ゼロトラストとは、「決して信頼せず、常に検証する」と

サイバー攻撃の被害につながる大きな要因の一つが、「管理者アカウント」の不適切な管理です。

2024年から2025年にかけて日本の大学を狙ったサイバー攻撃が後を絶ちません。日本の教育機関へのサイバー攻撃の内でも、最も標的となったのは主に大学でした。

理由としては、研究データや個人情報など価値の高い情報を保有していることに加え、組織内のアカウント管理が複雑で、セキュリティ体制にばらつきがある点が挙げられます。

管理者アカウントが適切に管理されていなければ、たった一つの突破口からでも、システム全体が乗っ取られるリスクがあります。にもかかわらず、パスワードの使い回しや共有、退職者アカウントの放置など、基本的な管理が見落とされているケースも少なくありません。

そこで、このブログでは、実際に発生したサイバー犯罪の事例、教育現場で見落とされがちな管理者アカウントのリスクと、特権アカウント管理の重要性、教育機関がとるべきセキュリティ対策について詳しく解説します。

管理者アカウントとは?

管理者アカウントとは、学内システムやサーバー、クラウドサービスなどに対して強い権限を持つ特別なアカウントです。

たとえば、学生や教職員のアカウントを作成・削除したり、システムの設定を変更したり、重要なデータに直接アクセスしたりすることが可能です。このようなアカウントは、特権アカウントと呼ばれる、一般ユーザーよりも広範なアクセス権限を持つアカウント群の一種にあたります。

このような管理者アカウントが不正に利用された場合、教育機関の内部の機密情報が丸ごと盗まれたり、授業や事務処理が停止したりする深刻な被害につながります。特に大学などの高等教育機関は、大量の個人情報や研究データを保有しているため、サイバー攻撃者にとって魅力的な標的になっています。

教育現場を狙ったサイバー攻撃の事例

日本国内では大学をはじめとする学校が、たびたびサイバー攻撃の被害を受けています。以下に、実際に発生した代表的なハッキング被害事例を紹介します。

大学名を偽ったフィッシングメールの事例

2024年の11月ごろ、ある国立大学では、学内関係者を装ったフィッシングメールが外部から送信される被害が確認されました。メールのリンク先には、正規のログインページに酷似した偽サイトが設置されており、複数の学生や教職員が誤ってIDとパスワードを入力してしまいました。結果として、学内のメールアカウントやが不正に乗っ取られ、さらにそれらのメールアドレスを踏み台として、多数のフィッシングメールが他の利用者に送信される被害へと発展しました。

ランサムウェアで公式サイトが閉鎖した事例

2025年4月には、ある私立大学では、サーバーがランサムウェアに感染し、公式ウェブサイトおよび学内ネットワークが一時的に停止しました。オンライン授業や成績管理システム、履修登録などの重要な業務が中断され、学生や教職員に大きな混乱を招きました。

調査の結果、システムに管理者アカウントでアクセスするためのパスワードに脆弱性があったことが判明し、攻撃者はそれを突破してネットワークに侵入し、さらに他の端末へ踏み台攻撃を仕掛けることで、被害が拡大したと見られています。

特に、被害の拡大を招いている共通点として、「パスワード管理の甘さ」や「不十分なアクセス制御」、「フィッシングへの注意の欠如」といった内部的な要因が挙げられます。つまり、攻撃を防ぐには高度なセキュリティソリューションだけでなく、基本的な運用ルールの見直しと徹底が不可欠なのです。

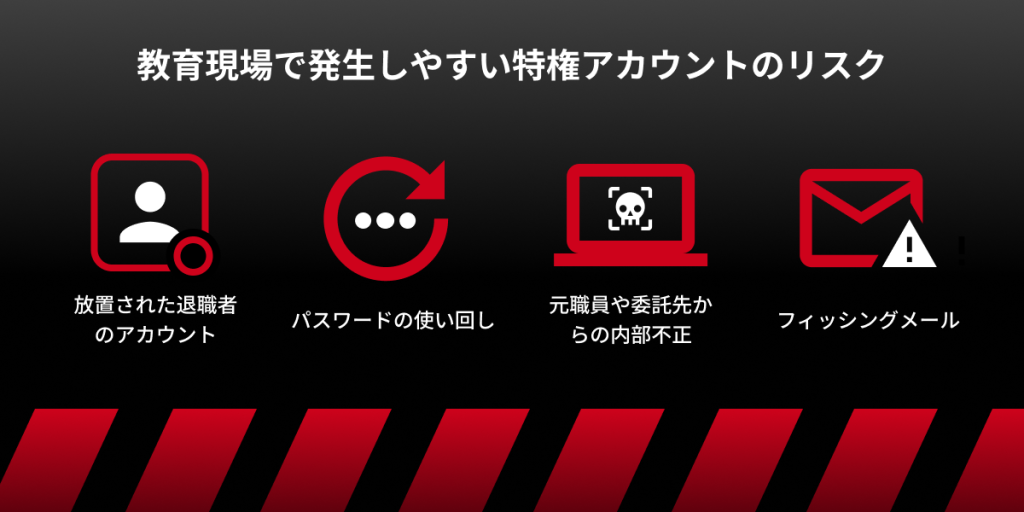

教育現場で発生しやすい管理者アカウントに関するセキュリティリスク

大学などの教育機関は研究や授業、事務処理など多様な業務を担っており、さまざまな関係者がシステムに関わるため、特有のセキュリティリスクが存在します。

ここでは、実際に学校現場で頻繁に見られるリスクの代表例をご紹介します。

放置された退職者のアカウント

卒業生や退職した教職員、契約期間が終了した委託業者などのアカウントが削除されず、システム上に残されたままになるケースは少なくありません。

退職者などの放置アカウントが悪用されると、外部からの不正アクセスを招く可能性があります。

特に管理者権限を持つアカウントや、VPNやクラウドストレージにアクセス可能なアカウントが放置されていると、その権限を悪用されることによって、重大な情報漏洩やシステム改ざんに直結しかねません。

パスワードの使い回し

複数のシステムで同じパスワードを使い回している教職員や学生は依然として多く、これが大きなセキュリティリスクとなっています。

例えば、ひとたび1つのWebサービスやアカウントが情報漏洩にあえば、他のシステムへも芋づる式に侵入される恐れがあります。これは「クレデンシャルスタッフィング」と呼ばれる攻撃手法で、攻撃者は流出済みのIDとパスワードの組み合わせを自動的に他サービスに入力し、不正ログインを試みる攻撃です。

教育機関では、学内ポータル、学習管理システム、図書館サービス、クラウドストレージなど、複数のシステムを日常的に利用する環境が整っているため、ひとつの認証情報が悪用されるだけで、複数のシステムが連鎖的に侵害される危険性があります。

元職員や委託先からの内部不正

内部関係者による情報漏洩やシステム操作といった内部不正も、学校における見過ごせないリスクです。たとえば、契約終了後もアクセス権が残っていた委託業者が、無断でデータにアクセスするケースや、退職直前の職員が内部データを持ち出すといった問題が報告されています。

フィッシングメール

教育機関は学生・教職員が、メールアドレスが学内ディレクトリや研究発表、シラバスなどを通じてインターネット上に公開されている場合が多く、これが攻撃者にとって格好の標的リストとなっています。そのため、教育機関はフィッシングメールの標的になりやすい傾向があります。

特に新入生や新任教職員など、セキュリティに不慣れな利用者は被害に遭いやすく、メール経由でマルウェアが拡散したり、アカウントが乗っ取られて学内全体が攻撃されるなどのリスクもあります。

なぜ「特権アカウント管理」が重要なのか?

教育機関には、情報システムやネットワークの運用に関わる管理者アカウント、いわゆる「特権アカウント」が数多く存在します。これらは、一般の利用者アカウントとは異なり、非常に広範な操作が可能なため、万が一不正に使用された場合の影響が甚大です。

そのため、特権アカウントの管理が重要である理由を詳しく見ていきます。

サイバー攻撃の対象になりやすい

特権アカウントは、高度な操作権限を持つことから、攻撃者にとって最も魅力的なターゲットとなります。攻撃者は最初に一般アカウントを突破し、そこから内部に潜入した後、ネットワークを移動しながら特権アカウントの乗っ取りを狙うという手口をよく使います。こうして特権アカウントが奪われれば、機密データへのアクセスやシステム設定の改ざん、さらにはユーザーアカウントの制御など、ほぼすべての操作が可能になってしまいます。

教育機関では、管理用アカウントの共有やパスワードの固定・長期使用など、運用上の甘さが残っていることも多く、これが攻撃の足掛かりになるケースが少なくありません。

文部科学省の情報セキュリティガイドラインとの関連

文部科学省は、教育機関向けに「教育情報セキュリティポリシーに関するガイドライン」を公表しており、その中で特権アカウントの適切な管理が明確に推奨されています。

たとえば、管理者アカウントの使い分けや、操作の記録、事前承認による制御などが具体的に盛り込まれており、これは単なる目安ではなく、実務上の要件と見なされつつあります。

特に大学などでは、国からの補助金や調査対応において、こうしたガイドラインの実践状況が評価の対象となることもあり、無視できない位置づけです。ガイドラインに沿った対応を行うことは、教育機関としての社会的信頼を保つうえでも重要な意味を持ちます。

ログ管理・監査対応の観点から見た重要性

仮に情報漏洩やシステムへの不正アクセスといったインシデントが発生した場合、その原因を調査し、再発防止策を講じるためには、アクセスログや操作履歴が正確に記録されていることが不可欠です。ところが、特権アカウントの操作に関しては、そもそもログが取得されていない、あるいは適切に保存・確認されていないというケースも見受けられます。

そのため、特権アカウントの利用を常に監視し、誰がいつどこにアクセスしたかを記録する体制が整っていれば、不審な動きを早期に発見できるだけでなく、万が一の場合でも迅速な対応が可能になります。さらに、監査時の証拠としても活用できるため、対外的な説明においても大きな支えとなります。

教育機関での具体的なアカウント管理の改善策

ここでは、特権アカウントを含むアカウント全体のセキュリティを強化するために、教育機関が取り組むべき具体的な改善策を紹介します。

最小権限の原則の徹底

最小権限の原則は、ユーザーやアプリケーションに「必要な権限だけ」を与えることで、万が一侵害された場合でも被害範囲を最小化する戦略です。

現代のゼロトラストセキュリティの中核を成す考え方の1つとしても有名です。

教育機関では、主に事務担当者に学内システム全体の管理権限を持たせていたり、講師に共有ドライブ全体の書き込み権限を付与していたりする例が散見されます。こうした「権限の過剰配布」は、内部に侵入された後の、水平展開に直結します。特に、ランサムウェアに感染した端末が、不要なアクセス権限を持っていた場合、感染範囲は一気に広がる恐れがあります。

そのため、ユーザーの役職・業務内容に応じた厳密なアクセス制御を定義し、運用中も定期的に棚卸しを実施することが不可欠です。

多要素認証の強制

多要素認証(MFA)は、パスワードに加えて、認証アプリやハードウェアトークン、生体認証など、異なる種類の認証要素を組み合わせることで、攻撃者によるログインを著しく困難にする仕組みです。

パスワード認証だけでは、フィッシングやクレデンシャルスタッフィングといった攻撃手法に対して極めて脆弱であり、実際に多くの教育機関がその被害に遭っています。

学内サーバー、VPN、学習管理システムやGoogle WorkspaceやMicrosoft 365などのクラウドプロバイダーといった主要なIT資源へのアクセスには、管理者・一般ユーザーを問わずMFAの導入と強制が不可欠です。

また、フィッシング攻撃に対する耐性を高めるためには、FIDO準拠のセキュリティキーのようなハードウェアベースの認証要素を取り入れることも効果的です。

パスワードの自動ローテーション

攻撃者は、クレデンシャルスタッフィングや総当たり攻撃などの手法を用いて、IDとパスワードの組み合わせを突破しようと試みます。

こうした攻撃を防ぐには、重要なアカウントの認証情報を使い回さず、安全な仕組みによって適切なタイミングで自動的にパスワードをロテーションすることが有効です。たとえば、特権アカウントやシステム間通信に用いられる認証情報は、手動的な管理ではなく、特権アクセス管理ツールのような仕組みによって生成・配布・失効まで一元的に管理することで、より安全かつ効率的にパスワードの自動ロテーションを行うことができます。

権限変更の履歴管理とアラート設定

アカウントに付与された権限がいつ・誰によって・どのように変更されたかは、内部脅威を含む兆候をつかむ上で極めて重要な情報です。

たとえば、深夜や休日に急に管理者権限が付与されていた場合、それは内部不正や攻撃者の侵入を意味する可能性があります。

こうした異常行動を早期に検知するには、リアルタイムの変更ログ監視とアラート通知の設定が不可欠です。管理者の操作ログを含め、特権アクセスの昇格、共有設定の変更などを即座に検出し、SOCチームまたは情報システム担当者に通報される仕組みを常に整えておくことが望ましいです。そのために、PAM(特権アクセス管理)やSIEM(セキュリティ情報イベント管理)といったツールを組み合わせるて導入することが効果的です。PAMは特権アカウントの操作を可視化・制御し、SIEMはログを統合的に分析して異常を即座に検出・通知する仕組みを提供します。これらを組み合わせることで、教育機関でも現実的なセキュリティ監視体制を構築することが可能になります。

一時的な権限付与と使用後の自動削除

メンテナンス業務や委託業者による短期的作業のために特権アカウントのような高権限が必要な場合がありますが、これを恒常的に与えたままにしておくと過剰権限が蓄積し、特権昇格攻撃などのリスクを増大させます。

これに対処するには、あらかじめ使用期間を設定した、一時的な権限付与が有効です。作業終了後は自動的に権限を取り消すことで、管理の手間を減らしながらセキュリティも維持できます。

時間制限付きアクセス制御が標準搭載されているようなPAMソリューションなどを使用すると、効率的かつより安全に権限を管理することが可能になります。

アクセスログの記録と定期監査の重要性

攻撃者は痕跡を残さず組織に侵入・操作を行おうとしますが、完全なログ管理体制が整っていれば、不正なアクセスや内部不正の経路を追跡することが可能です。

特に、大学などの教育機関では、インシデント発生時に文部科学省や監査法人、保護者・学生から説明責任を求められる場面が少なくありません。

そのため、ログは保全性を保ちながら保存し、一定期間ごとに監査・レポート化する体制の構築が不可欠です。

学生や教職員へのサイバーセキュリティ教育

どれだけ最新かつ高度な技術的対策が整っていても、最終的には人が起因となるインシデントが多いです。例えば、ベライゾンの 2023 年データ漏洩調査報告書(VDBIR)によると、情報漏洩の68%以上が人的要素と言われています。

特に教育機関では、情報セキュリティに対する意識が人によって大きく異なるため、継続的なセキュリティアウェアネス教育は不可欠です。

具体的には、フィッシングメールの見分け方や、不審なリンクを開かない、多要素認証の重要性、認証情報の安全な共有方法や管理方法などを、実際の事例や模擬演習を通じて伝えるのが効果的です。

教育機関が管理者アカウントの保管を見直す機会

教育機関を狙ったサイバー攻撃は巧妙化・高度化しており、もはや学内だから大丈夫という時代ではありません。

とくに、学内システムやネットワークの中枢を担う管理者アカウントなどの特権アカウントは、攻撃者にとって最も価値のある標的です。

それにもかかわらず、共有アカウントの運用、パスワードの使い回し、ログ管理の未整備など、基本的な対策が不十分な現場も少なくありません。

こうした状況においては、「何かあってから対応する」のではなく、事前にリスクを管理する視点が求められます。また、教育機関においても「ゼロトラスト」の考え方が提唱されているにもかかわらず、その実践にまで至っていないケースが多く見られます。

そこで、特権アカウント管理のようなソリューションによって、アクセス制御、パスワードの自動管理、ログの可視化、リアルタイムのアラート通知までを一元的に行える環境を整えることが、教育機関にとって持続可能なセキュリティ対策を支援します。

PAMソリューションの中でも、次世代型のPAMであるKeeperPAMは、導入のしやすさと運用の柔軟性を兼ね備えた、クラウドベースで、教育現場にありがちなリソース不足や複雑なIT環境にも適応可能です。

情報漏洩や内部不正のリスクを未然に防ぎ、信頼される教育環境を守るために、今こそ管理者アカウントの保管・運用方法を見直すタイミングです。

まずは、KeeperPAMのデモをリクエストして、組織の共有アカウントを含む特権アカウントをどのように保護できるかをご確認ください。