組織のカスタマーサービス担当者がメールをより迅速に下

不正アクセスの種類は多岐に渡りますが、中には脆弱なパスワードを利用しているのを狙ったパスワード関連のサイバー攻撃から、マルウェア、内部脅威など多岐に渡ります。

こうした脅威から組織を守るためには、単一の対策では不十分であり、複数のセキュリティ手段を組み合わせて対処することが不可欠です。

なぜなら、攻撃者は一つの脆弱性を突くだけでなく、複数の攻撃を組み合わせて突破を試みるケースも少なくないからです。

そこで、このブログでは、不正アクセスによる主な被害とその影響、その種類、不正アクセスから組織を守る方法をご紹介します。

不正アクセスとは?

「不正アクセス」とは、許可されていないユーザーがコンピューターシステムやネットワークに侵入する行為を指し、さまざまな攻撃や侵入行為を含む広い概念です。日本では、正式名称「不正アクセス行為の禁止等に関する法律(不正アクセス禁止法)」により、こうした行為は違法とされており、発覚した場合には刑事罰の対象となります。

また不正アクセスは、外部(組織の外部からの攻撃)だけでなく、従業員や契約業者など、内部から発生するケースもあるという点に注意が必要です。

しかしながら、近年、不正アクセスの届出件数は高水準で推移しています。IPAが出しているコンピュータウイルス・不正アクセスの届出状況によると、2020年以降100件以上に急増し、不正アクセス被害を更新し続けています。2024年になり、200件台から100件台になったものの、報告されている不正アクセスの被害件数はそれでも非常に高いです。

不正アクセスによる主な被害とその影響

不正アクセスを受けた場合、その被害は情報漏洩にとどまらず、企業活動や顧客との信頼関係にまで大きな影響を及ぼす可能性があります。

被害の規模や内容はそのサイバー攻撃の手口によって異なりますが、主に次のような具体的なケースが事例として報告されています。

- 個人情報の流出(氏名、住所、電話番号、クレジットカード番号など)

- 組織の機密情報がデータ漏洩

- 攻撃者によるWebサイトや社内システムの改ざん

- 不正アクセスによるランサムウェア感染

- メールアカウントの乗っ取りによる社内外へのフィッシング被害拡大

- サービス停止・業務システムのダウンによる業務中断

などの被害に繋がることが挙げられます。またこれらの不正アクセスの受けた後には、顧客・取引先からの信頼喪失だけではなく、ブランドイメージの毀損やインシデントに対する損害賠償や訴訟リスクの発生まで考えられます。

不正アクセスの種類とは?

多くの組織がクラウド中心のサービスを利用したり、リモートアクセスを取り入れる中で、その脆弱性を悪用した不正アクセスも増えています。

そのため、サイバー攻撃への対策を強化するうえで重要なのは、攻撃者がどのような方法で不正アクセスを仕掛けてくるのかを知っておくことです。

そこで、不正アクセスの種類をご紹介します。

パスワード関連の攻撃

不正ログインの多くは、パスワードの弱点を突いた攻撃によって起きています。ここでは、特に被害が多い3つの手口を簡単にご紹介します。

- クレデンシャルスタッフィング:過去に流出したIDとパスワードを使って、別のサービスに自動でログインを試みる攻撃です。パスワードを使い回していると、1つの漏えいから複数のアカウントが乗っ取られるおそれがあります。

- ブルートフォース攻撃(総当たり攻撃):すべての文字や数字の組み合わせを順番に試して、正しいパスワードを見つけ出す方法です。「1234」や「abcd」などの短く単純なパスワードは特に危険です。

- 辞書攻撃:「よく使われがちなパスワード」をまとめたリストを使って、一つずつ試していく攻撃です。たとえば「password」「123456」「qwerty」など辞書に載っているような単純なキーワードだと、狙われやすく危険です。

フィッシング

フィッシングとは、実在する有名な企業やサービス、人などを装い、ユーザーを偽のWebサイトに誘導して、ログイン情報や個人情報を盗み取る詐欺手法です。

この攻撃の怖いところは、メールやSMS、広告などが非常に巧妙に作られており、一見して本物と見分けがつかない点です。

また、上司や経営陣を装って従業員に送られる「ビジネスメール詐欺(BEC)」も増加しています。被害が発覚する頃には、既に特権アカウントが乗っ取られ、組織内のデータが外部へ漏洩してしまったケースもあります。

マルウェア

マルウェアとは、ウェブサイトから危険なファイル(ゲーム、映画、ソフトウェアなど)をダウンロードすることでデバイスに感染する悪質なソフトウェアのことを指します

特にマルウェアの種類の中でも近年、深刻なのがランサムウェアです。感染するとファイルが暗号化され、「解除したければ金を払え」などと脅迫されることがあります。

最近では、感染を広げる目的でマルウェアがメール添付やUSB経由で配布されるケースも多く、企業全体が停止に追い込まれることもあり、かなり大きな脅威となっています。

内部脅威

不正アクセスは外部からのサイバー攻撃というイメージを持たれがちですが、実は内部関係者による不正アクセスである内部脅威も深刻なサイバー脅威です。

たとえば、退職予定の社員が顧客情報を持ち出す、または誤って外部に機密ファイルを送信してしまう…といったケースも実在します。

意図的な不正侵入だけでなく、うっかりミスもセキュリティリスクになり得るため、組織内のアクセス権限の制御や監視が重要になります。

中間者攻撃

中間者攻撃は、通信の途中に第三者が割り込んでデータを盗んだり書き換えたりするサイバー攻撃です。

特に、暗号化されていないWebサイトや、公共Wi-Fiなどセキュリティが不十分なネットワークを使っている場合に発生しやすく、ユーザーが気づかないうちにログイン情報などが盗まれてしまう危険性があります。

不正アクセスから組織を守る方法とは

組織を不正アクセスから守るためには、IT部門だけでなく組織全体が一丸となって取り組む姿勢が求められます。

ここでは、組織全体で実践できる不正アクセス対策の基本をご紹介します。

強力なパスワードでアカウントを保護する

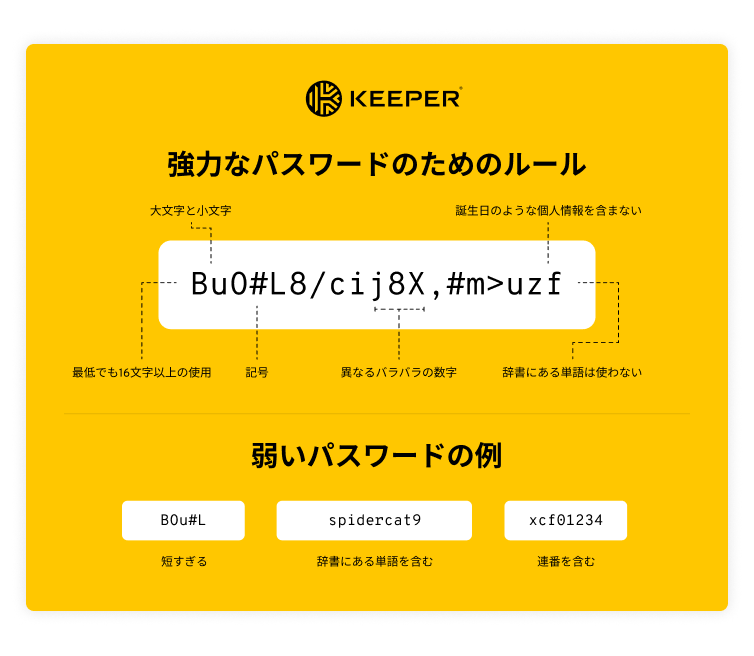

「123456」や「password」といった単純なパスワード、あるいは複数のサービスで同じパスワードを使い回すことは、クレデンシャルスタッフィングや辞書攻撃による不正ログインの原因になります。

パスワードを強力なものにするには、16文字以上かつ英大文字・小文字・数字・記号を組み合わせたものにすることが重要です。

また、組織内でアカウントは、パスワードマネージャーの導入によって、従業員のアカウントや特権アカウントのセキュリティ強化を図ることが可能です。

多要素認証を有効にする

アカウントにIDとパスワードだけしか設定していない場合、そのログインが漏洩した瞬間にサイバー犯罪者にアクセスされてしまいます。

そこで、重要なのが多要素認証(MFA)です。

ログイン時に「顔認証」や「認証アプリのコード入力」など、もう1段階の確認を追加することで、たとえパスワードが盗まれても、追加の本人確認ができない限り、不正アクセスを防ぐことができます。

Microsoft 社のMicrosoft Entraの実際の攻撃データに基づく調査によると、MFAの導入によって、99.2%侵害されるリスクを低減されたと発表されており、多要素認証の設定は効果的です。

最小権限の原則の適用

最小権限の原則とは、業務に必要な範囲だけのアクセス権限をユーザーに与えるというセキュリティの基本的な考え方です。

たとえば、人事部の従業員が、技術部のサーバーにアクセスできる権限は必要はありません。

「業務に必要な最小限のアクセス権だけを付与する」ことで、攻撃対象領域を狭めて、万が一アカウントが侵害されても被害を最小限に抑えることができます。

またこのようなポリシーを効率的に実施するには、KeeperPAMのような特権管理ソリューションの導入が有効です。PAMのようなソリューションを使えば、誰がどのシステムにいつアクセスできるかを厳密に制御でき、無駄な権限を排除できます。

アクセスログの監視とアラートの活用

不正アクセスが起きた際、対応を早めるためには「いつ・誰が・どこから・何にアクセスしたのか」を把握できる仕組みが欠かせません。たとえば、同一ユーザーが短時間のうちに複数の端末からログインしていたり、普段は利用しないサービスに権限の低いアカウントが突然アクセスしていたりする場合、それが正当な操作かどうかをすぐに確認できる体制が求められます。

こうした異常な動きを自動で検知し、アラートを発する仕組みを導入しておくことで、被害の拡大を防ぐことが可能です。PAMやSIEMといったソリューションを連携させることで、ログをリアルタイムで監視し、必要に応じて即座に対応できる体制を整えることができます。

ソフトウェアとデバイスを常に最新の状態に保つ

古いソフトウェアやOSには、すでに発見されている脆弱性がそのまま残っていることがあります。こうした弱点は、攻撃者にとって格好の標的です。実際、多くのサイバー攻撃は、既知の脆弱性情報をもとに、更新されていないシステムを狙って行われます。

ソフトウェアやOSのアップデートを自動化したり、管理者が端末ごとの更新状況を把握できる仕組みを整えることで、こうしたリスクを大きく減らすことができます。

ウイルス対策ソフトを使用する

セキュリティ対策の基本ではありますが、ウイルス対策ソフトの導入と常時最新状態の維持は極めて重要です。

特に、未知のマルウェアといった高度な脅威に備えるためには、振る舞い検知型のセキュリティソフトを選定することで、より高い防御力を確保できます。

また、管理者の立場からは、全社の端末が適切に保護されているかを可視化・管理できる仕組みが求められます。エンドポイントのセキュリティ状況を一元的に把握できることは、組織全体のリスク管理に直結します。

従業員のセキュリティ教育を実施する

不正アクセス対策において、技術的な仕組みと同じくらい重要なのが、日々システムを使う従業員の意識トレーニングです。どれだけ高度なセキュリティソリューションを導入していても、パスワードを暗号化されていないエクセル上で管理したり、不審なメールのリンクを不用意に開いてしまったりすれば、攻撃者に隙を与えることになります。

こうしたヒューマンエラーを防ぐには、従業員一人ひとりがサイバーリスクを正しく理解し、適切な行動をとれるようにすることが不可欠です。定期的なセキュリティ研修や、フィッシング攻撃を想定した訓練やクラス、社内ポスターや掲示による注意喚起など、継続的な教育と環境づくりを通じて、組織全体のセキュリティ意識を高めることが重要になります。

まとめ:PAMで組織の不正アクセスから保護しよう

不正アクセスの手口は常に進化しており、従来のセキュリティ対策だけでは十分とは言えません。特に、攻撃者が狙う特権アカウントの管理は、組織全体の情報資産を守る上で極めて重要です。

KeeperPAMのような次世代型のPAMを導入することで、特権アカウントへのアクセスを厳格に制御し、可視化・記録・監査が可能になります。例えば、ジャストインタイムアクセスの付与、自動パスワードローテーション、特権セッションの監視、各種システムとのシームレスな統合を通じて、特権アカウントに対する完全な可視性とコントロールを提供します。

また、ヒューマンエラーを排除し、最小権限の原則を徹底することで、セキュリティリスクの低減と規制要件への準拠強化を同時に実現します。

KeeperPAMのデモをリクエストし、組織内の特権アカウントなどを不正アクセスからどのように保護できるのかご確認ください。