Caractéristique: Surveillance du dark web

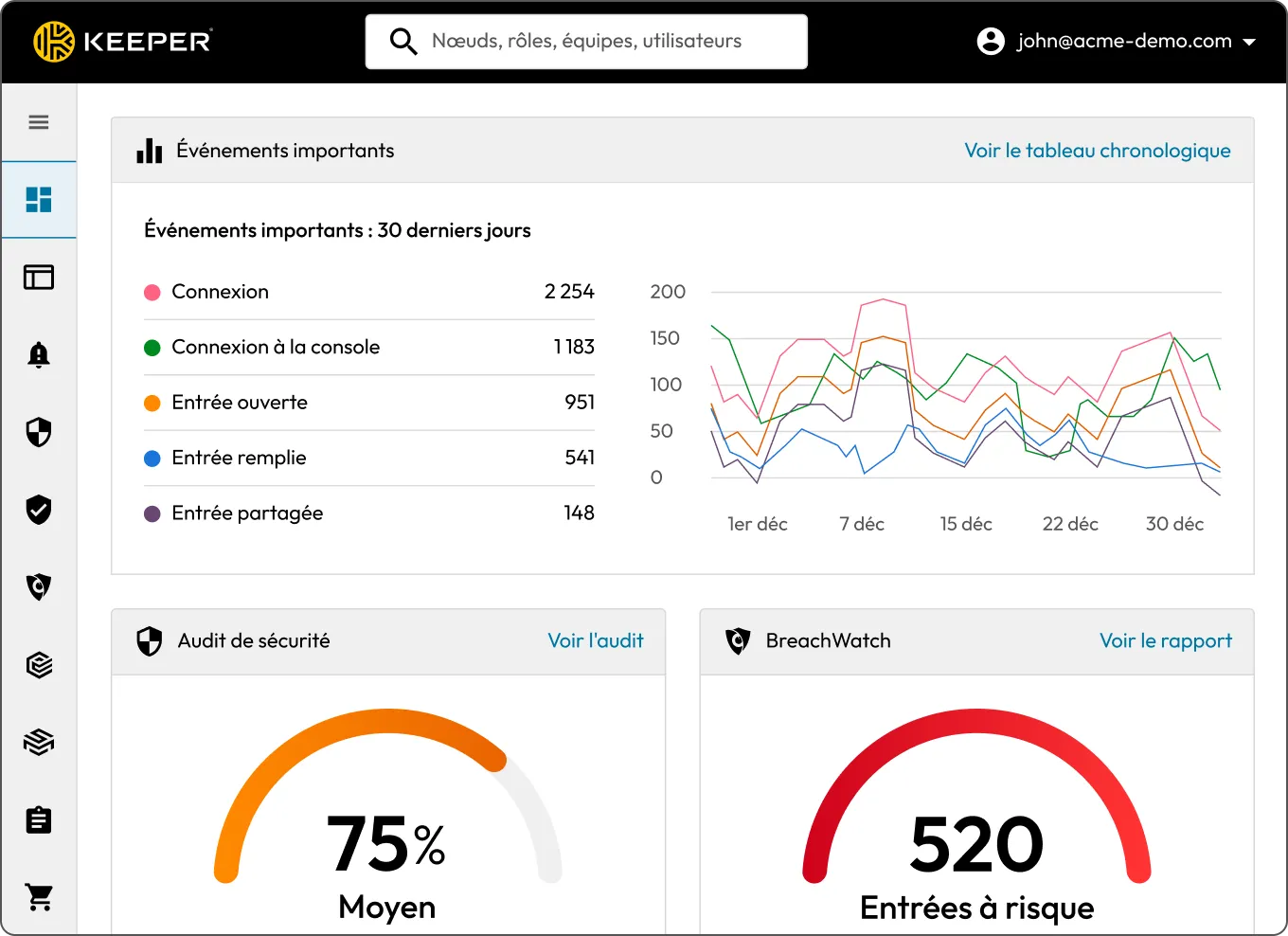

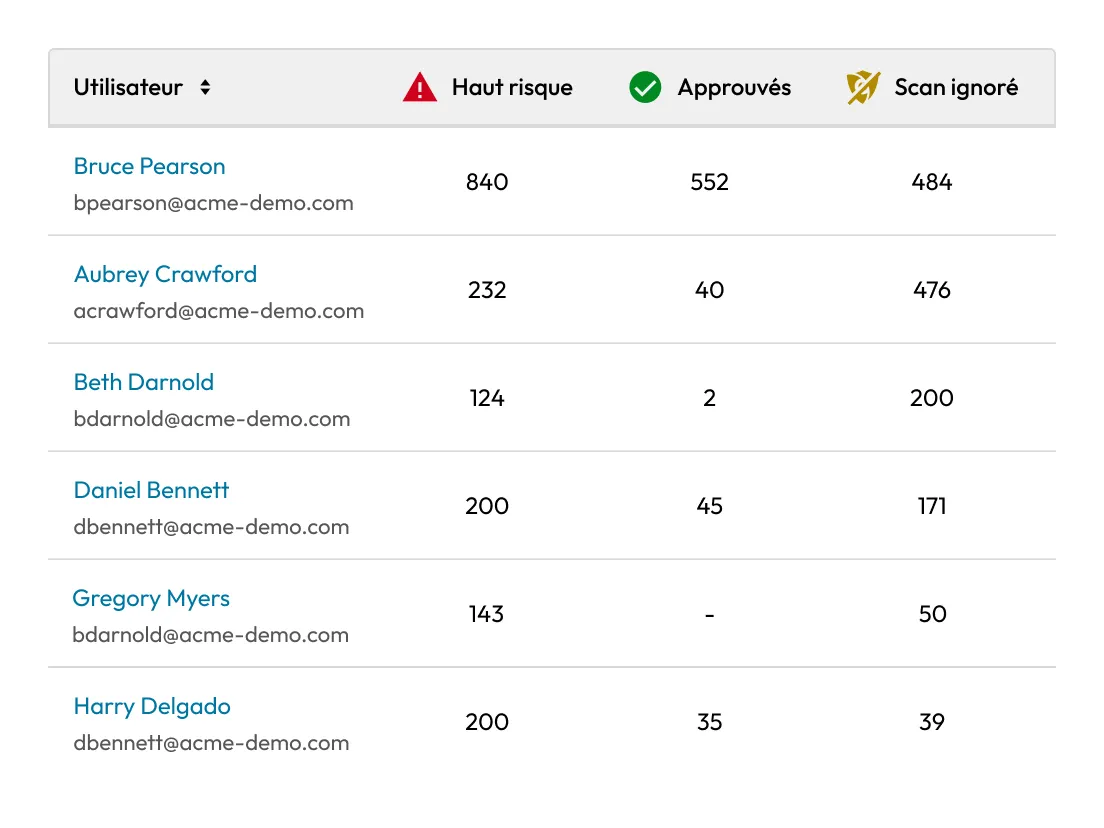

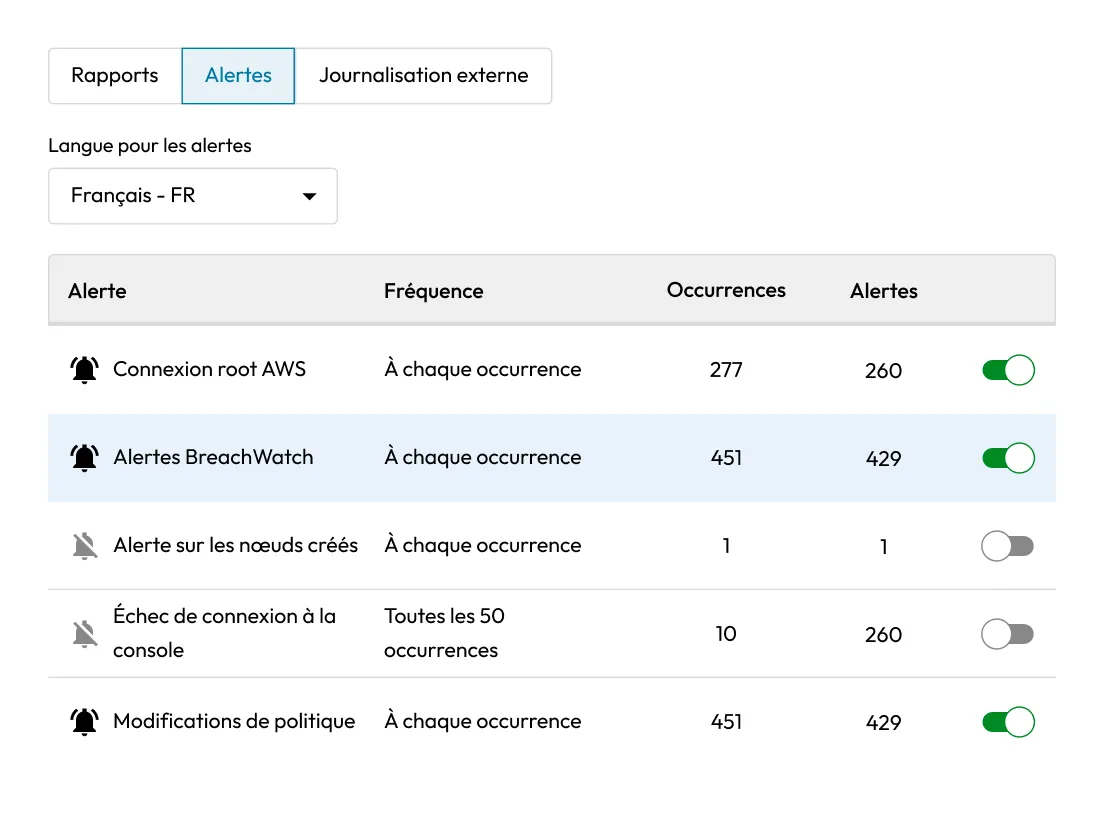

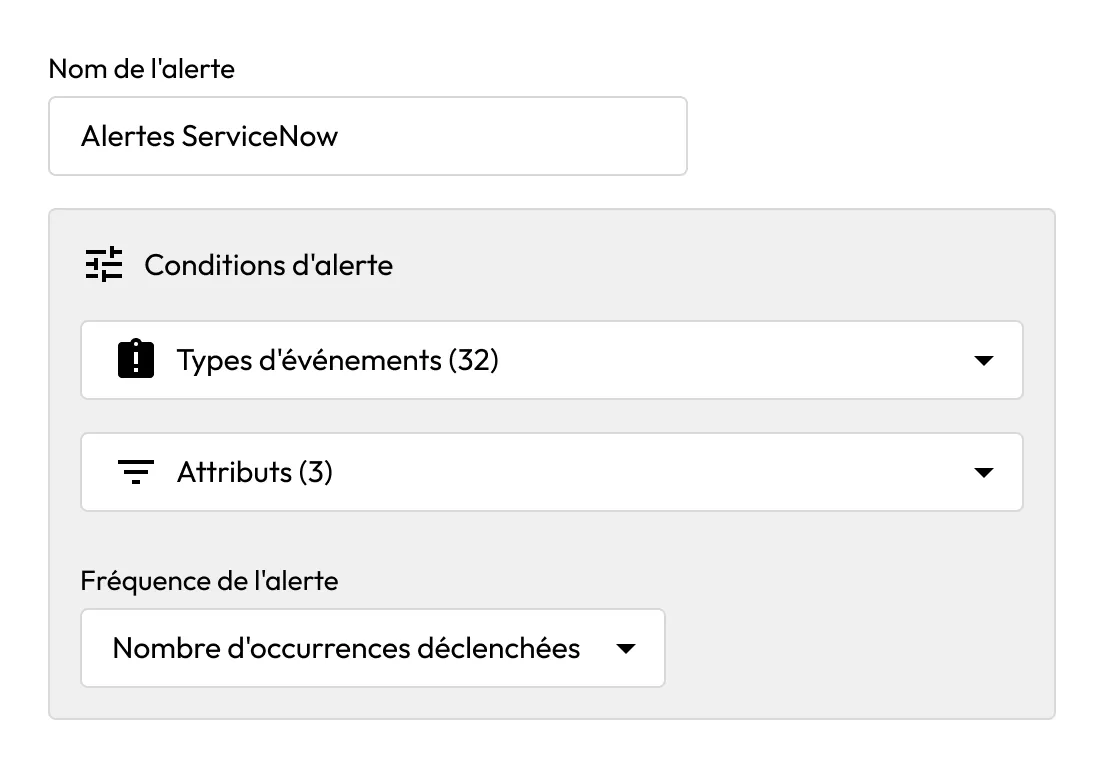

Keeper BreachWatch® pour les entreprises

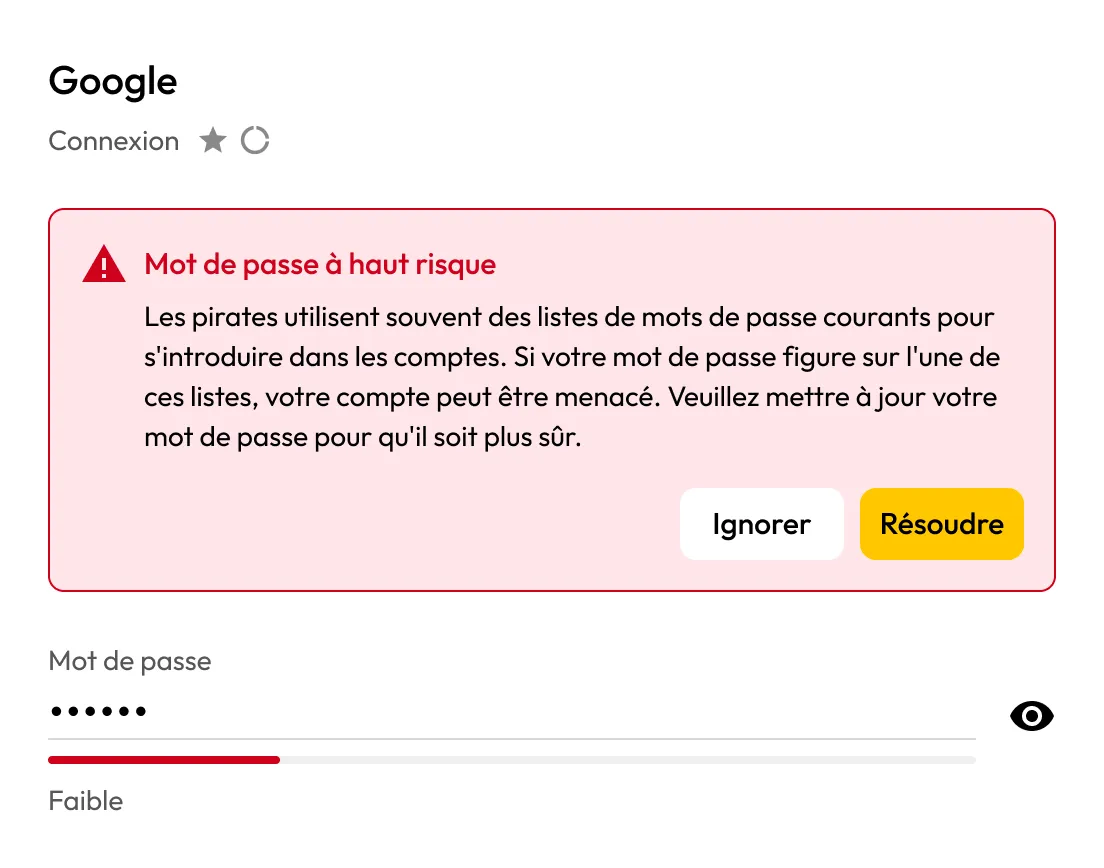

BreachWatch surveille en permanence le dark web à la recherche d'identifiants exposés au sein de votre organisation tout en préservant l'architecture zero knowledge de Keeper.