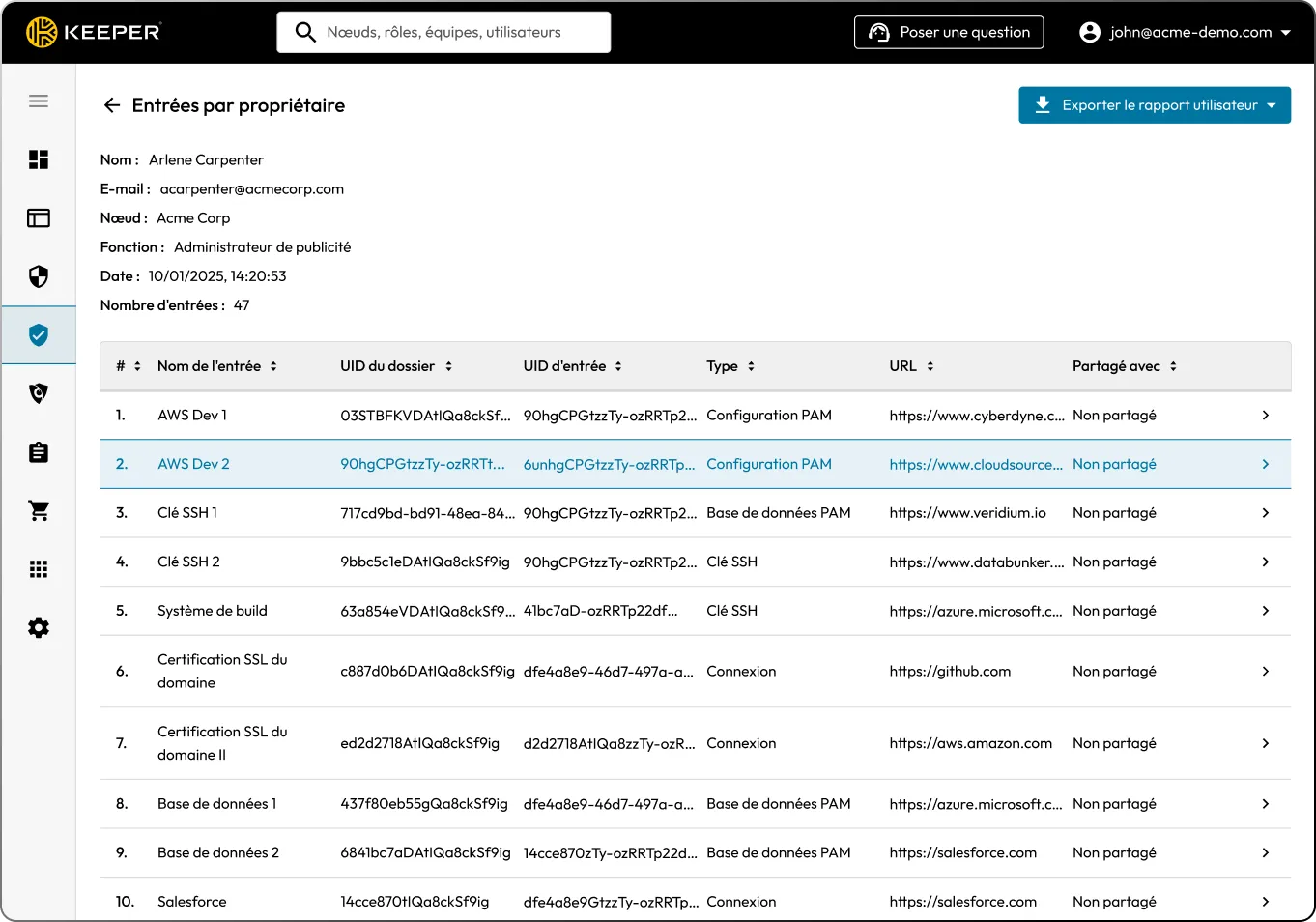

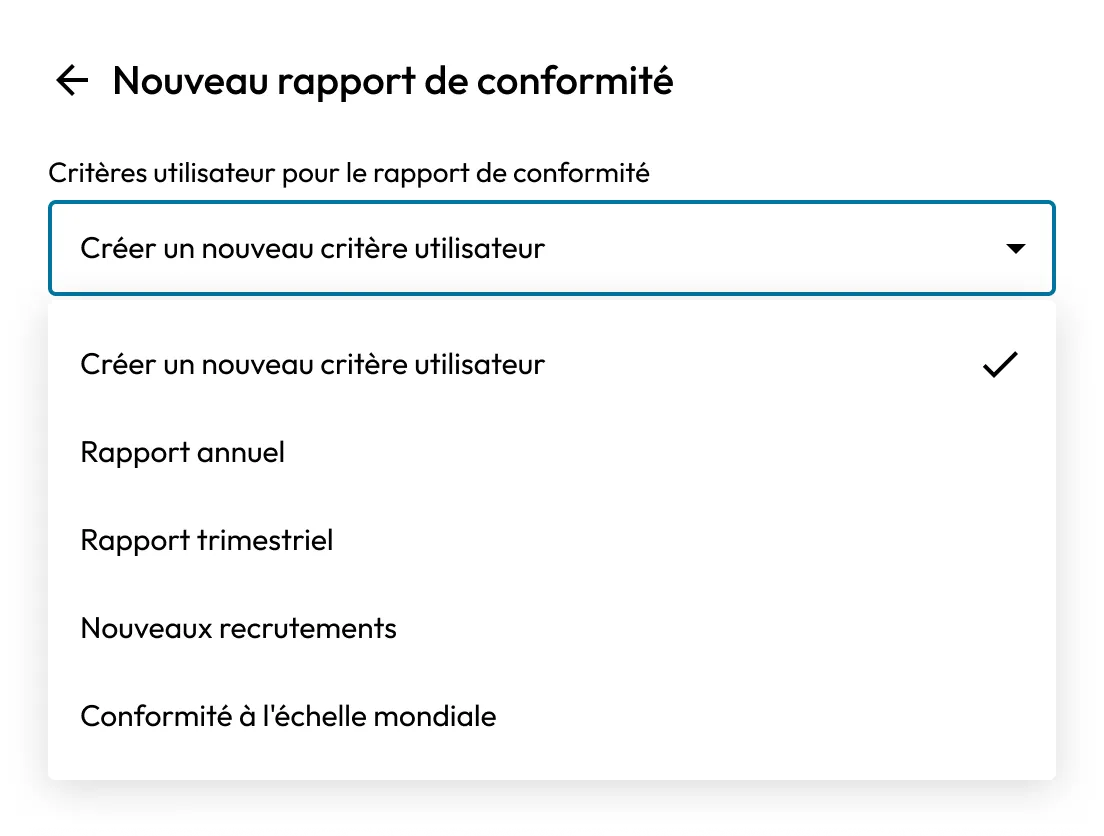

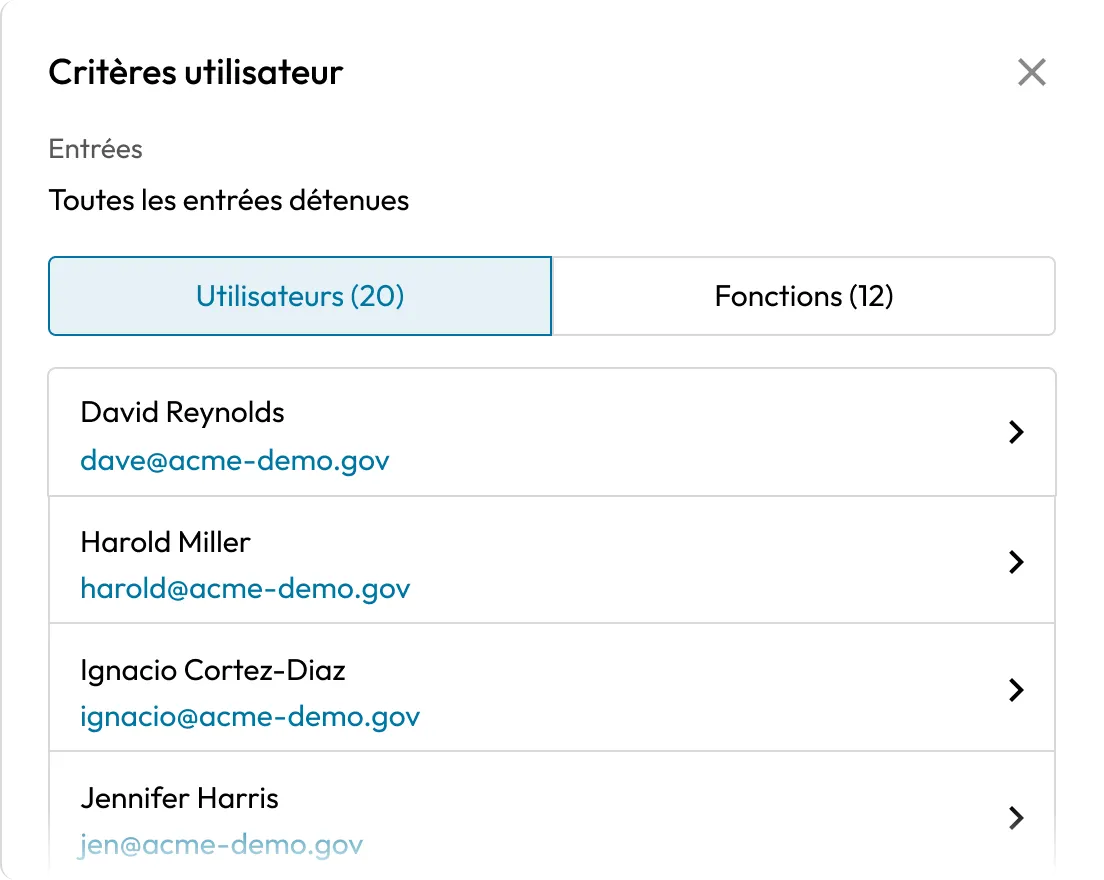

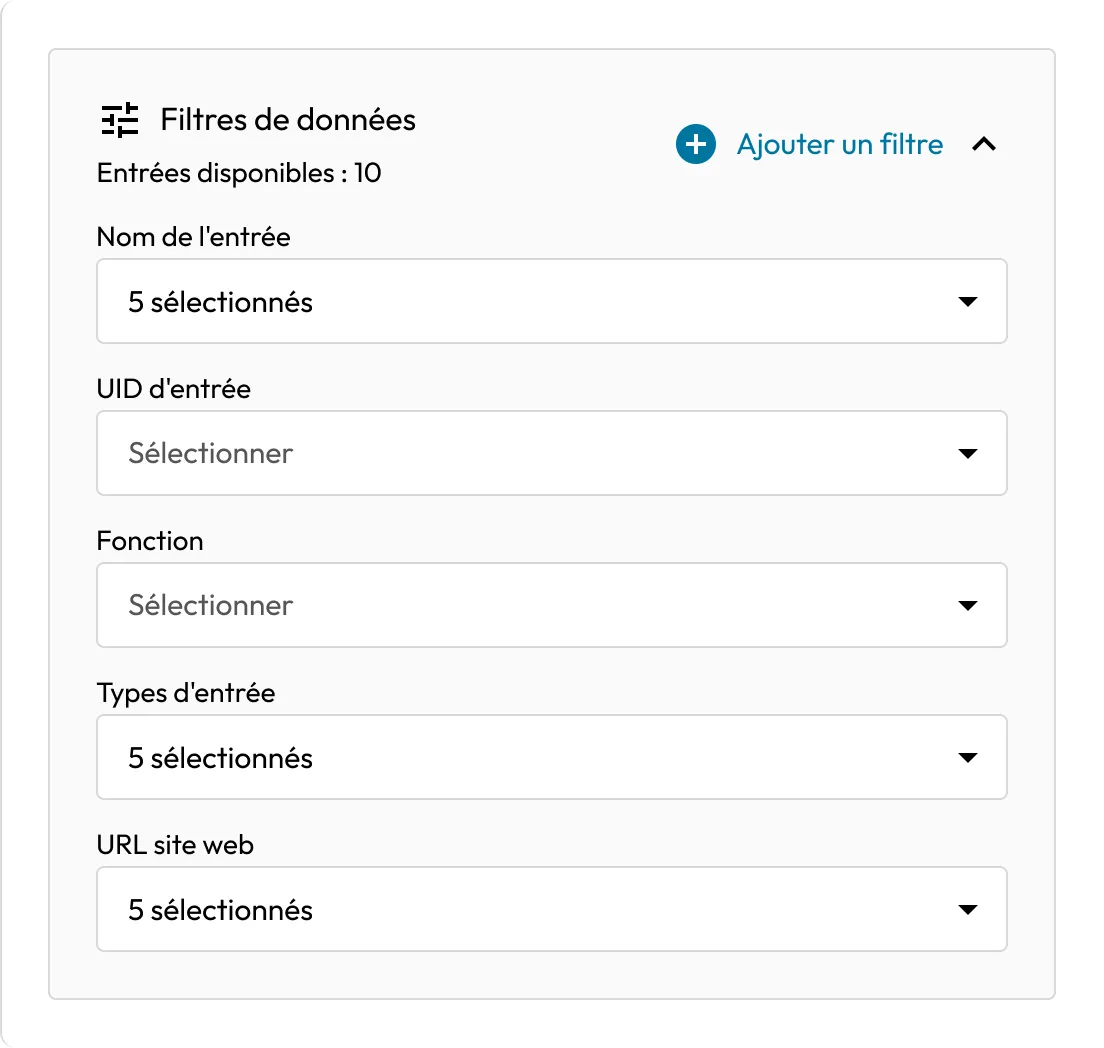

Simplifier les audits grâce à des rapports définis par l'administrateur

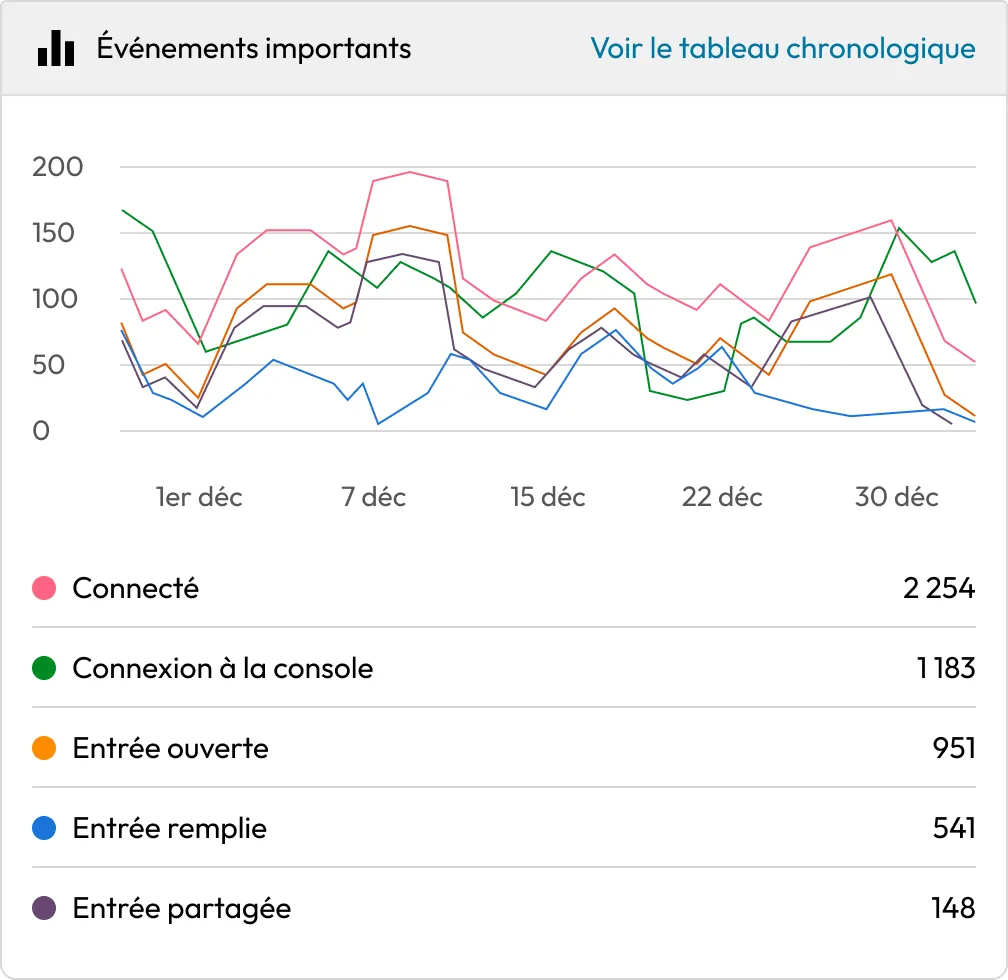

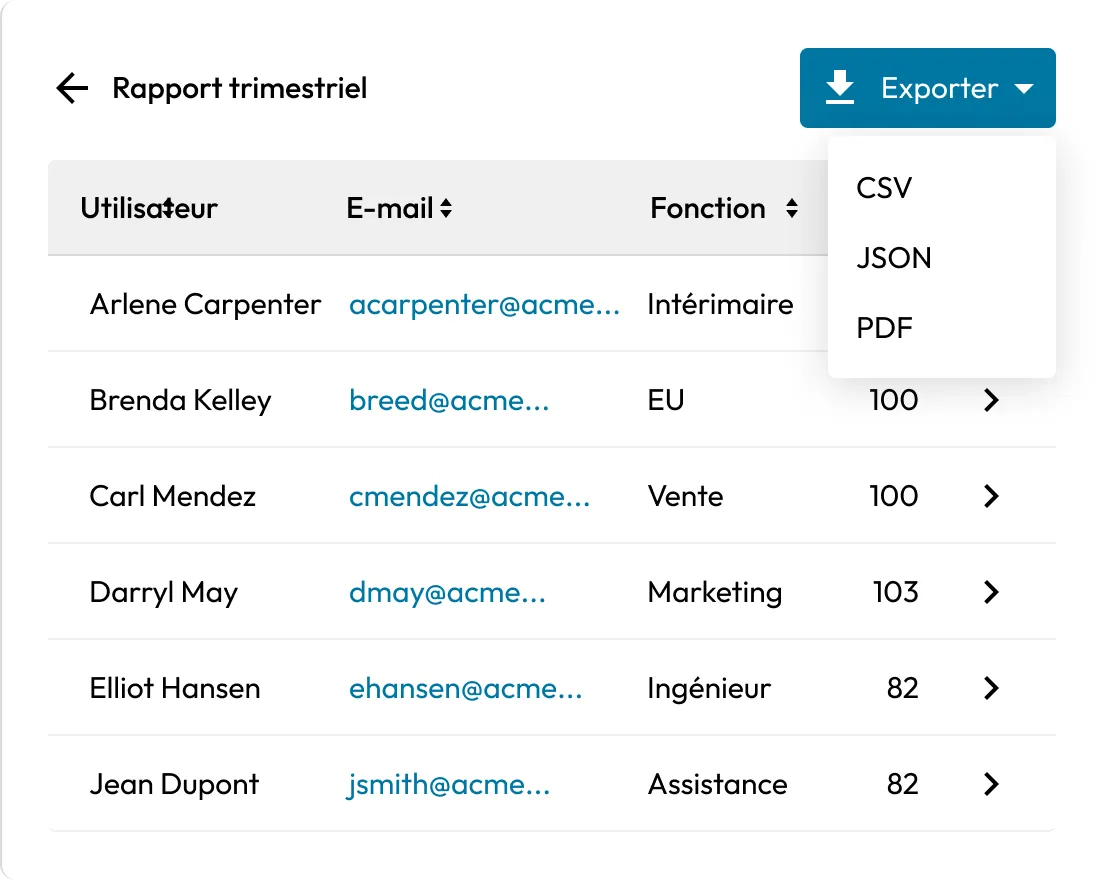

Créez et exécutez des audits en temps réel, à la demande, avec un contrôle administratif total. Keeper vous permet de définir le champ d'application, les niveaux d'accès et le format d'exportation de chaque rapport.