Imagine que um representante de atendimento ao cliente da sua organização carrega dados confidenciais de clientes em uma ferramenta de IA para redigir e-mails com mais

As informações pessoalmente identificáveis (PII) são quaisquer dados que possam identificar um indivíduo específico. Dados como o seu CPF permitem abrir cartões de crédito, obter um empréstimo e muito mais. Também são dados vitais para se manter seguros para proteger sua identidade e seus ativos.

Continue lendo para saber mais sobre quais tipos de informações se qualificam como informações pessoalmente identificáveis e como protegê-las contra cibercriminosos.

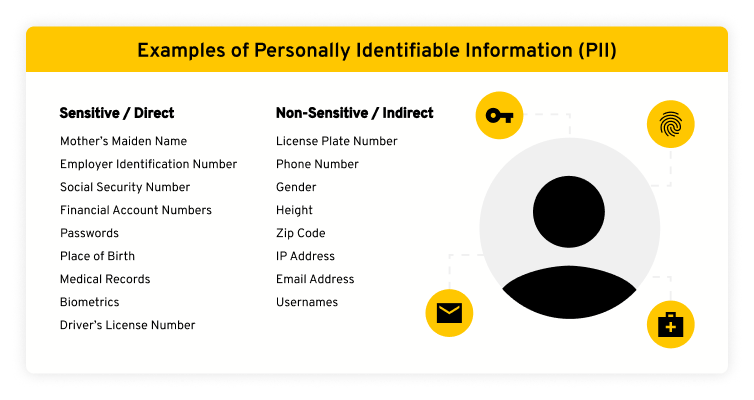

PII confidenciais vs. não confidenciais

Existem diferentes tipos de PII conhecidas como confidenciais ou não confidenciais (também às vezes chamadas diretas e indiretas, respectivamente). As PII confidenciais ou diretas podem revelar sua identidade sem informações adicionais necessárias, mas não estão disponíveis publicamente. As PII confidenciais incluem o número da sua carteira de motorista ou CPF. As PII confidenciais devem ser mantidas o mais confidenciais possível de qualquer pessoa que não tenha uma necessidade legítima e confirmada para elas. As PII não confidenciais ou indiretas são informações publicamente disponíveis ainda associadas à sua identidade, mas não podem ser utilizadas para identificá-lo por si só. Os números de telefone se enquadram nessa categoria.

As PII confidenciais, quando comprometidas e combinadas com o seu nome, podem torná-lo vulnerável a crimes cibernéticos, como roubo de identidade. As PII não confidenciais também podem torná-lo vulnerável, especialmente quando combinadas com PII confidenciais.

Por exemplo, uma lista de nomes de pessoas que são membros de um clube do livro não seria tão comprometedora, mas uma lista de nomes e endereços das pessoas que estão recebendo medicação pelo correio revelaria detalhes sobre seu histórico médico que as torna vulneráveis a golpes médicos e outros ataques cibernéticos, se fosse vazado.

Exemplos de informações pessoalmente identificáveis

Aqui estão exemplos de informações pessoalmente identificáveis confidenciais e não confidenciais:

| Sensitive / Direct PII | Non-Sensitive / Indirect PII |

|---|---|

| Social Security number | Phone number |

| Driver’s license number | Race/ethnicity |

| Passport number | Height |

| Biometrics – fingerprints and iris scan | IP address |

| Bank account number | Zip code |

| Employer identification number | License plate number |

| Medical records | Gender |

| Credit or debit card number | Religion |

| Date of birth | Email address |

| Mother’s maiden name | Usernames |

| Criminal history | |

| Place of birth | |

| Full legal name | |

| Passwords | |

| Home address | |

A importância de proteger as PII

Como informações pessoalmente identificáveis são utilizadas para identificá-lo em atividades como abrir contas bancárias e solicitar uma carteira de motorista, as PII comprometidas podem levar os cibercriminosos a cometer fraudes graves contra você. Eles podem utilizar PII para fingir ser você para fazer reivindicações de seguro falsas, abrir contas em seu nome e muito mais.

Infelizmente, de acordo com a FTC, os americanos fizeram 761.660 relatórios de fraude de golpes de impostor em 2022, resultando em quase US$ 3 bilhões em perdas.

Suas PII valem dinheiro na dark web — seu cartão de crédito pode valer até US$ 22 e seus registros médicos valem até US$ 1.000. Há um incentivo para que cibercriminosos atinjam pessoas comuns e vendam suas PII para outros cibercriminosos ou as utilizem eles mesmos.

Como os cibercriminosos roubam as PII

Os cibercriminosos roubam as PII por meio de uma variedade de métodos:

- Phishing e smishing: esses são e-mails ou mensagens de texto de criminosos fingindo ser uma entidade oficial solicitando acesso às suas informações.

- Violações de dados: informações pessoais podem ser expostas na dark web por meio de violações.

- Ataques indiretos: esse tipo de ataque intercepta suas informações em trânsito.

- Malware: esse é um software malicioso que pode atacar seu computador e roubar informações confidenciais.

- Roubar credenciais: isso pode acontecer por meio de uma variedade de métodos, incluindo violações de dados. Se um cibercriminoso roubar suas credenciais, ele pode dar acesso às contas, como seu e-mail, que podem conter PII.

Consequências das PII roubadas

Os cibercriminosos que roubam as PII podem cometer fraude de identidade contra os proprietários legítimos, juntamente com outros tipos de crimes. O roubo de PII é incrivelmente comum e resulta em consequências como perda financeira e roubo de identidade, bem como estresse incalculável e tempo gasto na recuperação.

- Como mencionado acima, os americanos sofreram quase US$ 3 bilhões em perdas por fraude de impostor em 2022.

- Nos últimos cinco anos, o FBI recebeu reclamações de golpes na internet, resultando em perdas de US$ 27,6 bilhões.

- As empresas são muito afetadas pelo comprometimento de e-mail empresarial (BEC), resultando em perdas de US$ 2,7 bilhões em 2022.

- 21% dos americanos sofreram doxxing (de acordo com a SafeHome).

- Em 2022, mais da metade das empresas que sofreram violações de dados gastaram mais de US$ 50 mil nas consequências disso. Para algumas empresas, os custos ultrapassaram US$ 1 milhão (de acordo com o Relatório de segurança cibernética de 2022 do Keeper).

Como proteger as PII e reduzir o risco

Indivíduos e empresas têm a responsabilidade de proteger as PII. Os indivíduos precisam seguir as práticas recomendadas de higiene cibernética para proteger suas informações. As empresas que possuem PII em seus bancos de dados também têm a obrigação de protegê-las. Na verdade, pode haver responsabilidade legal para empresas que não o fazem.

Como as organizações podem proteger as PII

O Relatório de segurança cibernética de 2022 do Keeper descobriu que 48% dos líderes de TI estavam cientes de um ataque de segurança cibernética, mas o manteve para si. Com práticas de segurança adequadas e gerenciamento de senhas, as empresas podem gerenciar dados de forma mais eficaz e evitar violações.

1. Implemente uma solução de PAM

PAM — gerenciamento de acesso privilegiado — é um termo que descreve a solução que uma empresa utiliza para gerenciar e proteger senhas, credenciais, segredos e conexões para contas, sistemas e dados altamente confidenciais. Uma boa solução de PAM é rápida de implantar e utiliza a melhor criptografia para se proteger de forma abrangente contra ameaças, como ataques à cadeia de suprimentos e ataques internos limitando o acesso apenas ao que cada usuário precisa.

De acordo com o Relatório de violação de dados da Verizon, 74% das violações envolvem o elemento humano, seja isso um erro simples, uso indevido ou ataques maliciosos por fornecedores, agentes internos ou cibercriminosos. As soluções de PAM ajudam a limitar ameaças maliciosas e acidentais por meio de gerenciamento preciso do acesso a informações confidenciais.

2. Realize treinamento de segurança cibernética

Os vazamentos de dados causados por funcionários ou fornecedores (chamados ataques internos e ataques à cadeia de suprimentos, respectivamente) nem sempre são maliciosos, às vezes eles são simplesmente o resultado de um usuário com higiene cibernética inadequada. Erro humano, incluindo senhas inadequadas e cair em ataques de phishing, pode resultar em sistemas comprometidos. O relatório da Verizon mostra que erros causam 13% das violações.

No nosso Relatório do censo de segurança cibernética dos EUA de 2022, o Keeper descobriu que 26% dos líderes estão receosos sobre a falta de treinamento dos funcionários em segurança cibernética. É hora de treinar todos os funcionários. O PAM é apenas uma parte do gerenciamento de segurança, e suas defesas cibernéticas são apenas tão fortes quanto o elo mais fraco.

3. Oculte dados e não colete dados desnecessários

Há um perigo em muitas empresas individuais coletando muitos dados sobre os usuários diariamente. As violações de dados podem resultar em informações comprometidas, incluindo informações pessoalmente identificáveis dos usuários. Se você coletar dados, certifique-se de remover todos os detalhes de identificação e evite coletar dados que não sejam essenciais para o funcionamento de sua empresa.

4. Apague os “dados sombrios”

Como é incrivelmente comum que as empresas coletem muitos dados desnecessários sobre os usuários, elas também podem ter dados do passado que realmente não utilizam. Isso é chamado de “dados sombrios” e devem ser destruídos. Os relatórios estimam que mais de 50% dos dados possuídos pelas empresas se qualificam como dados sombrios. Os funcionários podem nem mesmo lembrar de onde isso veio. Quaisquer dados que uma empresa esteja lidando devem ter um objetivo claro, ser armazenados em locais seguros, ser totalmente contabilizados e ter registros de uso anexados. Quando os dados não forem mais necessários, livre-se deles, ou então eles correm o risco de se tornarem dark data.

5. Tenha um plano no caso de uma violação

As violações de dados são incrivelmente comuns para empresas sem as proteções adequadas. Com mais de 1.800 violações no ano passado, as empresas devem estar cientes de que podem ser as próximas. Embora seja importante proteger seus dados antecipadamente, também deve haver um plano no caso de uma violação. A FTC tem orientação sobre como proteger suas operações.

Como os indivíduos podem proteger as PII

Os indivíduos também devem proteger suas próprias PII porque os ataques cibernéticos podem atingir qualquer pessoa, não apenas empresas.

Escrevemos em detalhes sobre como manter seus dados seguros on-line, mas aqui estão alguns dos pontos-chave:

1. Use senhas fortes e exclusivas para cada conta

Senhas fortes são senhas têm pelo menos 16 caracteres e incluem uma combinação de letras maiúsculas e minúsculas, números e símbolos. Eles não devem conter palavras do dicionário ou informações pessoais, como aniversários.

As senhas devem ser exclusivas para cada conta. Se uma senha comprometida for utilizada em várias contas, todas elas estarão em risco. Você pode gerar facilmente senhas fortes utilizando um gerador de senhas. Como cada senha deve ser exclusiva daquela conta específica, você pode armazenar todas as suas senhas em um gerenciador de senhas. Os gerenciadores de senhas armazenam com segurança todas as suas senhas e permitem acessá-las em qualquer lugar, facilitando a existência de senhas exclusivas para cada conta.

2. Utilize a autenticação multifator (MFA)

A MFA exige pelo menos uma forma extra de identificação, além da sua senha. Isso impede que cibercriminosos acessem contas porque, se tiverem credenciais comprometidas, também precisariam ter acesso aos seus métodos de MFA, que pode ser mais difícil de obter.

A MFA pode ser códigos enviados por mensagem de texto, uma senha de uso único baseada em tempo (TOTP) em um aplicativo autenticador ou uma chave de segurança de hardware.

3. Não compartilhe informações pessoais na internet

Ao interagir com amigos e familiares nas mídias sociais, ou completar uma missão com outros usuários em um jogo ao vivo, pode ser fácil esquecer que você pode estar compartilhando informações em um espaço vulnerável e deve restringir ou reter certas informações pessoais. Coisas como o nome de solteira da sua mãe ou detalhes sobre a sua localização podem surgir naturalmente, mas você deve evitar compartilhá-los.

4. Criptografe arquivos confidenciais

Como enviamos imagens e muito mais por e-mail e mensagem de texto o tempo todo, pode ser fácil esquecer que esses métodos de comunicação não são criptografados. É vital garantir que você esteja utilizando criptografia para proteger as informações confidenciais que envia pela internet, como informações fiscais ou seu cartão de seguro médico.

Utilize um serviço como o Keeper Password Manager com compartilhamento único para compartilhar arquivos confidenciais com os usuários. Utilizar o recurso de compartilhamento único é uma maneira mais segura de criptografar e compartilhar arquivos.

5. Não utilize Wi-Fi público

Você deve evitar utilizar Wi-Fi público porque os cibercriminosos têm tanto acesso quanto você. Se você precisar usar um WiFi público, use uma VPN.

Vale a pena proteger as PII

Se você é um indivíduo ou uma empresa, proteger as PII é uma responsabilidade séria que é vital para a segurança cibernética. A falta de soluções adequadas para gerenciar as PII e uma higiene cibernética inadequada pode torná-lo vulnerável a lidar com as consequências caras de ter informações roubadas confidenciais.

O Keeper Security tem um gerenciador de senhas empresarial e uma solução de PAM de última geração construída para proteger empresas de todos os tamanhos. Também oferecemos um gerenciador de senhas pessoal para indivíduos e famílias para simplificar o gerenciamento de senhas e arquivos confidenciais. Confira nossas avaliações gratuitas para saber como podemos facilitar a vida de indivíduos, famílias e organizações.