Jeśli na początku stycznia 2026 r. otrzymali Państwo nieoczekiwaną wiadomość e-mail z Instagrama z prośbą o zresetowanie hasła, nie są Państwo sami. Na początku stycznia wielu

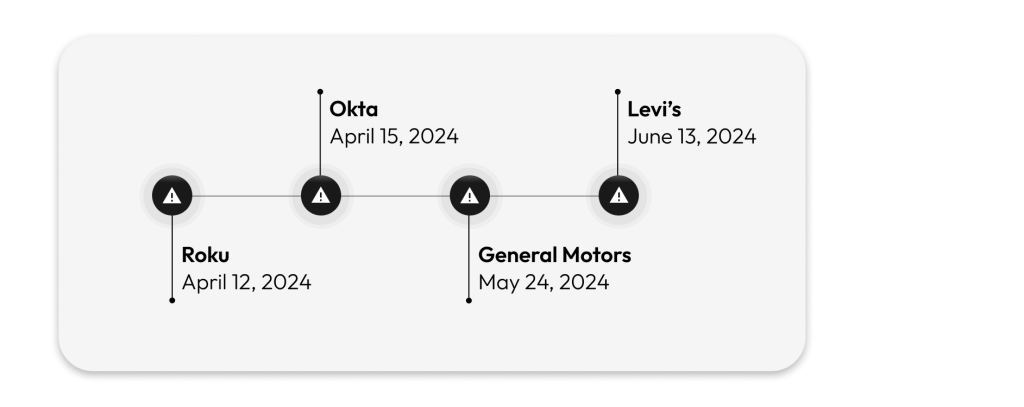

Dotychczas w 2024 r. wiele dużych firm padło ofiarą ataków polegającym na wypychaniu poświadczeń. Wśród ofiar wypychania poświadczeń znajdują się tak znane podmioty, jak Roku, Okta, General Motors i Levi’s. Ataki polegające na wypychaniu poświadczeń występują, gdy cyberprzestępca wykorzystuje skradzione dane logowania, aby dokonać próby zalogowania się na wielu kontach jednocześnie. Ponieważ wiele osób wielokrotnie używa takich samych haseł, cyberprzestępcy mogą wykorzystywać skradzione dane uwierzytelniające do zalogowania się na wiele kont, co może doprowadzić do naruszenia danych pracowników, klientów i całych organizacji.

Czytaj dalej, aby dowiedzieć się więcej o każdym z tych znaczących ataków, polegającym na wypychaniu poświadczeń oraz sprawdź, jak Twoja firma może się przed nimi zabezpieczyć.

Roku

W marcu 2024 r. spółka Roku, firma technologiczna i serwis streamingowy, po raz pierwszy ogłosiła, że padła ofiarą ataku polegającego na wypychaniu poświadczeń, ale 12 kwietnia doszło w niej do drugiego ataku. Te dwa ataki polegające na wypychaniu poświadczeń dotyczyły łącznie 591 000 kont klientów. W pierwszym ataku zhakowano około 15 000 kont przy użyciu danych logowania skradzionych z niepowiązanego źródła zewnętrznego. Drugi atak w kwietniu 2024 r. dotknął pozostałe 576 000 kont. W żadnym z tych dwóch przypadków hakerom nie udało się uzyskać dostępu do numerów kart kredytowych ani innych poufnych informacji. Hakerzy zalogowali się również na prawie 400 kont i dokonali nieautoryzowanych zakupów subskrypcji streamingowych i innych produktów Roku.

W wyniku ataków polegających na wypychaniu poświadczeń firma Roku zresetowała hasła do wszystkich 591 000 kont i odeszła od postępowania w odniesieniu do wspomnianych 400 kont. Firma włączyła również uwierzytelnianie dwuskładnikowe (2FA) na wszystkich kontach Roku, niezależnie od tego, czy zostały one dotknięte atakami, polegającymi na wypychaniu poświadczeń. Gdy firma Roku powiadomiła klientów o tych atakach, zaleciła wszystkim klientom utworzenie silnego i losowego hasła na kontach i monitorowanie konta pod kątem podejrzanej aktywności.

Okta

15 kwietnia 2024 r. w firmie Okta zauważono podejrzane działanie związane z uwierzytelnianiem międzyźródłowym (cross-origin authentication), które stało się podatne na ataki polegające na wypychaniu poświadczeń. Niestety atak ten był skierowany na uwierzytelnianie usługi CIC (Customer Identity Cloud) firmy Okta i miał wpływ na nieokreśloną jeszcze grupę klientów. Okta wykryła kilka prób uzyskania dostępu do wielu punktów końcowych w celu zalogowania się do usług przy użyciu naruszonych danych uwierzytelniających. Firma ta, świadcząca usługi w chmurze, powiadomiła klientów, którzy mieli włączoną funkcję uwierzytelniania międzyźródłowego, że ich dane logowania zostały naruszone w wyniku ataku. Po ataku polegającym na wypychaniu poświadczeń firma Okta udzieliła szczegółowych wskazówek, w jaki sposób klienci mogą ograniczyć skutki ataku i zapobiec dalszym naruszeniom danych. Jedną z wytycznych firmy Okta było rozpoczęcie korzystania z haseł-kluczy w celu zapewnienia bezpieczniejszego logowania.

General Motors

Kolejną firmą, która padła ofiarą ataku polegającego na wypychaniu poświadczeń w 2024 r., był General Motors (GM). 24 maja 2024 r. ten producent samochodów odkrył, że nieupoważniona strona uzyskała dostęp do 65 kont klientów GM, aby kupić akcesoria i produkty GM. GM uważa, że niepowiązany wyciek danych zapewnił cyberprzestępcom różne dane uwierzytelniające wykorzystywane do ataku polegającego na wypchaniu poświadczeń. Oprócz dokonywania zakupów na kontach klientów cyberprzestępcy najprawdopodobniej uzyskali dostęp do nazwisk, numerów telefonów i adresów domowych dotkniętych atakiem klientów GM. Wszelkie nieupoważnione płatności zostały zwrócone posiadaczom kont wykorzystanych przez cyberprzestępców.

Firma GM zażądała od wszystkich 65 kont zresetowania haseł i włączenia uwierzytelniania wieloskładnikowego (MFA). Firma zgłosiła również cyberatak organom ścigania w nadziei na znalezienie odpowiedzialnych za niego cyberprzestępców.

Levi’s

13 czerwca 2024 r. firma odzieżowa Levi’s doświadczyła ataku polegającego na wypchaniu poświadczeń po tym, jak zauważono nietypowy wzrost aktywności na stronie internetowej. Ponad 72 000 kont klientów zostało naruszonych, gdy cyberprzestępcy uzyskali dane uwierzytelniające od strony trzeciej lub w wyniku naruszenia danych oraz wykorzystali boty do przeprowadzenia ataków polegającymi na wypychaniu poświadczeń na stronie internetowej firmy Levi. Tego samego dnia firma Levi’s podjęła szybkie działania polegające na wymuszeniu zresetowania haseł na wszystkich kontach objętych atakiem. Firma ostrzegła także klientów, których dotyczył problem, że cyberprzestępcy mogli sprawdzić historię zamówień, imię i nazwisko, adres e-mail, adres domowy oraz częściowe dane kart kredytowych. Firma zdecydowanie zaleciła również, aby wszyscy dotknięci problemem klienci zweryfikowali dane osobowe na swoich kontach i zmienili swoje hasła na mocne i niepowtarzalne.

Ochrona przed atakami polegającymi na wypychaniu poświadczeń

Możesz chronić się przed atakami polegającymi na wypychaniu poświadczeń, inwestując w menedżera haseł, takiego jak Keeper®. Menedżer haseł zapewnia bezpieczeństwo haseł w szyfrowanym, cyfrowym magazynie. Menedżer haseł dla firm umożliwia nawet zalogowanie się do kont przez wszystkich pracowników przy użyciu MFA. Korzystanie z menedżera haseł (niezależnie od tego, czy jesteś osobą prywatną, czy firmą) uniemożliwi cyberprzestępcom uzyskanie dostępu do informacji w wyniku ataków polegającym na wypychaniu poświadczeń. Możesz także kupić dodatek BreachWatch, który powiadamia Cię w czasie rzeczywistym, jeśli hasła zostały naruszone lub zostaną znalezione w dark webie.

Już dziś rozpocznij korzystanie z bezpłatnej 30-dniowej wersji próbnej Keeper Password Manager lub bezpłatnej 14-dniowej wersji próbnej menadżera haseł Keeper Business, aby upewnić się, że używasz mocnych haseł i bezpiecznie je przechowujesz.