Wenn Sie Anfang Januar 2026 eine unerwartete E-Mail zum Zurücksetzen des Passworts von Instagram erhalten haben, sind Sie nicht allein. Anfang Januar berichteten viele Instagram-Nutzer, dass

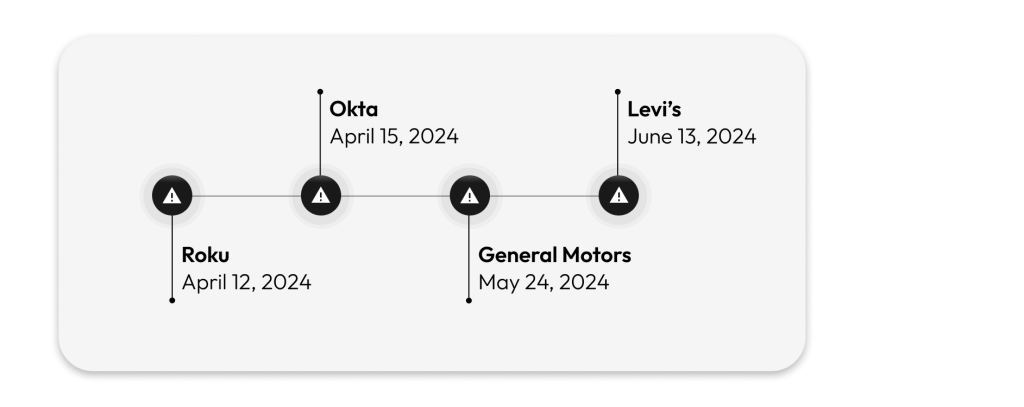

Bisher sind im Jahr 2024 viele große Unternehmen Opfer von Credential Stuffing-Angriffen geworden. Einige dieser bemerkenswerten Opfer von Credential Stuffing sind Roku, Okta, General Motors und Levi’s. Credential Stuffing-Angriffe treten auf, wenn ein Cyberkrimineller gestohlene Anmeldeinformationen verwendet, um zu versuchen, sich gleichzeitig bei mehreren Konten anzumelden. Da viele Menschen ihre Passwörter wiederverwenden, können Cyberkriminelle gestohlene Anmeldeinformationen verwenden, um sich bei vielen Konten anzumelden und Mitarbeiter-, Kunden- und Organisationsdaten zu kompromittieren.

Lesen Sie weiter, um mehr über diese großen Angriffe auf Anmeldeinformationen zu erfahren und wie Ihr Unternehmen vor ihnen geschützt bleiben kann.

Roku

Roku gab zuerst bekannt, dass es im März 2024 einen Credential Stuffing-Angriff erlitten hatte, aber am 12. April 2024 wurden das Technologieunternehmen und der Streaming-Dienst Opfer eines zweiten Angriffs. Insgesamt waren 591.000 Kundenkonten von diesen beiden Credential Stuffing-Angriffen betroffen. Beim ersten Angriff wurden ungefähr 15.000 Konten mit Anmeldeinformationen gehackt, die von einer unabhängigen Drittanbieterquelle gestohlen wurden. Der zweite Angriff im April 2024 betraf die verbleibenden 576.000 Konten. Bei beiden Angriffen konnten Hacker keinen Zugriff auf Kreditkartennummern oder andere sensible Daten erhalten. Hacker haben sich auch bei fast 400 der Konten angemeldet und nicht autorisierte Käufe von Streaming-Abonnements und anderen Roku-Produkten getätigt.

Als Folge der Credential-Stuffing-Angriffe setzte Roku die Passwörter aller 591.000 Konten zurück und stornierte die betrügerischen Abbuchungen von den 400 Konten. Das Unternehmen aktivierte auch die Zwei-Faktor-Authentifizierung (2FA) für alle Roku-Konten, unabhängig davon, ob sie von den Credential Stuffing-Angriffen betroffen waren. Als Roku Kunden über diese Angriffe benachrichtigte, riet das Unternehmen allen auch, ein starkes und zufälliges Passwort für ihr Roku-Konto zu erstellen und ihr Konto auf verdächtige Aktivitäten zu überwachen.

Okta

Am 15. April 2024 bemerkte Okta verdächtige Aktivitäten im Zusammenhang mit seiner herkunftsübergreifenden Authentifizierungsfunktion, die anfällig für Credential Stuffing-Angriffe geworden war. Leider zielte dieser Angriff auf die Customer Identity Cloud (CIC)-Authentifizierung von Okta ab, und eine unbekannte Anzahl von Kunden war davon betroffen. Okta fand mehrere Versuche von Cyberkriminellen, auf mehrere Endpunkte zuzugreifen, um sich mit kompromittierten Anmeldeinformationen bei Diensten anzumelden. Das Cloud-Software- und IT-Dienstleistungsunternehmen benachrichtigte Kunden, die die Funktion der Cross-Origin-Authentifizierung aktiviert hatten, dass ihre Anmeldeinformationen bei dem Angriff kompromittiert wurden. Nach diesem Credential Stuffing-Angriff gab Okta detaillierte Leitlinien, wie betroffene Kunden die Auswirkungen des Angriffs mindern und weitere Kompromittierungen verhindern können. Ein Teil der Leitlinien von Okta bestand darin, Passschlüssel für ein sichereres Anmeldeerlebnis zu verwenden.

General Motors

Ein weiteres Unternehmen, das 2024 Opfer eines Credential Stuffing-Angriffs wurde, war General Motors (GM). Am 24. Mai 2024 entdeckte der Automobilhersteller, dass eine unbefugte Partei auf 65 GM-Kundenkonten zugegriffen hat, um GM-Zubehör und -Produkte zu kaufen. GM ist der Meinung, dass ein nicht zusammenhängendes Datenleck Cyberkriminellen verschiedene Anmeldeinformationen lieferte, die sie für den Credential Stuffing-Angriff verwendet haben. Neben den Käufen auf den Konten der Kunden haben Cyberkriminelle höchstwahrscheinlich auf die Namen, Telefonnummern und Privatadressen der betroffenen GM-Kunden zugegriffen. Alle von den Cyberkriminellen verwendeten Konten wurden für die betrügerischen Zahlungen entschädigt.

GM forderte alle 65 betroffenen Konten auf, ihre Passwörter zurückzusetzen und die Multifaktor-Authentifizierung (MFA) zu aktivieren. Das Unternehmen meldete diesen Cyberangriff auch an die Strafverfolgungsbehörden, in der Hoffnung, die verantwortlichen Cyberkriminellen zu finden.

Levi’s

Am 13. Juni 2024 erlitt Levi’s einen Stuffing-Angriff mit Anmeldeinformationen, nachdem das Bekleidungsunternehmen einen ungewöhnlichen Anstieg der Website-Aktivität bemerkt hatte. Über 72.000 Kundenkonten wurden kompromittiert, als Cyberkriminelle Anmeldeinformationen von einem Dritten oder einer Datenschutzverletzung erhielten und dann Bots einsetzten, um Credential Stuffing-Angriffe auf der Website von Levi zu starten. Am selben Tag ergriff Levi’s rasche Maßnahmen und zwang alle betroffenen Konten, ihre Passwörter zurückzusetzen. Levi’s warnte seine betroffenen Kunden, dass die Cyberkriminellen ihren Bestellungsverlauf, ihren Namen, ihre E-Mail-Adresse, ihre Privatadresse und teilweise auch ihre Kreditkartendaten einsehen konnten. Das Unternehmen schlug auch nachdrücklich vor, dass alle betroffenen Kunden die persönlichen Daten in ihren Konten überprüfen und ihr Passwort in ein starkes und einzigartiges ändern.

Bleiben Sie vor Credential Stuffing-Angriffen geschützt

Sie können sich vor Credential Stuffing-Angriffen schützen, indem Sie in einen Passwortmanager wie Keeper® investieren. Ein Passwortmanager stellt sicher, dass Ihre Passwörter in einem verschlüsselten, digitalen Tresor sicher sind. Mit einem Business-Passwortmanager können Sie sogar verlangen, dass alle Ihre Mitarbeiter sich mit MFA bei ihren Konten anmelden. Die Verwendung eines Passwortmanagers verhindert, dass Cyberkriminelle durch Credential Stuffing-Angriffe auf Ihre Daten zugreifen können, unabhängig davon, ob Sie eine Einzelperson oder ein Unternehmen sind. Sie können auch in ein Add-on namens BreachWatch investieren, das Sie in Echtzeit benachrichtigt, wenn Ihre Passwörter kompromittiert wurden oder im Darknet gefunden werden.

Starten Sie noch heute Ihre kostenlose 30-Tage-Testversion von Keeper Password Manager oder eine kostenlose 14-Tage-Testversion von Keeper Business, um sicherzustellen, dass Sie starke Passwörter verwenden und diese sicher speichern.