如果您在 2026 年 1 月初意外收到了来自 In

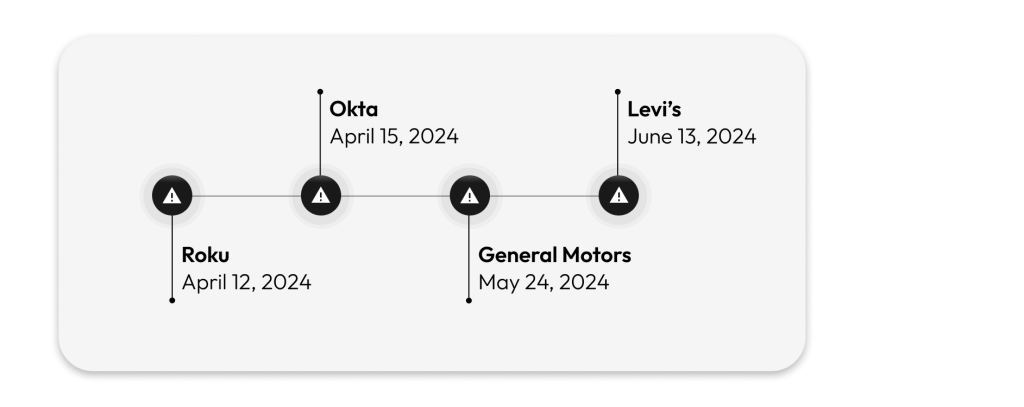

截至 2024 年,许多大型公司已成为凭证填充攻击的受害者。 其中一些值得注意的凭证填充受害者包括 Roku、Okta、通用汽车和 Levi’s。当网络犯罪分子使用被盗的登录凭证同时尝试登录多个帐户时,就会发生凭证填充攻击。 由于许多人重复使用他们的密码,因此网络犯罪分子可以使用被盗的凭证登录许多帐户,从而损害员工、客户和组织数据。

继续阅读,详细了解这些主要的凭证填充攻击,以及如何保护您的公司免受这些攻击。

Roku

Roku 首次宣布它在 2024 年 3 月遭受了凭证填充攻击,但在 2024 年 4 月 12 日,技术公司和流媒体服务成为第二次攻击的受害者。 共有 591,000 个客户帐户受到这两次凭证填充攻击的影响。 在第一次攻击中,通过使用从不相关的第三方来源窃取的登录凭证,大约 15,000 个帐户被黑客攻击。 2024 年 4 月的第二次攻击影响了剩余的 576,000 个帐户。 在这两次攻击中,黑客都无法访问信用卡号码或其他敏感信息。 黑客还登录了近 400 个帐户,并未经授权购买了流媒体订阅和其他 Roku 产品。

由于凭证填充攻击,Roku 重置所有 591,000 个帐户的密码,并撤销了 400 个帐户上的欺诈性费用。 该公司还对所有 Roku 帐户启用双因素身份验证 (2FA),无论它们是否受到凭证填充攻击的影响。 当 Roku 通知客户这些攻击时,该公司还建议每个人为其 Roku 帐户创建随机强密码,并监视他们的帐户是否存在可疑活动。

Okta

2024 年 4 月 15日,Okta 注意到与其跨源身份验证功能(该功能容易受到凭证填充攻击)有关的可疑活动。 不幸的是,此攻击针对了 Okta 的客户标识云 (CIC) 身份验证,因此受影响的客户数量未知。 Okta 发现网络犯罪分子多次尝试访问多个端点,以使用被盗的登录凭证登录服务。 云软件和 IT 服务公司通知具有跨源身份验证功能的客户,他们的登录凭证在攻击中被盗。 在此次凭证填充攻击之后,Okta 提供了详细的指导,说明受影响的客户如何减轻攻击的影响并防止进一步被盗。 Okta 的指导的一部分是开始使用通行密钥来获得更安全的登录体验。

通用汽车

另一家在2024年成为凭证填充攻击受害者的公司是通用汽车(GM)。 2024 年 5 月 24日,这家汽车制造公司发现,未经授权的一方访问了通用汽车的 65 个客户帐户,以购买通用汽车的配件和产品。 通用汽车认为,不相关的数据泄漏为网络犯罪分子提供了用于凭证填充攻击的各种登录凭证。 除了使用客户的帐户进行购买之外,网络犯罪分子还很可能访问受影响通用汽车客户的姓名、电话号码和家庭住址。 网络犯罪分子使用的任何账户都会因欺诈付款而获得补偿。

通用汽车要求所有 65 个受影响的帐户重新设置其密码并启用多因素身份验证(MFA)。 该公司还向执法部门报告了这次网络攻击,希望找到负责的网络犯罪分子。

Levi’s

2024 年 6 月 13日,在服装公司注意到网站活动异常飙升后,Levi’s 遭受了凭证填充攻击。 当网络犯罪分子从第三方获得登录凭证或数据泄露,然后使用机器人对Levi’s 网站发起凭证填充攻击时,超过 72,000 个客户的帐户被盗。 同一天,Levi’s 迅速采取行动,强制所有受影响的帐户重置他们的密码。 Levi’s 警告其受影响的客户,网络犯罪分子可能已经能够查看他们的订单历史记录、姓名、电子邮件地址、家庭住址以及部分信用卡信息。 该公司还强烈建议所有受影响的客户验证其帐户上的个人信息,并将他们的密码更改为唯一的强密码。

保护自己免受凭证填充攻击

您可以通过投资 Keeper® 等密码管理器来保护您免受凭证填充攻击。 密码管理器可确保您的密码在加密的数字库中是安全的。 使用企业密码管理器,您甚至可以要求所有员工使用 MFA 登录他们的帐户。 使用密码管理器(无论您是个人还是企业)都可以防止网络犯罪分子通过凭证填充攻击访问您的信息。 您还可以投资名为 BreachWatch 的插件,如果您的密码被盗或在暗网上被发现,该插件将实时通知您。

立即开始免费试用 30 天 Keeper 密码管理器或免费试用 14 天 Keeper Business,以确保您使用强密码并安全地存储它们。