Si vous avez reçu un e-mail inattendu pour réinitialiser votre mot de passe Instagram au début du mois de janvier 2026, vous n’êtes pas un cas

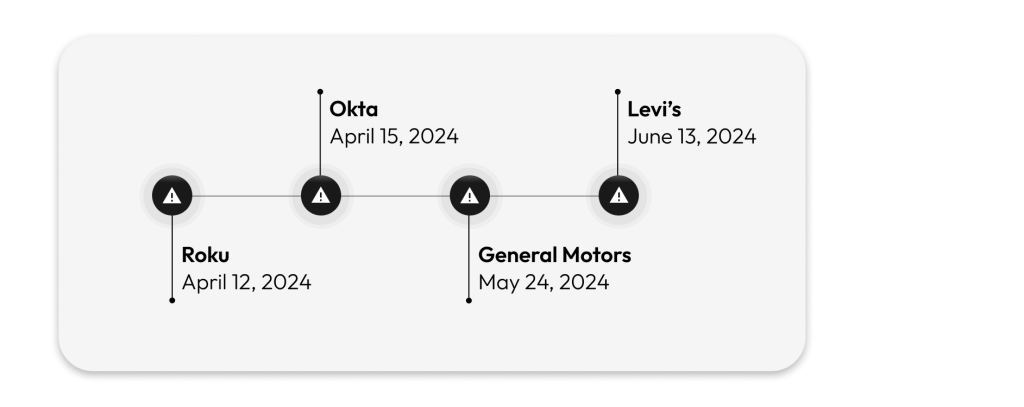

Depuis le début de l’année 2024, de nombreuses grandes entreprises ont été victimes d’attaques de credential stuffing. Parmi ces victimes notables du credential stuffing, on compte Roku, Okta, General Motors et Levi’s. Les attaques de credential stuffing se produisent lorsqu’un cybercriminel utilise des identifiants de session volés pour tenter de s’identifier à plusieurs comptes simultanément. Étant donné que de nombreuses personnes réutilisent leurs mots de passe, les cybercriminels peuvent utiliser des informations d’identification volées pour se connecter à de nombreux comptes, compromettant les données des employés, des clients et de l’organisation.

Poursuivez votre lecture pour en savoir plus sur chacune de ces attaques majeures de credential stuffing et sur la façon dont votre entreprise peut s’en protéger.

Roku

Roku a d’abord annoncé qu’il avait subi une attaque de credential stuffing en mars 2024, mais le 12 avril 2024, la société de technologie et le service de streaming ont été victimes d’une deuxième attaque. Au total, 591 000 comptes clients ont été touchés par ces deux attaques de credential stuffing. Lors de la première attaque, environ 15 000 comptes ont été piratés à l’aide d’informations d’identification de session volées à partir d’une source tierce non liée. La seconde attaque, en avril 2024, a touché les 576 000 comptes restants. Au cours des deux attaques, les pirates informatiques n’ont pas pu accéder aux numéros de carte de crédit ou à d’autres informations sensibles. Les pirates informatiques se sont également connectés à près de 400 comptes et ont effectué des achats non autorisés d’abonnements de streaming et d’autres produits Roku.

À la suite des attaques de credential stuffing Roku a réinitialisé les mots de passe pour les 591 000 comptes et annulé les frais frauduleux effectués sur les 400 comptes. La société a également activé l’authentification à deux facteurs (2FA) sur tous les comptes Roku, qu’ils aient ou non été affectés par les attaques de credential stuffing. Lorsque Roku a informé les clients de ces attaques, la société a également recommandé à tout le monde de créer un mot de passe fort et aléatoire pour leur compte Roku et de surveiller leur compte pour détecter toute activité suspecte.

Okta

Le 15 avril 2024, Okta a remarqué une activité suspecte liée à sa fonctionnalité d’authentification inter-origine, qui était devenue sensible aux attaques de credential stuffing. Malheureusement, cette attaque visait l’authentification ICC (Customer Identity Cloud) d’Okta, et un nombre indéterminé de clients ont été affectés. Okta a trouvé plusieurs tentatives de cybercriminels d’accéder à plusieurs points de terminaison pour s’identifier à des services avec des identifiants de session compromis. La société de logiciels et de services informatiques cloud a informé les clients qui avaient la fonctionnalité d’authentification croisée que leurs identifiants de session avaient été compromis durant l’attaque. Suite à cette attaque de credential stuffing, Okta a donné des instructions détaillées sur la façon dont les clients affectés pourraient atténuer les effets de l’attaque et empêcher d’autres compromis. Une partie des directives d’Okta était de commencer à utiliser les clés d’accès pour une expérience de connexion plus sécurisée.

General Motors

General Motors (GM) fait également partie des entreprises qui ont été victimes d’une attaque de credential stuffing en 2024. Le 24 mai 2024, l’entreprise de fabrication automobile a découvert qu’un tiers non autorisé avait accédé à 65 comptes clients de GM pour acheter des accessoires et des produits de GM. GM pense qu’une fuite de données non liée a fourni aux cybercriminels divers identifiants de session qu’ils ont utilisés pour l’attaque de credential stuffing. En plus de faire des achats sur les comptes des clients, les cybercriminels ont très probablement accédé aux noms, aux numéros de téléphone et aux adresses personnelles des clients GM touchés. Tous les comptes utilisés par les cybercriminels pour effectuer des paiements frauduleux ont été remboursés.

GM a exigé que l’ensemble des 65 comptes touchés réinitialise leurs mots de passe et active l’authentification multifacteur (MFA). La société a également signalé cette cyberattaque aux forces de l’ordre dans l’espoir de trouver les cybercriminels responsables.

Levi’s

Le 13 juin 2024, Levi’s a subi une attaque de credential stuffing après que la société de vêtements ait remarqué un pic inhabituel de l’activité du site Web. Plus de 72 000 comptes clients ont été compromis lorsque des cybercriminels ont obtenu des identifiants de session d’un tiers ou par une violation de données, puis ont utilisé des bots pour lancer des attaques de credential stuffing sur le site Web de Levi’s. Le même jour, Levi’s a pris des mesures rapides en forçant tous les comptes affectés à réinitialiser leurs mots de passe. Levi’s a averti ses clients touchés que les cybercriminels pouvaient avoir été en mesure de voir l’historique de leurs commandes, leur nom, leur adresse e-mail, leur adresse personnelle et leurs informations partielles de carte de crédit. La société a également fortement suggéré que tous les clients touchés vérifient les informations personnelles sur leurs comptes et modifient leur mot de passe pour en choisir un robuste et unique.

Restez à l’abri des attaques de credential stuffing

Vous pouvez vous protéger des attaques de credential stuffing en investissant dans un gestionnaire de mots de passe comme Keeper®. Un gestionnaire de mots de passe garantit que vos mots de passe sont sécurisés dans un coffre-fort numérique chiffré. Avec un gestionnaire de mots de passe d’entreprise, vous pouvez même exiger que tous vos employés utilisent la MFA pour s’identifier à leurs comptes. L’utilisation d’un gestionnaire de mots de passe, que vous soyez une personne ou une entreprise, empêchera les cybercriminels d’accéder à vos informations par le biais d’attaques de credential stuffing. Vous pouvez également investir dans un module complémentaire appelé BreachWatch, qui vous informera en temps réel si vos mots de passe ont été compromis ou se trouvent sur le dark Web.

Commencez votre essai gratuit de 30 jours de Keeper Password Manager ou de 14 jours d’essai gratuit de Keeper Business dès aujourd’hui pour vous assurer que vous utilisez des mots de passe forts et que vous les stockez en toute sécurité.