Als u begin januari 2026 een onverwachte e-mail van Instagram hebt ontvangen met het verzoek uw wachtwoord opnieuw in te stellen, bent u niet de enige.

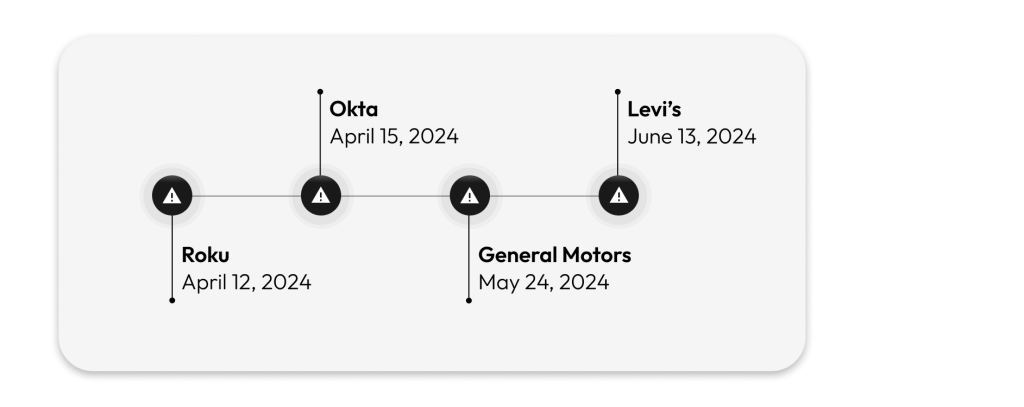

Tot nu toe zijn er in 2024 veel grote bedrijven het slachtoffer geworden van credential stuffing-aanvallen. Sommige van deze opmerkelijke slachtoffers van credential stuffing-aanvallen zijn Roku, Okta, General Motors en Levi’s. Credential stuffing-aanvallen vinden plaats wanneer een cybercrimineel gestolen inloggegevens gebruikt om zich tegelijkertijd bij meerdere accounts proberen aan te melden. Omdat veel mensen hun wachtwoorden hergebruiken, kunnen cybercriminelen gestolen inloggegevens gebruiken om zich bij meerdere accounts aan te melden, waardoor gegevens van werknemers, klanten en organisaties in gevaar komen.

Lees verder voor meer informatie over elk van deze belangrijke credential stuffing-aanvallen en hoe u uw bedrijf hiertegen kunt beschermen.

Roku

Eerst kondigde Roku aan dat ze het slachtoffer waren geworden van een credential stuffing-aanval in maart 2024, maar op 12 april 2024 werd het technologiebedrijf en de streaming-service opnieuw het doelwit van een tweede aanval. In totaal werden 591,000 klantaccounts getroffen door deze twee credential stuffing-aanvallen. Bij de eerste aanval werden ongeveer 15.000 accounts gehackt met behulp van inloggegevens die waren gestolen van een niet-gerelateerde externe bron. De tweede aanval, in april 2024, had gevolgen voor de resterende 576.000 accounts. Bij beide aanvallen waren de hackers niet in staat om toegang te krijgen tot creditcardnummers of andere gevoelige informatie. De hackers konden zich wel inloggen op bijna 400 accounts en hebben ongeautoriseerde aankopen gedaan, zoals de aanschaf van streaming-abonnementen en andere Roku-producten.

Als gevolg van de credential stuffing-aanvallen heeft Roku de wachtwoorden voor alle 591.000 accounts gereset en de frauduleuze kosten gestorneerd aan de 400 getroffen accounts. Het bedrijf heeft ook twee-factor-authenticatie (2FA) ingeschakeld op alle Roku-accounts, ongeacht of deze nu wel of niet waren getroffen door de credential stuffing-aanvallen. Op het moment dat Roku hun klanten op de hoogte bracht van deze aanvallen, adviseerde het bedrijf dat iedereen een sterk en willekeurig wachtwoord voor hun Roku-account moest aanmaken en hun account te controleren op verdachte activiteiten.

Okta

Op 15 april 2024 merkte Okta verdachte activiteiten op met betrekking tot de cross-origin authenticatiefunctie, die gevoelig was geworden voor credential stuffing-aanvallen. Helaas was deze aanval gericht op de Customer Identity Cloud (CIC)-authenticatie van Okta, en een onbekend aantal klanten werd hierdoor getroffen. Okta heeft verschillende pogingen van cybercriminelen opgemerkt om toegang te krijgen tot meerdere eindpunten met het doel om zich aan te melden bij services met gecompromitteerde inloggegevens. Het cloudsoftware- en IT-servicebedrijf heeft klanten die de cross-origin authenticatiefunctie hadden ingeschakeld op de hoogte gesteld dat hun inloggegevens waren gecompromitteerd tijdens de aanval. Na deze credential stuffing-aanval gaf Okta gedetailleerde richtlijnen voor hoe getroffen klanten de gevolgen van de aanval konden beperken en verdere compromittering konden voorkomen. Een van de richtlijnen van Okta betrof het gaan gebruiken van passkeys voor een veiligere inlogervaring.

General Motors

Een ander bedrijf dat in 2024 slachtoffer werd van een credential stuffing-aanval was General Motors (GM). Op 24 mei 2024 ontdekte de autofabrikant dat een ongeautoriseerde partij toegang had verkregen tot 65 GM-klantenaccounts om GM-accessoires en -producten te kopen. GM gelooft dat een niet-gerelateerd datalek ervoor zorgde dat cybercriminelen toegang kregen tot verschillende inloggegevens die werden gebruikt voor de credential stuffing-aanval. Naast het maken van aankopen via de accounts van klanten, is het waarschijnlijk dat cybercriminelen toegang hebben gekregen tot de namen, telefoonnummers en huisadressen van de getroffen GM-klanten. Alle accounts die door de cybercriminelen werden gebruikt, kregen de frauduleuze betalingen vergoed.

GM vereiste dat de wachtwoorden van alle 65 getroffen accounts moesten resetten en multi-factorauthenticatie (MFA) moesten inschakelen. Het bedrijf meldde deze cyberaanval ook aan de politie in de hoop de cybercriminelen op te sporen.

Levi’s

Op 13 juni 2024 kreeg Levi’s te maken met een credential stuffing-aanval nadat het kledingbedrijf een ongebruikelijke piek in website-activiteiten opmerkte. Er werden meer dan 72.000 klantaccounts gecompromitteerd toen cybercriminelen inloggegevens verkregen via een derde partij of een gegevenslek. Vervolgens werden bots gebruikt om credential stuffing-aanvallen op de website van Levi’s uit te voeren. Levi’s ondernam dezelfde dag nog snel actie door te vereisen dat alle getroffen accounts hun wachtwoorden moesten resetten. Levi’s waarschuwde de getroffen klanten over de mogelijkheid dat de cybercriminelen inzicht hebben gehad in hun bestelgeschiedenis, naam, e-mailadres, thuisadres en gedeeltelijke creditcardgegevens. Het bedrijf gaf ook de sterke aanbeveling aan alle getroffen klanten om de persoonlijke informatie op hun accounts te verifiëren en hun wachtwoord te wijzigen naar een sterk en uniek wachtwoord.

Blijf beschermd tegen credential stuffing-aanvallen

U kunt beschermd blijven tegen credential stuffing-aanvallen door te investeren in een wachtwoordmanager zoals Keeper®. Een wachtwoordmanager zorgt ervoor dat uw wachtwoorden veilig zijn in een versleutelde, digitale kluis. Met een zakelijke wachtwoordmanager kunt u zelfs van al uw werknemers vereisen dat ze MFA moeten inschakelen voor aanmelding op hun accounts. Of u nu een individu of bedrijf bent, met het gebruik van een wachtwoordmanager kunt u voorkomen dat cybercriminelen toegang krijgen tot uw informatie via credential stuffing-aanvallen. U kunt ook investeren in een add-on met de naam BreachWatch, die u onmiddellijk op de hoogte stelt zodra uw wachtwoorden zijn gecompromitteerd of op het dark web worden gevonden.

Start vandaag nog uw gratis proefperiode van 30 dagen van Keeper Password Manager of een gratis proefperiode van 14 dagen van Keeper Business om er zeker van te zijn dat u sterke wachtwoorden gebruikt en ze veilig opslaat.