組織のカスタマーサービス担当者がメールをより迅速に下

トロイの木馬は、ユーザーに気づかれないようになんの変哲もないソフトウェアやファイルに見せかけて、マルウェアが仕込まれており、トロイの木馬に一度感染してしまうと、甚大な被害を引き起こす可能性もあります。

しかし、適切な対応を取ることで、被害を最小限に抑え、あなたのデバイスやシステムの安全を守ることができます。

そこで、このブログでは、トロイの木馬とは何か、トロイの木馬を利用した警告詐欺の事例を紹介し、それが感染する原因、トロイの木馬に感染した際に取るべき具体的な対処法を徹底解説します。

企業内のログイン情報管理を業務効率化!

Keeperの14日間の無料体験でその安全性・利便性をお試しください。

トロイの木馬とは?

トロイの木馬とは、ユーザーを騙して気づかれないように悪意のあるソフトウェアをインストールさせるマルウェアの一種です。

トロイの木馬は、一見すると正当なプログラムやファイルに見せかけてきますが、実際には悪意のあるコードが含まれており、デバイスに侵入し、データを盗んだり、システムを損傷させたりする危険性があります。

またそれだけではなく、トロイの木馬を経由し、デバイスに侵入されることで、踏み台攻撃などにも利用されたりもするためあらゆるリスクがあります。

またトロイの木馬という言葉は、コンピュータセキュリティの分野以外にも登場し、この名称になったのには、ギリシャ神話のトロイ戦争に登場する巨大な木馬に由来しています。木馬は、見た目には無害で役立つもののように見える一方で、その中には敵の兵士が潜んでいました。

同様に、トロイの木馬も一見無害または有用なプログラムに見えますが、実際には悪意のあるコードが含まれています。

このことから、コンピュータセキュリティの分野でもトロイの木馬として知られるようになりました。

トロイの木馬を使ったサポート詐欺が流行

トロイの木馬は、最初にも冒頭で紹介した通り、ユーザーを騙して気づかれないように悪意のあるソフトウェアをインストールさせるマルウェアの一種です。

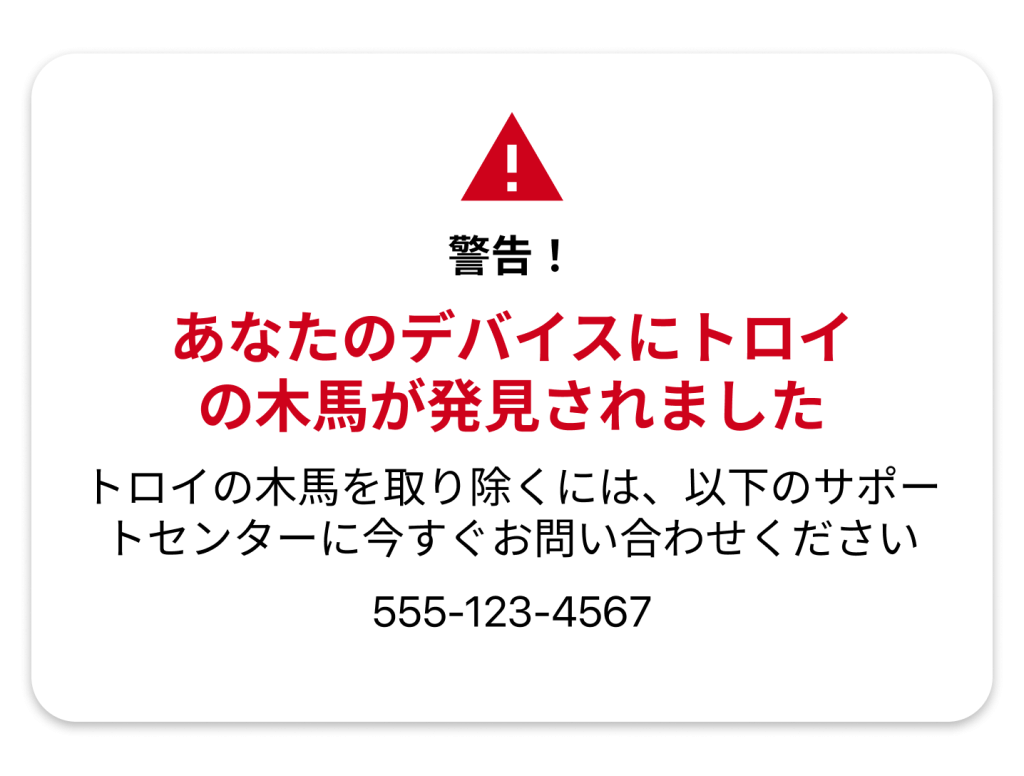

しかしながら、ブラウジングしてるだけで、突然「トロイの木馬が検出されました」といった警告画面が表示されることがあります。

画像のようなポップアップ警告は、本物のトロイの木馬である可能性が低く、流行しているフィッシング詐欺の手口として、サポート詐欺を使った手口があります。

サポート詐欺はウェブサイトを閲覧中のユーザーに偽物の悪質な広告などを表示させ、そこに技術サポートへ問い合わせるように促した技術サポートを装ったフィッシング詐欺の一種です。そこでは、「トロイの木馬ウイルス」の名前が使用されることがあります。

独立行政法人情報処理推進機構が出している、2024年版のサポート詐欺レポートでは、2024年の上半期に偽セキュリティ警告による被害報告数が過去最高に到達したことも確認されています。

その手口では、「あなたのデバイスでトロイの木馬が検出されました」削除するために、サポートの電話番号に誘導されたり、トロイのウイルス駆除ソフトウェアをダウンロードするように促されます。

しかし、実際にはそれらのポップアップ表示は、おとりで偽物のポップアップであり、ユーザーの恐怖心を煽ることで、本物のトロイの木馬やキーロガーなどをはじめとするマルウェアをユーザーにダウンロードさせて、仕掛けられてしまう事例が増えています。

もしサイトをブラウジングしていて、怪しいポップアップが出現し、以下のような文言を見かけた際は「トロイの木馬」というワードを利用してユーザーの恐怖心を煽るフィッシング詐欺であることも念頭に置いておきましょう。

- 不安を煽る文章が書かれている

- 緊急性を強調している

- サポートセンターに電話するように誘導してくる

- リモートアクセスを求めてくる

- 怪しいサイトでサポートを受けるように誘導してくる

- 怪しいファイルやソフトウェアをダウンロードするように指示してくる

これらに1つでも当てはまれば、本物のトロイの木馬ではなく、「トロイの木馬」の名前を利用したサポート詐欺の可能性が高いです。

これらのサイバー犯罪者の指示にしたがってしまうと、本物の本物のトロイの木馬やランサムウェアなどをはじめとするマルウェアを仕掛けられてしまう可能性があります。

トロイの木馬にどうやって感染するのか?

トロイの木馬は、画像、音楽、動画ファイルからPDFなどのオフィスドキュメントまであらゆるファイルに仕込まれている可能性があります。

そこで、どのようにしてサイバー犯罪者達はトロイの木馬の感染を企んでいるのか、いくつか感染原因をご紹介します。

メールの添付ファイルによる感染

トロイの木馬は、しばしば偽装されたメールの添付ファイルを通じて拡散されます。

これらのメールは、信頼できる企業や知っている友人を装っており、添付ファイルを開くようにユーザーを誘導します。

添付ファイルには、文書、画像、圧縮ファイルなどが含まれており、一度開くとトロイの木馬が自動的にインストールされ、攻撃者はユーザーのコンピュータにアクセスし、個人情報を盗んだり、システムを遠隔操作したりすることが可能になってしまいます。

偽のソフトウェアをダウンロードしてしまう

インターネット上で提供される偽のソフトウェアをダウンロードすることも、トロイの木馬感染の一般的な手口です。

これらのソフトウェアは、無料のユーティリティ、人気のゲーム、システム最適化ツールなどとして偽装されています。

特に非公式のアプリストアやダウンロードサイト、P2Pネットワークからダウンロードすることは、ファイルにトロイの木馬以外にもマルウェアなどが仕込まれている可能性があるため、ダウンロードを避けましょう。

また公式のストアであっても、GoogleやAppleなどのアプリストアの厳しい承認が通ってしまうこともあるため、レビューや開発者元をしっかり確認することが大切になります。

怪しい海賊版ダウンロードサイト

海賊版ソフトウェアやメディアファイルを提供する怪しいサイトも、トロイの木馬感染の主要な手段の一つです。

これらのサイトは、人気のある映画、音楽、ソフトウェアなどの違法ファイルをユーザーに無料でダウンロードできるような仕組みになっています。

これらのファイルにはしばしばトロイの木馬が仕込まれており、ダウンロードして実行するとシステムに感染します。

本来であれば有料であるソフトウェアや映画、音楽にも関わらず、無料でダウンロードできるなんて良すぎるオファーは中々あり得ません。

また、このような著作権の元にあるコンテンツをダウンロードすることは、著作権法に違反するためダウンロードしないようにしましょう。

USBメモリ・外付けHDDから感染

外部デバイス、例えばUSBメモリや外付けHDDを使用することも、トロイの木馬感染の一因となります。これらのデバイスが他の感染したコンピュータに接続された際にトロイの木馬がコピーされ、その後安全と思われる他のコンピュータに接続されると感染が広がります。

トロイの木馬に感染した場合の対処方法

トロイの木馬に感染した場合、迅速かつ効果的に対処することが重要です。またこの対処法は、トロイの木馬に感染している疑いがある場合でも有効です。

ここでは、トロイの木馬に感染した際の具体的な対処方法をご紹介します。

インターネット接続を遮断する

トロイの木馬に感染したと疑われる場合、最初に行うべきことはインターネット接続を遮断することです。インターネット接続を切断することで、攻撃者がリモートからシステムにアクセスしたり、さらに悪意のあるコードをダウンロードしたりするのを防ぐことができます。

これにより、被害が拡大するのを防ぐことができ、感染の拡散を抑えることが可能です。また、感染が疑われるデバイスがネットワークに接続されている場合、他のデバイスへの感染リスクも軽減されます。

ウイルス対策ソフトでデバイスをスキャンする

インターネット接続を遮断した後は、信頼できるウイルス対策ソフトを使用してデバイス全体をスキャンします。ウイルス対策ソフトは、トロイの木馬を検出し、削除するためのツールを提供します。スキャンは、システム全体のフルスキャンを行うことが重要です。

スキャンが完了するまでデバイスの使用を控え、スキャン結果を確認して必要な処置を行います。

複数のウイルス対策ソフトを使用して二重にチェックすることも有効です。

感染したファイルを削除する

ウイルス対策ソフトがトロイの木馬を検出した場合、次に行うべきことは感染したファイルを削除することです。ウイルス対策ソフトは、感染ファイルを隔離する機能を持っています。

隔離されたファイルは他のシステム部分に影響を与えないように保護されますが、最終的には完全に削除することが重要です。

感染したファイルを削除することで、システムが正常に動作し、悪意のある活動が停止させます。

ソフトウェアやデバイスのアップデート

トロイの木馬に感染した後、オペレーティングシステムや全てのソフトウェアを最新のバージョンに更新することが非常に重要です。

最新のセキュリティパッチやアップデートを適用することで、既知の脆弱性を修正し、再感染のリスクを軽減します。

特に、感染の原因となったソフトウェアやブラウザ、プラグインなどは必ず最新の状態に保つようにします。

加えて、デバイスのファームウェアも最新のものに更新することを忘れないようにしましょう。これにより、セキュリティホールが修正され、システム全体のセキュリティが強化されます。

トロイの木馬に感染を未然に防ぐ6つの対策方法

トロイの木馬に感染しないようにするためには、いくつかの基本的なセキュリティ対策を講じることが重要です。以下では、具体的な防止策を紹介します。

1. メールの添付ファイルを無分別に開かない

トロイの木馬は、しばしばメールの添付ファイルを通じて広まります。送信者が信頼できるかどうかを確認することが重要です。

知らない送信者からのメールや、普段連絡を取らない相手から突然届いたメールは特に注意が必要です。知っているメールアドレスからの送信であっても、なりすましやソーシャルエンジニアリングの巧妙な手口を使ったフィッシング攻撃の可能性もあるため、メールに不審な点がないか注意しましょう。

添付ファイルの種類が見た事ないものや、突然個人情報を聞かれたり、メールの本文に不自然な点がないか、リンクや添付ファイルを開くように促す強い言葉が使われていないかをチェックすることも重要です。

2. 怪しいサイトのリンクをクリックしない

インターネット上には、多くの悪意のあるサイトが存在し、そこからトロイの木馬がダウンロードされることがあります。

リンク先のURLが信頼できるものであるかどうかを確認し、不自然な文字列や不正なドメイン名を見つけた場合は避けるようにします。

またGoogleが出しているツールに、Google Transparency Report というGoogleのURL チェッカーがあるため、このURLチェッカーで安全性を確認するのも1つの手です。

怪しいサイトからは、画像、音楽、ドキュメントファイルなどダウンロードしないようにしましょう。

リンクをクリックする前に、その信頼性を確認することで、リスクを大幅に減らすことができます。

3. 公式ストア以外からソフトウェアをダウンロードしない

ソフトウェアやアプリケーションは、必ず公式のストアや信頼できる提供元からダウンロードすることが重要です。

非公式のサードパーティ製のサイトやP2Pネットワークを利用すると、トロイの木馬だけでなく悪意のあるマルウェアが含まれているリスクが高まります。

また、GoogleやAppleの公式ストアであったとしても、ダウンロード前にソフトウェアのレビューや評価を確認することも、有効な予防策です。

4. セキュリティ対策ソフトを導入する

信頼できるセキュリティ対策ソフトを導入し、リアルタイム保護機能を有効にしておくことが重要です。

これにより、トロイの木馬をはじめとするマルウェアの侵入を未然に防ぐことができます。定期的なスキャンと自動更新を設定することで、常に最新のセキュリティ状態を保つことができます。セキュリティソフトは、悪意のあるファイルを検出し、隔離するための重要なツールですので、適切に投資する価値があります。

5. 常にOSやアプリケーションを最新版に更新しておく

オペレーティングシステムやアプリケーションの開発者は、定期的にセキュリティパッチやアップデートをリリースしています。これらを迅速に適用することで、既知の脆弱性を修正し、トロイの木馬の侵入を防ぐことができます。

自動更新を設定することで、更新を忘れることなく、常に最新の状態を保つことができます。特に、感染の原因となるブラウザやプラグインも最新に保つことが重要です。

6. SNSなどのアカウントセキュリティを強化しておく

重要なオンラインアカウントには、強力なパスワードを使用し、二要素認証(2FA)を有効にしておきましょう。

トロイの木馬などサイバー攻撃を仕掛けてくるサイバー犯罪者の目的の1つとして、アカウントを乗っ取ろうとしてくることがよくあるため重要な対策です。

これにより、万が一トロイの木馬に感染した場合でも、アカウントへの不正アクセスされるリスクを低減することができます。

そのため、同じパスワードを複数のサイトで使い回さないようにすることも重要です。これにより、他のアカウントが危険にさらされるリスクを減らすことができます。

まとめ:トロイの木馬の被害者にならないようセキュリティ対策を

トロイの木馬の被害を防ぐためには、日常的なセキュリティ意識の向上が欠かせません。

メールの添付ファイルを無闇に開封せず、怪しいサイトや公式ストア以外からのダウンロードを避けることが基本です。

また、信頼できるセキュリティ対策ソフトを導入し、常にOSやアプリケーションを最新版に保つことで、システムの脆弱性を最小限に抑えることができます。

さらに、オンラインアカウントのセキュリティを強化することも重要です。

強力なパスワードを設定し、2FAを有効にすることで、トロイの木馬に感染した場合でもアカウント乗っ取りされるリスクを低減することができます。

しかし、たくさんある重要なオンラインアカウントを複数の強力なパスワードや2FAコードを管理するのは容易ではありません。そこで、パスワードマネージャーの活用をお勧めします。

Keeperのようなパスワードマネージャーを使えば、安全で複雑なパスワードを簡単に生成し、各アカウントの2FAコードをリアルタイムに管理することができ、あなたのオンライン上のアカウント情報を強力に保護することが可能になります。

この機会に、ぜひKeeperの14日間の無料体験で、どのようにKeeperが役立つのか、まずはお試しください。