Stellen Sie sich vor, ein Kundendienstmitarbeiter in Ihrem Unternehmen lädt vertrauliche Kundendaten in ein KI-Tool hoch, um E-Mails schneller zu verfassen. Wenn ein Mitarbeiter ein KI-Tool

Um eine gute Cybersicherheitshygiene zu gewährleisten, sollten Einzelpersonen und Unternehmen eine Checkliste für Cybersicherheitshygiene befolgen, die Best Practices umreißt, um sich zu schützen, wie z. B. regelmäßige Sicherung von Daten, die Aktualisierung von Software und die Verwendung starker Passwörter.

Lesen Sie weiter, um mehr darüber zu erfahren, wie Sie oder Ihr Unternehmen Ihre Cybersicherheitshygiene im Jahr 2024 stärken können.

Was ist Cybersicherheitshygiene?

Cybersicherheitshygiene, auch bekannt als Cyberhygiene, bezieht sich auf die Best Practices für die Cybersicherheit, die Unternehmen und Einzelpersonen befolgen sollten, um vor gängigen Cyberbedrohungen wie Datenschutzverletzungen, Passwortangriffen und Social Engineering geschützt zu bleiben. Eine gute Cyberhygiene reduziert die Angriffsfläche einer Person und eines Unternehmens erheblich, was das Risiko eines Cyberangriffs reduziert.

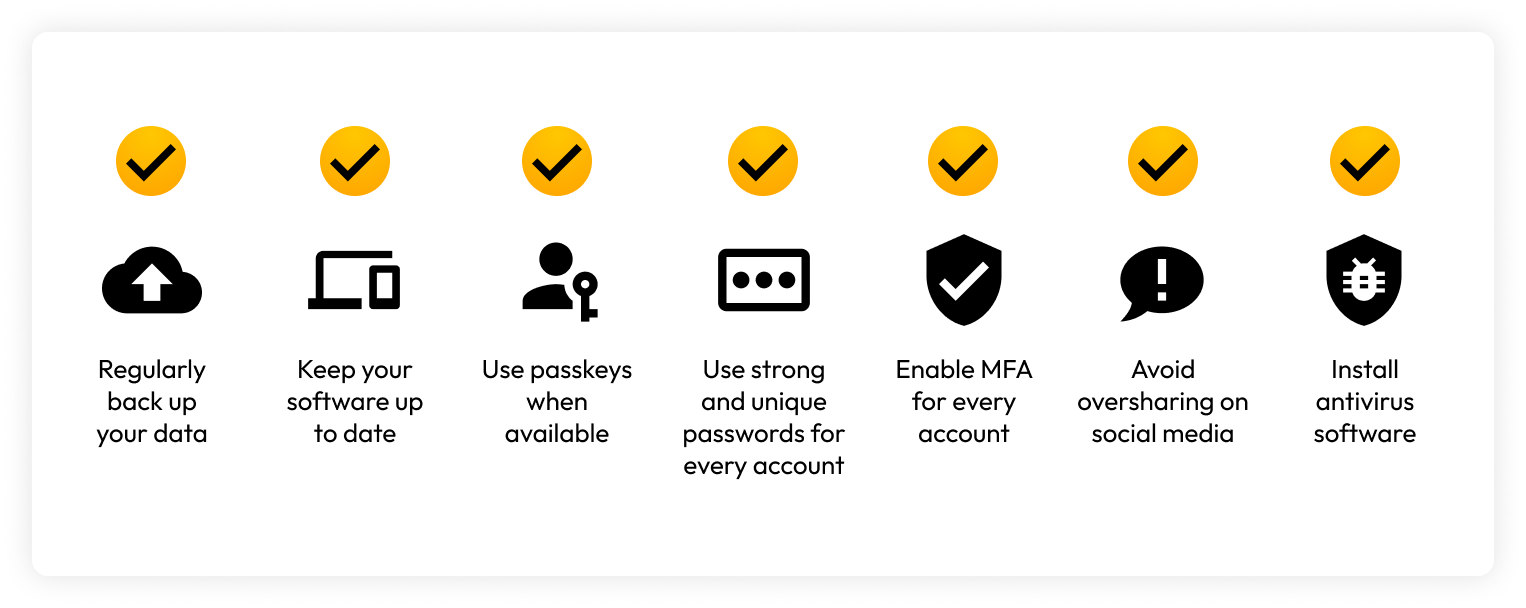

Checkliste für Cybersicherheitshygiene für Einzelpersonen

Im Folgenden finden Sie eine Checkliste für die Cybersicherheitshygiene, die Personen befolgen sollten.

Sichern Sie regelmäßig Ihre Daten

Durch die regelmäßige Sicherung Ihrer Daten wird verhindert, dass Sie Ihre Daten verlieren, wenn Ihr Gerät verloren geht, beschädigt, gestohlen oder kompromittiert wird. Stellen Sie beim Sichern Ihrer Daten sicher, dass Ihre sensibelsten Daten verschlüsselt werden, damit sie nicht von unbefugten Personen gestohlen, gelesen oder verändert werden können. Erwägen Sie, Ihre Daten in einer verschlüsselten, cloudbasierten Software-Anwendung wie einem Password Manager zu sichern. Während Password Manager ursprünglich entwickelt wurden, um Benutzern beim Erstellen und sicheren Speichern von Passwörtern zu helfen, bieten viele Password Manager mehr Funktionen wie eine sichere Dateispeicherung an.

Halten Sie Ihre Software auf dem neuesten Stand

Sie sollten nicht nur Ihre Daten regelmäßig sichern, sondern auch sicherstellen, dass Ihre Software, Geräte und Anwendungen immer auf dem neuesten Stand sind. Wenn neue Software-Updates verfügbar sind, laden Sie sie sofort herunter. Das Verschieben von Software-Updates öffnet eine Hintertür für Cyberkriminelle, die sie ausnutzen können, da Sicherheitslücken nicht gepatcht werden. Wenn Sie es noch nicht getan haben, aktivieren Sie automatische Updates auf allen Ihren Geräten, damit sie immer auf dem neuesten Stand bleiben. Suchen Sie jedoch unbedingt manuell nach Updates, da automatische Updates manchmal nicht heruntergeladen werden, wenn der Akku Ihres Geräts schwach ist oder es nicht mit dem Internet verbunden ist.

Verwenden Sie Passkeys, wenn verfügbar

Passkeys sind eine passwortlose Authentifizierungsmethode, die es Benutzern ermöglicht, sich bei ihren Konten anzumelden, ohne jemals ein Passwort eingeben zu müssen. Stattdessen authentifizieren sich Benutzer mit derselben Methode, mit der sie ihre Geräte entsperren, z. B. durch biometrische Authentifizierung oder die Eingabe einer PIN. Passkeys sind an die Geräte gebunden, auf denen sie erstellt werden, was sie viel sicherer macht als Passwörter. Wenn Sie die Option erhalten, Passkeys als Anmeldemethode für Ihre Online-Konten zu verwenden, richten Sie sie ein.

Um zu sehen, welche Websites und Anwendungen derzeit die Verwendung von Passkeys als Anmeldemethode unterstützen, sehen Sie sich unser Passkeys-Verzeichnis an.

Verwenden Sie starke und eindeutige Passwörter für jedes Konto

Wenn Passkeys keine Option sind, trägt die Erstellung starker Passwörter zum Schutz Ihrer Online-Konten bei. Der beste Weg, um sicherzustellen, dass jedes Ihrer Passwörter stark und einzigartig ist, ist die Verwendung eines Password Managers. Password Manager helfen Ihnen nicht nur bei der Erstellung starker Passwörter, sondern speichern sie auch sicher, damit Sie sich keine Sorgen machen müssen, dass Sie sich sie selbst merken müssen.

Aktivieren Sie MFA für jedes Konto

Starke Passwörter reichen nicht aus, um Ihre Online-Konten vor Kompromittierung zu schützen. Neben dem Schutz Ihrer Konten mit starken Passwörtern sollten Sie auch die Multifaktor-Authentifizierung (MFA) aktivieren. MFA kann über 99,9 % der Kontokompromittierungsangriffe blockieren, was sie zu einer wichtigen Sicherheitsmaßnahme macht, um Ihre Konten zu schützen. Wenn Sie sich entscheiden, einen Passkey als Anmeldemethode zu verwenden, müssen Sie sich keine Sorgen über die Aktivierung von MFA machen, da Passkeys die Zwei-Faktor-Authentifizierung (2FA) unterstützen.

Vermeiden Sie zu viel Teilen in sozialen Medien

Viele Menschen neigen dazu, in sozialen Medien zu viel zu teilen, ohne zu wissen, welchen Schaden sie sich zufügen könnten. Vermeiden Sie es möglichst, in den sozialen Medien zu viel zu teilen. Posten Sie beispielsweise nicht Ihren aktuellen Standort, da Sie dadurch physisch gefährdet sind. Vermeiden Sie auch, zu viele Details über Ihr persönliches Leben zu teilen, da sie von Cyberkriminellen verwendet werden können, um gezielte Phishing-Angriffe zu starten. Eine weitere Möglichkeit, um sich online zu schützen, besteht darin, Ihre sozialen Medien auf privat zu stellen und nur Freundschafts- und Folgeanfragen von Personen zu akzeptieren, die Sie kennen.

Installieren Sie Antivirensoftware

Antivirensoftware ist ein Programm, das Sie auf Ihrem Computer installieren, das bekannte Viren und Malware verhindert, erkennt und entfernt, bevor sie sie infizieren können. Die Installation von Antivirensoftware auf Ihrem Computer kann den Unterschied ausmachen, wenn es darum geht, Ihre Daten und Konten vor Kompromittierung zu schützen.

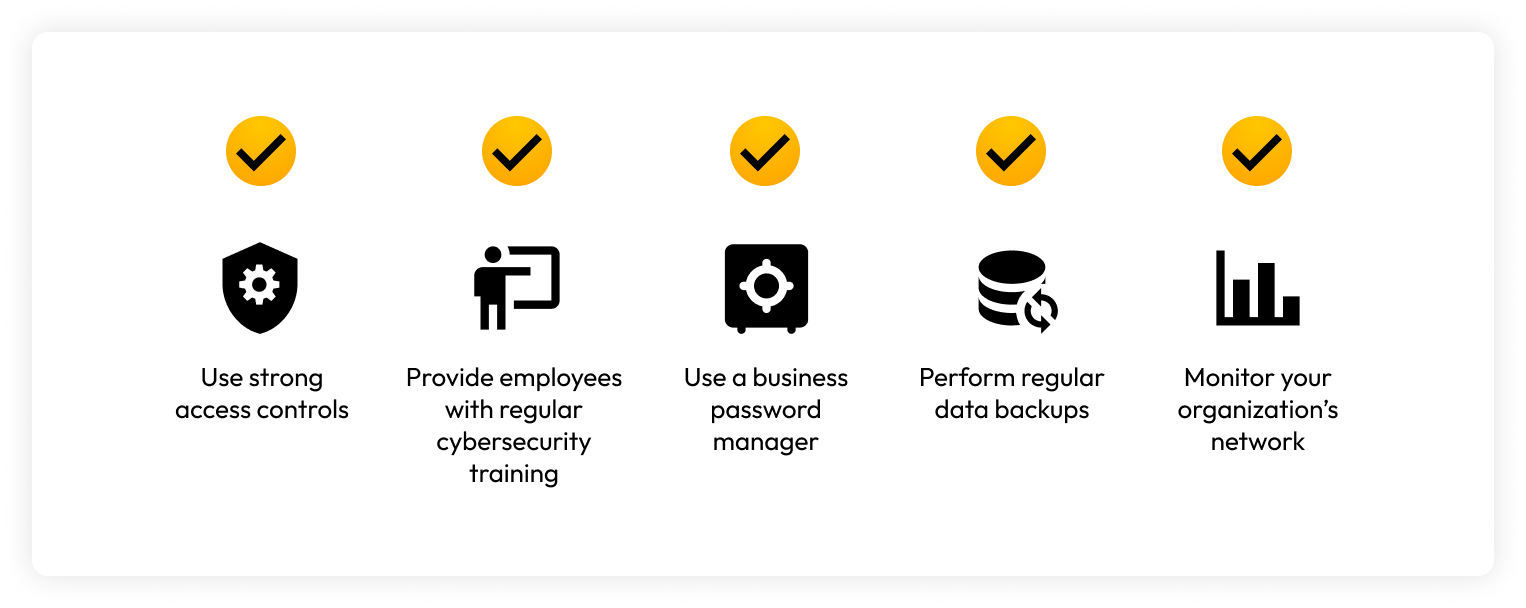

Checkliste für Cybersicherheitshygiene für Organisationen

Im Folgenden finden Sie eine Checkliste für die Cybersicherheitshygiene, die Organisationen befolgen sollten.

Verwenden Sie starke Zugriffskontrollen

Starke Zugriffskontrollen auf Unternehmensressourcen tragen dazu bei, sie vor Missbrauch durch Mitarbeiter zu schützen und das Risiko eines unbefugten Zugriffs zu mindern. Der beste Weg, um starke Zugriffskontrollen zu implementieren, ist die Einhaltung des Prinzips der geringsten Privilegien (PoLP). PoLP ist ein Cybersicherheitskonzept, das betont, dass Mitarbeiter nur Zugriff auf die Ressourcen und Daten erhalten sollten, die sie für die Erfüllung ihrer Aufgaben benötigen, nicht mehr und nicht weniger.

Eine Privileged Access Management (PAM)-Lösung kann die Implementierung von PoLP für Organisationen erleichtern, indem sie IT-Administratoren eine Möglichkeit bietet, den Zugriff und die Aktivitäten von privilegierten Konten genau zu überwachen.

Bieten Sie Mitarbeitern regelmäßige Cybersicherheitsschulungen

Mitarbeiter sind oft das schwächste Glied einer Organisation, wenn es um Cybersicherheit geht. Laut dem Verizon Data Breach Investigations Report 2024 machte der menschliche Faktor vom 1. November 2022 bis zum 31. Oktober 2023 68 % der Datenschutzverletzungen aus. Um Organisationen vor gängigen Cyberbedrohungen zu schützen, müssen Mitarbeiter eine Schulung zum Cybersicherheitsbewusstsein erhalten, damit sie lernen können, Cyberbedrohungen wie Phishing besser zu erkennen. Organisationen müssen ihre Mitarbeiter auch auf Best Practices für die Cybersicherheit aufmerksam machen, z. B. die Verwendung starker Passwörter, das Vermeiden von Klicks auf verdächtige Links und Anhänge, die sichere Freigabe sensibler Informationen und so weiter. Je besser vorbereitet die Mitarbeiter sind, desto sicherer ist Ihre Organisation.

Verwenden Sie einen Business Password Manager

Business Password Manager machen es für IT-Administratoren einfach, den Umfang der Passwortsicherheit ihrer Organisation zu sehen. Mit einem Business Password Manager haben IT-Administratoren vollständige Transparenz und Kontrolle über die Passwortpraktiken von Mitarbeitern. Einige zusätzliche Vorteile von Organisationen, die in einen Business Password Manager investieren, sind die folgenden:

- Möglichkeit, Passwortrichtlinien effizient durchzusetzen

- Hilft bei der Implementierung von rollenbasierten Zugriffskontrollen (RBAC)

- Ermöglicht eine sichere Passwortfreigabe zwischen Teammitgliedern

- Vereinfacht und sichert das Onboarding und Offboarding von Mitarbeitern

- Überwacht das Darknet auf durchgesickerte Anmeldeinformationen und sendet Warnungen

- Bietet sichere Dateispeicherung und -freigabe

Führt regelmäßig Systemsicherungen durch

Genau wie Einzelpersonen sollten Organisationen Daten regelmäßig sichern. Für Organisationen ist das Sichern von Daten jedoch etwas komplexer. Organisationen sollten mehrere Backups haben, nur für den Fall, dass eines fehlschlägt. Um sicherzustellen, dass gesicherte Daten sicher sind, verschlüsseln Sie alles. Die Verschlüsselung trägt dazu bei, dass unbefugte Personen nicht darauf zugreifen können.

Überwachen Sie das Netzwerk Ihrer Organisation

Zusätzlich zu den oben genannten sollten Organisationen ihr Netzwerk regelmäßig auf verdächtige Aktivitäten überwachen, indem sie Netzwerküberwachungstools verwenden. Darüber hinaus sollten Organisationen ihre Netzwerke segmentieren. Die Segmentierung des Netzwerks Ihrer Organisation erleichtert nicht nur die Überwachung und verhindert auch, dass Bedrohungsakteure sich seitlich in Ihrem Netzwerk bewegen, wenn sie Zugriff darauf erhalten.

Halten Sie eine gute Cybersicherheitshygiene aufrecht, um sich vor Cyberangriffen zu schützen

Je stärker die Cybersicherheitshygiene Ihrer Organisation ist, desto geringer ist die Wahrscheinlichkeit, dass Sie eine Datenschutzverletzung erleiden, die irreversiblen Schaden verursachen kann. Während einige Best Practices für die Cybersicherheit durch Sicherheitsschulungen leicht implementiert werden können, verlangen andere, dass Sie in Lösungen investieren, um ihre Implementierung nahtlos zu gestalten. Um beispielsweise die Verwendung starker Passwörter für jedes einzelne Online-Konto zu implementieren, wird ein Password Manager benötigt, der bei der Erstellung dieser starken Passwörter und bei der sicheren Speicherung hilft.

Möchten Sie wissen, wie ein Password Manager Ihnen oder Ihrer Organisation helfen kann, eine gute Cybersicherheitshygiene zu gewährleisten? Finden Sie heraus, welcher Keeper-Plan der richtige für Sie ist.