Wyobraźmy sobie, że pracownik działu obsługi klienta w Państwa organizacji przesyła wrażliwe dane klientów do narzędzia AI, aby szybciej przygotowywać wiadomości e-mail. Gdy pracownik korzysta z

Zarówno wersja konsumencka, jak i biznesowa Keeper umożliwia przechowywanie i ochronę cyfrowych certyfikatów i kluczy. Klucze szyfrowania i certyfikaty cyfrowe stanowią krytyczną warstwę bezpieczeństwa, która chroni każdy zasób cyfrowy w organizacji. Według najnowszego badania Ponemonnaruszenia wynikające z ataków opartych na zaufaniu są spowodowane niewłaściwym zarządzaniem certyfikatami cyfrowymi. Udany atak na certyfikat cyfrowy może mieć katastrofalne skutki dla organizacji. Pomijając aspekt bezpieczeństwa, wygasłe certyfikaty kosztują firmy miliony dolarów z powodu utraconych interesów. Zacznij korzystać z bezpłatnej wersji próbnej Keeper Enterprise już dzisiaj, aby chronić swoje cyfrowe certyfikaty i klucze.

Czym są ataki oparte na zaufaniu?

Certyfikaty cyfrowe i klucze szyfrowania mają zasadnicze znaczenie dla zaufania w biznesie. Zabezpieczają dane, zapewniają prywatność i bezpieczeństwo komunikacji oraz budują zaufanie między komunikującymi się stronami. Pomimo ich znaczenia wiele firm pozostawia swoje organizacje poddane na naruszenia, pozwalając, aby zarządzanie certyfikatami i kluczami było postrzegane jako problem operacyjny, a nie luka w zabezpieczeniach, którą należy natychmiast naprawić.

W związku z tym hakerzy coraz częściej koncentrują się na kluczach i certyfikatach jako podmiocie ataku. Hakerzy wykorzystują skradzione klucze i certyfikaty, aby uzyskać zaufany status, a następnie wykorzystać ten status do uniknięcia wykrycia i ominięcia kontroli bezpieczeństwa. Przestępcy wykorzystują ataki oparte na zaufaniu do infiltracji przedsiębiorstw, kradzieży cennych informacji i manipulowania domenami. Jeśli klucze prywatne używane do podpisywania certyfikatów cyfrowych dostaną się w niepowołane ręce, system może zostać naruszony, a strona internetowa może paść. W przypadku utraty kluczy prywatnych, dużo czasu i energii poświęca się na próby uzyskania dostępu do systemów lub odnowienia certyfikatów. W przypadku naruszenia certyfikatów podpisywania kodu używanych do podpisywania aplikacji na urządzeniu iPhone lub Android nieuczciwy programista może uruchomić złośliwe oprogramowanie, używając naruszonej tożsamości korporacyjnej.

W celu ograniczenia zagrożeń wynikających z ataków opartych na zaufaniu, certyfikaty i klucze szyfrowania muszą być bezpiecznie chronione i przechowywane, aby zapobiec ich zgubieniu lub dostaniu się w niepowołane ręce.

Nowe wyzwania stojące przed administratorami systemów

Programiści i administratorzy IT nieustannie zmagają się z zarządzaniem nowymi kluczami i certyfikatami, które wkrótce wygasną lub wymagają rotacji. Z czasem liczba kluczy i innych certyfikatów cyfrowych związanych z programistami gwałtownie rośnie. Mnożąc to przez liczbę środowisk, które administratorzy muszą kontrolować (dev, sandbox, staging, production), mamy teraz cztery razy więcej kluczy do zarządzania. Poza zarządzaniem wszystkimi tymi kluczami i certyfikatami, administratorzy systemów mają coraz więcej obowiązków wynikających z innych czynników, w tym:

Dostępu zdalnego

W miarę umacniania systemów administratorzy sieci dodają kolejne warstwy złożoności, aby uzyskać zdalny dostęp do systemów i sieci. Wiele warstw SSH, przekierowanie portów, certyfikaty do uwierzytelniania VPN, uwierzytelnianie wieloskładnikowe (MFA), certyfikaty X.509, klucze prywatne RSA itp. Ktoś musi zarządzać kluczami SSH umożliwiającymi dostęp do systemów oraz je śledzić, a wszystkie te klucze muszą wygasać i podlegać rotacji.

Ochrony usług w chmurze

Ponieważ organizacje i indywidualni programiści korzystają z usług w chmurze, takich jak Amazon AWS, Google Cloud i Azure, nie są już odpowiedzialni za zarządzanie tylko nazwami użytkowników i hasłami. Teraz muszą się mierzyć z przechowywaniem i ochroną kluczy dostępu, tajnych kluczy i kluczy interfejsu API. Ochrona tych kluczy jest jeszcze bardziej krytyczna, ponieważ mogą one być wykorzystywane do bezpośredniego dostępu i kontrolowania usług w chmurze.

Zarządzaniem migracją do HTTPS

Wraz z dążeniem do optymalnego SEO i ochrony użytkowników końcowych, Google naciska na wszystkich właścicieli witryn, aby migrowali w kierunku korzystania z szyfrowania protokołu HTTPS/SSL. Wymaga to wygenerowania kluczy prywatnych i certyfikatów cyfrowych dla każdej nazwy domeny, do której użytkownicy uzyskują dostęp za pośrednictwem przeglądarki internetowej.

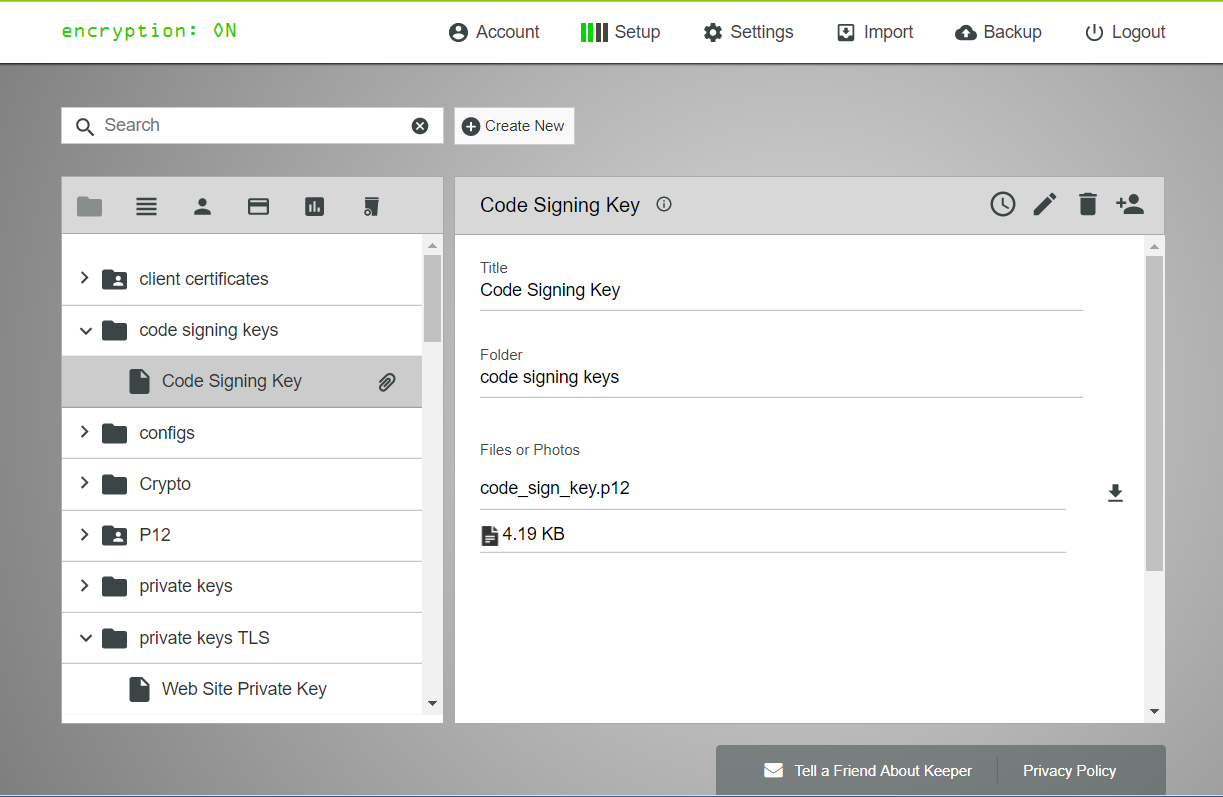

Wdrażaniem aplikacji

Twórcy oprogramowania muszą tworzyć certyfikaty i klucze prywatne do cyfrowego podpisywania swoich aplikacji. Apple, Google i Microsoft wymagają stosowania certyfikatów podpisywania kodu do dystrybucji aplikacji za pośrednictwem swoich platform. Każdy członek zespołu w firmie programistycznej musi być odpowiedzialny za zarządzanie własnymi kluczami i zapewnienie ochrony kluczy na poziomie produkcyjnym.

Gdzie należy zarządzać certyfikatami i kluczami?

Wszystkie te certyfikaty i klucze muszą być chronione w bezpiecznym miejscu. Najgorszą rzeczą, jaką mogą zrobić administratorzy IT lub programiści, jest przechowywanie certyfikatów i kluczy w postaci zwykłego tekstu (lub, co gorsza, w repozytorium Github). Klucze SSH przechowywane na komputerach użytkowników końcowych są kopalnią złota dla intruzów i złośliwego oprogramowania zaprojektowanego specjalnie w celu eskalacji ich uprawnień. Gdzie najbezpieczniej przechowywać certyfikaty i klucze?

Odpowiedź jest prosta: przechowuj je w Keeper.

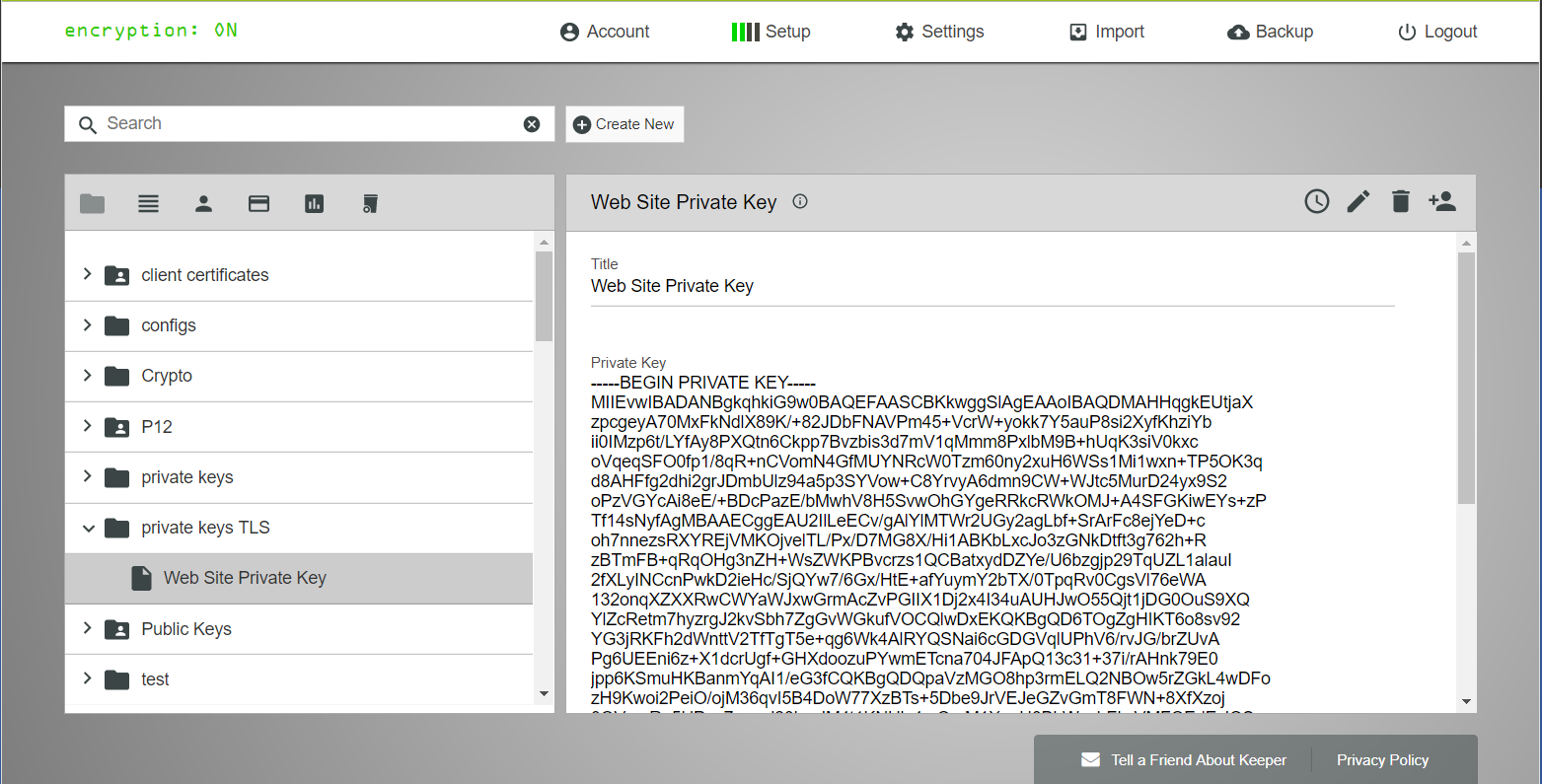

Keeper przechowuje wszystkie klucze prywatne, certyfikaty cyfrowe, klucze dostępu, klucze API i inne tajne dane w zaszyfrowanym Magazynie cyfrowym. Keeper zapewnia prosty sposób na dostęp do prywatnych informacji na każdym urządzeniu i w każdym systemie operacyjnym. Dzięki Keeper te zasoby cyfrowe są w pełni szyfrowane lokalnie na urządzeniu za pomocą 256-bitowego algorytmu AES, a szyfrogram jest przechowywany w Keeper’s Cloud Security Vault.

Istnieje wiele korzyści z przechowywania cyfrowych certyfikatów i kluczy w Keeper:

- Architektura Zero-Knowledge – tylko TY masz dostęp do odszyfrowania plików.

- 256-bitowa ochrona AES z kluczami szyfrowania na poziomie rejestru.

- Dostępność na komputerze, w przeglądarce internetowej i na urządzeniach mobilnych.

- Synchronizacja i tworzenie kopii zapasowych na wszystkich urządzeniach i komputerach.

- Łatwe, bezpieczne udostępnianie rejestrów (lub przesyłanie rejestrów do innego uprzywilejowanego użytkownika w nagłych przypadkach).

- Dostęp do SDK Keeper Commander z dowolnego systemu operacyjnego.

- Obsługa przechowywania zaszyfrowanych lub zakodowanych binarnie kluczy, lub certyfikatów.

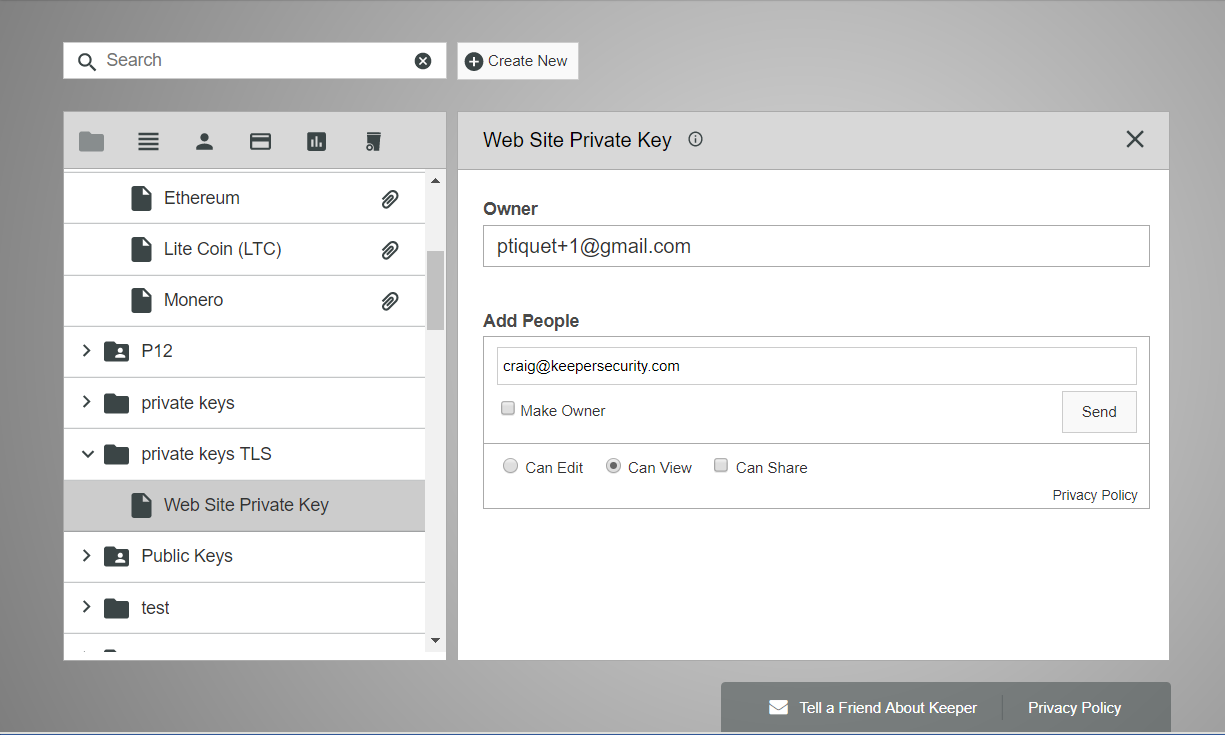

Bezpieczne udostępnianie

Jedną z najlepszych funkcji Keeper jest wbudowany mechanizm bezpiecznego udostępniania. Rozwiązanie Keeper można dostosować do potrzeb swojej firmy i struktury organizacji. Do dowolnego rejestru Keeper można dodawać użytkowników uprzywilejowanych o różnych poziomach uprawnień. Na przykład programiści mogą potrzebować dostępu tylko do kluczy na poziomie sandbox, a kierownik ds. wdrożeń lub lider zespołu może potrzebować dostępu do kluczy produkcyjnych.

Łatwe przeniesienie własności

Keeper umożliwia łatwe i bezpieczne zmienianie własności rejestrów. Na przykład administrator IT może wygenerować klucz dostępu AWS dla innego członka zespołu i kliknąć „przypisz właściciela” na ekranie udostępniania Keeper. Rejestr jest szyfrowany kluczem publicznym odbiorcy, a odbiorca odszyfrowuje go za pomocą swojego klucza prywatnego RSA. Następnie własność rejestru zostaje przeniesiona i pojawia się w Magazynie odbiorcy. Piękno tego modelu polega na tym, że dane nigdy nie są przechowywane, przesyłane ani nie wyciekają w postaci zwykłego tekstu. Kanał komunikacji używany przez członków zespołu jest w pełni szyfrowany podczas całego procesu.

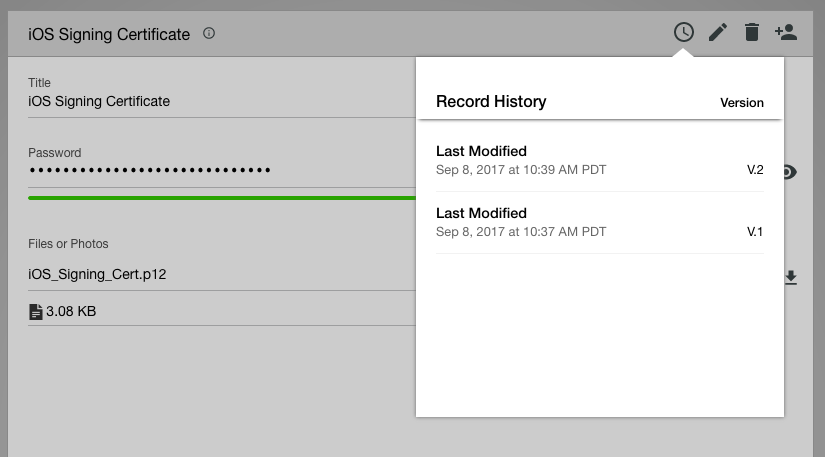

Zmiany w audycie z historią zmian w rejestrze

Keeper zapewnia pełną historię zmian każdego rejestru przechowywanego w aplikacji Keeper. Co, jeśli wykonasz jedno z 25 poleceń nieprawidłowo i zapiszesz niewłaściwy certyfikat lub klucz prywatny w swoim Magazynie? To nie problem! Kliknij przycisk „Historia zmian w rejestrze” i wróć do poprzedniej wersji. Każda wersja jest przechowywana w aplikacji Keeper jako w pełni zaszyfrowana. Jeśli przypadkowo usuniesz rejestr, możesz kliknąć kosz i go przywrócić.

Wprowadzenie do Keeper

Rozpocznij dzisiaj korzystanie z darmowej wersji próbnej Keeper for Business i zacznij bezpiecznie przechowywać swoje certyfikaty i klucze, korzystając ze skutecznego menedżera haseł i Magazynu cyfrowego Keeper, aby chronić swoją firmę i usprawnić procesy biznesowe.