Les employés adoptent des outils d’intelligence artificielle (IA) pour améliorer leur productivité, mais ils tiennent rarement compte des implications en matière de sécurité. Lorsqu’un employé colle

Prêtes à l’emploi, les grandes versions public et professionnelles de Keeper prennent en charge le stockage et la protection des certificats et des clés numériques. Les clés de chiffrement et les certificats numériques fournissent une couche de sécurité critique qui protège chaque ressource numérique d’une organisation. Selon une étude récente de Institut Keyfactor-Ponemon, les violations dues aux attaques basées sur la confiance sont causées par la mauvaise gestion des certificats numériques. Une attaque réussie sur un certificat numérique peut avoir des effets désastreux sur une organisation. Et en dehors de l’aspect de sécurité, les certificats expirés coûtent aux entreprises des millions de dollars en affaires perdues. Commencez votre essai gratuit de Keeper Enterprise aujourd’hui pour protéger vos certificats et vos clés numériques.

Que sont les attaques basées sur la confiance ?

Les certificats numériques et les clés de chiffrement sont essentiels à l’approbation des entreprises. Ils sécurisent les données, gardent les communications privées et sûres, et établissent une fiabilité entre les parties qui communiquent. Malgré leur importance, de nombreuses entreprises laissent leurs organisations vulnérables aux compromissions et aux violations en permettant de voir la gestion des certificats et des clés comme un problème opérationnel, au lieu d’une vulnérabilité de sécurité qui doit être corrigée immédiatement.

En raison de cette vulnérabilité perçue, les pirates informatiques se focalisent de plus en plus sur les clés et les certificats comme un vecteur d’attaque. Les acteurs malveillants utilisent des clés et des certificats volés pour obtenir un statut approuvé, puis utilisent ce statut pour échapper aux commandes de sécurité de détection et de bypass. Les criminels utilisent des attaques basées sur la confiance pour infiltrer les entreprises, voler des informations précieuses et manipuler des domaines. Si les clés privées utilisées pour signer un certificat numérique tombent entre de mauvaises mains, le système peut être violé et le site Web peut être renversé. Si des clés privées sont perdues, beaucoup de temps et d’énergie sont gaspillés à essayer d’accéder aux systèmes ou de renouveler des certificats. Si les certificats de signature de code utilisés pour signer une application iPhone ou Android sont compromis, un développeur véreux pourrait lancer un logiciel malveillant en utilisant l’identification d’entreprise violée.

Pour atténuer les attaques basées sur la confiance, les certificats et les clés de chiffrement doivent être protégés et stockés de manière sécurisée pour éviter qu’ils ne soient mal placés ou tombent entre de mauvaises mains.

Les nouveaux défis auxquels font face les administrateurs de systèmes

Les développeurs et les administrateurs informatiques sont en permanence en proie à la gestion de nouvelles clés et de nouveaux certificats qui sont sur le point d’expirer ou qui doivent être remplacés. Au fil du temps, le nombre de clés et d’autres certificats numériques centrés sur le développeur augmente rapidement. Multipliez ces derniers par le nombre d’environnements que les administrateurs de réseau doivent gérer (dev, sandbox, staging, production), et vous avez maintenant quatre fois le nombre de clés à gérer. En plus de gérer toutes ces clés et certificats, les administrateurs de systèmes voient leurs responsabilités augmentées par d’autres facteurs, notamment :

L’accès à distance

À mesure que les systèmes sont renforcés, les administrateurs réseau ajoutent des couches supplémentaires de complexité pour accéder à distance aux systèmes et aux réseaux. Plusieurs couches de SSH, transfert de port, certificats pour l’authentification VPN, authentification multifacteur, certificats X.509, clés privées RSA, etc. Les clés SSH pour accéder aux systèmes doivent être gérées et suivies par quelqu’un, et toutes ces clés doivent être expirées et faire l’objet d’une rotation.

Protection des services Cloud

Commes les organisations et les développeurs individuels utilisent des services Cloud tels qu’Amazon AWS, Google Cloud et Azure, ils ne sont plus responsables de la gestion des noms d’utilisateur et des mots de passe. Maintenant, ils doivent faire face au stockage et à la protection des clés d’accès, des clés secrètes et des clés d’API. Ces clés sont encore plus critiques à protéger, car elles peuvent être utilisées pour accéder directement aux services cloud-based et les contrôler.

Gérer la migration vers HTTPS

Avec la poussée vers un référencement optimal et une protection de l’utilisateur final, Google pousse tous les propriétaires de sites Web à migrer vers l’utilisation de HTTPS/SSL. Cela nécessite la génération de clés privées et de certificats numériques pour chaque nom de domaine auquel les utilisateurs accèdent sur un navigateur Web.

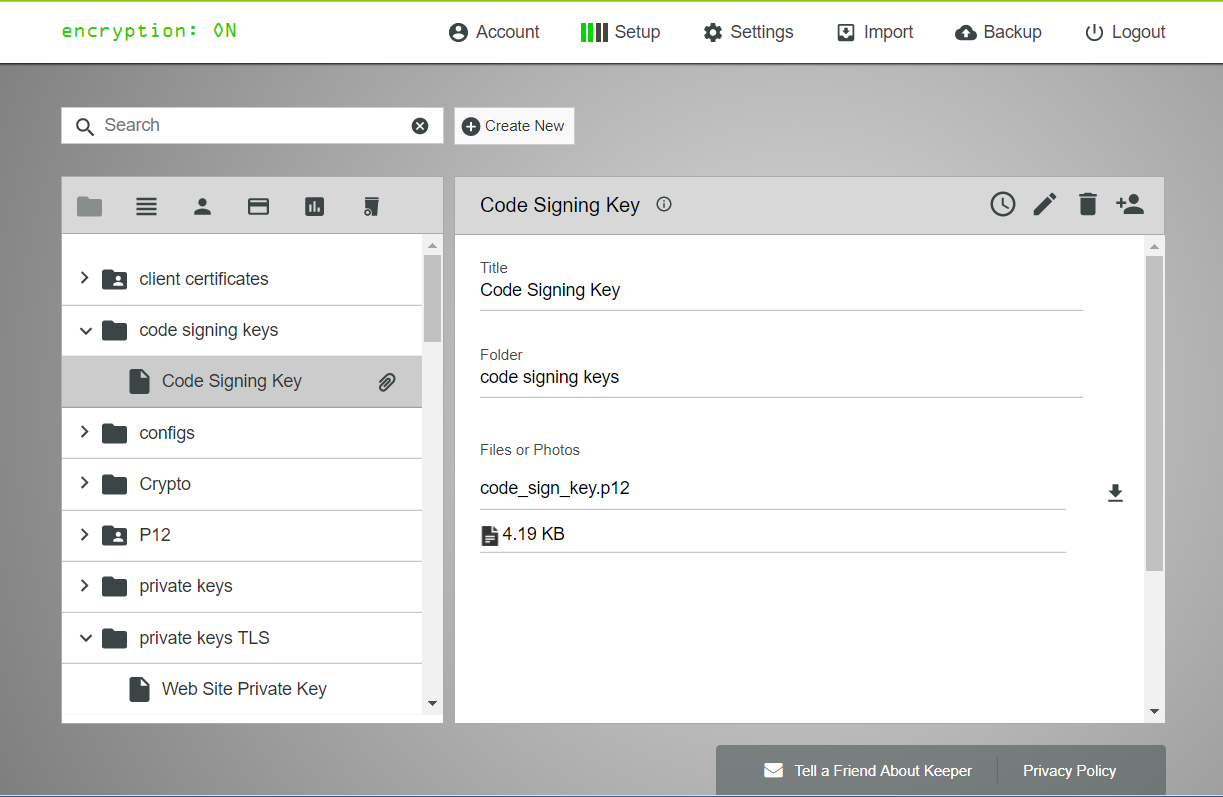

Déploiement d’applications

Les développeurs de logiciels doivent créer des certificats et des clés privées pour signer numériquement leurs applications logicielles. Apple, Google et Microsoft nécessitent tous l’utilisation de certificats de signature de code pour distribuer des applications via leurs plateformes. Chaque membre de l’équipe au sein d’une société de logiciels doit être responsable de la gestion de ses propres clés et de s’assurer que les clés de niveau de production sont protégées.

Où devriez-vous gérer les certificats et les clés ?

Tous ces certificats et clés doivent être protégés dans un endroit sûr. La pire chose que les administrateurs informatiques ou les développeurs peuvent faire est de stocker des certificats et des clés en texte clair (ou pire encore, dans un dépôt Github). Les clés SSH stockées sur les ordinateurs de l’utilisateur final sont des mines d’or pour les intrus et les logiciels malveillants spécifiquement destinés à augmenter leurs privilèges. Quel est donc l’endroit le plus sûr pour stocker des certificats et des clés ?

Réponse simple : stockez-les dans Keeper.

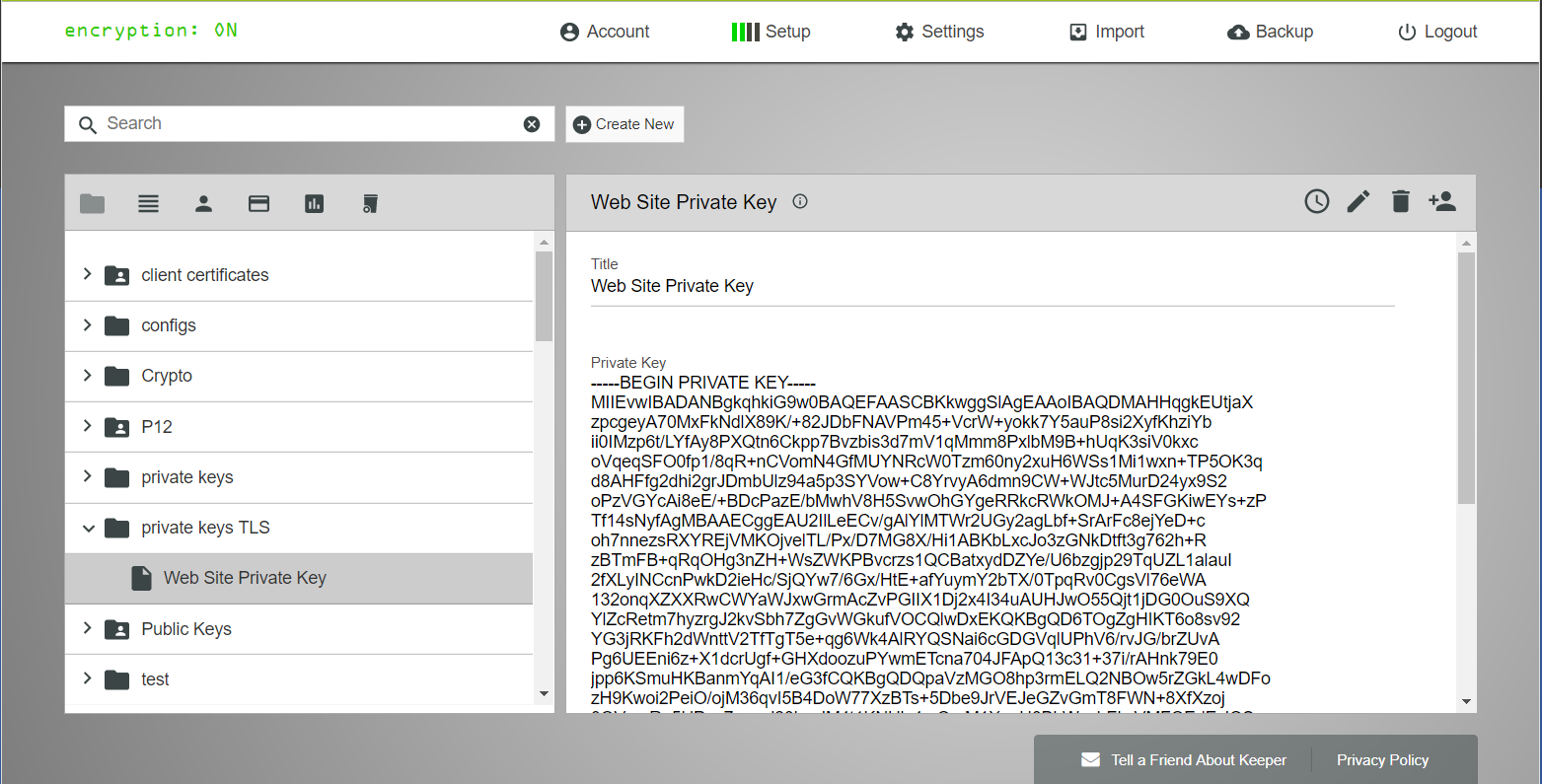

Keeper stocke toutes vos clés privées, vos certificats numériques, vos clés d’accès, vos clés d’API et autres données secrètes dans un coffre numérique chiffré. Keeper fournit un moyen simple d’accéder à vos informations privées sur tout type d’appareil ou de système d’exploitation. Avec Keeper, ces ressources numériques sont entièrement chiffrés localement sur votre appareil avec AES 256 bits et le texte chiffré est stocké dans Keeper’s Cloud Security Vault.

Les avantages de stocker des certificats et des clés numériques dans Keeper sont nombreux :

- Architecture Zero-Knowledge – VOUS seul avez accès au déchiffrage de vos fichiers.

- Protection AES 256 bits avec clés de chiffrement de niveau d’archive.

- Accessibilité sur l’ordinateur, le navigateur Web et les appareils mobiles.

- Synchronisation et sauvegardes sur tous vos appareils et ordinateurs.

- Partage d’archives facile et sécurisé (ou transfert d’archives à un autre utilisateur à privilèges en cas d’urgence).

- Accès au kit de développement logiciel Keeper Commander depuis n’importe quel système d’exploitation.

- Prise en charge du stockage de clés ou de certificats chiffrés ou à codage binaire.

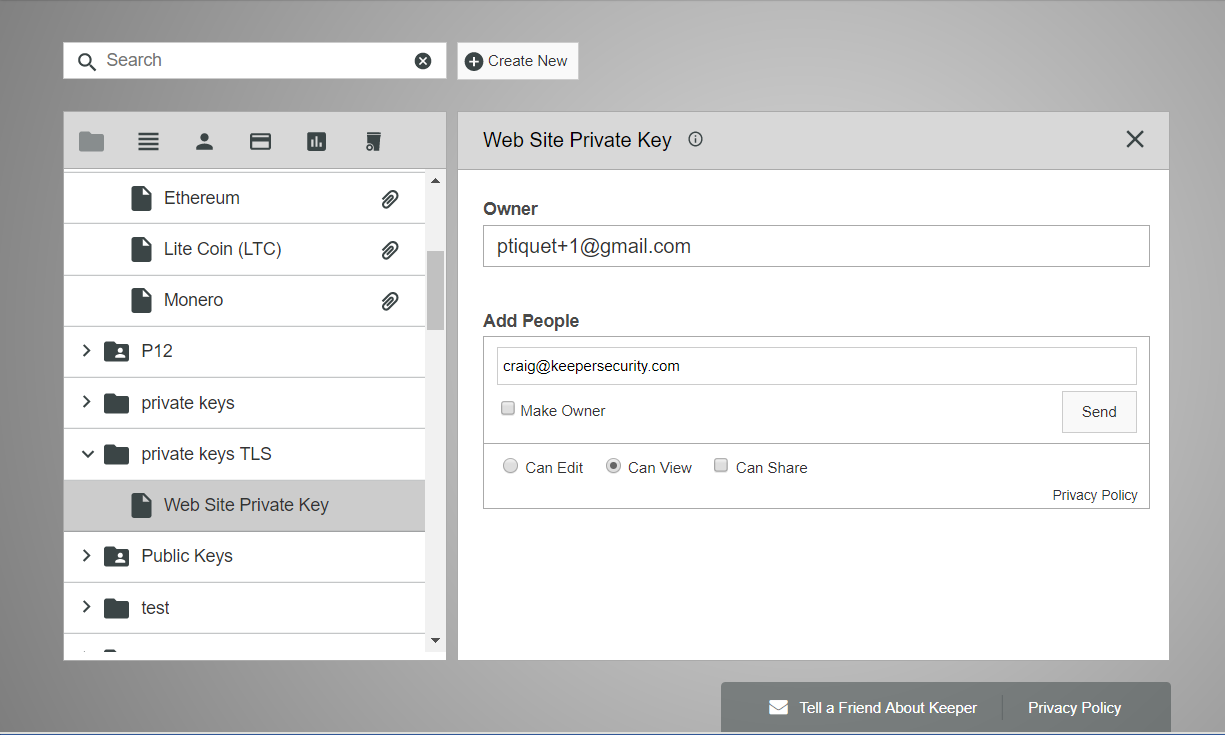

Partage sécurisé

L’une des meilleures caractéristiques de Keeper est le mécanisme de partage sécurisé intégré. Vous avez la possibilité de personnaliser Keeper pour répondre aux besoins de votre entreprise et de votre structure d’organisation. Des utilisateurs à privilèges peuvent être ajoutés à n’importe quelle archive Keeper, avec différents niveaux d’autorisation. Par exemple, les développeurs peuvent seulement avoir besoin d’accéder aux clés de niveau sandbox, et le gestionnaire de déploiement ou le chef d’équipe peuvent avoir besoin d’accéder aux clés de production.

Transfert de propriété facile

Keeper vous permet de changer facilement et en toute sécurité la propriété d’archive. Par exemple, l’administrateur informatique peut générer une clé d’accès AWS pour un autre membre de l’équipe et cliquer simplement sur « en faire le propriétaire » dans l’écran de partage de Keeper. L’archive est chiffrée avec la clé publique du destinataire et le destinataire déchiffre l’archive avec sa clé privée RSA. Ensuite, la propriété de l’archive est transférée et elle apparaît dans le coffre du destinataire. La beauté de ce modèle est que les données ne sont jamais stockées, transmises ou divulguées en texte clair. Le Channel de communication utilisé par les membres de l’équipe est entièrement chiffré pendant l’ensemble du processus.

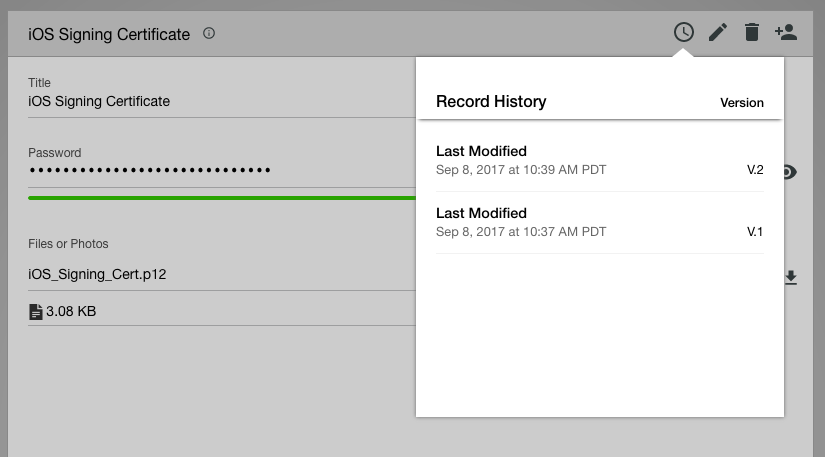

Modifications d’audit avec l’historique d’archive

Keeper fournit un historique des versions complet de chaque archive stockée dans Keeper. Que se passe-t-il si vous avez exécuté une des 25 commandes incorrectement et enregistré le mauvais certificat ou la mauvaise clé privée dans votre coffre ? Ne vous inquiétez pas ! Il suffit de cliquer sur le bouton « Historique des archives » et de revenir à la version précédente. Chaque version est stockée dans Keeper, entièrement chiffrée. Si vous supprimez une archive par accident, vous pouvez simplement cliquer sur la poubelle et la restaurer.

Faites vos premiers pas avec Keeper

Commencez votre essai gratuit de Keeper for Business dès aujourd’hui et commencez à stocker en toute sécurité vos certificats et vos clés tout en utilisant le gestionnaire de mot de passe et le coffre numérique de Keeper pour protéger votre entreprise et rationaliser vos processus commerciaux.