I dipendenti adottano strumenti di intelligenza artificiale (AI) per migliorare la loro produttività, ma raramente considerano le implicazioni per la sicurezza legate a questa scelta. Quando

Le versioni sia consumer che business di Keeper supportano l’archiviazione e la protezione delle chiavi e dei certificati digitali in modo immediato. Le chiavi di crittografia e i certificati digitali forniscono un livello di sicurezza fondamentale al fine di proteggere tutte le risorse digitali di un’organizzazione. Secondo un recente studio di Ponemon, le violazioni dovute ad attacchi trust-based sono causate dalla cattiva gestione dei certificati digitali. Un attacco a un certificato digitale che va a buon fine può avere effetti disastrosi su un’organizzazione. Inoltre, a parte l’aspetto della sicurezza, i certificati scaduti costano alle aziende milioni di dollari in affari andati in fumo. Inizia la tua prova gratuita di Keeper Enterprise oggi stesso per proteggere i tuoi certificati e le tue chiavi digitali.

Cosa sono gli attacchi trust-based?

I certificati digitali e le chiavi di crittografia sono essenziali per la credibilità delle aziende. Proteggono i dati, fanno sì che le comunicazioni rimangano private e al sicuro e promuovono la fiducia tra le parti comunicanti. Nonostante la loro importanza, molte aziende lasciano che le loro organizzazioni possano venire compromesse o violate permettendo che la gestione dei certificati e delle chiavi venga considerata come un semplice problema operativo, anziché una vulnerabilità della sicurezza da correggere immediatamente.

A causa di questa vulnerabilità percepita, gli hacker si stanno concentrando sempre più sulle chiavi e sui certificati quale vettore di attacco. I malintenzionati spesso utilizzano chiavi e certificati rubati in modo da ottenere uno status di fiducia per poi sfruttarlo per eludere il rilevamento e aggirare i controlli di sicurezza. I criminali utilizzano gli attacchi trust-based per infiltrarsi nelle aziende, impossessarsi di informazioni preziose e manipolare i domini. Per esempio, se le chiavi private utilizzate per firmare un certificato digitale finiscono nelle mani sbagliate, il sistema può essere violato e il sito web può subire danni gravissimi. Ancora, quando le chiavi private vengono perse, occorrono tempo ed energie per accedere ai sistemi o rinnovare i certificati. Se invece i certificati di firma del codice utilizzati per firmare un’app per iPhone o Android vengono compromessi, uno sviluppatore malintenzionato potrebbe lanciare un malware utilizzando l’identità aziendale violata.

Per mitigare gli attacchi trust-based, è necessario proteggere e memorizzare in modo sicuro i certificati e le chiavi di crittografia al fine di evitare che cadano nelle mani sbagliate.

Le nuove sfide per gli amministratori di sistema

Gli sviluppatori e gli amministratori IT sono costantemente alla prese con la gestione di nuove chiavi e certificati che stanno per scadere o che devono essere ruotati. Il numero di chiavi e di altri certificati digitali che dipendono dagli sviluppatori cresce rapidamente nel tempo. Moltiplicando per il numero di ambienti che gli amministratori di sistema devono controllare (sviluppo, sandbox, attivazione, produzione), le chiavi da gestire si quadruplicano. Oltre a dover gestire tutte queste chiavi e certificati, la responsabilità degli amministratori di sistema non finisce qui, infatti, sono costretti a occuparsi di diversi altri aspetti, tra cui:

Accesso remoto

Mano a mano che i sistemi diventano più robusti, gli amministratori di rete aggiungono ulteriori livelli di complessità per accedere a sistemi e reti da remoto come livelli multipli di SSH, port forwarding, certificati per l’autenticazione VPN, autenticazione a più fattori, certificati X.509, chiavi private RSA, ecc. Le chiavi SSH per accedere ai sistemi devono essere gestite e monitorate da qualcuno e tutte queste chiavi devono avere una data di scadenza ed essere ruotate.

Protezione dei servizi cloud

Poiché le organizzazioni e i singoli sviluppatori utilizzano servizi cloud come Amazon AWS, Google Cloud e Azure, non sono più responsabili solo di gestire i nomi utente e le password. Ora, devono fare i conti con l’archiviazione e la protezione di chiavi di accesso, chiavi segrete e chiavi API. Proteggere queste chiavi è ancora più critico, dal momento che possono essere utilizzate per accedere direttamente ai servizi basati sul cloud e controllarli.

Gestione della migrazione a HTTPS

Attribuendo un’enorme importanza alla SEO ottimale e la protezione degli utenti finali, Google sta spingendo tutti i proprietari di siti web a migrare verso l’utilizzo di HTTPS/SSL. Ciò richiede la generazione di chiavi private e certificati digitali per ogni nome di dominio a cui gli utenti accedono da un browser web.

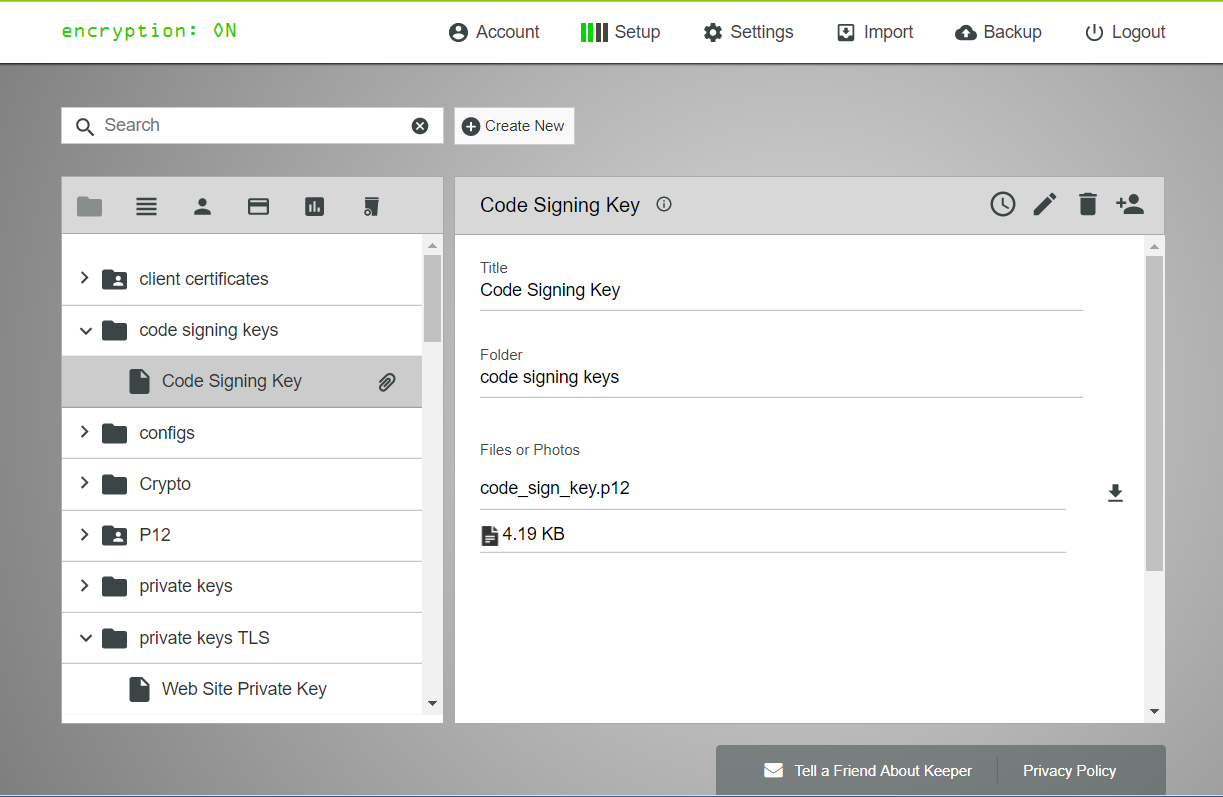

Distribuzione delle app

Gli sviluppatori di software devono creare certificati e chiavi private per firmare digitalmente le loro applicazioni software. Apple, Google e Microsoft richiedono l’uso di certificati di firma del codice per distribuire le applicazioni attraverso le loro piattaforme. Ogni singolo membro del team di una società di software ha la responsabilità di gestire le proprie chiavi e di garantire la protezione delle chiavi a livello di produzione.

Dove gestire i certificati e le chiavi?

Tutti questi certificati e chiavi devono essere protetti in un luogo sicuro. La cosa peggiore che gli amministratori o gli sviluppatori IT possono fare è archiviare certificati e chiavi in formato di testo semplice (o, peggio ancora, in un repository Github). Le chiavi SSH archiviate sui computer degli utenti finali sono delle vere miniere d’oro per i malintenzionati e i malware progettati appositamente per l’escalation dei privilegi. Quindi, qual è il modo più sicuro per memorizzare i certificati e le chiavi?

La risposta è semplice: Keeper.

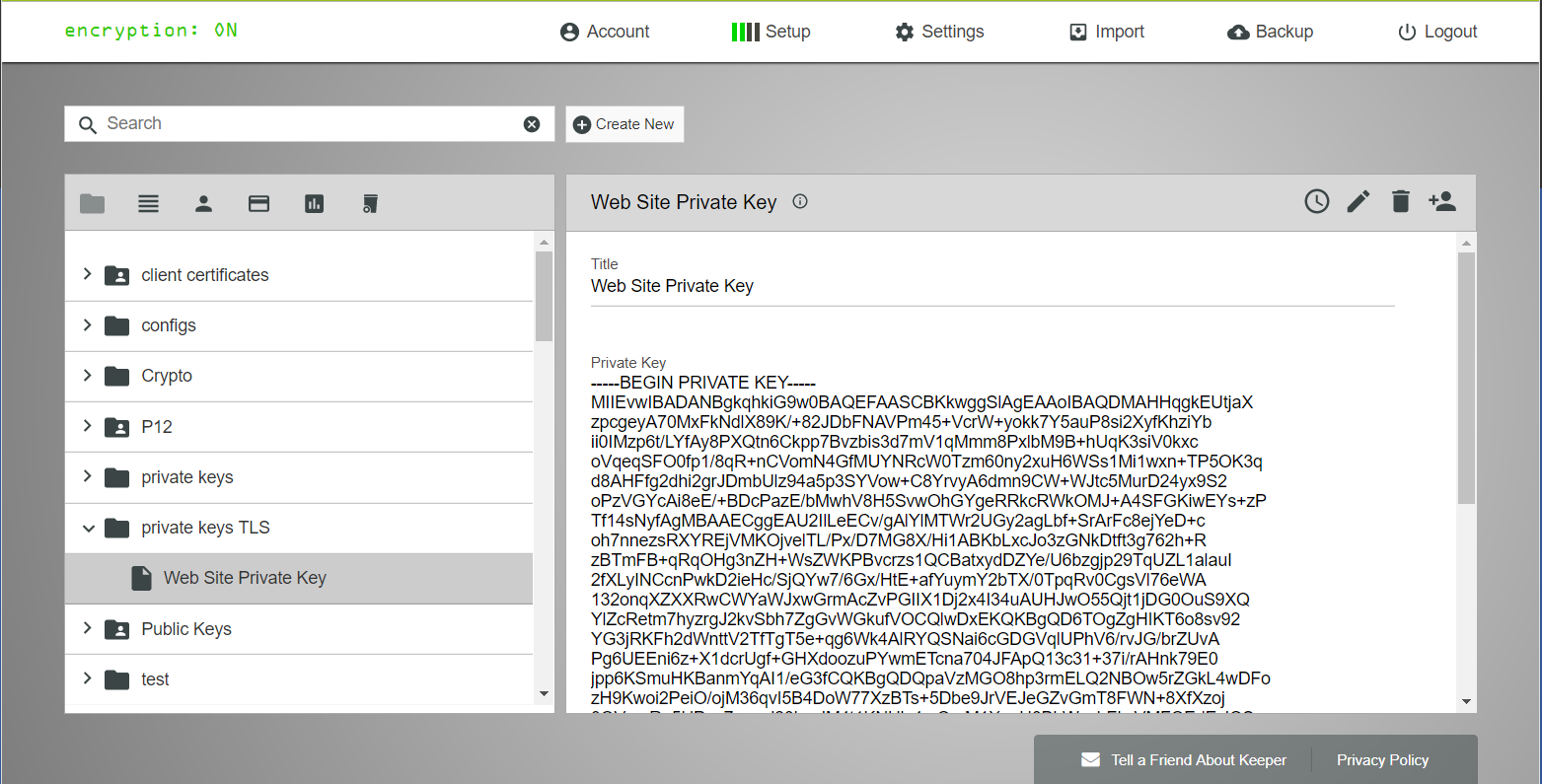

Keeper memorizza tutte le chiavi private, i certificati digitali, le chiavi di accesso, le chiavi API e altri dati segreti in una cassaforte digitale crittografata. Inoltre, offre un modo semplice per accedere alle informazioni private su qualsiasi tipo di dispositivo o sistema operativo. Con Keeper, è anche possibile crittografare completamente queste risorse digitali a livello locale sui dispositivi mediante AES a 256 bit e memorizzare il testo cifrato nella Keeper’s Cloud Security Vault.

I vantaggi di memorizzare i certificati e le chiavi digitali in Keeper sono molteplici:

- Architettura zero-knowledge: solo TU puoi decrittare i tuoi file.

- Protezione AES a 256 bit con chiavi di crittografia a livello di voce.

- Accesso su computer, browser web e dispositivi portatili.

- Sincronizzazione e backup su tutti i tuoi dispositivi e computer.

- Condivisione delle voci facile e sicura (o trasferimento delle voci a un altro utente privilegiato in caso di emergenza).

- Accesso all’SDK di Keeper Commander da qualsiasi sistema operativo.

- Supporto per l’archiviazione di chiavi o certificati crittografati o codificati in formato binario.

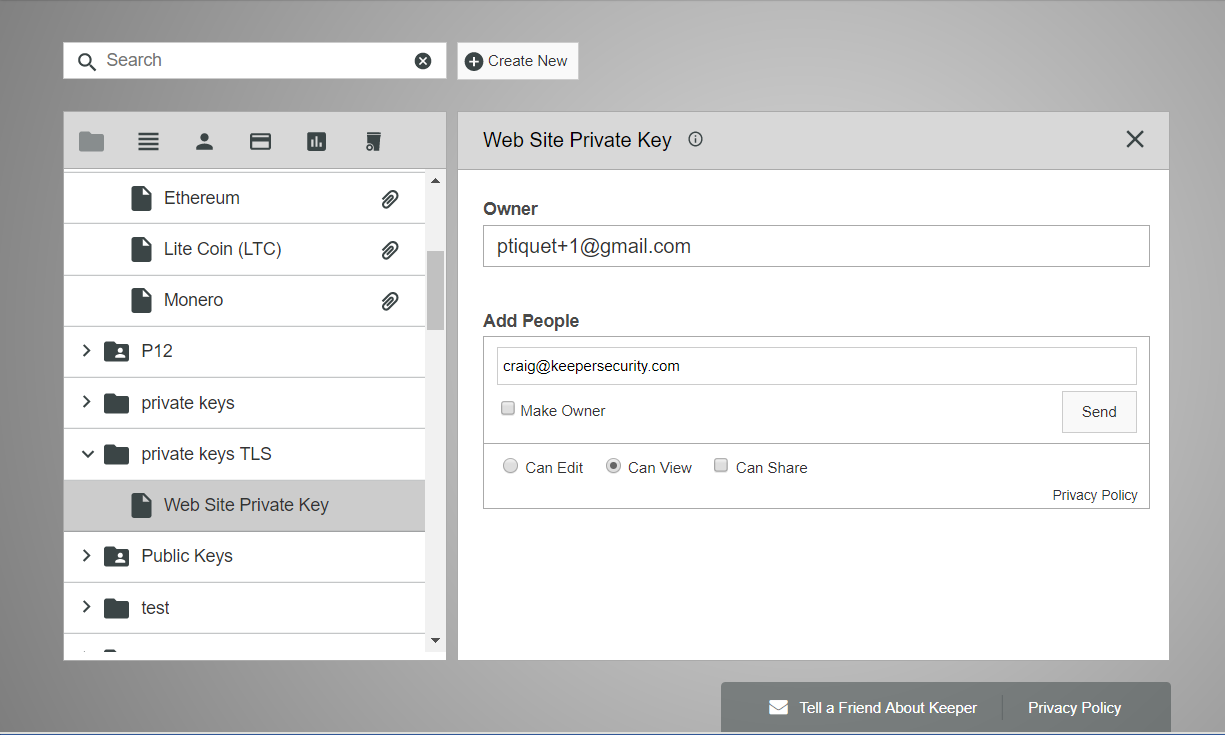

Condivisione sicura

Una delle migliori funzionalità di Keeper è il meccanismo di condivisione sicura integrato. Inoltre, Keeper può essere personalizzato ad hoc per soddisfare le esigenze della tua azienda e struttura organizzativa. Senza contare che è anche possibile aggiungere utenti con privilegi a qualsiasi voce di Keeper, specificando diversi livelli di autorizzazione. Ad esempio, gli sviluppatori potrebbero dover accedere solo alle chiavi a livello di sandbox, mentre il responsabile della distribuzione o il team lead potrebbe dover accedere alle chiavi di produzione.

Facile trasferimento di proprietà

Keeper ti consente di cambiare la proprietà della voce in modo semplice e sicuro. Ad esempio, l’amministratore IT può generare una chiave di accesso ad AWS per un altro membro del team e, facendo clic su “Crea proprietario” nella schermata di condivisione di Keeper, la voce viene crittografata mediante la chiave pubblica del destinatario mentre il destinatario la decodifica con la propria chiave privata RSA. Quindi, la proprietà della voce viene trasferita e viene visualizzata nella cassaforte del destinatario. Il bello di questo modello è che i dati non vengono mai memorizzati, trasmessi o diffusi in formato di testo semplice. Il canale di comunicazione utilizzato dai membri del team è completamente crittografato durante l’intera procedura.

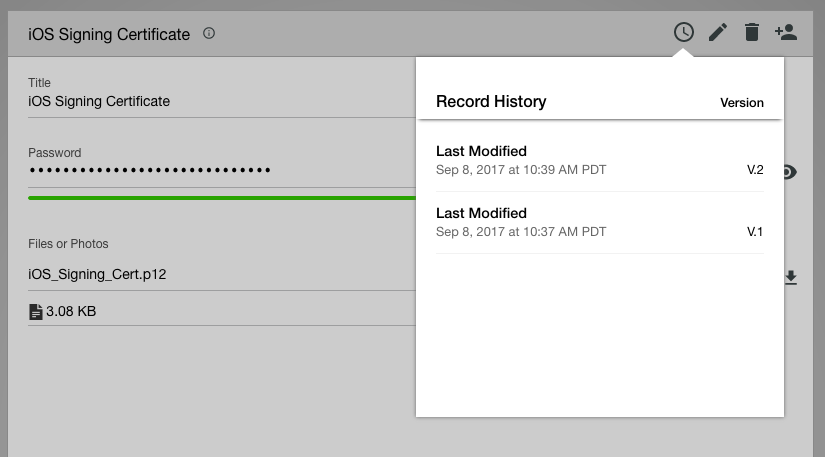

Verifica le modifiche con la cronologia delle voci

Con Keeper, per ogni voce archiviata puoi accedere alla cronologia delle versioni completa. Cosa succede se hai eseguito uno dei 25 comandi in modo sbagliato e hai salvato il certificato o la chiave privata sbagliata nella tua cassaforte? Nessun problema! Basta fare clic sul pulsante “Cronologia delle voci” per tornare alla versione precedente. Ogni versione viene archiviata in Keeper ed è completamente crittografata. Se elimini una voce per sbaglio, puoi semplicemente fare clic sul cestino e ripristinarla.

Inizia a usare Keeper

Inizia la tua prova gratuita di Keeper for Business oggi stesso. Memorizza in modo sicuro i tuoi certificati e chiavi mediante il password manager e la cassaforte digitale di Keeper in modo da proteggere la tua azienda e ottimizzare i processi aziendali.