Mitarbeitende nutzen Tools der künstlichen Intelligenz (KI) zur Steigerung ihrer Produktivität, denken dabei jedoch selten an die damit verbundenen Sicherheitsrisiken. Wenn Mitarbeitende vertrauliche Kundendaten in ein

Die Verbraucher- und Geschäftsversionen von Keeper unterstützen sofort die Speicherung und den Schutz von digitalen Zertifikaten und Schlüsseln. Verschlüsselungsschlüssel und digitale Zertifikate bieten eine kritische Sicherheitsebene, die jedes digitale Asset in einer Organisation schützt. Ein erfolgreicher Angriff auf ein digitales Zertifikat kann katastrophale Auswirkungen auf eine Organisation haben. Und abgesehen von dem Sicherheitsaspekt kosten abgelaufene Zertifikate Unternehmen Millionen von Dollar an verlorenen Geschäften. Starten Sie Ihre Testversion von Keeper Enterprise noch heute, um Ihre digitalen Zertifikate und Schlüssel zu schützen.

Was sind vertrauensbasierte Angriffe?

Digitale Zertifikate und Verschlüsselungsschlüssel sind für das Vertrauen von Unternehmen unerlässlich. Sie sichern Daten, halten die Kommunikation privat und sicher und schaffen Vertrauen zwischen den kommunizierenden Parteien. Trotz ihrer Bedeutung machen viele Unternehmen ihre Organisationen anfällig für Kompromittierungen und Verstöße, indem sie es ermöglichen, dass die Verwaltung von Zertifikaten und Schlüsseln als betriebliches Problem betrachtet wird, anstatt als Sicherheitsschwachstelle, die sofort behoben werden muss.

Aufgrund dieser wahrgenommenen Schwachstelle konzentrieren sich Hacker zunehmend auf Schlüssel und Zertifikate als Angriffsvektor. Cyberkriminelle verwenden gestohlene Schlüssel und Zertifikate, um einen vertrauenswürdigen Status zu erlangen, und verwenden diesen Status, um nicht erkannt zu werden und Sicherheitskontrollen zu umgehen. Kriminelle verwenden vertrauensbasierte Angriffe, um Unternehmen zu infiltrieren, wertvolle Informationen zu stehlen und Domains zu manipulieren. Wenn private Schlüssel, die zum Signieren eines digitalen Zertifikats verwendet werden, in die falschen Hände gelangen, kann das System verletzt werden und die Website kann zum Absturz gebracht werden. Wenn private Schlüssel verloren gehen, wird erheblich Zeit und Energie verschwendet, wenn Sie versuchen, auf Systeme zuzugreifen oder Zertifikate zu verlängern. Wenn Codesignaturzertifikate, die zum Signieren einer iPhone- oder Android-App verwendet werden, kompromittiert sind, könnte ein krimineller Entwickler Malware mithilfe der verletzten Unternehmensidentität installieren.

Um vertrauensbasierte Angriffe zu mindern, müssen Zertifikate und Verschlüsselungsschlüssel geschützt und sicher gespeichert werden, damit sie nicht an einen falschen Ort gelangen oder in die falschen Hände gelangen.

Die neuen Herausforderungen für Systemadministratoren

Entwickler und IT-Administratoren sind ständig mit der Verwaltung neuer Schlüssel und Zertifikate beschäftigt, die bald ablaufen oder erneuert werden müssen. Im Laufe der Zeit wächst die Anzahl der Schlüssel und anderer entwicklerzentrierter digitaler Zertifikate schnell. Multiplizieren Sie diese mit der Anzahl der Umgebungen, die Systemadmins steuern müssen (Entwickler, Sandbox, Staging, Produktion), und jetzt haben Sie die vierfache Anzahl der zu verwaltenden Schlüssel. Zusätzlich zu der Verwaltung all dieser Schlüssel und Zertifikate wird die Verantwortung der Systemadministratoren durch weitere Faktoren erhöht, einschließlich:

Fernzugriff

Wenn Systeme gehärtet werden, fügen Netzwerkadmins zusätzliche Komplexitätsschichten hinzu, um aus der Ferne auf Systeme und Netzwerke zuzugreifen. Mehrere SSH-Ebenen, Port-Weiterleitung, Zertifikate für VPN-Authentifizierung, MultiFaktor-Authentifizierung, X.509-Zertifikate, private RSA-Schlüssel usw. SSH-Schlüssel für den Zugriff auf Systeme müssen von jemandem verwaltet und verfolgt werden, und alle diese Schlüssel müssen ablaufen und erneuert werden.

Schutz von Cloud-Diensten

Da Organisationen und einzelne Entwickler Cloud-Dienste wie Amazon AWS, Google Cloud und Azure verwenden, sind sie nicht mehr nur für die Verwaltung von Benutzernamen und Passwörtern verantwortlich. Jetzt müssen sie sich zusätzlich mit der Speicherung und dem Schutz von Zugangsschlüsseln, geheimen Schlüsseln und API-Schlüsseln auseinandersetzen. Diese Schlüssel müssen noch besser geschützt werden, da sie für den direkten Zugriff auf und die Steuerung cloudbasierter Dienste verwendet werden können.

Verwalten der Migration zu HTTPS

Im Zuge der Umstellung auf eine Suchmaschinenoptimierung und einen optimalen Endbenutzerschutz drängt Google alle Website-Besitzer, auf HTTPS/SSL zu migrieren. Dies erfordert die Generierung von privaten Schlüsseln und digitalen Zertifikaten für jeden Domain-Namen, auf den Benutzer über einen Webbrowser zugreifen.

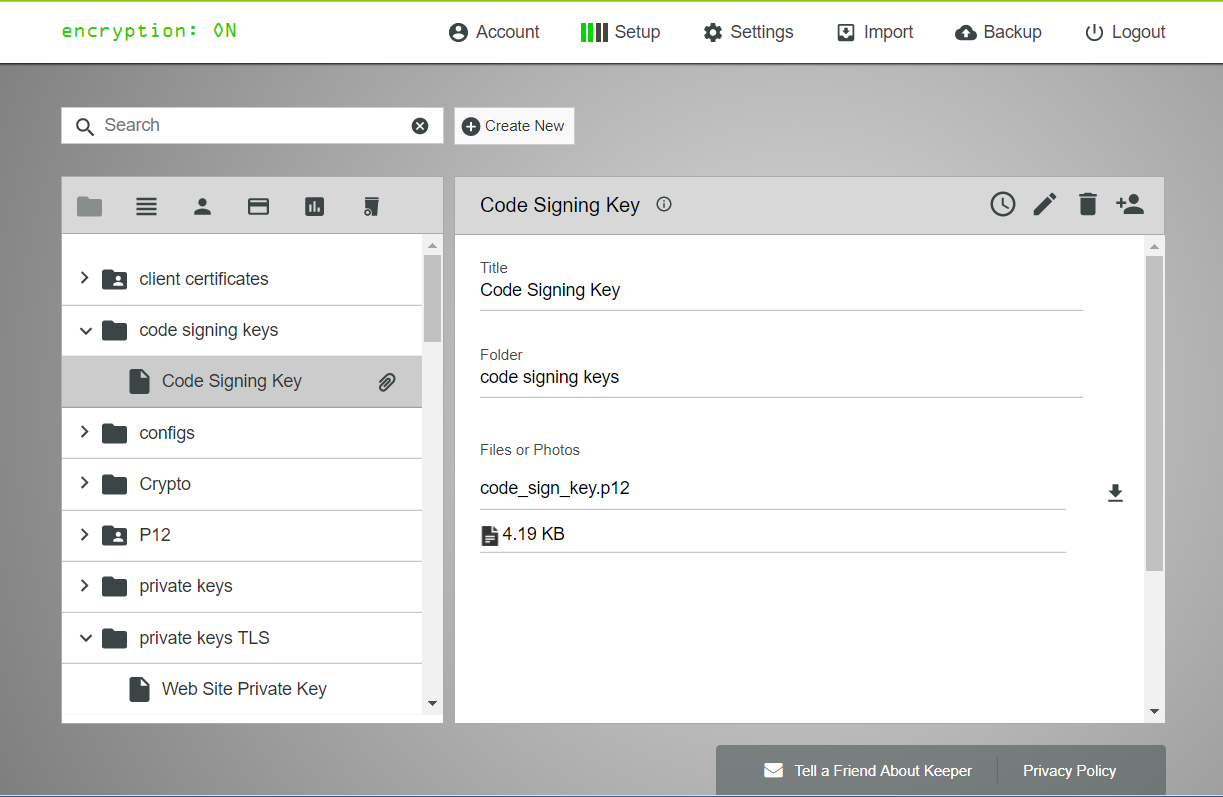

Bereitstellen von Apps

Softwareentwickler müssen Zertifikate und private Schlüssel erstellen, um ihre Softwareanwendungen digital zu signieren. Apple, Google und Microsoft verlangen alle die Verwendung von Codesignaturzertifikaten, um Anwendungen über ihre Plattformen bereitzustellen. Jedes einzelne Teammitglied innerhalb eines Softwareunternehmens muss für die Verwaltung seiner eigenen Schlüssel verantwortlich sein und dafür sorgen, dass Schlüssel auf Produktionsebene geschützt sind.

Wo sollten Sie Zertifikate und Schlüssel verwalten?

Alle diese Zertifikate und Schlüssel müssen an einem sicheren Ort geschützt werden. Das Schlimmste, was IT-Administratoren oder Entwickler tun können, ist Zertifikate und Schlüssel im Klartext (oder noch schlimmer in einem Github-Repo) zu speichern. SSH-Schlüssel, die auf den Computern von Endbenutzern gespeichert sind, sind Goldminen für bösartige Eindringlinge und Malware, die speziell dafür entwickelt wurden, ihre Privilegien zu erweitern. Wo ist der sicherste Ort, um Zertifikate und Schlüssel zu speichern?

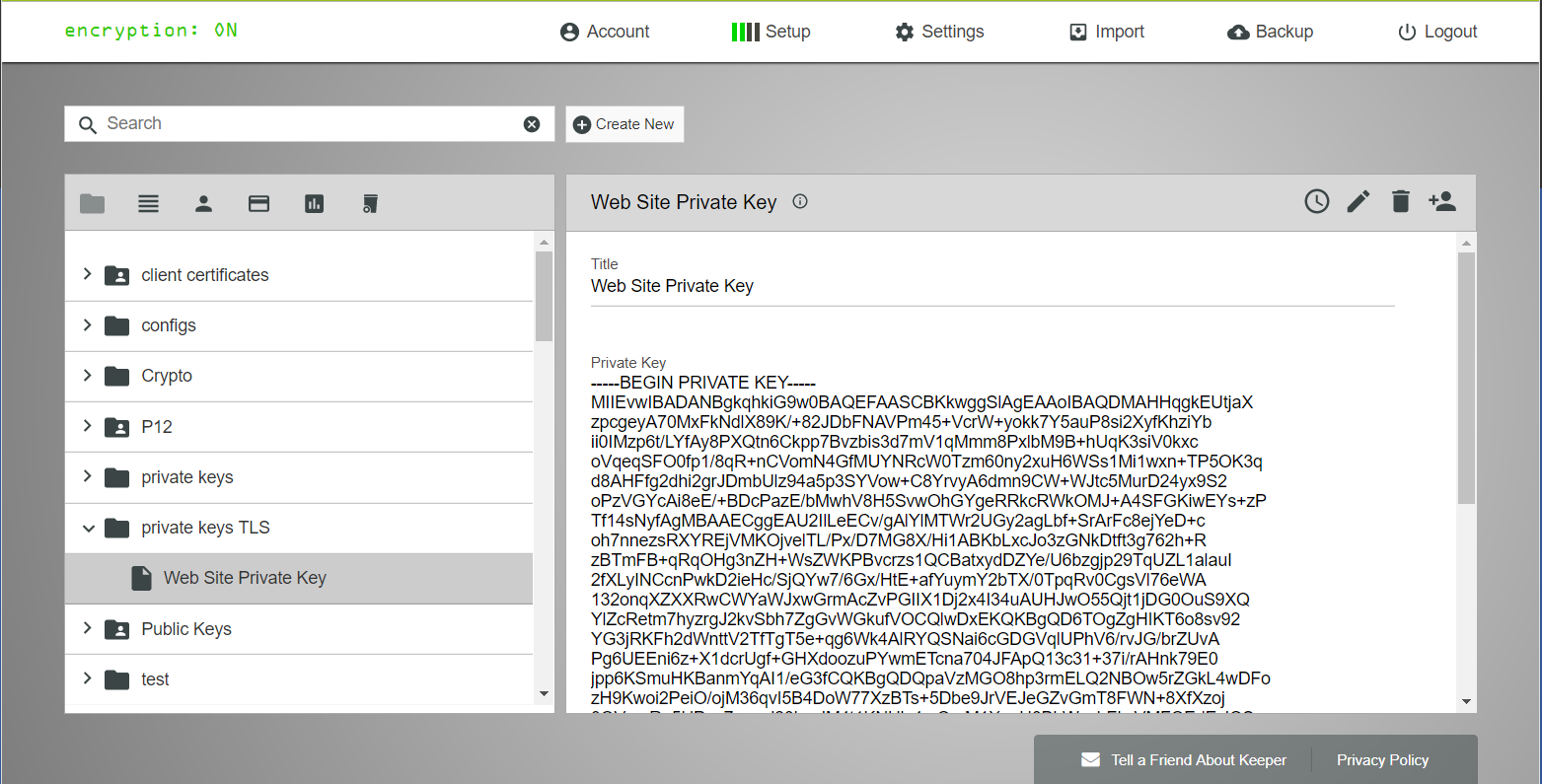

Einfache Antwort: Speichern Sie sie in Keeper.

Keeper speichert alle Ihre privaten Schlüssel, digitalen Zertifikate, Zugriffsschlüssel, API-Schlüssel und andere geheime Daten in einem verschlüsselten digitalen Tresor. Keeper bietet eine einfache Möglichkeit, über jeden Gerätetyp oder jedes Betriebssystem auf Ihre privaten Informationen zuzugreifen. Mit Keeper werden diese digitalen Assets vollständig lokal auf Ihrem Gerät mit 256-Bit-AES verschlüsselt und der Chiffrat wird im Cloud Security Tresor von Keeper gespeichert.

Es gibt viele Vorteile zur Speicherung digitaler Zertifikate und Schlüssel in Keeper:

- Zero-Knowledge-Architektur – nur SIE haben Zugriff, um Ihre Dateien zu entschlüsseln.

- 256-Bit-AES-Schutz mit Verschlüsselungsschlüsseln auf Datensatzebene

- Zugänglichkeit auf allen Computern, Webbrowsern und mobilen Geräten

- Synchronisierung und Backups für alle Ihre Geräte und Computer

- Einfache, sichere Datensatzfreigabe (oder Datensatzübertragung im Notfall an einen anderen privilegierten Benutzer)

- Zugriff auf das Keeper Commander-SDK von jedem Betriebssystem aus

- Unterstützung für die Speicherung von verschlüsselten oder binärkodierten Schlüsseln oder Zertifikaten

Sichere Freigabe

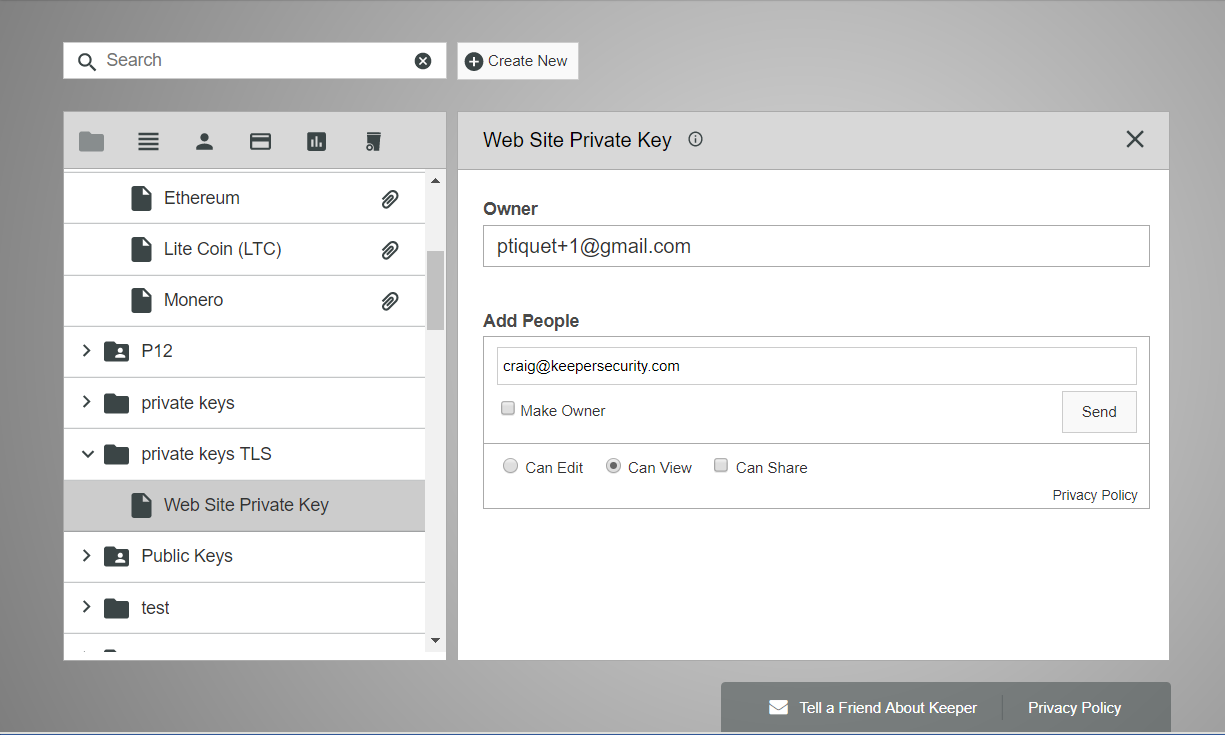

Eine der besten Funktionen von Keeper ist der integrierte, sichere Freigabemechanismus. Sie haben die Möglichkeit, Keeper an die Bedürfnisse Ihres Unternehmens und Ihrer Organisationsstruktur anzupassen. Privilegierte Benutzer können zu jedem Keeper-Datensatz mit verschiedenen Berechtigungsebenen hinzugefügt werden. Zum Beispiel benötigen die Entwickler möglicherweise nur Zugriff auf die Schlüssel auf Sandbox-Ebene, und der Bereitstellungsmanager oder Teamleiter benötigt möglicherweise Zugriff auf die Produktionsschlüssel.

Einfache Eigentumsübertragung

Mit Keeper können Sie die Datensatzinhaberschaft einfach und sicher ändern. Zum Beispiel kann der IT-Administrator einen AWS-Zugriffsschlüssel für ein anderes Teammitglied generieren und einfach im Freigabebildschirm von Keeper auf „Zum Besitzer machen“ klicken. Der Datensatz wird mit dem öffentlichen Schlüssel des Empfängers verschlüsselt und der Empfänger entschlüsselt den Datensatz mit seinem privaten RSA-Schlüssel. Dann wird die Eigentümerschaft des Datensatzes übertragen und er erscheint im Tresor des Empfängers. Das Besondere an diesem Modell ist, dass Daten niemals im Klartext gespeichert, übertragen oder durchsickern werden. Der von den Teammitgliedern verwendete Kommunikationskanal ist während des gesamten Prozesses vollständig verschlüsselt.

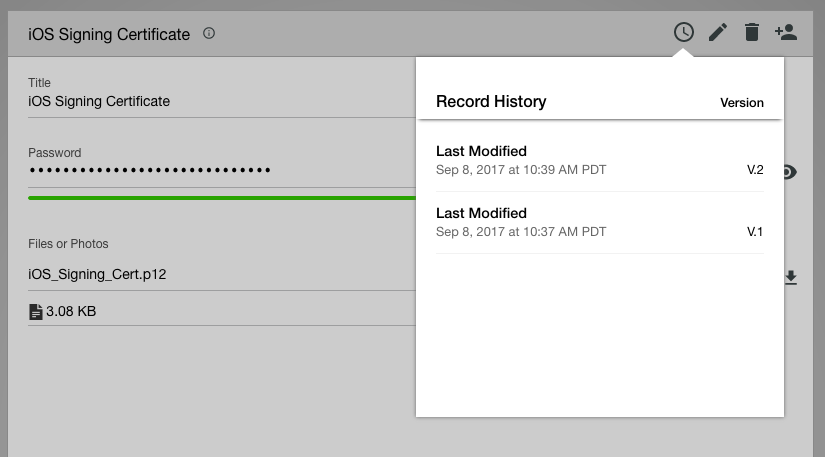

Änderungen mithilfe des Datensatzverlaufs nachverfolgen

Keeper bietet einen vollständigen Versionsverlauf jedes in Keeper gespeicherten Datensatzes. Was ist, wenn Sie einen der 25 Befehle falsch ausgeführt und das falsche Zertifikat oder den falschen privaten Schlüssel in Ihrem Tresor gespeichert haben? Kein Problem! Klicken Sie einfach auf die Schaltfläche „Datensatzverlauf“ und kehren Sie zur vorherigen Version zurück. Jede Version wird in Keeper und vollständig verschlüsselt gespeichert. Wenn Sie einen Datensatz versehentlich löschen, können Sie einfach auf den Papierkorb klicken und den Datensatz wiederherstellen.

Erste Schritte mit Keeper

Starten Sie Ihre kostenlose Testversion von Keeper for Business noch heute und beginnen Sie, Ihre Zertifikate und Schlüssel sicher zu speichern, indem Sie den unternehmensstarken Password Manager und den digitalen Tresor von Keeper verwenden, um Ihr Unternehmen zu schützen und Ihre Geschäftsprozesse zu rationalisieren.