Kenmerk: Monitoring dark web

Keeper BreachWatch® voor bedrijven

BreachWatch monitort continu het dark web op blootgestelde aanmeldingsgegevens binnen uw organisatie, terwijl de zero-knowledge architectuur van Keeper behouden blijft.

Keeper Security Erkend in het PAM Magic Quadrant™ en als het Op Één Na Snelst Groeiende Beveiligingsbedrijf ter Wereld

Meer informatieKenmerk: Monitoring dark web

BreachWatch monitort continu het dark web op blootgestelde aanmeldingsgegevens binnen uw organisatie, terwijl de zero-knowledge architectuur van Keeper behouden blijft.

BreachWatch is Keeper's monitoringfunctie van het dark web die continu wachtwoorden controleert die zijn opgeslagen in kluizen van werknemers aan de hand van bekende inbreukgegevens, en vervolgens gebruikers en beheerders vraagt om blootgestelde aanmeldingsgegevens bij te werken. Het werkt binnen de zero-knowledge architectuur van Keeper, waardoor gevoelige gegevens privé blijven tijdens detectie en rapportage.

Scan de wachtwoorden van werknemers die in hun kluis zijn opgeslagen voortdurend op bekende inbreukgegevens en waarschuw gebruikers vervolgens zodra er een overeenkomst is gevonden, zodat ze deze kunnen herstellen voordat de aanvallers toeslaan.

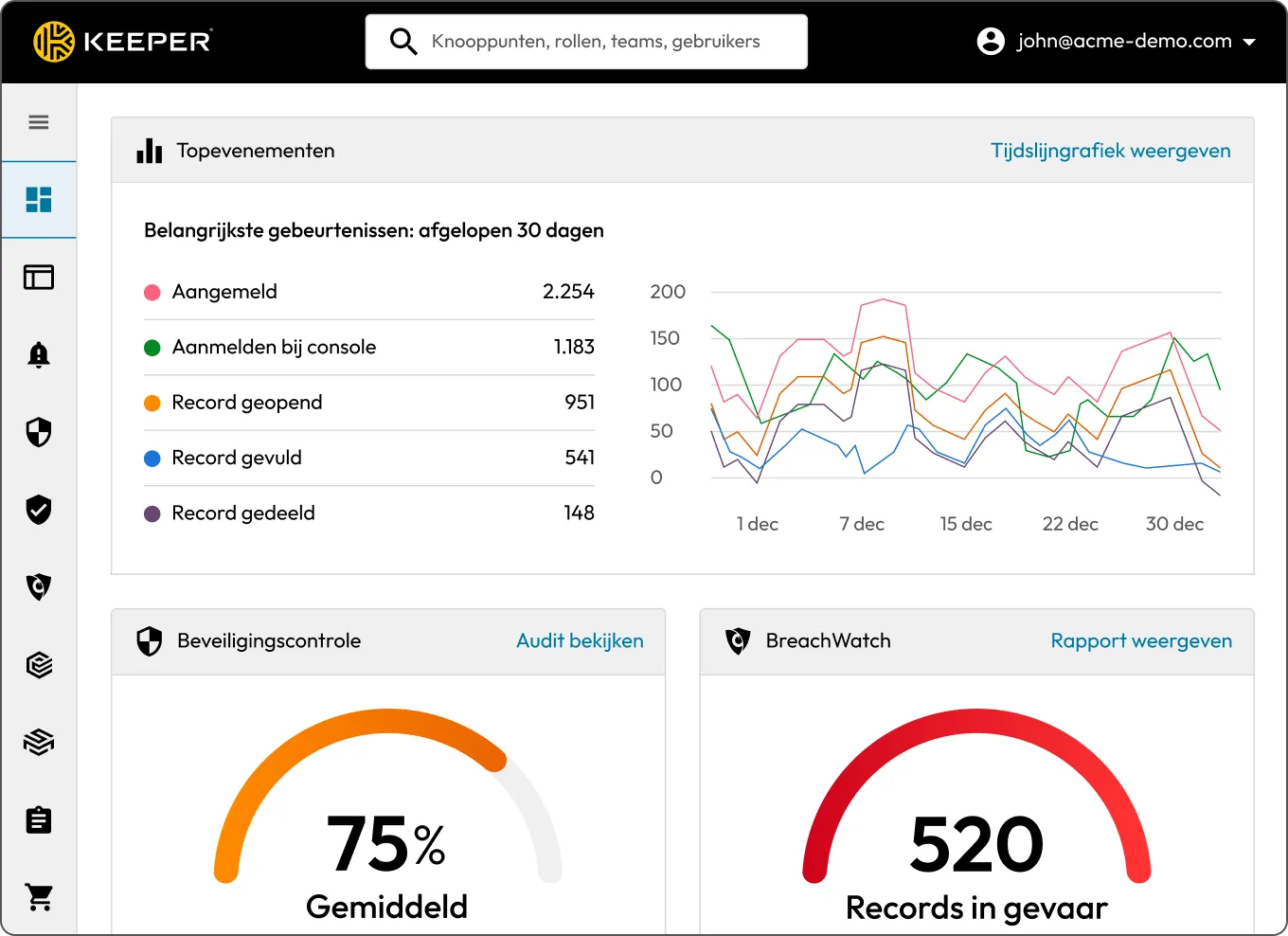

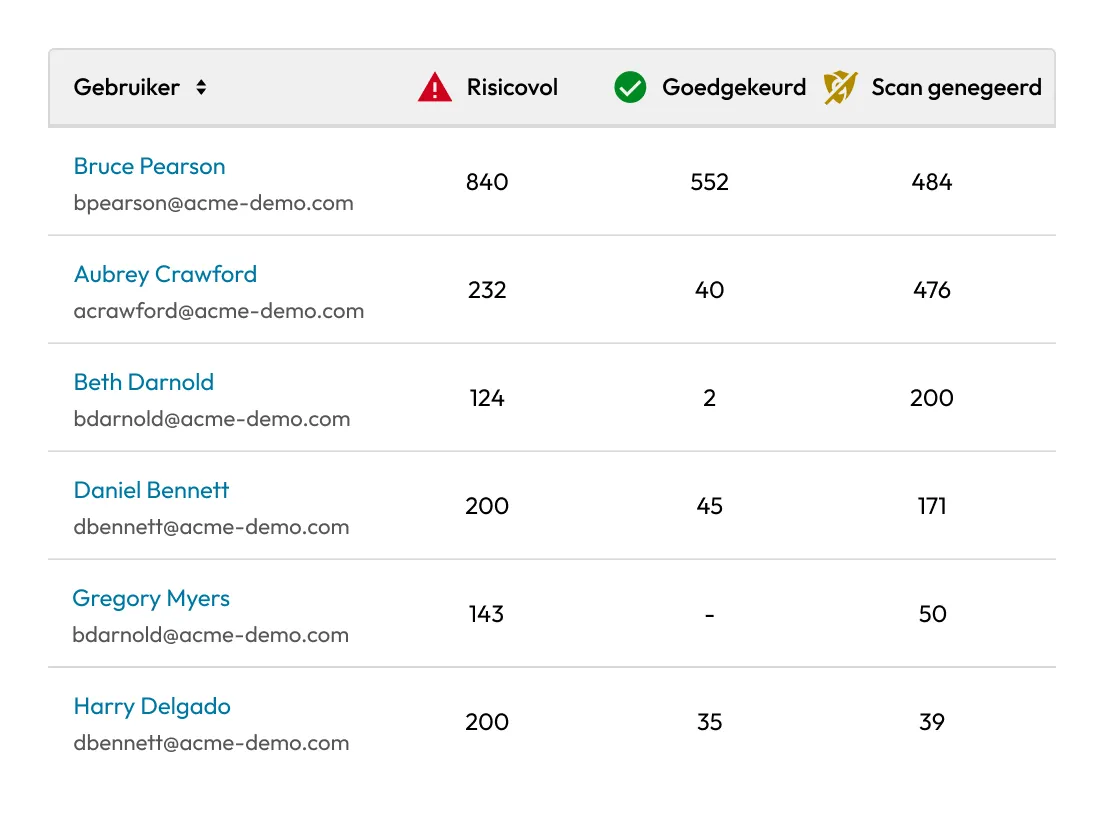

Krijg een duidelijk beeld van potentiële risico's binnen uw organisatie. De beheerconsole markeert gebruikers met items die ‘Risicovol’ zijn of items die zijn ‘Genegeerd’, waardoor het voor beheerders eenvoudig is om gebruikersdetails te bekijken en actie te ondernemen.

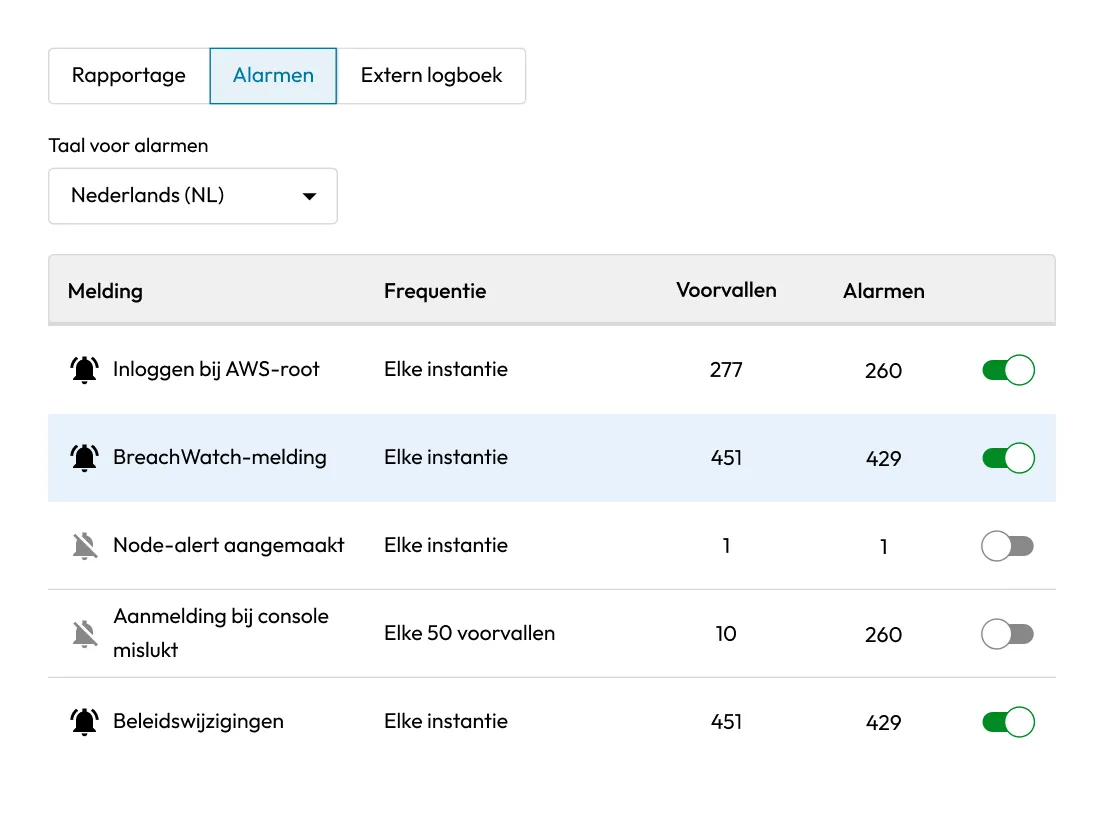

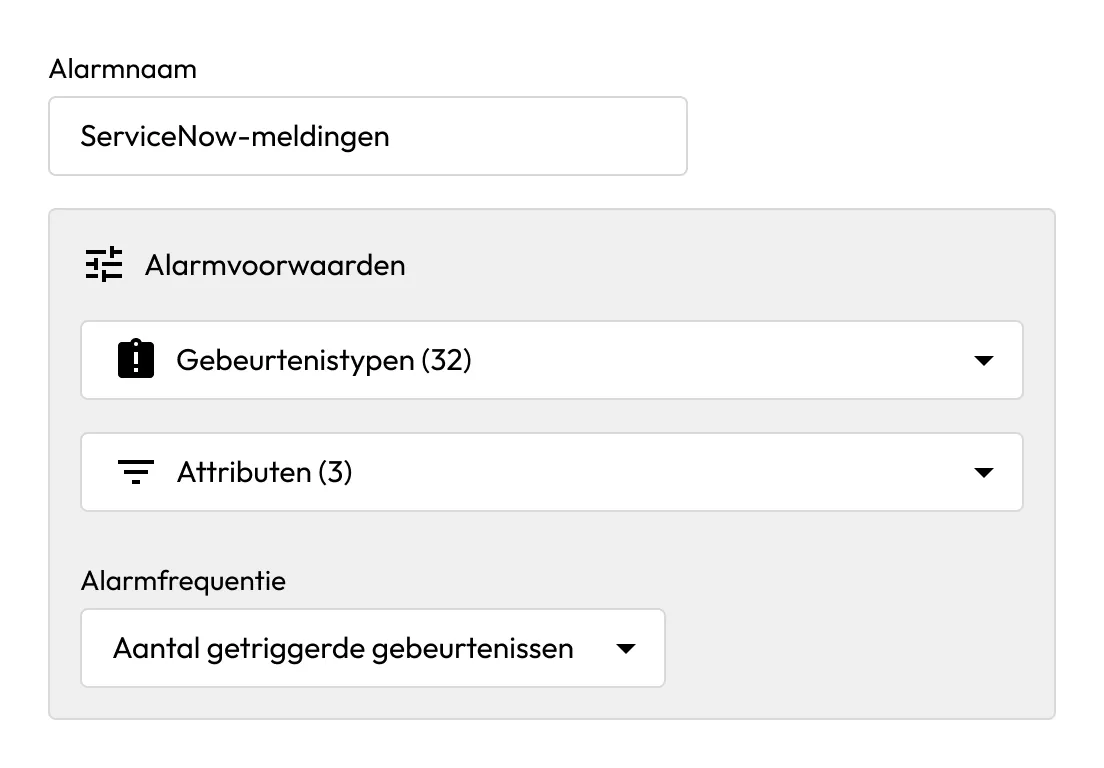

Schakel het doorsturen van gebeurtenissen in BreachWatch in bij het afdwingen van rollen, maak aangepaste rapporten in Geavanceerde rapportages en alarmen en voeg vervolgens webhooks toe voor realtime meldingen naar Slack, Teams of een willekeurig HTTP-eindpunt. Gebeurtenissen kunnen ook worden doorgegeven aan externe SIEM-platforms voor centrale monitoring en respons.

De ITSM-integratie van Keeper zet BreachWatch-waarschuwingen om in tickets in Jira, ServiceNow en andere systemen. Dit maakt een geautomatiseerde incidentenrespons mogelijk voor gecompromitteerde aanmeldingsgegevens.

BreachWatch is een gepatenteerde oplossing die het zero-knowledge model van Keeper volgt. Gegevens worden altijd versleuteld en ontcijferd op het apparaat, met meerlaagse sleutels en het delen van openbare sleutels. Het uitgebreidere versleutelingsmodel van Keeper gebruikt AES-256-sleutels per record, sleutelparen op apparaatniveau en een extra transmissiesleutel bovenop Transport Layer Security (TLS).

Wanneer BreachWatch is ingeschakeld, berekent de client een HMAC_SHA512-hash van elk opgeslagen wachtwoord en stuurt de geanonimiseerde hash naar de servers van Keeper. De server berekent vervolgens een tweede HMAC_SHA512 hash met behulp van hardwarebeveiligingsmodules met een niet-exporteerbare sleutel en vergelijkt de "Hashes-of-Hashes" met inbreukgegevens.

Gebruikers ontvangen in de app een BreachWatch-prompt in hun Keeper-kluis om het wachtwoord met een hoog risico te wijzigen of te negeren als het al is hersteld.

Dat record wordt uitgesloten van toekomstige scans totdat het wachtwoord is gewijzigd en blijft een risico. Beheerders zien in de beheerconsole nog steeds gebruikers met de status 'Risicovol' en 'Genegeerd'.

Ja, BreachWatch-gebeurtenissen kunnen worden geïntegreerd met SIEM-tools via de Geavanceerde rapportage en alarmen-module (ARAM) van Keeper.

U moet cookies inschakelen om Live Chat te kunnen gebruiken.