組織のカスタマーサービス担当者がメールをより迅速に下

組織内のITインフラの管理において、LDAPとアクティブディレクトリ(Active Directory)の違いを理解することは、ユーザー管理やアクセス制御の効率を大きく左右します。

企業のネットワーク環境やセキュリティ要件に合ったディレクトリサービスを選ぶことは、システム管理者やセキュリティ専門家、IT戦略を担当する企業の重要な役割です。

LDAPやアクティブディレクトリで組織のユーザー管理やアクセス権限管理の基盤を整える一方、連携するPAMソリューションは、ユーザーのアクセス権限を精緻に制御し、特権アカウントへのアクセスを必要最小限に絞ることで、セキュリティリスクを軽減します。

そこで、このブログでは、LDAPとアクティブディレクトリの違いを明確にし、それぞれの特性がどのような組織に適しているのか、また、PAMソリューションと連携することで、これらのディレクトリサービスがどのようにセキュリティ強化とアクセス管理の効率化に貢献するのかご紹介します。

ゼロトラストKeeperPAMで企業内の特権ID・アクセス管理を

はじめとするセキュリティリスクを可視化し、企業の安全を支えます!

LDAPとは?

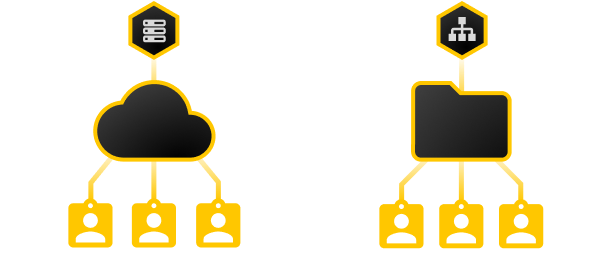

LDAP(Lightweight Directory Access Protocol)とは、ネットワーク上のディレクトリサービスにアクセスするためのプロトコルです。ディレクトリサービスとは、ユーザーやデバイス、ネットワークリソースなどの情報を階層的に管理し、検索や認証に利用できるシステムを指します。LDAPは、このディレクトリサービスとクライアントとの通信を標準化し、LDAPサーバーを通じて効率的なデータ管理と認証を可能にします。

LDAPの特徴のひとつは、ツリー構造(階層型データベース)を用いて情報を整理する点です。例えば、企業内の組織構造を反映させたディレクトリを作成し、そこにユーザー情報やアクセス権限を紐づけることで、効率的な管理が可能になります。また、LDAPは主にユーザー認証にも利用され、ユーザー名やパスワードを照合して、特定のシステムやリソースへのアクセスを制御できます。

多くのディレクトリサービスがLDAPを基盤としており、特にActive Directory(AD)やOpenLDAPなどのシステムで広く使用されています。LDAPはOSに依存せず、Windows、Linux、macOSなど異なる環境でも利用できるため、企業や組織のITインフラにおいて重要な役割を果たしています。

Active Directory(AD)とは?

Active Directory(AD)は、Microsoftが提供するディレクトリサービスであり、Windows Serverを基盤として動作します。ネットワーク内のユーザー、デバイス、アプリケーション、ファイル共有などのリソースを一元的に管理するための仕組みで、特に企業や組織で広く利用されています。

ADの主な役割のひとつが認証管理です。ユーザーがネットワークにログインする際、ADはその資格情報を検証し、適切なアクセス権限を持つリソースに接続できるようにします。これにより、企業内のシステムやファイルへのアクセスを安全に管理できます。

また、リソース管理の機能も備えており、ユーザーアカウントやグループの作成・削除、アクセス権限の設定を一元的に管理できます。これにより、管理者はネットワーク全体の構成を効率的に統制することが可能になります。さらに、グループポリシーを活用することで、特定のユーザーやデバイスに対して、セキュリティ設定や使用制限を適用することもできます。

LDAPとアクティブディレクトリの違い

LDAP(Lightweight Directory Access Protocol)とActive Directory(AD)は、どちらもディレクトリサービスに関連する技術ですが、それぞれに異なる特徴と利用目的があるので、テーブルで主な違いをご紹介します。

| 特徴 | LDAP | Active Directory (AD) |

|---|---|---|

| 定義 | ディレクトリサービスプロトコル | Microsoftが提供するディレクトリサービス |

| 使用目的 | 主にディレクトリデータの検索と管理 | ネットワーク内のリソース管理と認証 |

| プラットフォーム | あらゆるOS環境に対応 | Windows環境向け |

| 認証機能 | 認証はLDAPサーバー上で行われる | ユーザー、グループ、コンピュータの管理 |

| 認証プロトコル | 単純認証(SASL)、TLS/SSLによる暗号化認証 | Kerberos、NTLM、LDAP認証 |

| データベース | フラットなディレクトリ構造 | 階層型のデータベース |

| スケーラビリティ | 軽量で大規模環境でも利用可能 | 大規模な組織向けに設計されているが、Windows依存 |

LDAPは、ディレクトリデータの検索や管理を行うためのプロトコルであり、クロスプラットフォームで使用できます。主に、ユーザー情報やデバイス情報を効率的に管理し、アクセス制御のための認証を行います。LDAP自体は認証において、TLSやSSLを用いた暗号化機能を提供し、データのセキュリティも守ります。また、LDAPはシンプルなフラットなディレクトリ構造を持ち、軽量であるため、大規模環境でも運用が可能です。プロトコル自体が汎用的であるため、さまざまなシステムと統合しやすく、他の環境でも広く利用されています。

一方、Active DirectoryはMicrosoftが提供するディレクトリサービスで、特にWindows環境向けに最適化されています。Active Directoryは、ネットワーク内でリソースの管理と認証を行うため、ユーザー、グループ、コンピュータの管理を一元的に行える強力なツールです。認証プロトコルとしては、KerberosやNTLM、LDAPを利用し、組織のセキュリティを強化します。ADは階層型のデータベースを採用しており、これによりユーザーやグループ、リソースの管理をより柔軟かつ効率的に行うことができます。また、ADはグループポリシー管理機能を持ち、ユーザー設定やアクセス制御を組織全体で一括して管理することが可能です。

スケーラビリティの面では、LDAPは軽量で大規模な環境でも利用可能ですが、Active Directoryは特に大規模な組織に向けて設計されています。ただし、Active DirectoryはWindows環境に依存するため、非Windows環境との統合には注意が必要です。

LDAPとADどちらがあなたの組織に適している?

LDAPはクロスプラットフォーム環境に適しており、シンプルなディレクトリ管理が求められる組織に最適です。Windows、Linux、MacOSなど、さまざまなOSで動作するため、異なるプラットフォームが混在する場合にも有効です。一方、Active Directory(AD)はWindows中心のIT環境に最適で、Windowsベースのユーザーやデバイス管理を効率化します。特に、複雑な管理機能や高度なセキュリティ統合が必要な大規模な企業に有利です。結論として、Windows中心で高度な機能を求めるならADが、クロスプラットフォームでシンプルな管理を求めるならLDAPが適した選択となります。

KeeperPAMはLDAPやActive Directoryのプロビジョニングにどのように役立つのか?

KeeperPAMは、LDAPやActive Directoryのプロビジョニングにおいて非常に役立つソリューションです。これらのディレクトリサービスと統合することで、企業はユーザーやグループの管理を一元化し、効率的なアクセス制御を実現できます。ここでは、どのように役立つのか各項目を詳しくご紹介します。

より簡単に連携が可能に

KeeperPAMはLDAPやADと簡単に統合できる仕組みを提供しています。既存のディレクトリ構造を活用するため、導入時の設定やカスタマイズが最小限に抑えられます。これにより、初期導入のハードルが低く、運用開始までの時間を短縮できます。また、LDAPやADの階層型構造をそのまま利用して特権アカウントやリソースを管理することが可能です。

自動化

KeeperPAMを利用することによって、アカウントやアクセス権の作成、変更、削除といったプロビジョニングのプロセスが自動化ができます。この自動化により、手動作業によるミスを防ぐだけでなく、ITチームの負担も大幅に軽減します。特に、オンボーディング作業である新入社員のアカウント作成時には、必要なアクセス権を適切に割り当て、即座に業務を開始できるよう支援します。一方、従業員の退社時には、不要となったアカウントやアクセス権を速やかに削除することで、不正アクセスのリスクを防ぎます。また、社内での役割変更や異動が発生した際も、自動的に適切な権限を付与・削除できるため、組織全体のセキュリティを維持しながら効率的な管理が可能になります。

リアルタイム同期

KeeperPAMはLDAPやADとのリアルタイムな同期をサポートしています。これにより、ディレクトリ内でのアカウント変更や新規作成、削除といった更新内容が即座にKeeperPAMに反映されます。結果として、常に最新の状態で特権アカウント管理を行うことができ、古い情報に基づくリスクを防ぐことができます。

さらに、KeeperPAMは永続特権の排除にも貢献します。従来の環境では、管理者や特定のユーザーが長期間にわたり特権アクセスを保持するケースがあり、これが内部脅威や水平展開さらにはランサムウェアのリスクを高める要因となっていました。

KeeperPAMの機能には、必要なときにのみ特権アクセスを付与するジャストインタイム(JIT)アクセス管理を実現し、不要な特権を保持する状態を未然に防ぎ、特権の持ち越しによるリスクも低減できます。

詳細な権限管理

KeeperPAMを統合させて、LDAPやADの情報を活用することで、ユーザーやグループごとに細かいアクセス権限を設定できます。

例えば、組織内でロールベースアクセス制御(RBAC)を適用し、各ユーザーに対して業務上必要な最小限の特権のみを付与することで、不要なアクセスを排除し、不正アクセスのリスクを大幅に軽減します。

また、動的なアクセス制御も可能です。例えば、特定のプロジェクト期間中のみ管理者権限を付与したり、特定のデバイスからのアクセスを制限したりすることで、より柔軟かつ安全なアクセス管理を実現できます。

加えて、KeeperPAMはアクセス履歴や権限変更のログを詳細に記録し、誰がいつどのアカウントにアクセスしたのかを可視化できます。このログデータは、コンプライアンス対応や監査の際に役立つだけでなく、不審なアクセスの兆候を早期に検知するためのセキュリティ対策としても活用できます。

柔軟性

KeeperPAMは、Windows環境に特化するだけでなく、LinuxやMacOSなどのクロスプラットフォーム環境にも対応しています。これにより、LDAPやADを利用している環境であれば、OSに関係なくリソースを統合的に管理することができます。ハイブリッドクラウド環境やマルチクラウド環境でも利用可能なため、企業の多様なITインフラに適応します。

組織のゼロトラストを支援

KeeperPAMは、ゼロトラストのアプローチを基盤としたアクセス管理を提供し、LDAPやADの情報を活用しながら、IAM(Identity and Access Management)の最小権限モデルを適用します。これにより、特権アクセスを必要最低限に制限し、不要な権限の付与を防ぐことができます。さらに、一時的な権限付与(Just-In-Time Access)を活用することで、永続的な特権アカウントのリスクを軽減し、必要なときにのみアクセス権を付与する運用が可能です。

また、多要素認証を強制するポリシーを設定し、LDAPやADで認証されたユーザーに対しても追加の認証ステップを求めることで、不正アクセスのリスクを抑えます。セッション管理機能も備えており、一定時間操作がない場合の自動ログアウトや、セッションの有効期間を制限することで、特権アカウントの悪用を防ぐことができます。

KeeperPAMを導入することで、LDAPやADの認証基盤を活かしながら、ゼロトラストに基づく高度なアクセス管理をサポートし、組織全体のセキュリティを強化できます。

KeeperPAMで柔軟な環境でアクセス管理を強化

KeeperPAMは、柔軟な環境でアクセス管理を強化するための強力なソリューションです。LDAPやActive Directoryなど、あらゆる環境とのシームレスな統合を実現するKeeperPAMは、ユーザーやグループごとの詳細なアクセス権限管理を提供し、プロビジョニングと認証の自動化をサポートします。

このソリューションにより、組織はリスクを最小限に抑え、セキュリティを強化し、運用の効率化を図ることができます。ハイブリッドでもクラウドベースなどの環境でも、KeeperPAMはアクセス管理を強化し、組織全体のセキュリティ体制を強化する重要な役割を果たします。

KeeperPAMのデモをリクエストして、どのようにLDAPやActive Directoryとのシームレスな統合、ユーザーごとの詳細なアクセス権管理、プロビジョニングの自動化など、セキュリティ強化と運用効率化を同時に実現できるかをご体験ください。