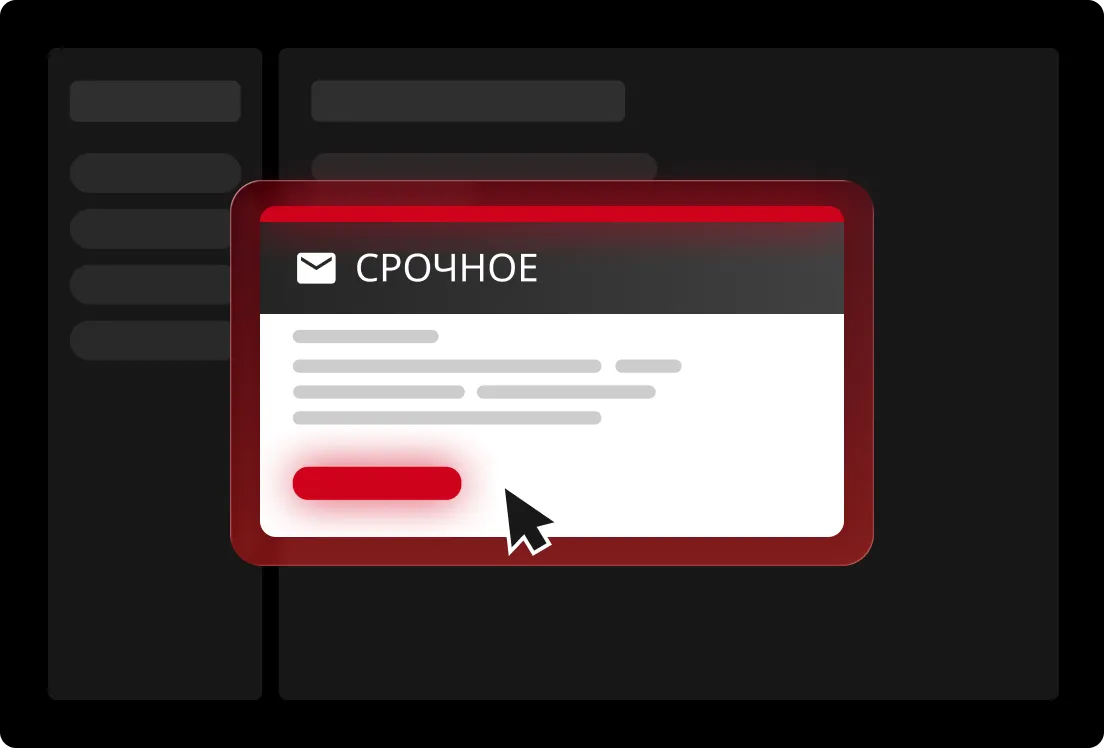

Побуждение к срочным действиям

Призыв к срочным действиям — классический признак спуфинг-атаки. Преступники пытаются вызвать панику, чтобы вы не успели обдумать ситуацию. Обычно они присылают угрозы вроде «Ваш аккаунт будет заблокирован!» или «Срочно подтвердите пароль!».

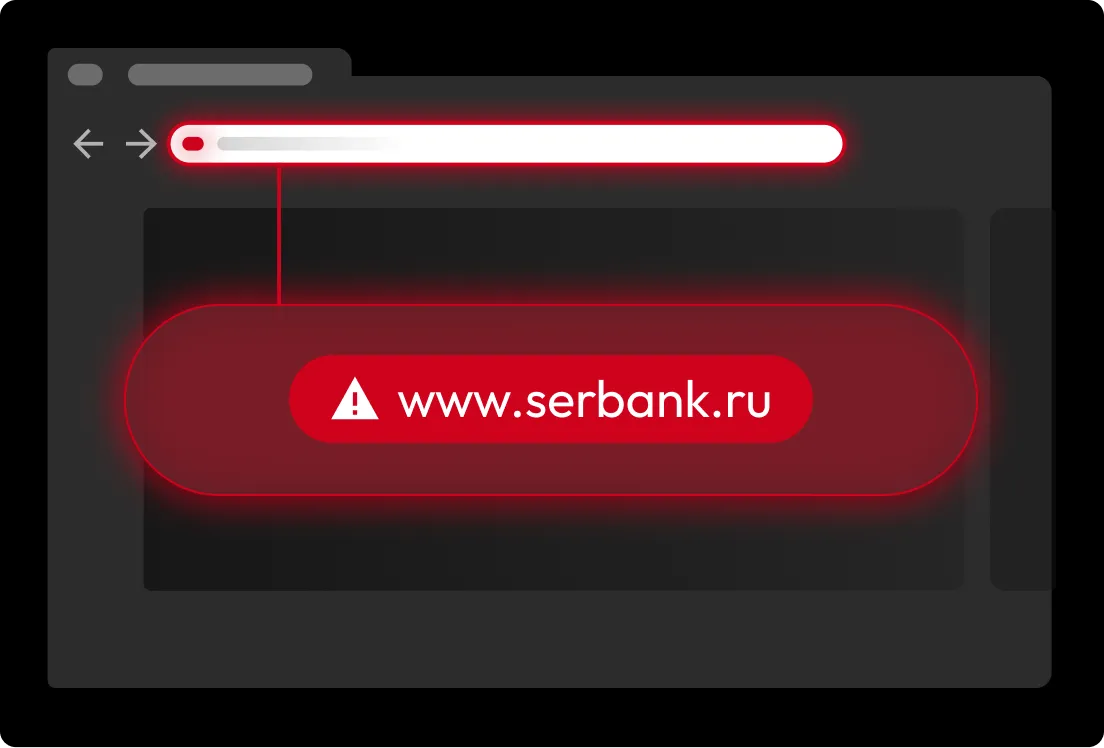

Подозрительный URL или домен

Злоумышленники создают поддельные сайты со слегка измененными доменными именами, чтобы запутать жертву и выманить данные на фальшивой странице.

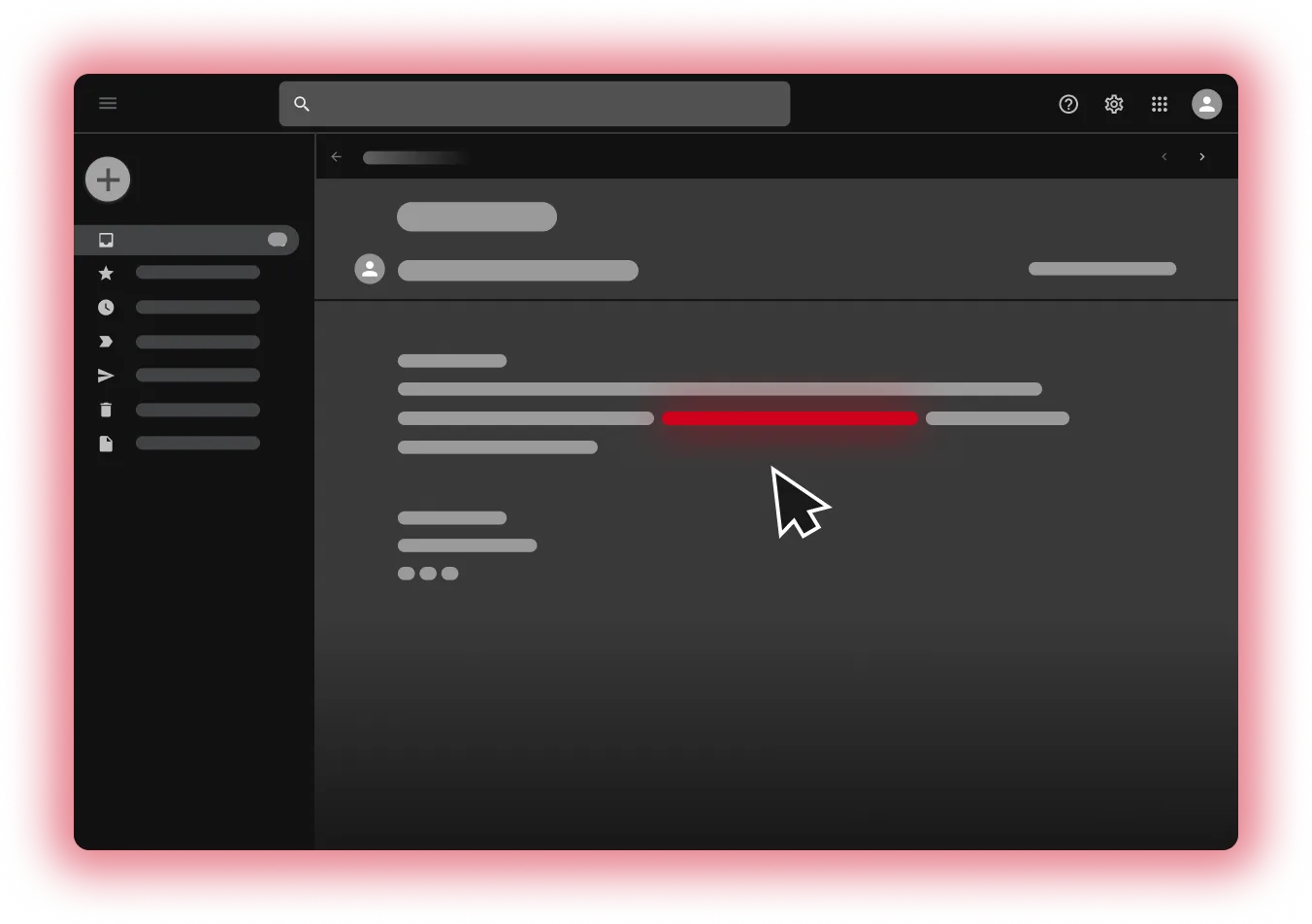

Необычные формулировки и стиль

Если раньше орфографические и грамматические ошибки были явными признаками спуфинга, то теперь для создания правдоподобных сообщений киберпреступники используют ИИ. Обращайте внимание на странные речевые обороты или тон, который не соответствует официальному стилю компании.