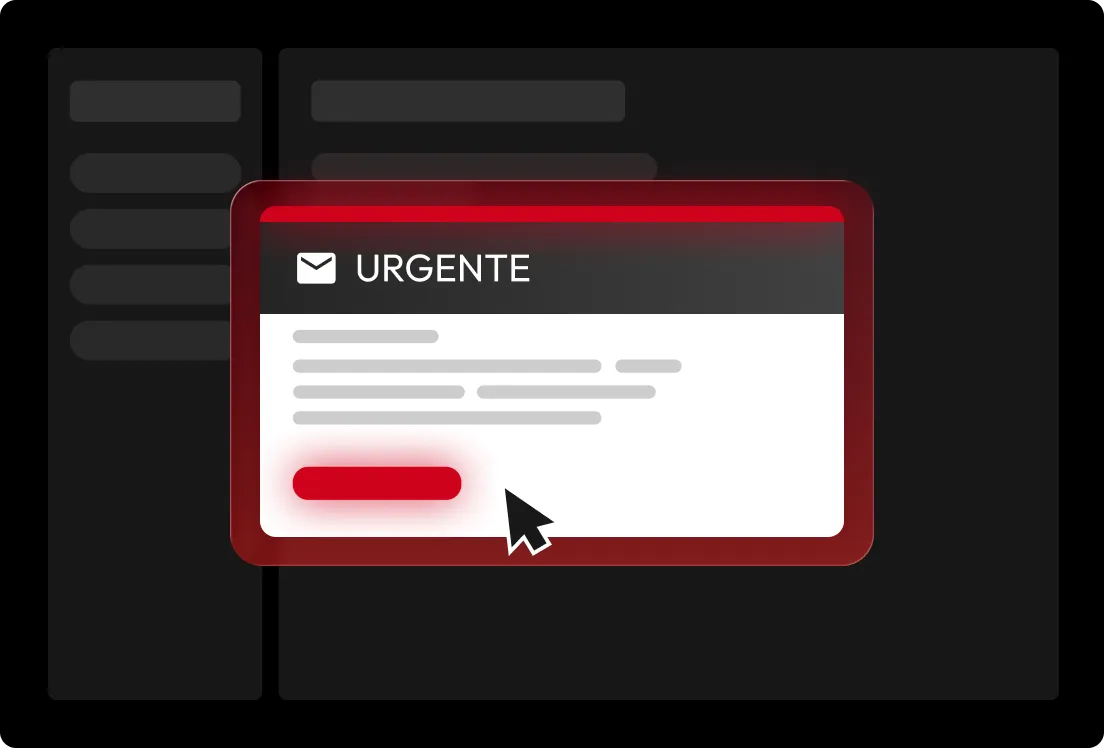

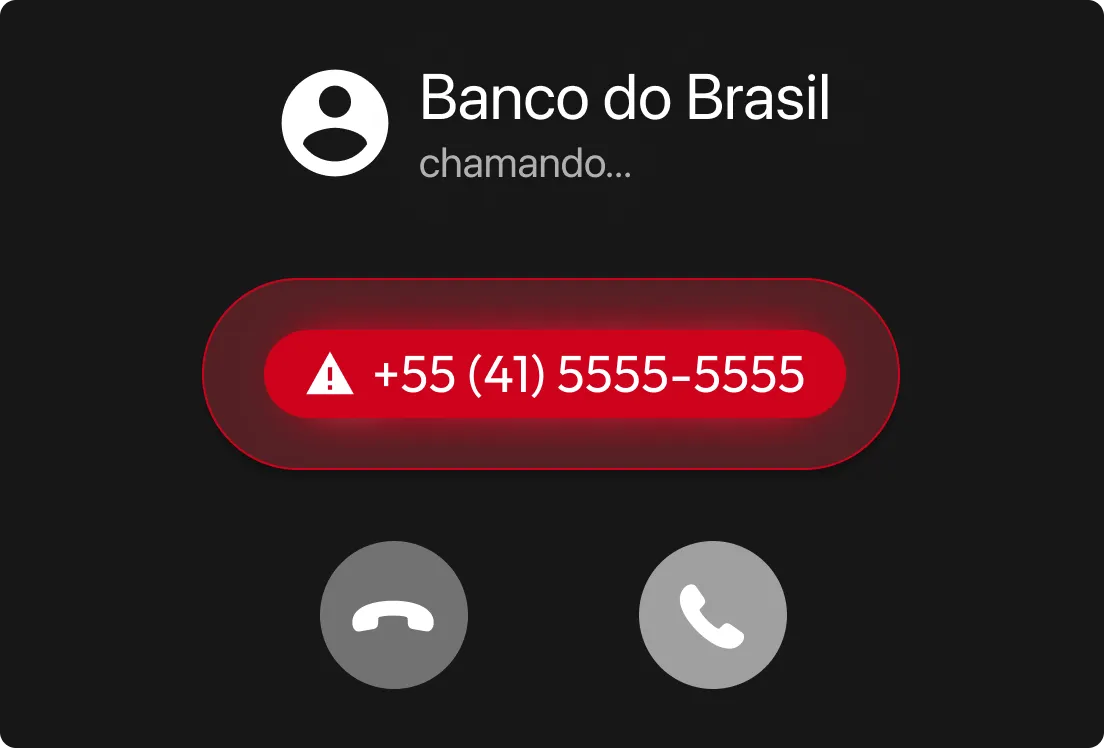

Linguagem urgente

Mensagens que instigam você a agir imediatamente são sinais clássicos de ataques de spoofing. Os cibercriminosos querem que você entre em pânico antes de pensar, enviando mensagens como "Sua conta será suspensa!" ou "Verifique sua senha agora!".

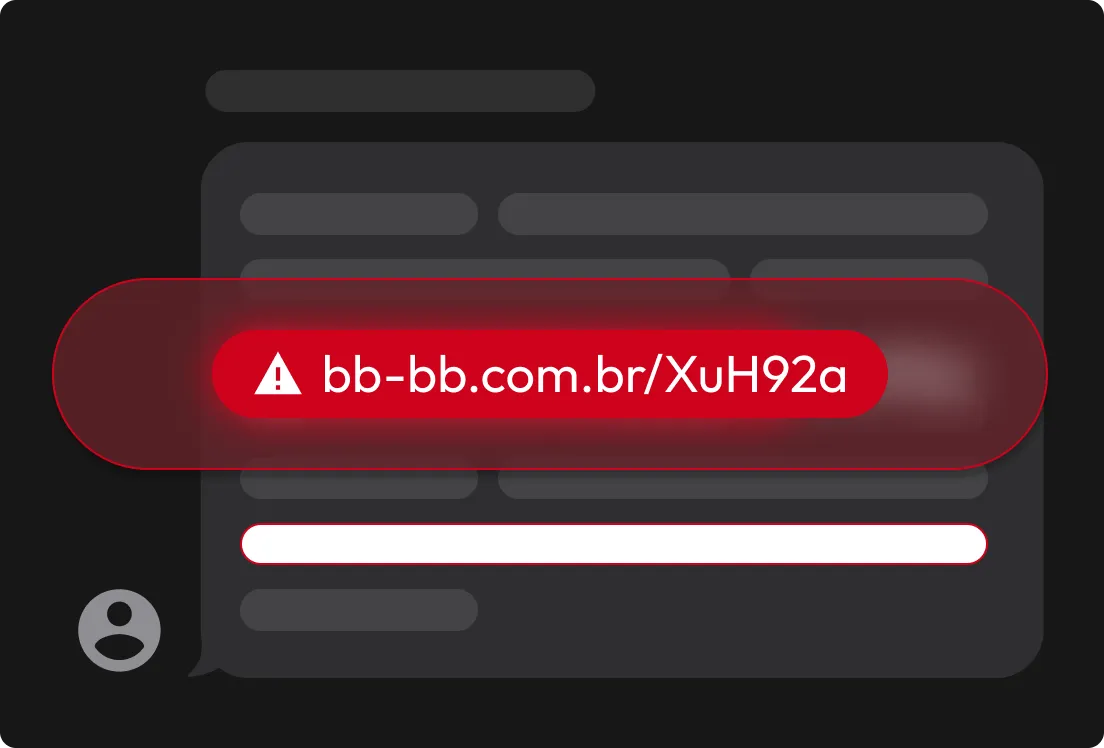

URL ou domínio suspeito

Sites falsos usam nomes de domínio ligeiramente alterados para enganar vítimas desavisadas e levá-las a inserir suas credenciais de login.

Vocabulário e tom incomuns

Embora a ortografia e a gramática incorretas já tenham sido sinais claros de spoofing, os cibercriminosos agora usam IA para criar mensagens confiáveis. Em vez de se concentrar apenas nos erros gramaticais, procure frases ou palavras incomuns que sejam diferentes da marca oficial da organização.