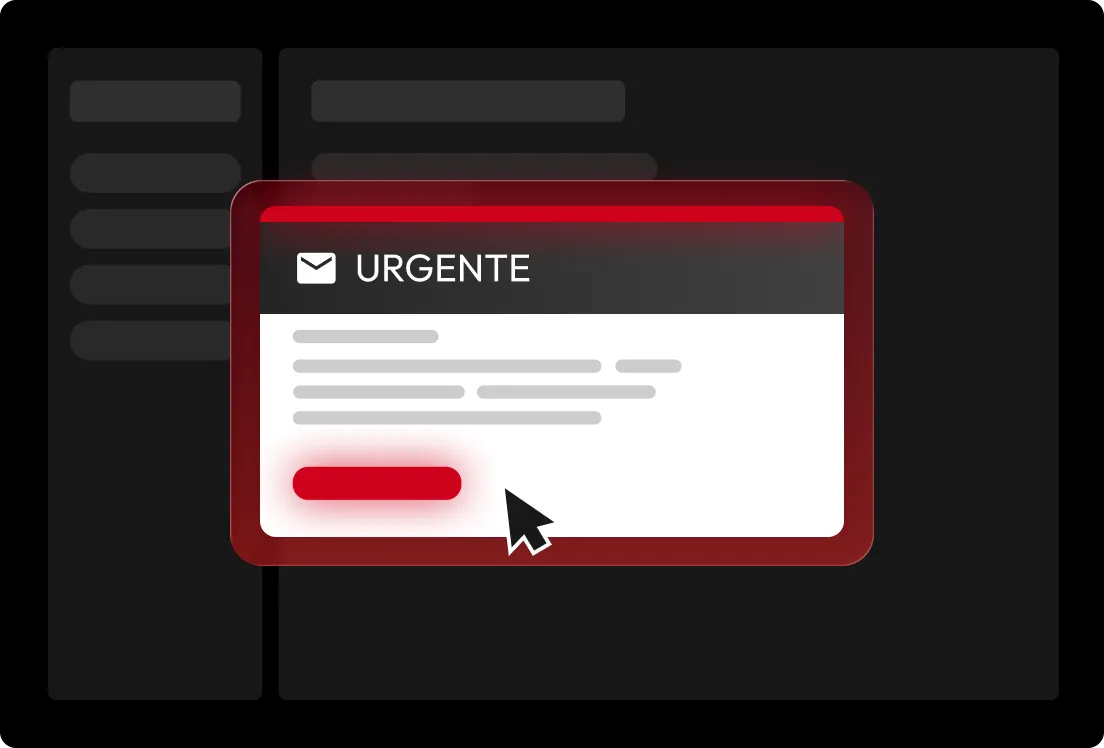

Lenguaje urgente

Los mensajes que instan a actuar de inmediato son señales clásicas de ataques de suplantación de identidad. Los ciberdelincuentes quieren que entres en pánico antes de tomarte un tiempo para pensar, enviándote mensajes como "¡Tu cuenta será suspendida!". o “¡Verifique su contraseña ahora!”

URL o dominio sospechoso

Los sitios web falsos utilizan nombres de dominio ligeramente alterados para engañar a víctimas desprevenidas para que ingresen sus credenciales de inicio de sesión.

Redacción y tono inusuales

Si bien la ortografía y la gramática deficientes alguna vez fueron señales claras de suplantación de identidad, los ciberdelincuentes ahora usan IA para crear mensajes creíbles. En lugar de centrarse únicamente en errores gramaticales, busque frases o términos inusuales que difieran de la marca oficial de la organización.