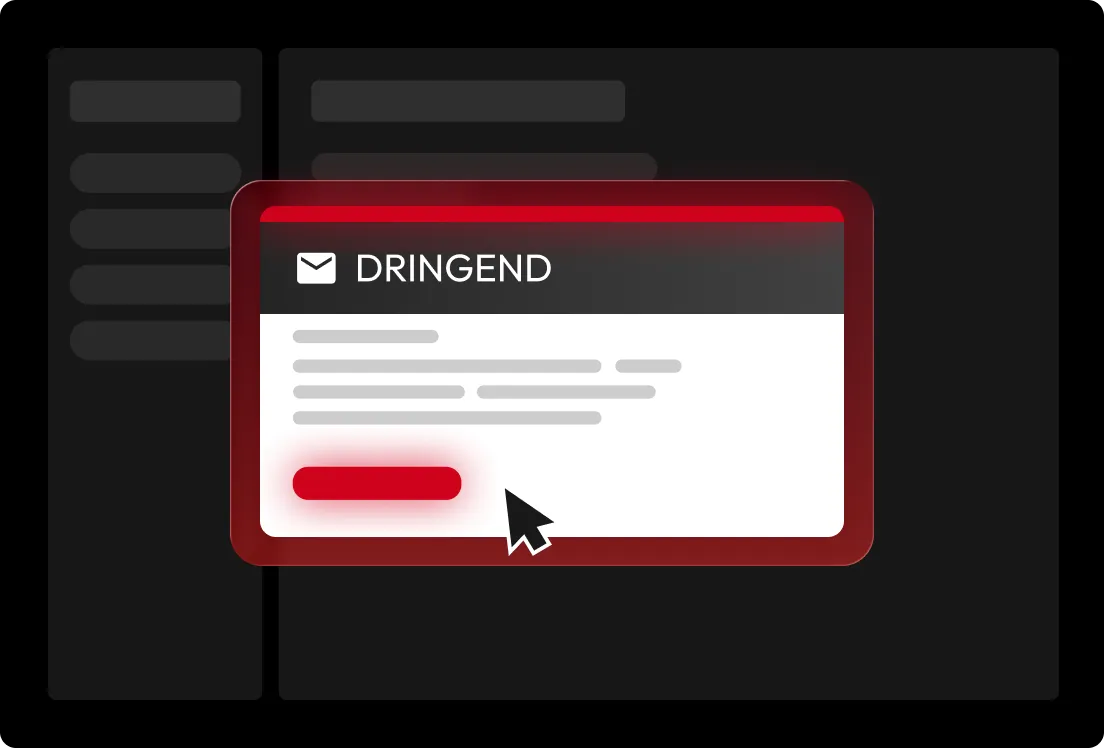

Dringende Sprache

Nachrichten, die Sie zum sofortigen Handeln auffordern, sind klassische Anzeichen für Spoofing-Angriffe. Cyberkriminelle wollen, dass Sie in Panik geraten, bevor Sie Zeit zum Nachdenken haben, und senden Ihnen Nachrichten wie „Ihr Konto wird gesperrt!“. oder „Bestätigen Sie sofort Ihr Passwort!“

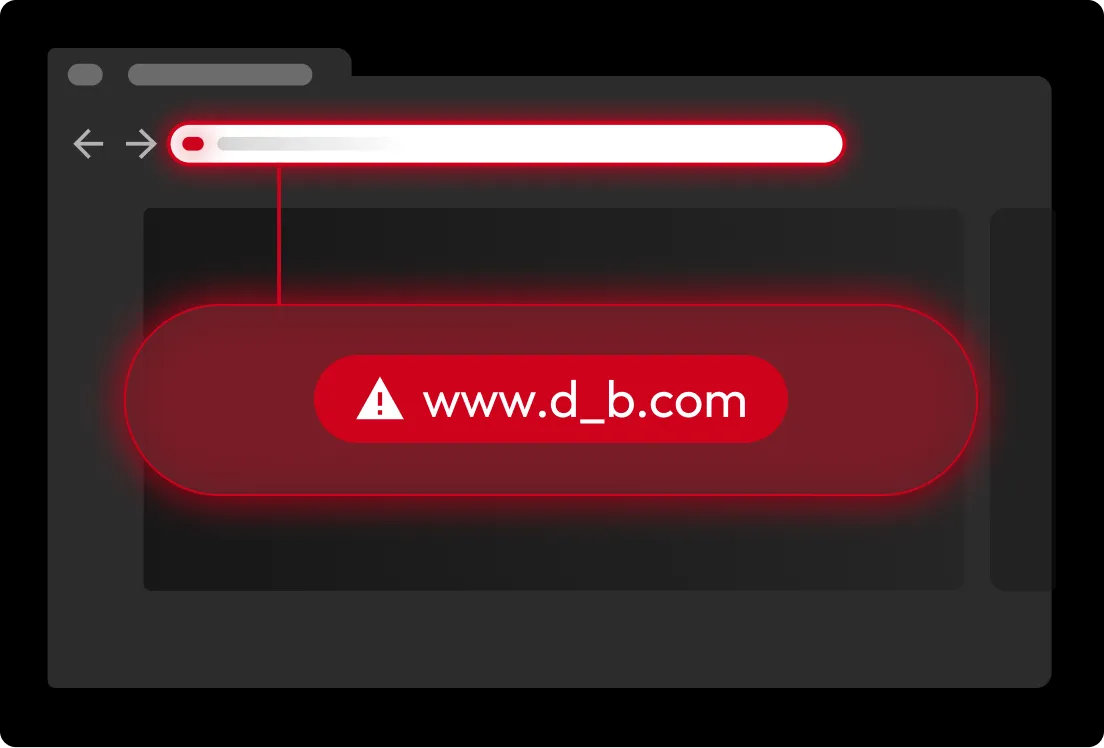

Verdächtige URL oder Domain

Gefälschte Websites verwenden leicht veränderte Domainnamen, um ahnungslose Opfer zur Eingabe ihrer Anmeldedaten zu verleiten.

Ungewöhnliche Wortwahl und ungewöhnlicher Tonfall

Während schlechte Rechtschreibung und Grammatik früher eindeutige Anzeichen für Spoofing waren, nutzen Cyberkriminelle heute KI, um glaubwürdige Nachrichten zu erstellen. Anstatt sich nur auf grammatikalische Fehler zu konzentrieren, achten Sie auf ungewöhnliche Formulierungen oder Wortwahl, die vom offiziellen Branding der Organisation abweichen.