金融机构高度依赖第三方供应商,如支付处理商、银行平台

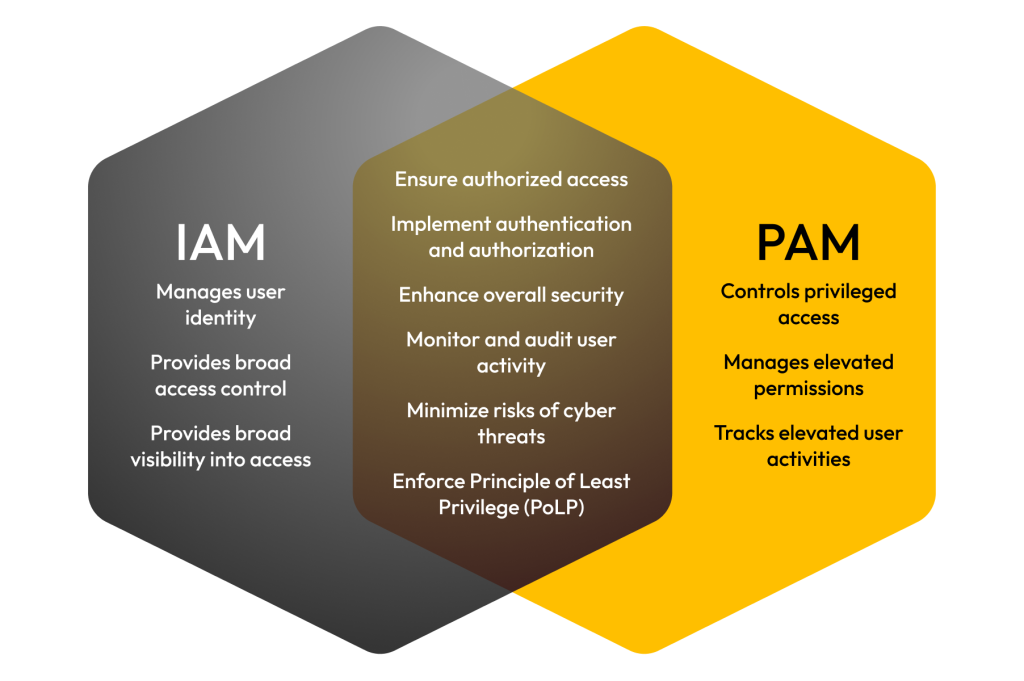

身份和访问管理 (IAM) 和特权访问管理 (PAM) 之间的主要区别在于,IAM 管理谁可以访问哪些资源,而 PAM 可以保护对敏感信息的访问。 IAM 仅涉及用户身份,并且 PAM 监控对特权数据拥有访问权限的用户身份,因此是 IAM 的保护伞。

继续阅读,以了解有关 IAM、它们的主要区别以及何时在组织中实施它们的更多信息。

什么是身份和访问管理 (IAM)?

身份和访问管理 (IAM) 帮助您的组织管理哪些员工可以访问特定的资源和系统。 IAM 专注于通过他们的登录凭证识别用户、根据角色控制访问,以及根据某些权限授予对系统的访问权限。 将 IAM 想象成工作中的密钥卡;当您扫描您的卡时,您可以访问建筑物的入口点以及根据您的工作授予您访问权限的特定房间。

什么是权限访问管理 (PAM)?

权限访问管理 (PAM) 是您的 IAM 的一个子集,可以监控对组织敏感数据的访问。 由于特权帐户处理您组织的敏感信息,包括工资单或 IT 资源,因此 PAM 寻求在比普通用户更严格的安全控制下监控这些帐户的活动。 如果您的组织在没有 PAM 的情况下遭受数据泄露,则其最关键的信息可能会泄露和被网络犯罪分子使用。 如果 IAM 就像工作中的钥匙卡,则 PAM 就像一张钥匙卡,可以授予对包含高度机密信息的房间的访问权限。

IAM 和 PAM 之间的 3 个关键区别

尽管 PAM 是 IAM 的子集,但两种访问管理系统之间存在几个关键区别。

1. IAM 管理用户身份,而 PAM 控制特权访问

IAM 和 PAM 之间的主要区别之一是托管用户的特殊性,IAM 专注于所有用户的身份,而 PAM 仅关注特权帐户。 IAM 更密切地关注用户身份和他们在组织中的角色,分析用户是谁、他们应该访问哪些系统以及他们如何访问这些系统等因素。 例如,IAM 确保组织中的任何人,如果他们处于特定位置和/或特定时间段(例如在工作时间),则可以访问必要的资源。

PAM 管理和监控特权用户对关键系统的访问,优先考虑具有更高级别权限的帐户,如管理员或 IT 团队成员。 使用 PAM,您的组织可以控制哪些员工可以获得特权访问、他们可以访问敏感系统多长时间以及他们在拥有该访问权限时可以执行哪些操作。 由于它们管理的系统和资源的强大功能,PAM 可以严格控制特权帐户,从而帮助防止特别敏感信息的数据泄露。

2. IAM 提供广泛的访问控制,而 PAM 专注于提升权限

IAM 为组织中的所有用户提供和管理访问,与 PAM 相比,PAM 提供更广泛的访问控制,后者专注于特权帐户。 IAM 确保所有用户都拥有可以有效执行他们的工作的正确的权限,而不必优先考虑具有特权帐户的用户。

PAM 监控用户对高级别管理帐户的访问,限制谁可以访问敏感系统,并对用户可以对敏感信息做什么执行严格控制。 使用 PAM 解决方案,您的组织可以通过即时 (JIT) 访问等安全功能监控特权访问的使用方式,这允许用户仅在特定的时间段访问敏感系统,以完成某些任务。

3. IAM 提供对访问的广泛可见性,而 PAM 跟踪提升的用户活动

将 IAM 视为对包含各种货币价值商品的商店的访问权限,并且 PAM 正在访问商店中最有价值的商品,例如保存在锁定的柜台后的非常昂贵的珠宝。 IAM 让您的组织能够了解您所有员工、系统、访问和权限的整体情况。 例如,IAM 可用于查看员工是否可以访问特定的应用程序,并确保每个人都拥有根据他们在公司中的角色访问所需的一般信息。

PAM 提供对特权用户活动的详细跟踪和审计。 例如,PAM 用于监控组织中 IT 和安全管理员的活动。 PAM 跟踪每个管理员使用他们的特权权限正在做什么,因为他们可以访问的数据和系统比普通员工根据他们的角色可以访问的数据和系统更敏感。

何时在组织中实施 IAM vs PAM

通常,组织应该实施 IAM 和 PAM,具体取决于他们拥有的用户和数据类型。

何时实施 IAM

如果以下情况适用,您的组织应该实施 IAM:

- 管理一般用户访问:当您需要确定谁可以访问组织中的特定资源、您是新组织还是正在迅速发展的组织,都应该实施 IAM。 使用 IAM,您可以控制哪些用户拥有某些访问权限,从而降低数据泄露的风险。

- 在整个组织中广泛的用户访问管理:如果您的组织拥有需要访问各种系统的广泛用户,则 IAM 可以在更大的范围内根据用户身份协助分配权限。 这确保每个用户都拥有对系统的正确访问,同时在手动更新权限时降低人为错误的风险。

何时实施 IAM

如果以下情况适用,您的组织应该实施 PAM:

- 当您需要控制、监控和审计特权访问时:如果您的组织需要限制谁可以使用特权帐户、监控具有特权访问权限的用户做的事情以及审计他们的活动,则您应该实施 PAM。 这将确保只有授权的用户可以访问敏感信息,并在敏感系统中提供活动记录。

- 当监控和审计提升的用户活动时:提升的用户可以访问组织中一些最重要的信息,因此实施 PAM 将帮助您跟踪和审查他们的活动。 PAM 通过提供对特权用户活动和审计跟踪的实时可见性,确保特权用户正在参与授权活动。

IAM 和 PAM 对网络安全都很重要

这不是哪个能够更好地保护您的组织的问题;IAM 和 PAM 都至关重要,并且携手并进,为所有帐户提供最佳的访问管理。 在了解什么是 IAM 和 PAM以及它们如何协同工作后,您应该投资最适合您的组织的解决方案,如 KeeperPAM®。 使用 KeeperPAM,您可以通过零信任云架构部署特权访问管理,该架构易于在组织内大规模使用。

立即申请 KeeperPAM 演示,以体验对组织中特权用户活动的完全可见性和控制。