Financiële instellingen zijn sterk afhankelijk van externe leveranciers zoals betalingsverwerkers, aanbieders van bankplatformen en fintech-integraties om de operationele efficiëntie te waarborgen. Sterker nog, volgens h...

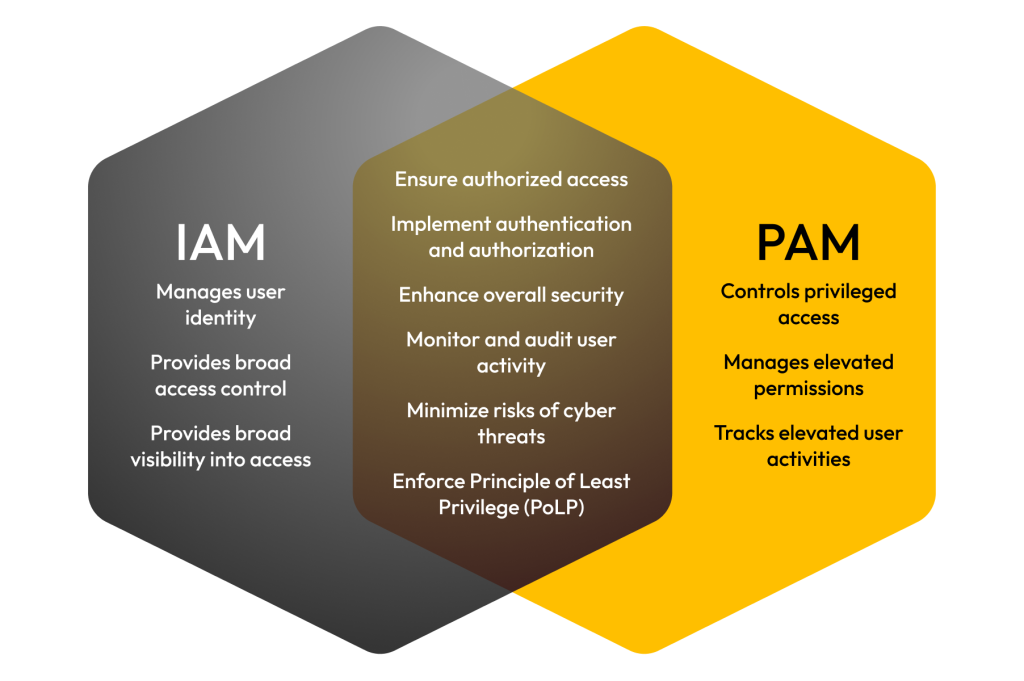

Het belangrijkste verschil tussen identiteits- en toegangsbeheer (IAM) en geprivilegieerd toegangsbeheer (PAM) is dat IAM beheert wie toegang heeft tot welke bronnen, terwijl PAM de toegang tot gevoelige gegevens beveiligt. IAM gaat uitsluitend over gebruikersidentiteiten en PAM valt onder de overkoepeling van IAM door gebruikersidentiteiten met toegang tot geprivilegieerde gegevens te controleren.

Wilt u meer weten over IAM en PAM, hun belangrijkste verschillen en wanneer u deze in uw organisatie moet implementeren? Lees dan verder.

Wat is identiteits- en toegangsbeheer (IAM)?

Identiteits- en toegangsbeheer (IAM) ondersteunt uw organisatie met het beheren van welke werknemers toegang hebben tot specifieke bronnen en systemen. IAM richt zich op het identificeren van gebruikers via hun inloggegevens, het controleren van de toegang op basis van rollen en het verlenen van toegang tot systemen op basis van zekere toegangsrechten. Denk aan IAM als een keycard op het werk; wanneer u deze scant, kunt u het gebouw en specifieke ruimtes binnentreden waartoe u toegang heeft gekregen op basis van uw functie.

Wat is geprivilegieerd toegangsbeheer (PAM)?

Geprivilegieerd toegangsbeheer (PAM) is een subset van IAM die de toegang tot de gevoelige gegevens van uw organisatie controleert. Aangezien privileged accounts de gevoelige gegevens van uw organisatie verwerken, waaronder salarisadministratie of IT-bronnen, probeert PAM de activiteiten van die accounts volgens strengere beveiligingseisen te controleren dan de accounts van gewone gebruikers. Als uw organisatie wordt getroffen door een datalek zonder gebruik te hebben gemaakt van PAM, dan kunnen de meest kritieke gegevens worden gelekt en door cybercriminelen worden gebruikt. Als IAM vergelijkbaar is met een keycard op het werk, dan kan PAM worden vergeleken met een keycard die toegang verleent tot een ruimte met zeer vertrouwelijke gegevens.

De 3 belangrijke verschillen tussen IAM en PAM

Ondanks dat PAM een subset van IAM is, zijn er een aantal belangrijke verschillen tussen de twee toegangsbeheersystemen.

1. IAM beheert de identiteit van de gebruiker, terwijl PAM geprivilegieerde toegang controleert

Een van de belangrijkste verschillen tussen IAM en PAM is de specifieke aard van beheerde gebruikers, waarbij IAM zich richt op de identiteit van alle gebruikers en PAM zich alleen richt op privileged accounts. IAM besteedt meer aandacht aan de identiteit van gebruikers en hun rol binnen een organisatie, waarbij factoren worden geanalyseerd, zoals wie een gebruiker is, tot welke systemen ze toegang nodig hebben en hoe ze toegang tot die systemen kunnen krijgen. IAM zorgt er bijvoorbeeld voor dat iedereen in een organisatie toegang heeft tot de benodigde bronnen als ze zich op een specifieke locatie en/of gedurende een zekere periode bevinden, zoals tijdens kantooruren.

PAM beheert en controleert de toegang van geprivilegieerde gebruikers tot kritieke systemen, waarbij prioriteit wordt gegeven aan accounts met hogere toegangsrechten, zoals beheerders of IT-teamleden. Met PAM kan uw organisatie controleren welke werknemers geprivilegieerde toegang krijgen, hoe lang ze toegang hebben tot gevoelige systemen en wat ze kunnen doen terwijl ze die toegang hebben. PAM behoudt een strikte controle over privileged accounts, omdat ze kritieke systemen en bronnen moeten beheren, waardoor gegevensinbreuken van bijzonder gevoelige gegevens worden voorkomen.

2. IAM biedt brede toegangscontrole, terwijl PAM zich richt op hogere toegangsrechten

IAM biedt en beheert toegang voor alle gebruikers in een organisatie, waardoor een bredere toegangscontrole wordt geboden in vergelijking met PAM, dat zich richt op privileged accounts. IAM zorgt ervoor dat alle gebruikers de juiste toegangsrechten hebben om hun werk effectief te doen zonder noodzakelijkerwijs prioriteit te geven aan degenen met privileged accounts.

PAM controleert de toegang van gebruikers tot administratieve accounts op hoog niveau. Zo wordt er beperkt wie toegang heeft tot gevoelige systemen en kunnen er strikte controles worden afgedwongen op wat gebruikers met dergelijke gevoelige gegevens kunnen doen. Met een PAM-oplossing kan uw organisatie controleren hoe geprivilegieerde toegang wordt gebruikt via beveiligingsfuncties zoals Just-In-Time (JIT)-toegang, die gebruikers alleen gedurende een specifieke periode toegang geeft tot gevoelige systemen om specifieke taken uit te voeren.

3. IAM biedt een breed inzicht in toegang, terwijl PAM verhoogde gebruikersactiviteiten volgt

U kunt IAM zien als het hebben van toegang tot een winkel met producten van verschillende geldwaarde, waarbij PAM de toegang is tot de meest waardevolle producten in de winkel, zoals zeer dure sieraden die achter een gesloten toonbank worden bewaard. IAM geeft uw organisatie inzicht in het totaalbeeld van al uw werknemers, systemen, toegang en rechten. IAM kan bijvoorbeeld worden gebruikt om te zien of een werknemer toegang heeft tot een specifieke app en zorgt ervoor dat iedereen de juiste toegang heeft tot algemene gegevens die nodig zijn op basis van hun functie binnen het bedrijf.

PAM maakt het mogelijk om de activiteiten van geprivilegieerde gebruikers op gedetailleerde wijze te kunnen volgen en controleren. PAM wordt bijvoorbeeld gebruikt om de activiteiten van IT- en beveiligingsbeheerders in uw organisatie te controleren. PAM houdt bij wat elke beheerder doet met hun geprivilegieerde rechten, omdat de gegevens en systemen waartoe ze toegang hebben, gevoeliger zijn dan waartoe gewone werknemers toegang hebben op basis van hun functie.

Wanneer moet u IAM of PAM in uw organisatie implementeren

Organisaties moeten meestal zowel IAM als PAM implementeren, afhankelijk van het soort gebruikers en gegevens die ze hebben.

Wanneer moet u IAM implementeren

Uw organisatie moet IAM implementeren als de volgende scenario’s van toepassing zijn:

- Het beheren van algemene gebruikerstoegang: IAM moet worden geïmplementeerd wanneer u moet vaststellen wie toegang heeft tot specifieke bronnen binnen uw organisatie, of u nu net bent begonnen als organisatie bent of snel groeit. Met IAM kunt u controleren welke gebruikers toegang hebben en in welke mate, waardoor het risico op gegevensinbreuken wordt verminderd.

- Breed beheer van gebruikerstoegang in uw organisatie: als uw organisatie een breed scala aan gebruikers heeft die toegang nodig hebben tot verschillende systemen, kan IAM op grotere schaal ondersteuning bieden voor het toewijzen van toegangsrechten op basis van de identiteit van de gebruiker. Dit zorgt ervoor dat elke gebruiker de juiste toegang heeft tot systemen, terwijl er minder risico is op menselijke fouten zoals wanneer de rechten handmatig worden bijgewerkt.

Wanneer moet u PAM implementeren

Uw organisatie moet PAM implementeren als de volgende scenario’s van toepassing zijn:

- Wanneer u geprivilegieerde toegang moet controleren of volgen: als uw organisatie moet beperken wie privileged accounts kan gebruiken, moet u PAM implementeren. Dit zorgt ervoor dat alleen geautoriseerde gebruikers toegang hebben tot gevoelige gegevens en dat de activiteiten in gevoelige systemen worden geregistreerd.

- Bij het volgen en controleren van verhoogde gebruikersactiviteiten: gebruikers met verhoogde toegang kunnen de belangrijkste gegevens van uw organisatie inzien, dus het implementeren van PAM helpt u om hun activiteiten te volgen en te controleren. PAM zorgt ervoor dat geprivilegieerde gebruikers geautoriseerde activiteiten uitvoeren door realtime inzicht te bieden in geprivilegieerde gebruikersactiviteiten en door routes te controleren.

Zowel IAM als PAM zijn belangrijk voor cybersecurity

Het is geen kwestie welke van deze twee uw organisatie beter kan beschermen; IAM en PAM zijn beide essentieel en werken hand in hand om het beste toegangsbeheer voor alle accounts te bieden. Nu dat u meer inzicht heeft in wat IAM en PAM doen en hoe ze kunnen samenwerken, is het verstandig om te investeren in de oplossingen die het beste bij uw organisatie passen, zoals KeeperPAM®. Met KeeperPAM kunt u geprivilegieerd toegangsbeheer implementeren via een zero-trust cloudarchitectuur die eenvoudig op grote schaal binnen uw organisatie kan worden gebruikt.

Vraag vandaag nog een demo van KeeperPAM aan om volledig inzicht en controle te krijgen over geprivilegieerde gebruikersactiviteiten in uw organisatie.