Чтобы поддерживать эффективность процессов, финансовые организации активно привлекают внешних партнеров — от платежных систем и банковских платформ до финтех-сервисов. Согласно отчету Verizon об утечках данных за...

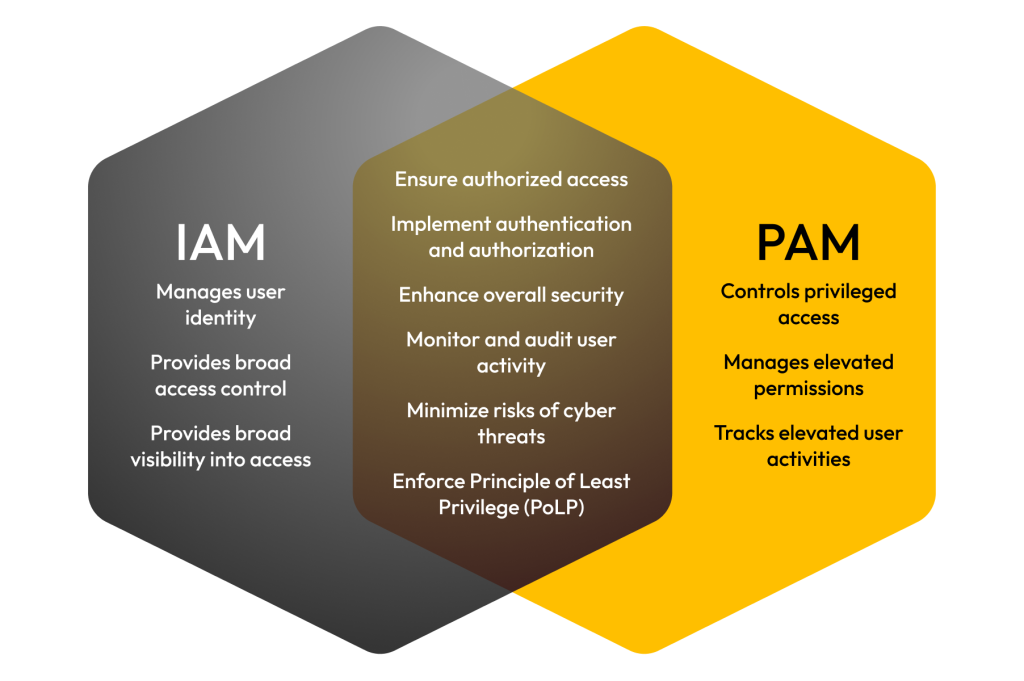

Основное различие между управлением идентификацией и доступом (IAM) и управлением привилегированным доступом (PAM) заключается в том, что IAM управляет тем, кто к каким ресурсам имеет доступ, а PAM защищает доступ к конфиденциальной информации. IAM включает в себя только идентификационные данные пользователей, а PAM подпадает под общую категорию IAM и осуществляет мониторинг идентификационных данных пользователей с доступом к привилегированным данным.

Читайте дальше, чтобы узнать больше об IAM и PAM, их основных различиях и о том, когда следует их внедрять в организации.

Что такое управление идентификацией и доступом (IAM)?

Управление идентификацией и доступом (IAM) помогает организации управлять тем, какие сотрудники могут получить доступ к определенным ресурсам и системам. Основная задача IAM — идентифицировать пользователей с помощью учетных данных, контролировать доступ на основе ролей и предоставлять доступ к системам на основе определенных разрешений. IAM можно сравнить с рабочим карточным ключом. Сканируя карту, вы можете войти в здание или определенные помещения, к которым вам был предоставлен доступ в зависимости от характера вашей работы.

Что такое управление привилегированным доступом (PAM)?

Управление привилегированным доступом (PAM) — это подмножество IAM, которое отслеживает доступ к конфиденциальным данным организации. Поскольку привилегированные учетные записи связаны с конфиденциальной информацией организации, включая заработную плату или ИТ-ресурсы, PAM отслеживает действия в этих учетных записях с использованием более строгих методов контроля безопасности, чем те, что применяются для обычных пользователей. Если ваша организация пострадает от утечки данных без PAM, наиболее важная информация может быть раскрыта и использована злоумышленниками. Если IAM действует как рабочий карточный ключ, то PAM — это карточный ключ, который дает доступ в помещения, в которых содержатся строго конфиденциальные сведения.

3 основных различия между IAM и PAM

Несмотря на то что PAM является подмножеством IAM, между двумя системами управления доступом существует несколько основных различий.

1. IAM управляет идентификацией пользователей, а PAM управляет привилегированным доступом

Одним из основных различий между IAM и PAM является специфика управляемых пользователей: IAM ориентирован на идентификацию всех пользователей, а PAM — только на привилегированные учетные записи. IAM уделяет больше внимания идентификационным данным пользователей и их ролям в организации путем анализа таких факторов, как, кем является пользователь, к каким системам он должен иметь доступ и как он может получить доступ к этим системам. Например, IAM обеспечивает доступ к необходимым ресурсам всем сотрудникам организации, если они находятся в определенном месте и/или в течение определенного периода времени, например в рабочее время.

PAM управляет и отслеживает доступ привилегированных пользователей к критически важным системам, отдавая приоритет учетным записям с правами более высокого уровня, таким как администраторы или сотрудники ИТ-отдела. С помощью PAM ваша организация может контролировать, какие сотрудники получают привилегированный доступ, как долго они могут иметь доступ к конфиденциальным системам и что они могут делать, пока у них есть этот доступ. PAM обеспечивает жесткий контроль над привилегированными учетными записями благодаря мощным системам и ресурсам, которыми они управляют, что помогает предотвратить утечки особо конфиденциальной информации.

2. IAM обеспечивает широкий контроль доступа, а PAM предоставляет повышенные разрешения

IAM предоставляет доступ для всех пользователей в организации и управляет им, предлагая более широкий контроль доступа по сравнению с PAM, который ориентирован на привилегированные учетные записи. Задача IAM — обеспечить всем пользователям правильные разрешения для эффективной работы без приоритета пользователей с привилегированными учетными записями.

PAM отслеживает доступ пользователей к административным учетным записям высокого уровня, ограничивая доступ к конфиденциальным системам и обеспечивая строгий контроль над тем, что пользователи могут делать с конфиденциальной информацией. Решение PAM позволяет вашей организации отслеживать использование привилегированного доступа с помощью таких функций безопасности, как доступ «точно в срок» (JIT), который позволяет пользователям получать доступ к конфиденциальным системам только в течение определенного периода времени для выполнения определенных задач.

3. IAM обеспечивает широкий обзор доступа, а PAM отслеживает действия пользователей с повышенными привилегиями

IAM можно считать доступом к магазину, в котором хранятся товары различной денежной стоимости, а PAM — доступом к наиболее ценным товарам в магазине, таким как дорогие ювелирные изделия, хранящиеся на витрине под замком. IAM дает вашей организации общую картину всех сотрудников, систем, доступа и разрешений. Например, IAM можно использовать, чтобы увидеть, есть ли у сотрудника доступ к определенному приложению, и обеспечить каждому право доступа к общей информации, который требуется в зависимости от роли в компании.

PAM обеспечивает подробное отслеживание и аудит действий привилегированных пользователей. Например, PAM используется для мониторинга действий администраторов ИТ и безопасности в организации. PAM отслеживает, как каждый администратор использует привилегированные разрешения, поскольку уровень конфиденциальности данных и систем, к которым у него есть доступ, выше уровня тех, к которым есть доступ у обычных сотрудников в зависимости от их роли.

Когда следует внедрять IAM и PAM в организации?

Как правило, организации должны внедрять как IAM, так и PAM в зависимости от того, какие типы пользователей и данных есть в организации.

Когда следует внедрять IAM?

Вашей организации следует внедрить IAM, если применимы следующие сценарии:

- Управление общим доступом пользователей. IAM следует внедрять, когда нужно определить, кто может получить доступ к определенным ресурсам, как в новой, так и в быстрорастущей организации. С помощью IAM вы сможете контролировать, какие пользователи будут иметь определенный доступ, снижая риск утечек данных.

- Широкое управление доступом пользователей в организации. Если в вашей организации имеется широкий круг пользователей, которым необходим доступ к различным системам, IAM может помочь в назначении разрешений на основе идентификационных данных пользователей в более широком масштабе. Это обеспечивает соответствующий уровень доступа к системам для каждого пользователя и снижает риск человеческой ошибки при обновлении разрешений вручную.

Когда следует внедрять PAM?

Вашей организации следует внедрить PAM, если применимы следующие сценарии:

- Когда нужно контролировать, отслеживать и выполнять аудит привилегированного доступа. Если вашей организации необходимо ограничить количество пользователей с привилегированными учетными записями, отслеживать действия пользователей с привилегированным доступом и проводить аудит их действий, следует внедрить PAM. Это обеспечит доступ к конфиденциальной информации только для авторизованных пользователей, а также ведение учета действий в конфиденциальных системах.

- При выполнении мониторинга и аудита действий пользователей с повышенными привилегиями. Пользователи с повышенными привилегиями имеют доступ к наиболее важной информации вашей организации, поэтому внедрение PAM поможет отслеживать и анализировать их действия. PAM позволяет привлекать привилегированных пользователей для выполнения авторизованных действий путем предоставления информации о действиях привилегированных пользователей и создания аудиторских записей.

Как IAM, так и PAM важны для кибербезопасности

Вопрос не в том, что лучше защитит организацию. И IAM, и PAM имеют важное значение и работают вместе для обеспечения наилучшего управления доступом для всех учетных записей. Разобравшись с тем, как работают IAM и PAM, следует выбирать решения, которые лучше всего подойдут вашей организации, например KeeperPAM®. KeeperPAM позволит развертывать управление привилегированным доступом с помощью облачной архитектуры с нулевым доверием, которая проста в использовании в больших масштабах в организации.

Закажите демоверсию KeeperPAM, чтобы получить полную видимость и контроль над действиями привилегированных пользователей в организации.