Bezpieczne udostępnianie w Keeper działa poprzez szyfrowanie rekordów za pomocą kluczy szyfrowania na poziomie rekordów, egzekwowanie szczegółowych uprawnień oraz zapewnienie administratorom scentralizowanej kontroli zas...

Tak, klucze dostępu są odporne na ataki phishingowe, ponieważ są zbudowane na WebAuthn, standardzie uwierzytelniania, który wykorzystuje kryptografię klucza publicznego do uwierzytelniania tożsamości użytkownika, zanim będzie on mógł zalogować się na swoje konto.

Czytaj dalej, aby dowiedzieć się więcej o tym, co sprawia, że klucze dostępu są odporne na ataki phishingowe, a także o dodatkowych korzyściach płynących z logowania się do kont za pomocą kluczy dostępu zamiast haseł.

Czym jest klucz dostępu?

Klucz dostępu to klucz kryptograficzny, który umożliwia logowanie się do konta bez konieczności wprowadzania hasła. Aby korzystanie z kluczy dostępu było możliwe, muszą być obsługiwane przez stronę internetową, na której masz konto. Jeśli klucze dostępu są obsługiwane, można je włączyć w ustawieniach konta, a klucz dostępu zostanie wygenerowany i zapisany lokalnie na urządzeniu.

Tworząc klucz dostępu, można również użyć menedżera haseł i zapisać klucz dostępu w magazynie cyfrowym. Przechowując klucze dostępu i zarządzając nimi za pomocą menedżera haseł, można uzyskiwać do nich dostęp, udostępniać je i logować się za ich pomocą z dowolnego miejsca i na dowolnym urządzeniu.

Czym jest phishing?

Phishing to rodzaj ataku socjotechnicznego, w którym atakujący próbuje nakłonić ofiary do ujawnienia poufnych informacji. Często cyberprzestępcy wysyłają linki do sfałszowanych stron internetowych i nakłaniają ofiary do ich kliknięcia. Sfałszowana strona internetowa to witryna, która została zaprojektowana tak, aby wyglądała na legalną, ale ma na celu kradzież poufnych informacji.

Na przykład sfałszowana strona internetowa może zachęcać ofiarę do wprowadzenia danych logowania do konta w firmie, której witrynę udaje, ale oznacza to, że ofiara zasadniczo przekazuje swoje dane uwierzytelniająca cyberprzestępcy. Cyberprzestępca może następnie użyć tych danych uwierzytelniających, aby zalogować się na rzeczywiste konto ofiary.

Co sprawia, że klucze dostępu są odporne na ataki phishingowe?

Klucze dostępu są zbudowane w oparciu o standard WebAuthn, co czyni je odpornymi na ataki phishingowe. WebAuthn oznacza Web Authentication i jest interfejsem API opartym na przeglądarce, który upraszcza uwierzytelnianie użytkowników w aplikacjach internetowych. WebAuthn umożliwia użytkownikom korzystanie z zarejestrowanych urządzeń, takich jak telefony i komputery, jako czynników do logowania się na swoje konta przy użyciu kryptografii klucza publicznego.

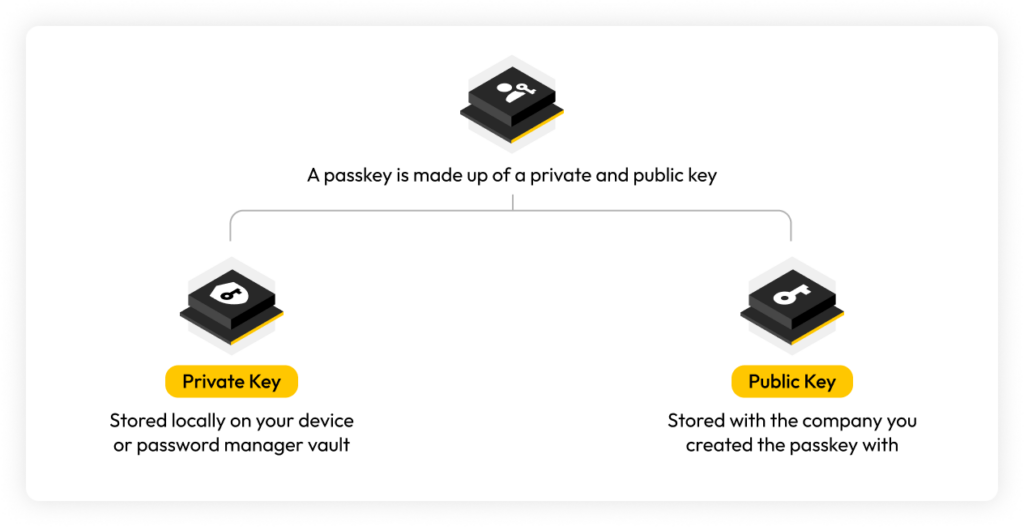

Gdy użytkownik generuje klucz dostępu do swojego konta, na jego urządzeniu tworzona jest unikalna para kluczy kryptograficznych. Ta para kluczy składa się z klucza publicznego i klucza prywatnego. Klucz publiczny jest przechowywany w firmie, w której użytkownik utworzył konto, a klucz prywatny jest przechowywany lokalnie na urządzeniu, którego użyto do wygenerowania klucza dostępu. Gdy użytkownik loguje się na swoje konto, serwer konta wysyła „wyzwanie” do jego narzędzia uwierzytelniającego. Narzędzie uwierzytelniające to użyte do wygenerowania klucza dostępu urządzenie, przeglądarka lub menedżer haseł. Następnie narzędzie uwierzytelniające używa klucza prywatnego do rozwiązania wyzwania i odesłania odpowiedzi. Nazywa się to również „podpisywaniem” danych – jest to sposób weryfikacji tożsamości użytkownika. Klucz prywatny nigdy nie jest ujawniany w tym procesie.

W przeciwieństwie do haseł klucze dostępu są z założenia odporne na ataki phishingowe, ponieważ są oparte na standardzie WebAuthn. Nie można po prostu przekazać klucza dostępu cyberprzestępcy, tak jak w przypadku hasła, co czyni klucze dostępu najbezpieczniejszym sposobem logowania się do kont i aplikacji w Internecie.

Dodatkowe korzyści, jakie zapewnia używanie kluczy dostępu

Oprócz tego, że są odporne na ataki phishingowe, klucze dostępu są również wygodne, zawsze silne, niepodatne na ataki związane z hasłami i łatwe w użyciu.

Klucze dostępu są łatwe w użyciu, gdy są przechowywane w menedżerze haseł

Aby zalogować się za pomocą klucza dostępu na urządzeniu, na którym klucz dostępu został utworzony, aby potwierdzić swoją tożsamość, wystarczy użyć danych biometrycznych, takich jak FaceID. Jeśli przechowujesz swoje klucze dostępu w menedżerze haseł, wystarczy kliknąć przycisk logowania, a będziesz mógł zalogować się z dowolnego urządzenia, bez względu na to, z jakiego systemu operacyjnego korzysta. Po włączeniu kluczy dostępu na koncie nie ma potrzeby ręcznego wpisywania hasła, co czyni je niezwykle wygodnymi i łatwymi w użyciu.

Klucze dostępu są zawsze silne

Klucze dostępu składają się z pary kluczy, publicznego i prywatnego, które są unikalne za każdym razem, gdy są generowane dla konta. W przeciwieństwie do haseł, klucze dostępu nigdy nie są generowane przez użytkownika – są one automatycznie generowane przez urządzenie, przeglądarkę lub menedżera haseł, w bezpieczny i unikalny sposób, dla każdego konta, co oznacza, że są one zawsze domyślnie silne.

Klucze dostępu nie są podatne na cyberataki związane z hasłami

Jeśli chodzi o hasła, wielu użytkowników jest podatnych na ataki związane z hasłami, ponieważ ponownie używają tego samego hasła na wielu kontach lub używają słabych haseł, które cyberprzestępcy mogą łatwo odgadnąć lub złamać w ciągu kilku minut, a czasem nawet sekund. Klucze dostępu eliminują potrzebę tworzenia przez użytkowników własnych haseł, które mogłyby być podatne na różnego rodzaju cyberataki oparte na hasłach.

Unikaj ataków phishingowych, korzystając z kluczy dostępu

Phishing nadal jest jednym z najbardziej rozpowszechnionych cyberataków wymierzonych zarówno w firmy, jak i osoby prywatne. Chociaż klucze dostępu są obecnie obsługiwane w niewielu witrynach i aplikacjach, używanie kluczy dostępu, gdy tylko jest to możliwe, chroni konta przed atakami phishingowymi, które mogą prowadzić do narażenia konta. Aby zobaczyć, które witryny i aplikacje obsługują klucze dostępu, sprawdź nasz katalog kluczy dostępu.

Ponieważ klucze haseł są obecnie obsługiwane tylko przez niewielką liczbę witryn internetowych, nadal musisz zabezpieczać większość swoich kont i aplikacji w Internecie za pomocą silnych, unikalnych haseł. Menedżery haseł, takie jak Keeper®, ułatwiają generowanie silnych haseł, bezpieczne ich przechowywanie i zarządzanie zarówno hasłami, jak i kluczami dostępu w bezpiecznym cyfrowym magazynie.

Rozpocznij korzystanie z bezpłatnej 30-dniowej wersji próbnej Keeper Password Manager, aby zarządzanie hasłami i kluczami dostępu było bezproblemowe.