Le partage sécurisé au sein de Keeper repose sur le chiffrement des entrées avec des clés de chiffrement uniques au niveau de chaque entrée, l’application de

Oui, les clés d’accès résistent au phishing, car elles reposent sur la norme WebAuthn, une norme d’authentification qui utilise la cryptographie à clé publique pour authentifier l’identité d’un utilisateur avant qu’il ne puisse se connecter à son compte.

Poursuivez votre lecture pour en savoir plus sur ce qui rend les clés d’accès résistantes au phishing, ainsi que sur les autres avantages de la connexion à vos comptes avec des clés d’accès plutôt qu’avec des mots de passe.

Qu’est-ce qu’une clé d’accès ?

Une clé d’accès est une clé cryptographique qui vous permet de vous connecter à votre compte sans avoir à saisir de mot de passe. Les clés d’accès doivent être prises en charge par le site Web sur lequel vous avez un compte pour pouvoir les utiliser. Si les clés d’accès sont prises en charge, vous pouvez les activer dans les paramètres de votre compte et une clé d’accès sera générée et stockée localement sur votre appareil.

Lorsque vous créez une clé d’accès, vous pouvez également utiliser un gestionnaire de mots de passe pour stocker la clé d’accès dans un coffre-fort numérique. Lorsque vous stockez et gérez vos clés d’accès à l’aide d’un gestionnaire de mots de passe, vous pourrez accéder à vos clés d’accès, les partager et vous connecter à partir de n’importe quel endroit et sur n’importe quel appareil.

Qu’est-ce que le phishing ?

Le phishing est un type d’attaque d’ingénierie sociale qui tente de persuader les victimes de divulguer des informations sensibles. Souvent, les cybercriminels envoient des liens vers des sites Web usurpés et incitent les victimes à cliquer sur ces liens. Un site Web usurpé est un site qui a été conçu pour paraître légitime, mais qui est destiné à voler des informations sensibles.

Par exemple, un site Web usurpé peut inciter une victime à saisir ses identifiants de connexion pour l’entreprise dont le site Web est usurpé, mais cela signifie que la victime transmet essentiellement ses identifiants de connexion au cybercriminel. Le cybercriminel peut alors utiliser ces identifiants de connexion pour se connecter au compte réel de la victime.

Qu’est-ce qui rend les clés d’accès résistantes au phishing ?

Les clés d’accès sont basées sur la norme WebAuthn, ce qui les rend résistantes aux attaques de phishing. WebAuthn est l’abréviation de Web Authentication et est une API basée sur le navigateur qui simplifie l’authentification des utilisateurs pour les applications Web. WebAuthn permet aux utilisateurs d’utiliser des appareils enregistrés tels que des téléphones et des ordinateurs comme facteurs de connexion à leurs comptes en utilisant la cryptographie à clé publique.

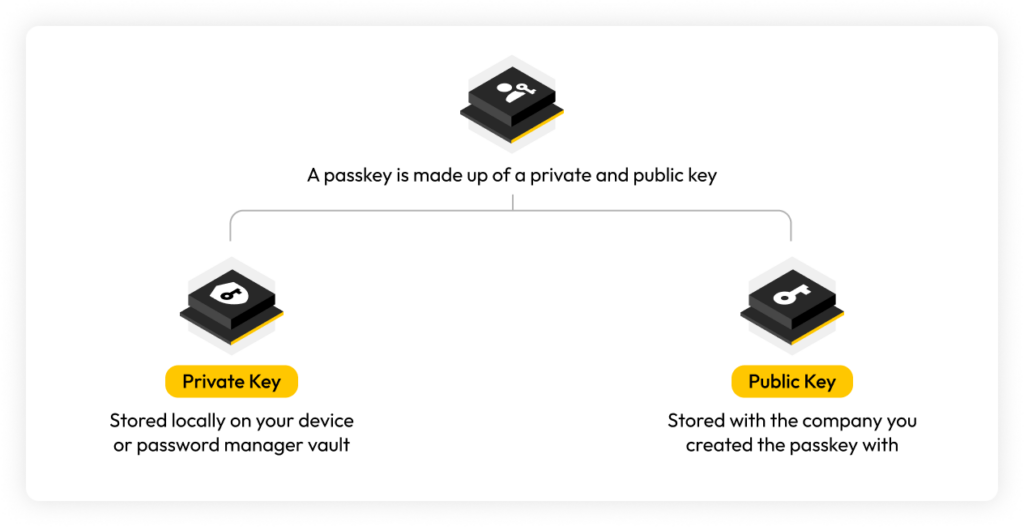

Lorsqu’un utilisateur génère une clé d’accès pour son compte, une paire de clés cryptographiques unique est créée sur son appareil. Cette paire de clés se compose d’une clé publique et d’une clé privée. La clé publique est stockée par l’entreprise auprès de laquelle l’utilisateur possède un compte et la clé privée est stockée localement sur l’appareil qui a été utilisé pour générer la clé d’accès. Lorsque l’utilisateur se connecte à son compte, le serveur du compte envoie un « défi » à l’authentificateur de l’utilisateur. L’authentificateur est l’appareil, le navigateur ou le gestionnaire de mots de passe utilisé pour générer la clé d’accès. L’authentificateur utilise alors la clé privée pour résoudre le défi et envoyer une réponse. C’est également ce que l’on appelle « signature » des données, qui permet de vérifier l’identité de l’utilisateur. La clé privée n’est jamais révélée lors du processus.

Contrairement aux mots de passe, les clés d’accès résistent au phishing, car elles reposent sur la norme WebAuthn. Vous ne pouvez pas donner votre clé d’accès à un cybercriminel comme vous pouvez le faire avec un mot de passe, ce qui fait des clés d’accès le moyen le plus sûr de se connecter à vos comptes et applications en ligne.

Avantages supplémentaires de l’utilisation des clés d’accès

Outre leur résistance au phishing, les clés d’accès sont également pratiques, toujours fortes, insensibles aux attaques liées aux mots de passe et faciles à utiliser.

Les clés d’accès sont faciles à utiliser lorsqu’elles sont stockées dans un gestionnaire de mots de passe

Pour vous connecter à l’aide d’une clé d’accès sur l’appareil où elle a été créée, il vous suffit d’utiliser la biométrie, comme FaceID, pour confirmer votre identité. Si vous stockez vos clés d’accès dans un gestionnaire de mots de passe, il vous suffit de cliquer sur un bouton pour vous connecter à l’aide de celui-ci et vous pourrez vous connecter à partir de n’importe quel appareil, quel que soit le système d’exploitation (OS) utilisé. Lorsque les clés d’accès sont activées sur votre compte, il n’est pas nécessaire de saisir manuellement un mot de passe, ce qui les rend extrêmement pratiques et faciles à utiliser.

Les clés d’accès sont toujours fortes

Les clés d’accès sont constituées d’une paire de clés publique et privée qui sont créées de manière unique à chaque fois qu’elles sont générées pour un compte. Contrairement aux mots de passe, les clés d’accès ne sont jamais générées par l’utilisateur. Elles sont automatiquement générées par l’appareil, le navigateur ou le gestionnaire de mots de passe, de manière sûre et unique pour chaque compte, ce qui signifie qu’elles sont toujours fortes par défaut.

Les clés d’accès ne sont pas sensibles aux cyberattaques liées aux mots de passe

En ce qui concerne les mots de passe, de nombreux utilisateurs sont susceptibles d’être victimes d’attaques liées aux mots de passe, car ils réutilisent le même mot de passe pour plusieurs comptes ou utilisent des mots de passe faibles qui peuvent être facilement devinés ou déchiffrés par un cybercriminel en quelques minutes, voire quelques instants. Grâce aux clés d’accès, les utilisateurs n’ont plus besoin de créer leurs propres mots de passe, qui seraient autrement susceptibles de faire l’objet de divers types de cyberattaques basées sur les mots de passe.

Évitez de tomber dans le piège du phishing avec les clés d’accès

Le phishing reste l’une des cyberattaques les plus répandues contre les entreprises et les particuliers. Bien que les clés d’accès ne soient pour l’instant prises en charge que par quelques sites Web et applications, leur utilisation dans la mesure du possible permet de protéger vos comptes contre les attaques de phishing qui peuvent conduire à leur compromission. Pour connaître les sites Web et les applications qui prennent actuellement en charge les clés d’accès, consultez notre répertoire des clés d’accès.

Les clés d’accès n’étant pour l’instant prises en charge que par un petit nombre de sites Web, vous devrez toujours sécuriser la plupart de vos comptes et applications en ligne avec des mots de passe forts et uniques. Les gestionnaires de mot de passe comme Keeper® vous permettent de créer facilement des mots de passe forts, de les stocker en toute sécurité et de gérer à la fois vos mots de passe et vos clés d’accès dans votre coffre-fort numérique sécurisé.

Commencez un essai gratuit de 30 jours de Keeper Password Manager pour faire de la gestion de vos mots de passe et de vos clés d’accès une expérience fluide.