El uso compartido seguro en Keeper funciona cifrando los registros con claves de cifrado a nivel de registro, aplicando permisos detallados y otorgando a los administradores

Sí, las claves de acceso son resistentes al «phishing» porque están basadas en el estándar WebAuthn, que es un estándar de autenticación que utiliza criptografía de clave pública para autenticar la identidad de un usuario antes de que pueda iniciar sesión en su cuenta.

Siga leyendo para saber qué hace que las claves de acceso sean resistentes al «phishing», además de las ventajas adicionales de iniciar sesión en sus cuentas con claves de acceso en lugar de contraseñas.

¿Qué es una clave de acceso?

Una clave de acceso es una clave criptográfica que le permite iniciar sesión en su cuenta sin tener que introducir una contraseña. Las claves de acceso debe ser compatible con el sitio web con el que tiene una cuenta para utilizarlas. Si se admiten claves de acceso, podrá activarlas en la configuración de su cuenta y se generará una clave de acceso que se almacenará localmente en su dispositivo.

Al crear una clave de acceso, también puede utilizar un gestor de contraseñas para almacenar la clave de acceso en una bóveda digital. Cuando almacene y gestione sus claves de acceso utilizando un gestor de contraseñas, podrá acceder, compartir e iniciar sesión con sus claves de acceso desde cualquier lugar y en cualquier dispositivo.

¿Qué es el phishing?

El «phishing» es un tipo de ataque de ingeniería social que intenta persuadir a las víctimas para que revelen información confidencial. A menudo, los cibercriminales envían enlaces a sitios web falsos e instan a las víctimas a que hagan clic en estos enlaces. Un sitio web falso es un sitio que ha sido diseñado para parecer legítimo, pero que está destinado a robar información sensible.

Por ejemplo, un sitio web falso puede solicitar a la víctima que introduzca sus credenciales de inicio de sesión para la empresa que el sitio web está falsificando, pero hacer esto significará que la víctima está entregando básicamente sus credenciales de inicio de sesión al cibercriminal. Entonces, el cibercriminal puede utilizar esas credenciales de inicio de sesión para acceder a la cuenta real de la víctima.

¿Qué hace que las claves de acceso sean resistentes al «phishing»?

Las claves de acceso se basan en el estándar WebAuthn, que es lo que las hace resistentes a los ataques de «phishing». WebAuthn significa «autenticación web» y es una API basada en el navegador que simplifica la autenticación de usuarios para las aplicaciones web. WebAuthn permite a los usuarios utilizar dispositivos registrados, como teléfonos y computadoras, como factores para iniciar sesión en sus cuentas utilizando criptografía de clave pública.

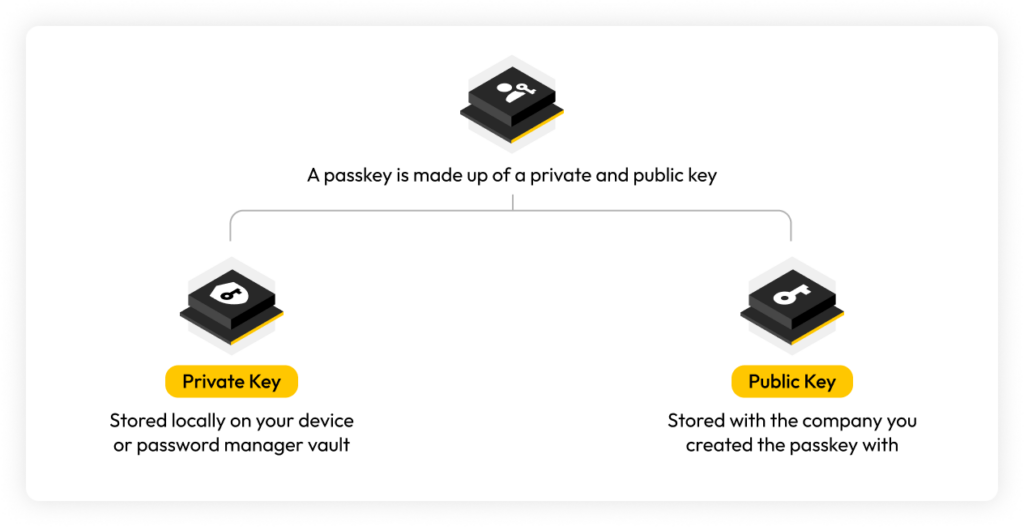

Cuando un usuario genera una clave de acceso para su cuenta, se crea un par de claves criptográficas único en su dispositivo. Este par de claves consiste en una clave pública y una clave privada. La clave pública se almacena en la empresa con la que creó su cuenta y la clave privada se almacena localmente en el dispositivo que utilizó para generar la clave de acceso. Cuando el usuario inicia sesión en su cuenta, el servidor de la cuenta envía un «desafío» al autenticador del usuario. El autenticador es el dispositivo, el navegador o el gestor de contraseñas que se utiliza para generar la clave de acceso. El autenticador utiliza la clave privada almacenada para resolver el desafío y después envía una respuesta. Esto también se conoce como «firmar» los datos, que es la forma en que se verifica la identidad del usuario. La clave privada nunca se revela en el proceso de inicio de sesión.

A diferencia de las contraseñas, las claves de acceso son resistentes al «phishing» por diseño porque están basadas en el estándar WebAuthn. No es posible regalar la contraseña a un cibercriminal, como ocurre con las contraseñas, por lo que las contraseñas son el método más seguro para acceder a sus cuentas y aplicaciones en línea.

Beneficios adicionales del uso de claves de acceso

Además de ser resistentes al «phishing», las claves de acceso también son convenientes, siempre seguras, no son susceptibles a los ataques relacionados con contraseñas y son fáciles de usar.

Las claves de acceso son fáciles de utilizar cuando se almacenan en un gestor de contraseñas

Para iniciar sesión con una clave de acceso en su dispositivo, donde se creó, todo lo que tiene que hacer es utilizar la biometría, como FaceID, para confirmar su identidad. Si almacena sus claves de acceso en un gestor de contraseñas, solo tendrá que pulsar un botón para iniciar sesión con él y podrá entrar desde cualquier dispositivo, independientemente del sistema operativo (SO) que utilice. Con las claves de acceso habilitadas en su cuenta, no hay necesidad de escribir manualmente una contraseña, lo que las hace extremadamente convenientes y fáciles de usar.

Las claves de acceso siempre son seguras

Las claves de acceso consisten en un par de claves pública y privada que se crean de forma única cada vez que se generan para una cuenta. A diferencia de las contraseñas, las claves de acceso nunca son generadas por el usuario: el dispositivo, el navegador o el gestor de contraseñas las genera automáticamente de forma segura y única para cada cuenta, lo que significa que siempre son seguras de forma predeterminada.

Las claves de acceso no son susceptibles a los ataques cibernéticos relacionados con contraseñas

Cuando se trata de las contraseñas, muchos usuarios son susceptibles a los ataques relacionados con contraseñas porque reutilizan la misma contraseña en varias cuentas o utilizan contraseñas débiles que un cibercriminal puede adivinar o descifrar fácilmente en unos minutos y, a veces, incluso segundos. Las claves de acceso eliminan la necesidad de que los usuarios creen sus propias contraseñas que de otro modo serían susceptibles a varios tipos de ataques cibernéticos basados en contraseñas.

Evite caer en los ataques de «phishing» con claves de acceso

El «phishing» sigue siendo uno de los ataques cibernéticos más frecuentes tanto contra empresas y particulares. Aunque por el momento las claves de acceso solo se admiten en unos pocos sitios web y aplicaciones, el uso de claves de acceso siempre que es posible mantiene sus cuentas protegidas de ataques de phishing que pueden comprometerlas. Para ver qué sitios web y aplicaciones admiten actualmente claves de acceso, consulte nuestro directorio de claves de acceso.

Como de momento las claves de acceso solo son compatibles con un pequeño número de sitios web, tendrá que proteger la mayoría de sus cuentas y aplicaciones en línea con contraseñas únicas y seguras. Los gestores de contraseñas como Keeper® le facilitan la generación de contraseñas seguras, su almacenamiento seguro y la gestión tanto de sus contraseñas como de sus claves en su bóveda digital segura.

Comience una prueba gratuita de 30 días de Keeper Password Manager para que la gestión de sus contraseñas y claves de acceso sea una experiencia totalmente sin complicaciones.