組織のカスタマーサービス担当者がメールをより迅速に下

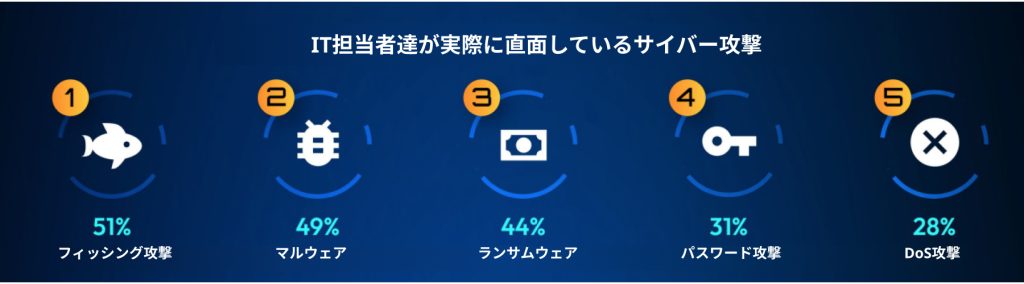

フィッシング、マルウェア、ランサムウェアなどのサイバー攻撃は、2024 年も増加を続けています。 Keeper Security の最近の調査によると IT リーダーの 92% が、サイバー攻撃の頻度は 2023 年よりも高くなっていると答えています。

2024 年に増加しているサイバー攻撃の種類、新たなサイバー脅威、サイバー攻撃から組織を守る方法については、引き続きお読みください。

2024 年に増加しているサイバー攻撃

2024 年に増加しているサイバー攻撃で最も多いのは、フィッシング、マルウェア、ランサムウェア、パスワード、サービス拒否(DoS)攻撃です。 それぞれについて詳しく見ていきましょう。

フィッシング

フィッシング攻撃は、サイバー犯罪者がパスワードやクレジットカード情報などの個人情報を知らせるように説得しようとするものです。 サイバー犯罪者は、ターゲットが知っている人や信頼している人になりすまし、相手がクリックすることを期待して、悪意のあるリンクや添付ファイルを含むメッセージを送信します。 ほとんどのサイバー犯罪者は、心理的操作を含むソーシャルエンジニアリングの手口を利用して、ターゲットを欺いて個人情報を開示させます。

例えば、サイバー犯罪者はターゲットがアカウントを持っている企業のふりをしたメールを送信することがあります。 そのメッセージには、無効化を避けるためにすぐにリンクをクリックしなければならない、と書かれています。 フィッシング攻撃では通常、ターゲットの頭の中に入り込み、何も考えずに行動させ、個人情報を開示させるために、脅威や緊急時を連想させる言葉が使われます。 Keeper が委託した 2024 年の調査によると、IT リーダーはフィッシング攻撃が 51% 増加しており、自身と組織にとって重大な脅威になっていると述べています。 近頃では、サイバー犯罪者はフィッシング攻撃をより効果的に行うために人工知能(AI)ツールを利用しています。これについては後で詳しく説明します。

マルウェア

マルウェアは、ターゲットがフィッシング詐欺にだまされたり、サードパーティのファイルやアプリ、ソフトウェアをダウンロードしたりする際に、デバイスに感染する悪意のあるソフトウェアです。 2024 年には、ヘルスケア分野からエンターテイメントや金融分野にいたるまで、企業へのさまざまなマルウェア攻撃が行われています。 企業の場

‘’’合、従業員がだまされてリンクや添付ファイルを通じてダウンロードしてしまうことで、マルウェアの被害を受ける可能性があります。 例えば、従業員が同僚を装ったメールから PDF ファイルをダウンロードすると、従業員のデバイスがマルウェアに感染しはじめ、すべての個人データと企業データがサイバー犯罪者に送信される可能性があります。 マルウェアは同じネットワークを共有する他のデバイスにも感染する可能性があるため、1 つの企業内で複数のデバイスや従業員がマルウェア攻撃の被害にあう可能性があります。

ランサムウェア

最も多くみられ、かつ有害なマルウェア攻撃にランサムウェア攻撃があります。 ランサムウェアは、従業員や組織がサイバー犯罪者に身代金を支払うまでは、ファイルやデータにアクセスできないようにしてしまうマルウェアの一種です。 サイバー犯罪者に金銭を支払った後、通常はデバイスやアプリケーションへのアクセスが回復しますが、サイバー犯罪者がアクセスを回復させるという約束を果たさずに金銭だけを奪うこともあります。

2024 年に発生したランサムウェア攻撃で最も目を引いたものの 1 つは、4 月にチケットマスター社が 5 億人以上の顧客データを盗まれた事件です。 ランサムウェア攻撃を行ったサイバー犯罪者は同社に 50 万ドルを要求し、支払わなければ顧客データをダークウェブで販売すると脅迫しました。 ランサムウェア攻撃は、ヘルスケア、金融、エンターテインメントなど、世界中のさまざまな業界で発生しているため、規模や場所を問わず組織が被害を受ける可能性があります。

パスワード攻撃

サイバー攻撃で最もよくあるタイプの 1 つは、2024 年もそれ以外の年もパスワード攻撃です。 パスワード攻撃は、誰かがログイン認証情報を推測したり、盗んだりしてターゲットのアカウントにアクセスしようとする時に起こります。 多くのパスワード攻撃は、弱いパスワードやパスワードの使い回し、多要素認証(MFA)方式が無効であるなど、パスワードの使い方に問題がある場合に個人や組織に被害を与えます。

サイバー犯罪者は、パスワードを推測したり、過去に流出したパスワードやアルゴリズム、さらには AI ツールを利用したりすることで、弱いパスワードや使い回されているパスワードを簡単に解読することができます。

サービス拒否(DoS)攻撃

サービス拒否(DoS)攻撃は、サイバー犯罪者がサーバーを正常に機能させることができないほど過度に負担をかけることで、正常なトラフィックを妨害しようとする場合に発生します。 DoS 攻撃は、サイバー犯罪者が 1 つのサーバーに大量のリクエストを送信したり、そのためにボットを使用したりする場合にも起こり得ます。 組織がこの種のサイバー攻撃を受けると、ウェブサイトの速度が低下して顧客が製品やサービスを購入することが困難になり、収益の減少につながる可能性があります。

注意すべき新たなサイバー脅威

現在および増加しているサイバー攻撃に加えて、2024 年以降に注意すべき新たなサイバー脅威もあります。

AI を利用した攻撃

サイバー犯罪者は、AI を利用してパスワードクラッキングやフィッシング攻撃などのサイバー攻撃を行っています。 パスワードクラッキングでは、頻繁に使用されるパスワードを AI がクラックすることで、サイバー犯罪者によるアカウントの推測とアクセス成功へのプロセスが加速します。 AI はより速くパスワードを解読できるだけでなく、どのパスワードが最も頻繁に使用されているかを知ることで、考える必要なしにより多くの選択肢を検討することができます。

また、AI はスペルや文法上のミスといった詐欺の兆候を見せないフィッシングメールの作成にも一役買っています。 AI は、サイバー犯罪者のターゲットに機密情報を開示させたり、金銭を支払わせたりする目的で信憑性のあるメールを書くことができます。この技術は、ターゲットをだましたり、フィッシングにだまされた人からより多くのデータをすばやく収集したりする目的で使用されています。

サイバー犯罪者が AI を利用する方法に、電話を使ったフィッシング攻撃であるビッシング詐欺があります。 サイバー犯罪者は、音声や動画を通じて誰かの声になりすますために AI を利用しています。 例えば、振り込め詐欺ではサイバー犯罪者が AI を使ってターゲットの大切な人の声を真似し、その人が危険にさらされていると相手に思わせることができます。 その声には聞き覚えがあるため、大切な人が危険にさらされていると確信したターゲットはだまされて、サイバー犯罪者に金銭や個人情報を送ってしまいます。

また、サイバー犯罪者はより高度な DoS 攻撃を行うために AI を利用しています。 AI は、複数のシステムと多数のボットを使用してサーバーにトラフィックをあふれさせることで、強力な DoS 攻撃を開始できます。 これにより、サイバー犯罪者はサーバーのクラッシュやフリーズを容易にし、ウェブサイトの通常のトラフィックを妨害するという目的を達成できます。

ディープフェイク

ディープフェイクとは、動画、画像、音声録音などの非常にリアルなメディアで本物のように作成されている嘘の情報であり、大規模な混乱を引き起こすために使用されます。 ディープフェイクのよくある方法に、ある人物の顔だけを別の人の身体にはめ込む「顔交換」と呼ばれるものがあります。 多くの場合、ディープフェイクは恥ずべき不適切な状況を描いているため、その被害者になることは(どれほどリアルに見えるかにもよりますが)非常に大きなストレスであり、恐ろしいことです。 ディープフェイクの標的が個人であれ組織であれ、恐喝、誤報の拡散、詐欺行為、プライバシーの侵害などにより相手の評判を傷つける可能性があります。

サプライチェーン攻撃

サプライチェーン攻撃は、サイバー犯罪者がサードパーティのベンダーやサプライヤーを通じて組織のネットワークにアクセスすることで発生します。 サイバー犯罪者がネットワークにアクセスすると、組織は顧客データや財務情報を失う可能性があります。 通常、サイバー犯罪者はサードパーティのベンダーやサプライヤーを通じて、ネットワークにマルウェアを侵入させます。 マルウェアが組織のネットワークにインストールされると、サイバー犯罪者は個人情報にアクセスして、それをダークウェブで販売できるようになってしまいます。

組織がサイバー攻撃から身を守るためにできること

このようなサイバー攻撃がどれほど恐ろしく、脅威となるものであるかにかかわらず、潜在的な脅威から組織と従業員を守るためにできることがあります。

パスワードのセキュリティ強化

個人情報を保護するためにあらゆる組織が取るべき重要なステップに、パスワードのセキュリティ強化があります。 従業員にはパスワードマネージャーを使用させるようにしてください。パスワードマネージャーは、従業員のパスワードが強力でアカウントごとに一意であることを保証し、サイバー犯罪者がパスワードを解読することをより困難にするため、サイバー攻撃からあなたと組織を守ります。

サイバーセキュリティの文化を確立する

組織内でサイバーセキュリティに関する意識とベストプラクティスを構築してください。 これは、フィッシングテストを実施することで簡単にできます。従業員に対してフィッシングメールのシミュレーションを行い、フィッシング詐欺にだまされるかどうかを判断します。 こうしたテストに対する従業員の反応に基づいて、組織が本物のフィッシング攻撃に備えたより良い準備のために追加のセキュリティトレーニングが必要かどうかを決めることができます。

最小特権アクセスの実装

組織は、最小特権アクセスを実装することでデータを保護し続けることができます。最小特権アクセスとは、従業員が業務に必要な情報にアクセスできる権限のみを付与するものです。 組織は、特権アクセス管理(PAM)ソリューションを実装する必要があります。これにより、組織の IT 部門や人事スタッフなどの機密データにアクセスできるアカウントを管理および保護できます。

データを定期的にバックアップする

サイバー攻撃が発生した場合に組織を保護するために、すべての従業員のデバイスがバックアップされていることを確認してください。 ネットワークがマルウェアに感染すると、多くの接続されたデバイスがデータを失う可能性があります。 複数の物理的なサーバーやクラウドベースのソリューションにデータを保存して、サイバー攻撃の際に組織のバックアッププランを常に確保しておく必要があります。

まとめ:増加するサイバー攻撃から身を守りましょう

組織として、サイバーセキュリティのベストプラクティスに従うことで、潜在的なサイバー脅威や増加するサイバー攻撃から身を守ることができます。 従業員に強力なパスワードとパスワードマネージャーを使用させ、セキュリティトレーニングに参加させ、データをバックアップさせるようにしてください。 今すぐゼロトラストの KeeperPAM® のデモをリクエストして、最小特権アクセスを実装し、PAM ソリューションがどのように組織のセキュリティを向上させるかをご覧ください。