Gli istituti finanziari si affidano molto a fornitori terzi come processori di pagamento, fornitori di piattaforme bancarie e integrazioni fintech per mantenere l'efficienza operativa. Infatti, secondo

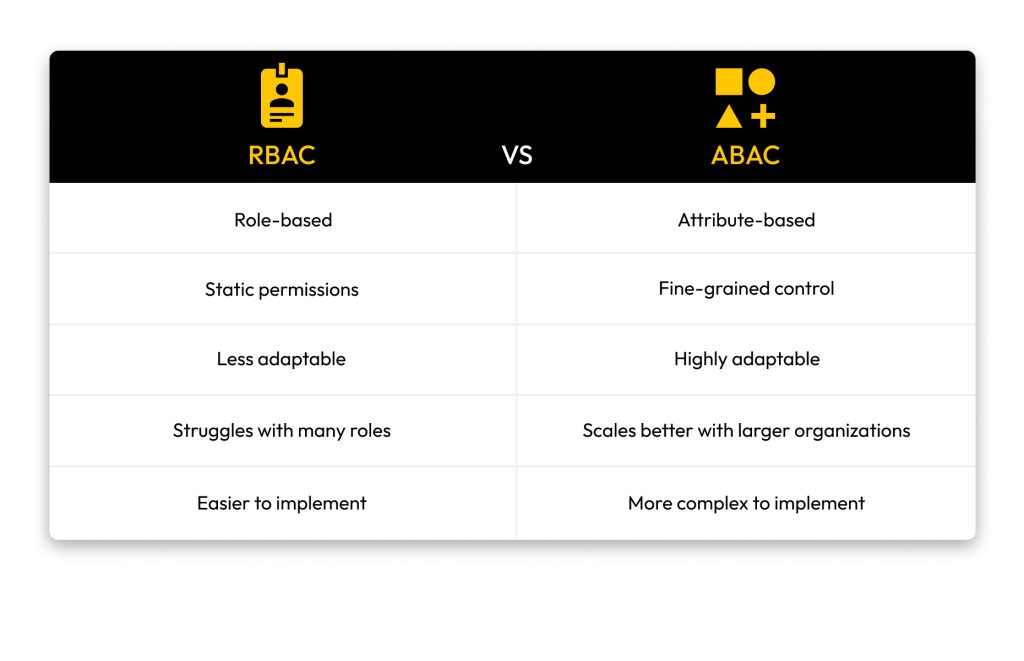

La differenza principale tra il controllo degli accessi basato sui ruoli (RBAC) e il controllo degli accessi basato sugli attributi (ABAC) è il modo in cui viene garantito l’accesso agli utenti e alle risorse. L’RBAC si concentra sul concedere l’accesso agli utenti in base ai loro ruoli all’interno di un’organizzazione, mentre l’ABAC consente agli utenti l’accesso in base alle loro caratteristiche, come l’ambiente.

Continua a leggere per scoprire di più sull’RBAC e l’ABAC, le loro differenze fondamentali e la forma di controllo degli accessi utilizzata dalla tua organizzazione.

Che cos’è il controllo degli accessi basato sui ruoli?

Il controllo degli accessi basato sui ruoli (RBAC) limita l’accesso degli utenti a sistemi, reti e risorse aggiuntive concedendo loro solo ciò che è necessario per il loro ruolo specifico. L’RBAC si basa sul principio del privilegio minimo (PoLP) per fare in modo che gli utenti possano accedere solo a ciò di cui hanno bisogno per svolgere il loro lavoro in modo efficiente. Ad esempio, immagina se tutti nella tua organizzazione, dal personale dell’assistenza clienti ai team IT, avessero lo stesso accesso a tutte le informazioni sensibili. Se l’account di un dipendente venisse compromesso, un cybercriminale potrebbe rubare i dati ai livelli più alti della tua organizzazione rispetto a quelli a cui il dipendente avrebbe dovuto avere accesso. Implementando l’RBAC nell’organizzazione, i dipendenti non saranno in grado di accedere a nulla oltre a ciò che è necessario per il loro ruolo. In questo modo, in caso di violazione dei dati o di attacco informatico, un cybercriminale sarebbe limitato ai dati e alle informazioni accessibili solo ai dipendenti interessati, non all’intera organizzazione.

Che cos’è il controllo degli accessi basato sugli attributi?

Il controllo degli accessi basato sugli attributi (ABAC) determina chi può accedere ai sistemi, alle reti e ai dati in base agli attributi associati agli standard di sicurezza, alle risorse organizzative e all’ambiente degli utenti. A differenza dell’RBAC, l’ABAC va oltre il ruolo degli utenti e considera fattori esterni alla loro identità per autorizzare l’accesso alle risorse, come le caratteristiche, l’ambiente e il dispositivo. Ad esempio, supponiamo che l’analista finanziario della tua organizzazione debba esaminare i dati finanziari, ma tu vorresti che visualizzasse questi dati sensibili solo quando è in ufficio e durante l’orario di lavoro. L’ABAC fa sì che solo gli utenti con il ruolo e il dipartimento corretti possano visualizzare o modificare i report, autorizzando gli utenti a visualizzare le informazioni sensibili all’interno di determinati parametri per migliorare la sicurezza del tuo ambiente di lavoro.

Differenze principali tra RBAC e ABAC

Sebbene sia l’RBAC che l’ABAC gestiscano le autorizzazioni e i controlli degli accessi, presentano notevoli differenze che determinano il modo in cui viene garantito l’accesso.

L’RBAC è basato sui ruoli, l’ABAC sugli attributi

La differenza più ovvia tra RBAC e ABAC sta nei loro nomi: l’RBAC è basato sui ruoli, mentre l’ABAC è basato sugli attributi. L’RBAC consente l’accesso in base al ruolo di un utente all’interno di un’organizzazione, mentre l’ABAC consente l’accesso in base agli attributi di un utente. Ad esempio, con l’RBAC, un membro del personale delle risorse umane può accedere alle informazioni sulle buste paga dei dipendenti, mentre un membro del team di vendita non può farlo visto che non ha niente a che fare con il suo ruolo. L’ABAC definisce le caratteristiche e i fattori necessari per consentire a un utente autorizzato di accedere a determinate risorse, come ad esempio la possibilità per un medico di accedere alle cartelle dei pazienti solo se si trova nel suo ospedale durante l’orario di lavoro e se si tratta di uno dei suoi pazienti.

I permessi dell’RBAC sono statici, l’ABAC consente un controllo più granulare

Una volta che il ruolo di un dipendente viene categorizzato con l’RBAC, tali autorizzazioni rimangono le stesse fino a quando non saranno aggiornate da un amministratore. Nel caso di un dipendente del team di marketing, questo avrà tutte le autorizzazioni relative al marketing con l’RBAC, nonostante abbia anche bisogno di accedere ai dati delle vendite o alle informazioni finanziarie. Invece, i controlli dell’ABAC si basano su di una caratteristica, consentendo maggiore controllo e flessibilità visto che le autorizzazioni degli utenti non sono così difficili da modificare. Supponiamo che lo stesso dipendente del team di marketing che solitamente lavora in ufficio debba improvvisamente passare a lavorare da remoto. L’ABAC ti consentirà di cambiare le caratteristiche delle autorizzazioni non richiedendo più di trovarsi in ufficio per accedere a determinati dati o risorse.

L’RBAC è meno adattabile alle modifiche, l’ABAC cambia rapidamente per attribuire le modifiche

È molto più facile cambiare o aggiornare le autorizzazioni di un dipendente con l’ABAC piuttosto che con l’RBAC. Con l’RBAC, immagina di promuovere qualcuno del tuo team finanziario a un ruolo manageriale, richiedendo che abbia maggiore accesso ai dati. Per eseguire questo aggiornamento con l’RBAC, dovrai creare un nuovo ruolo e assegnare a quel dipendente un ruolo con un accesso limitato ma aggiornato. Questa tediosa procedura è più semplice con l’ABAC, che si adegua automaticamente in base al nuovo titolo di un dipendente concedendogli le autorizzazioni necessarie in base al ruolo e ad altri fattori. Grazie alla possibilità di apportare rapidamente modifiche con l’ABAC, puoi risparmiare tempo e cambiare facilmente le autorizzazioni piuttosto che modificare interi ruoli e riassegnare i dipendenti a ruoli specifici.

Con l’RBAC è difficile gestire molti ruoli, l’ABAC è più scalabile con gli attributi

Se lavori in una grande organizzazione, potrebbero esserci molti dipartimenti con ruoli diversi all’interno di ciascuno di essi. Man mano che la tua organizzazione cresce, sarà necessario creare nuovi ruoli. L’RBAC ha difficoltà a gestire l’abbondanza di ruoli perché ogni ruolo richiede un accesso unico a determinate risorse e materiali, quindi gli amministratori devono monitorare e gestire questi ruoli e le autorizzazioni concesse. Implementando l’ABAC, una grande organizzazione può concedere l’accesso alle risorse in base ad attributi diversi, come il dipartimento di appartenenza, il luogo di lavoro e il ruolo. L’ABAC è più scalabile per le grandi organizzazioni perché è possibile garantire l’accesso ai nuovi utenti in base ai loro attributi specifici senza creare ruoli e assegnazioni del tutto nuovi.

L’RBAC è più facile da implementare rispetto all’ABAC

Implementare l’RBAC è molto più facile dell’ABAC grazie alla sua struttura più semplice, rendendolo più adatto alle piccole imprese. L’utilizzo dell’RBAC implica che ogni ruolo debba essere definito e dotato di autorizzazioni appropriate, limitando chi può accedere a determinate risorse o dati. Mentre la struttura dell’RBAC sia facile da gestire su scala ridotta, l’ABAC è molto più difficile da implementare perché i suoi attributi possono variare notevolmente. In una grande organizzazione, dovrai determinare a quali attributi concederanno determinati privilegi e a quali risorse i dipendenti possono accedere in base a tali attributi. L’implementazione dell’ABAC richiede molto lavoro di progettazione e tempi lunghi per valutare quali attributi sono necessari per i diversi tipi di informazioni, sistemi e risorse.

È meglio utilizzare l’RBAC o l’ABAC?

La scelta tra RBAC o ABAC come modello di autorizzazione giusto per te dipende in gran parte dalle dimensioni della tua organizzazione, dal budget e dalle esigenze di sicurezza.

Quando utilizzare l’RBAC

- La tua è un’organizzazione di piccole o medie dimensioni

- La tua organizzazione ha gruppi strutturati e pochi titoli distinti

- Non prevedi di assumere un gran numero di nuovi dipedenti

Quando utilizzare l’ABAC

- La tua è un’organizzazione di grandi dimensioni in crescita

- La tua organizzazione ha dipendenti che lavorano in più sedi e fusi orari

- Vuoi policy flessibili e granulari che possano cambiare con l’evolversi delle esigenze di sicurezza

Applica i controlli degli accessi con una soluzione PAM

Un modo semplice per la tua organizzazione di implementare entrambi i modelli di autorizzazione è utilizzando una soluzione di gestione degli accessi privilegiati (PAM). La maggior parte delle soluzioni PAM offre agli amministratori la piena visibilità su quali utenti accedono alla rete, alle applicazioni, ai sistemi e ai dispositivi. Controllando chi può accedere, specialmente ai dati sensibili, puoi gestire e controllare la sicurezza di qualsiasi account con privilegi con una soluzione PAM come KeeperPAM®.

Richiedi una demo di KeeperPAM oggi stesso per proteggere meglio i dati della tua organizzazione e gestire i controlli degli accessi con facilità.