Financiële instellingen zijn sterk afhankelijk van externe leveranciers zoals betalingsverwerkers, aanbieders van bankplatformen en fintech-integraties om de operationele efficiëntie te waarborgen. Sterker nog, volgens h...

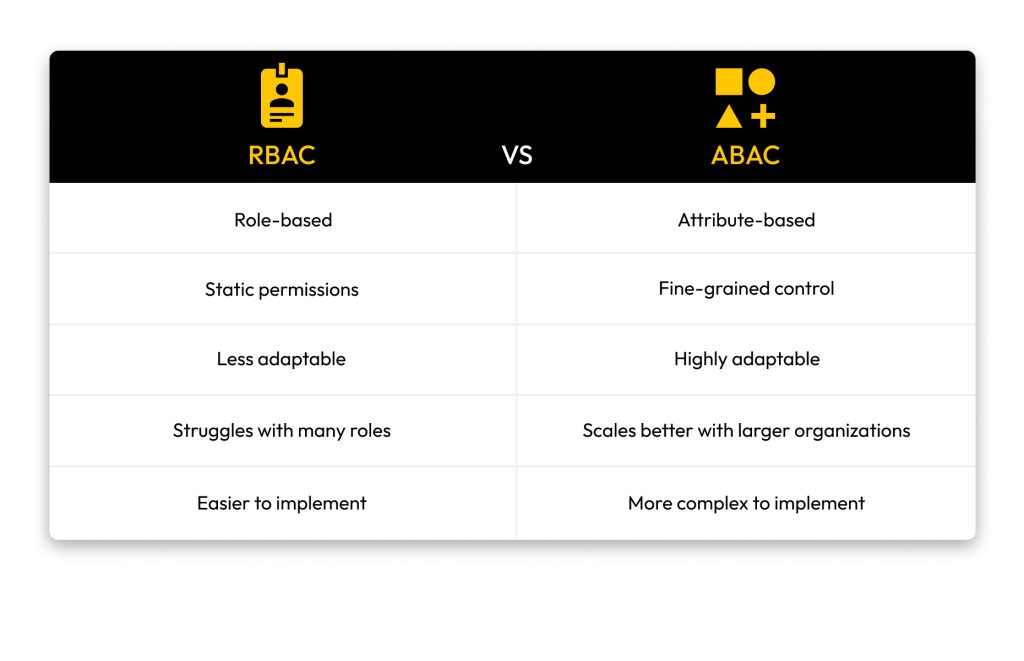

Het belangrijkste verschil tussen Role-Based Access Control (RBAC) en Attribute-Based Access Control (ABAC) is de manier waarop ze toegang verlenen aan gebruikers en bronnen. RBAC richt zich op het verlenen van toegang aan gebruikers op basis van hun rollen binnen een organisatie, terwijl ABAC gebruikers toegang verleent op basis van hun kenmerken, zoals hun omgeving.

Lees verder voor meer informatie over RBAC en ABAC, de cruciale verschillen en welke vorm van toegangscontrole uw organisatie moet gebruiken.

Wat is Role-Based Access Control (rolgebaseerde toegangscontrole)?

Role-Based Access Control (RBAC) beperkt de toegang van gebruikers tot systemen, netwerken en extra bronnen door hen alleen te geven wat nodig is voor hun specifieke rol. RBAC vertrouwt in de kern op het principe van minimale privileges (PoLP) om ervoor te zorgen dat gebruikers alleen toegang krijgen tot wat ze nodig hebben om hun werk effectief te doen. Stel u bijvoorbeeld voor dat iedereen in uw organisatie, van klantenservicemedewerkers tot IT-teams, dezelfde toegang heeft tot alle gevoelige gegevens. Als het account van een werknemer wordt gecompromitteerd, kan een cybercrimineel gegevens stelen op hogere niveaus binnen uw organisatie dan waartoe de werknemer toegang zou moeten hebben. Wanneer uw organisatie RBAC implementeert, hebben werknemers geen toegang tot meer gegevens dan wat nodig is voor hun rol. Op deze manier wordt de cybercrimineel in het geval van een gegevensinbreuk of cyberaanval beperkt tot de gegevens en informatie waartoe alleen de getroffen werknemers toegang hadden, in plaats van de hele organisatie.

Wat is Attribute-Based Access Control (attribuutgebaseerde toegangscontrole)?

Attribute-Based Access Control (ABAC) stelt vast wie toegang heeft tot systemen, netwerken en gegevens op basis van kenmerken die zijn gekoppeld aan beveiligingsnormen, organisatorische bronnen en de omgeving van een gebruiker. In tegenstelling tot RBAC gaat ABAC verder dan de rol van een gebruiker en houdt het rekening met factoren buiten hun identiteit om toegang te krijgen tot bepaalde bronnen, zoals hun kenmerken, omgeving en apparaat. Stel dat de financiële analyse van uw organisatie bijvoorbeeld financiële gegevens moet controleren, maar u wilt dat ze deze gevoelige gegevens alleen kunnen bekijken wanneer ze op kantoor zijn en alleen tijdens kantooruren. ABAC zorgt ervoor dat alleen gebruikers met de juiste functie en specifieke afdeling de mogelijkheid hebben om rapporten te kunnen bekijken of bewerken, waardoor gebruikers worden gemachtigd om gevoelige gegevens te bekijken binnen sommige parameters om de veiligheid van uw werkomgeving te verbeteren.

De belangrijkste verschillen tussen RBAC en ABAC

Hoewel zowel RBAC als ABAC machtigingen en toegangscontroles beheren, bestaan er aanzienlijke verschillen in de manier waarop toegang wordt verleend.

RBAC is rolgebaseerd; ABAC is attribuutgebaseerd

Het meest voor de hand liggende verschil tussen RBAC en ABAC is te zien in hun benaming: RBAC is rolgebaseerd, terwijl ABAC attribuutgebaseerd is. Dit betekent dat RBAC toegang verleent die is gebaseerd op de rol van een gebruiker binnen een organisatie, terwijl ABAC toegang verleent die is gebaseerd op de kenmerken van een gebruiker. Met RBAC kan een HR-medewerker bijvoorbeeld toegang krijgen tot de salarisgegevens van werknemers, maar dit zal niet mogelijk zijn voor iemand in het salesteam, omdat het geen betrekking heeft op hun rol. ABAC definieert de kenmerken en factoren die nodig zijn voor een geautoriseerde gebruiker om toegang te krijgen tot bepaalde bronnen, zoals een arts die alleen toegang heeft tot patiëntdossiers als ze tijdens hun dienst in het ziekenhuis zijn en dit om één van hun patiënten gaat.

RBAC heeft vaststaande machtigingen; ABAC maakt een gedetailleerdere regeling mogelijk

Zodra de rol van een werknemer is onderverdeeld in RBAC, blijven deze machtigingen onveranderd totdat ze door een beheerder worden aangepast. Een werknemer in uw marketingteam zal bijvoorbeeld alle marketinggerelateerde machtigingen met RBAC krijgen, zelfs als ze ook toegang nodig hebben tot verkoopgegevens of financiële gegevens. ABAC baseert zijn instellingen echter op meerdere kenmerken, wat meer controle en flexibiliteit mogelijk maakt, omdat de machtigingen van een gebruiker niet zo moeilijk te wijzigen zijn. Stel dat dezelfde werknemer in uw marketingteam die normaalgesproken op kantoor werkt, plotseling moet overstappen naar een externe omgeving. Met ABAC is het mogelijk om de kenmerken van hun machtigingen te wijzigen, zoals dat ze bijvoorbeeld niet langer alleen op kantoor moeten zijn om toegang te kunnen krijgen tot bepaalde gegevens of bronnen.

RBAC is minder flexibel in het doorvoeren van veranderingen, terwijl ABAC juist snel kenmerken kan aanpassen.

Het is veel gemakkelijker om de machtigingen van een werknemer met ABAC te wijzigen of bij te werken, dan met RBAC. Betreft RBAC: stel u voor dat u een medewerker in uw financiële team promoot tot een leidinggevende rol, waardoor ze meer toegang moeten hebben tot gegevens. Om deze update met RBAC uit te voeren, moet u een nieuwe rol aanmaken en deze werknemer opnieuw aanmelden voor een rol met beperkte, maar vernieuwde toegang. Dit vervelende proces is gemakkerlijker met ABAC, dat automatisch wordt aangepast op basis van de nieuwe functie van een werknemer door hen de nodige machtigingen te geven op basis van hun rol en extra factoren. Door snelle aanpassingen aan te brengen met ABAC, bespaart u tijd en kunt u eenvoudig machtigingen wijzigen in plaats van hele rollen en werknemers opnieuw toe te wijzen aan specifieke functies.

RBAC worstelt met meerdere functies; ABAC schaalt beter met kenmerken

Als u in een grote organisatie werkt, kan het zijn dat er meerdere afdelingen zijn, elk met verschillende functies. Naarmate uw organisatie groeit, moeten er nieuwe rollen worden gecreëerd. RBAC worstelt met een overvloed aan rollen omdat elke rol unieke toegang vereist tot bepaalde bronnen en materialen. Beheerders moeten dus deze rollen en hun geautoriseerde machtigingen controleren en beheren. Door ABAC te implementeren, kan een grote organisatie toegang verlenen tot bronnen op basis van verschillende kenmerken, zoals in welke afdeling iemand werkzaam is, op welke locatie ze werken en hun unieke functie. ABAC is schaalbaarder voor grote organisaties, omdat nieuwe gebruikers toegang kunnen krijgen op basis van hun specifieke kenmerken. Zo is het niet nodig om geheel nieuwe rollen en toezeggingen te moeten creëren.

RBAC is gemakkelijker te implementeren dan ABAC

Vanwege de eenvoudigere structuur is het implementeren van RBAC veel eenvoudiger dan ABAC, waardoor het beter geschikt is voor kleine bedrijven. Het gebruik van RBAC betekent dat elke rol moet worden gedefinieerd en toegewezen met de juiste machtigingen, waardoor het beperkt is wie toegang heeft tot sommige bronnen of gegevens. Hoewel de structuur van RBAC eenvoudig te beheren is op kleinere schaal, is ABAC veel moeilijker te implementeren omdat de attributen dramatisch kunnen afwijken. In een grote organisatie moet u vaststellen welke kenmerken sommige privileges verlenen en welke bronnen werknemers kunnen openen op basis van deze kenmerken. Het implementeren van ABAC vereist een uitgebreide planning en tijd om te evalueren welke kenmerken nodig zijn voor verschillende soorten informatie, systemen en bronnen.

Moet u RBAC of ABAC gebruiken?

Of RBAC of ABAC de juiste autorisatiemethode voor u is, hangt grotendeels af van de grootte, het budget en de beveiligingsbehoeften van uw organisatie.

Wanneer moet u RBAC gebruiken

- U bent een middelgroot of klein bedrijf

- Uw organisatie heeft gestructureerde groepen en voor de medewerkers zijn er slechts een aantal verschillende functies

- U verwacht niet dat u een groot aantal nieuwe werknemers zult aannemen

Wanneer moet u ABAC gebruiken

- U bent een grote organisatie die blijft groeien

- Uw organisatie heeft werknemers die op meerdere locaties en in verschillende tijdzones werken

- U wilt een flexibel en gedetailleerd beleid dat kan worden gewijzigd naarmate de beveiligingsbehoeften evolueren

Dwing toegangscontroles af met een PAM-oplossing

Een eenvoudige manier voor uw organisatie om beide autorisatiemethoden te implementeren, is door een oplossing voor geprivilegieerd toegangsbeheer (PAM) te gebruiken. De meeste PAM-oplossingen bieden beheerders volledig inzicht in welke gebruikers toegang hebben tot uw netwerk, applicaties, systemen en apparaten. Door te controleren wie toegang heeft, vooral tot gevoelige gegevens, kunt u de beveiliging van alle privileged accounts beheren en controleren met een PAM-oplossing zoals KeeperPAM®.

Vraag vandaag nog een demo van KeeperPAM aan om de gegevens van uw organisatie beter te beschermen en toegangscontroles eenvoudig te beheren.