金融机构高度依赖第三方供应商,如支付处理商、银行平台

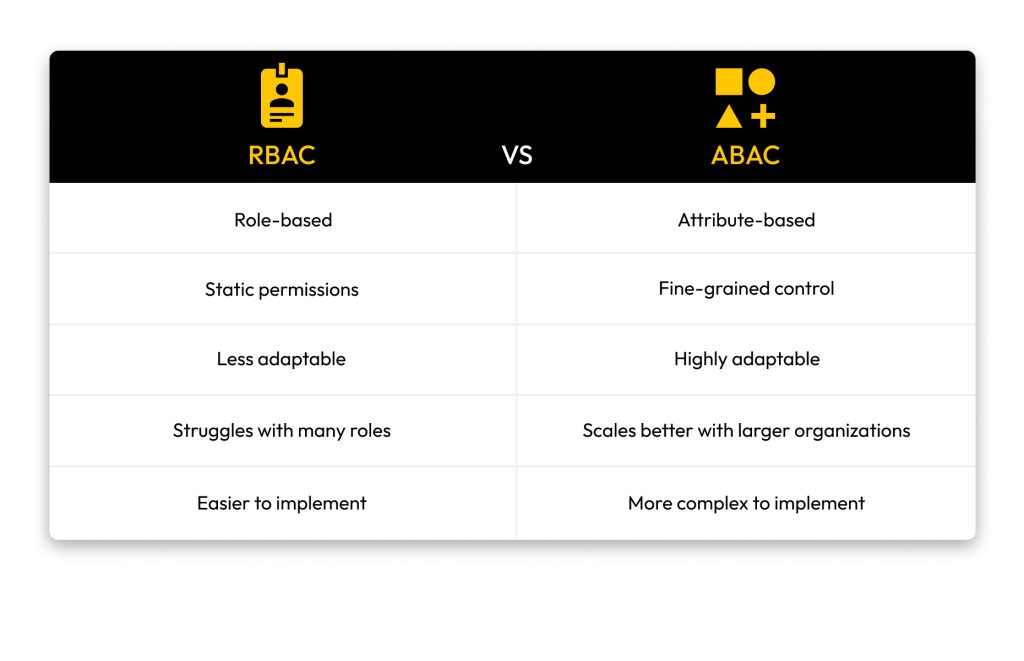

基于角色的访问控制 (RBAC) 和基于属性的访问控制 (ABAC) 之间的主要区别在于它们授予用户和资源访问的方式。 RBAC 专注于根据用户在组织中的角色授予访问权限,而 ABAC 根据其特征(比如他们的环境)授予用户访问权限。

继续阅读以了解有关 RBAC 和 ABAC 的更多信息、它们的关键区别以及贵组织应该使用哪种形式的访问控制。

什么是基于角色的访问控制?

基于角色的访问控制 (RBAC) 通过仅授予他们特定角色所需的资源来限制用户对系统、网络和其他资源的访问。 RBAC 主要依靠最小权限原则 (PoLP) 来确保用户只被授予他们有效完成工作所需的访问权限。 例如,假设贵组织中的每个人(从客户支持人员到 IT 团队)都有相同的访问所有敏感信息的权限。 如果员工的帐户被盗,则网络犯罪分子将能够窃取贵组织中比员工应该有权访问的更高级别的数据。 贵组织实施 RBAC 后,员工将无法访问超出其角色所需的任何内容。 这样,如果发生数据泄露或网络攻击,则网络犯罪分子将被限制在只有受影响的员工才能访问的数据和信息,而不是整个组织。

什么是基于属性的访问控制?

基于属性的访问控制 (ABAC)根据与安全标准、组织资源和用户环境相关的属性确定谁可以访问系统、网络和数据。 与 RBAC 不同,ABAC 超越了用户的角色,并考虑其身份以外的因素,以授权访问资源,比如它们的特征、环境和设备。 例如,假设贵组织的财务分析师需要审查财务数据,但您只想他们在办公室和办公时间查看此敏感数据。 ABAC 确保只有拥有正确的职位和部门的用户才可以查看或编辑报告,授权用户查看某些参数内的敏感信息,以提高您的工作环境的安全。

RBAC 和 ABAC 之间的主要区别

即使 RBAC 和 ABAC 管理权限和访问控制,但在决定授予访问方式方面有显著差异。

RBAC 是基于角色的;ABAC 是基于属性的

RBAC 和 ABAC 之间最明显的区别在于它们的名称:RBAC 是基于角色的,而 ABAC 是基于属性的。 这意味着 RBAC 根据用户在组织中的角色授予访问权限,而 ABAC 根据用户的属性授予访问权限。 例如,使用 RBAC,人力资源人员可以访问员工工资单信息,但销售团队中的某人无法访问此信息,因为它与他们的角色无关。 ABAC 定义授权用户访问某些资源所需的特征和因素,比如医生只有在工作时间在医院并且患者属于他们的情况下才能访问患者记录。

RBAC 具有静态权限;ABAC 允许细粒度控制

使用 RBAC 分类员工的角色后,这些权限保持不变,直到管理员更新这些权限。 如果您营销团队中有员工,则会授予他们使用 RBAC 的所有与营销相关的权限,即使他们还需要访问销售数据或财务信息。 但是,ABAC 将其控制建立在多种特征的基础上,从而允许更好地控制和更灵活,因为用户的权限并不那么难更改。 假设您营销团队中的通常在办公室工作的同一名员工突然不得不转移到远程环境。 ABAC 将允许您更改其权限的特征,不再要求他们在办公室访问某些数据或资源。

RBAC 对更改的适应能力较差;ABAC 快速调整以进行属性更改

使用 ABAC 更改或更新员工权限比使用 RBAC 容易得多。 使用 RBAC,想象一下您将您的财务团队中的某人提升为经理角色,这需要他们有更多的访问数据的权限。 要使用 RBAC 进行此更新,您必须创建新角色,并将该员工重新分配给具有有限的但更新的访问权限的角色。 使用 ABAC 简化了这一繁琐的过程,该过程可以根据员工的新头衔自动调整,根据他们的角色和其他因素授予他们必要的权限。 使用 ABAC 进行快速调整,可以节省时间,并可以轻松更改权限,而不是修改整个角色和给员工重新分配特定的头衔。

RBAC 与许多角色作斗争;ABAC 可以更好地扩展属性

如果您在大型组织中工作,则可能有许多部门,并且每个部门都有不同的工作任务。 随着贵组织的成长,需要创建新角色。 RBAC 与大量角色作斗争,因为每个角色都需要对某些资源和材料的唯一访问权,因此管理员必须监控和管理这些角色及其授权权限。 通过实施 ABAC,大型组织可以根据不同的属性授予对资源的访问权限,比如某人所在的部门、他们的工作地点以及他们唯一的职位。 ABAC 对于大型组织来说更可扩展,因为可以根据新用户的特定特征授予访问权限,而无需创建全新的角色和分配。

RBAC 比 ABAC 更容易实施

由于结构简单,实施 RBAC 比 ABAC 容易得多,使其更适合小型企业。 使用 RBAC 意味着需要定义每个角色,并分配适当的权限,从而限制可以访问某些资源或数据的权限。 虽然 RBAC 的结构易于在较小规模上管理,但 ABAC 更难实施,因为其属性可能差异很大。 在大型组织中,您需要确定哪些属性授予某些特权,以及员工可以根据这些属性访问哪些资源。 实施 ABAC 需要大量的规划和时间来评估哪些属性对于不同类型的信息、系统和资源来说是必要的。

应该使用 RBAC 还是 ABAC?

RBAC 或 ABAC 是否适合您的授权模型,很大程度上取决于贵组织的规模、预算和安全需求。

何时使用 RBAC

- 您是一个小型或中型组织

- 贵组织具有结构化的组和几个不同的头衔

- 您不希望雇佣大量新员工

何时使用 ABAC

- 您是一个不断成长的大型组织

- 贵组织有员工在多个地点和时区工作

- 您想要灵活和细粒度的策略,这些策略可以随着安全需求的发展而改变

使用 PAM 解决方案强制执行访问控制

贵组织实施这两种授权模型的一个简单方法是使用权限访问管理 (PAM) 解决方案。 大多数 PAM 解决方案使管理员能够完全了解哪些用户正在访问您的网络、应用、系统和设备。 通过控制谁可以访问(特别是敏感数据),您可以使用 PAM 解决方案(比如 KeeperPAM®)来管理和控制任何特权帐户的安全。

立即申请 KeeperPAM 演示,以更好地保护贵组织的数据并轻松管理访问控制。