Para manter a eficiência operacional, as instituições financeiras dependem bastante de fornecedores terceirizados, como processadores de pagamento, provedores de plataformas bancárias e integrações de fintech. Segundo

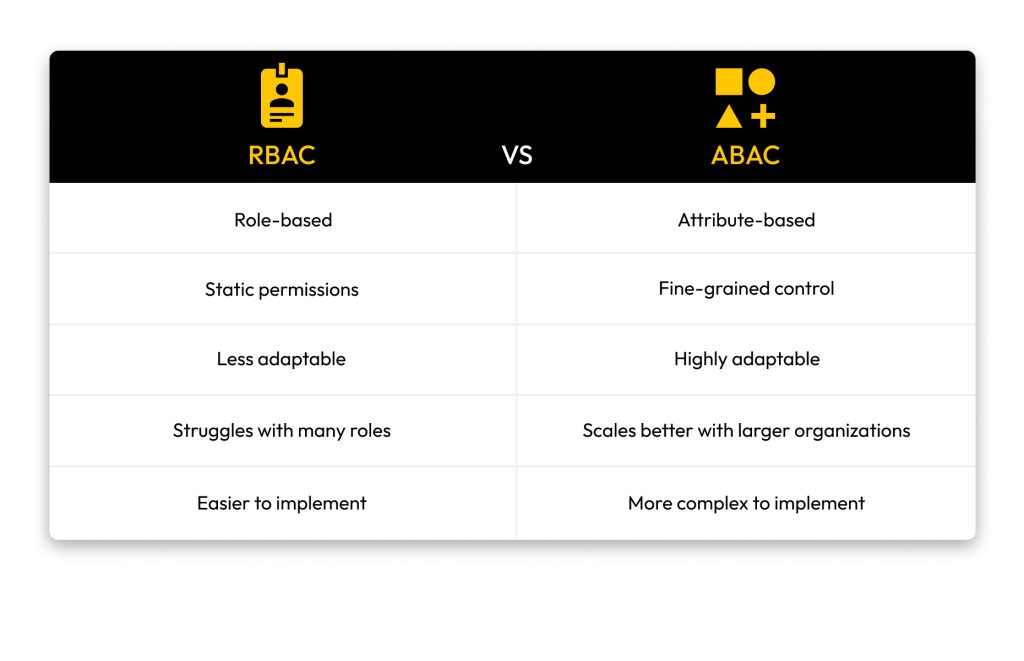

A principal diferença entre o controle de acesso baseado em funções (RBAC) e o controle de acesso baseado em atributos (ABAC) é como eles concedem acesso a usuários e recursos. O RBAC se concentra em conceder acesso a usuários com base em suas funções em uma organização, enquanto o ABAC concede acesso com base em suas características, como seu ambiente.

Continue lendo para saber mais sobre o RBAC e o ABAC, suas diferenças essenciais e qual forma de controle de acesso sua organização deve usar.

O que é controle de acesso baseado em funções?

O controle de acesso baseado em funções (RBAC) limita o acesso de usuários a sistemas, redes e recursos adicionais, concedendo apenas o necessário para exercerem suas funções específicas. Em sua essência, o RBAC utiliza o Princípio do Privilégio Mínimo (PoLP) para garantir que os usuários tenham acesso apenas ao que precisam para fazerem seus trabalhos de forma eficaz. Por exemplo: imagine que todos em sua organização, desde a equipe de suporte ao cliente até as equipes de TI, tenham o mesmo acesso a todas as informações confidenciais. Se a conta de um funcionário for comprometida, um cibercriminoso poderá roubar dados em níveis mais altos de sua organização, diferentes daqueles aos quais o funcionário deveria ter acesso. Quando sua organização implementa o RBAC, os funcionários não poderão acessar nada além do necessário para suas funções. Dessa forma, se uma violação de dados ou um ataque cibernético ocorrer, o acesso de um cibercriminoso estaria restrito apenas aos dados e às informações aos quais os funcionários afetados têm acesso, em vez de toda a organização.

O que é controle de acesso baseado em atributos?

O controle de acesso baseado em atributos (ABAC) determina quem pode acessar sistemas, redes e dados com base em atributos associados a padrões de segurança, recursos organizacionais e o ambiente do usuário. Ao contrário do RBAC, o ABAC vai além da função de um usuário e considera fatores diferentes de sua identidade para autorizar o acesso a recursos, como suas características, seu ambiente e seu dispositivo. Por exemplo: digamos que o analista financeiro de sua organização precise analisar dados financeiros, mas você só deseja que ele visualize esses dados confidenciais quando estiver no escritório e durante o horário do expediente. O ABAC garante que apenas usuários no cargo e departamento corretos possam visualizar ou editar relatórios, autorizando os usuários a visualizar informações confidenciais dentro de certos parâmetros para melhorar a segurança de seu ambiente de trabalho.

As principais diferenças entre o RBAC e o ABAC

Mesmo que o RBAC e o ABAC gerenciem permissões e controles de acesso, eles têm diferenças importantes que determinam como o acesso é concedido.

O RBAC é baseado em funções; o ABAC é baseado em atributos

A diferença mais óbvia entre o RBAC e o ABAC está presente em seus nomes: o RBAC é baseado em funções, enquanto o ABAC é baseado em atributos. Isso significa que o RBAC concede acesso com base na função de um usuário em uma organização, enquanto o ABAC concede acesso com base nos atributos de um usuário. Por exemplo: com o RBAC, um membro da equipe de RH pode acessar as informações da folha de pagamento dos funcionários, mas alguém da equipe de vendas não consegue, porque elas não são relacionadas à função deles. O ABAC define as características e fatores necessários para um usuário autorizado acessar certos recursos, como um médico que só pode acessar registros de pacientes se estiver no hospital durante o horário de trabalho e se for um paciente dele.

O RBAC tem permissões estáticas; o ABAC permite um controle refinado

Depois que a função de um funcionário é categorizada no RBAC, essas permissões permanecem as mesmas até serem atualizadas por um administrador. Se você tiver um funcionário em sua equipe de marketing, o RBAC concederá todas as permissões relacionadas a marketing, mesmo que ele também precise de acesso a dados de vendas ou informações financeiras. Por outro lado, o ABAC baseia seus controles em várias características, o que permite mais controle e flexibilidade, porque as permissões de um usuário não são tão difíceis de alterar. Digamos que o mesmo funcionário da equipe de marketing, que normalmente trabalha no escritório, de repente tenha que mudar para um ambiente remoto. O ABAC permitirá alterar as características das permissões, deixando de exigir que ele esteja no escritório para acessar certos dados ou recursos.

O RBAC é menos adaptável a alterações; o ABAC se ajusta rapidamente para atribuir alterações

É muito mais fácil alterar ou atualizar as permissões de um funcionário com o ABAC do que com o RBAC. Com o RBAC, imagine que você promoveu alguém em sua equipe financeira para uma função de gerência, que exige mais acesso a dados. Para fazer essa atualização com o RBAC, você teria que criar uma nova função para o funcionário e reatribui-lo essa função com acesso limitado, mas atualizado. Esse processo tedioso é simplificado com o ABAC, que se ajustaria automaticamente com base no novo cargo do funcionário, concedendo as permissões necessárias com base em sua função e fatores adicionais. Ao fazer ajustes rápidos com o ABAC, você economiza tempo e pode alterar permissões com facilidade, em vez de modificar funções inteiras e reatribuir funcionários a cargos específicos.

O RBAC lida com funções demais; o ABAC é melhor dimensionado com atributos

Se você trabalha em uma organização grande, pode ter muitos departamentos com diferentes cargos em cada um. À medida que sua organização cresce, novas funções precisarão ser criadas. O RBAC tem dificuldades ao lidar com uma profusão de funções, porque cada função requer acesso exclusivo a certos recursos e materiais. Logo, os administradores devem monitorar e gerenciar essas funções e suas permissões autorizadas. Ao implementar o ABAC, uma organização grande pode conceder acesso a recursos com base em atributos variáveis, como em qual departamento uma pessoa está, de onde está trabalhando e qual o seu cargo exclusivo. O ABAC é mais escalável para organizações grandes, porque novos usuários podem receber acesso com base em seus atributos específicos, sem criar funções e atribuições inteiramente novas.

O RBAC é mais fácil de implementar do que o ABAC

Implementar o RBAC é muito mais fácil do que o ABAC devido à sua estrutura mais simples, tornando-o mais adequado para pequenas empresas. Usar o RBAC significa que cada função precisa ser definida e atribuída às permissões apropriadas, limitando quem pode acessar certos recursos ou dados. Enquanto a estrutura do RBAC é fácil de gerenciar em uma escala menor, o ABAC é muito mais difícil de implementar, porque seus atributos podem variar drasticamente. Em uma organização grande, você precisará determinar quais atributos concederão certos privilégios e quais recursos os funcionários podem acessar com base nesses atributos. Implementar o ABAC exige planejamento extensivo e tempo para avaliar quais atributos são necessários para diferentes tipos de informações, sistemas e recursos.

Devo usar o RBAC ou o ABAC?

Saber se o modelo de autorização certo para você é o RBAC ou o ABAC dependerá em grande parte do tamanho, do orçamento e das necessidades de segurança de sua organização.

Quando usar o RBAC

- Sua organização tem tamanho pequeno ou médio

- Sua organização tem grupos estruturados e poucos cargos distintos

- Não há previsão de integrar um grande número de novos funcionários

Quando usar o ABAC

- Sua organização é grande e continua a crescer

- Sua organização tem funcionários trabalhando em vários locais e fusos horários diferentes

- Você quer políticas flexíveis e granulares que possam mudar à medida que as necessidades de segurança evoluem

Implante controles de acesso com uma solução de PAM

Uma maneira fácil de sua organização implementar um modelo de autorização é usar uma solução de gerenciamento de acesso privilegiado (PAM). A maioria das soluções de PAM dá aos administradores visibilidade total sobre quais usuários estão acessando sua rede, seus aplicativos, seus sistemas e seus dispositivos. Ao controlar quem pode ter acesso, especialmente a dados confidenciais, você pode gerenciar e controlar a segurança de contas privilegiadas com uma solução de PAM como o KeeperPAM®.

Solicite uma demonstração do KeeperPAM hoje mesmo para proteger melhor os dados de sua organização e gerenciar controles de acesso com facilidade.