Pour garantir leur efficacité opérationnelle, les institutions financières dépendent fortement de prestataires tiers, tels que les processeurs de paiement, les fournisseurs de plateformes bancaires et les

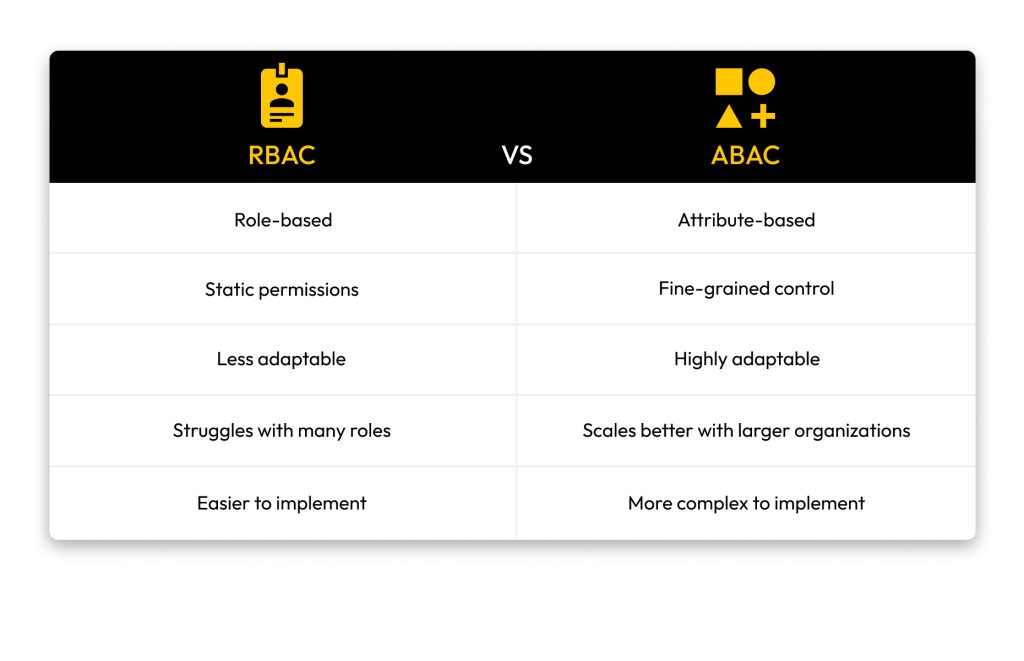

La principale différence entre le contrôle d’accès basé sur les rôles (RBAC) et le contrôle d’accès basé sur les attributs (ABAC) est la manière dont ils accordent l’accès aux utilisateurs et aux ressources. Le RBAC se concentre sur l’octroi d’accès aux utilisateurs en fonction de leur rôle au sein d’une organisation, tandis que l’ABAC accorde l’accès aux utilisateurs en fonction de leurs caractéristiques, telles que leur environnement.

Poursuivez votre lecture pour en savoir plus sur le RBAC et l’ABAC, sur leurs différences essentielles et sur la forme de contrôle d’accès que votre organisation devrait utiliser.

Qu’est-ce que le contrôle d’accès basé sur les rôles ?

Le contrôle d’accès basé sur le rôle (RBAC) limite l’accès des utilisateurs aux systèmes, aux réseaux et aux ressources supplémentaires en ne leur accordant que ce qui est nécessaire à leur rôle spécifique. À la base, le RBAC repose sur le principe de moindre privilège (PoLP) pour garantir que les utilisateurs n’ont accès qu’à ce dont ils ont besoin pour faire leur travail efficacement. Imaginez, par exemple, que tous les membres de votre organisation, du personnel d’assistance à la clientèle aux équipes informatiques, aient le même accès à toutes les informations sensibles. Si le compte d’un employé est compromis, un cybercriminel pourra alors voler des données à des niveaux plus élevés de votre organisation que ceux auxquels l’employé aurait dû avoir accès. Lorsque votre organisation met en place le RBAC, les employés ne peuvent accéder à rien d’autre que ce qui est nécessaire à leur rôle. Ainsi, en cas de violation de données ou de cyberattaque, un cybercriminel n’aurait accès qu’aux données et informations auxquelles seuls les employés concernés ont accès, et non à l’ensemble de l’organisation.

Qu’est-ce que le contrôle d’accès basé sur les attributs ?

Le contrôle d’accès basé sur les attributs (ABAC) détermine qui peut accéder aux systèmes, aux réseaux et aux données en fonction des attributs associés aux normes de sécurité, aux ressources de l’organisation et à l’environnement de l’utilisateur. Contrairement au RBAC, l’ABAC va au-delà du rôle de l’utilisateur et prend en compte des facteurs extérieurs à son identité pour autoriser l’accès aux ressources, tels que ses caractéristiques, son environnement et son appareil. Supposons par exemple que l’analyste financier de votre organisation ait besoin d’examiner des données financières, mais que vous souhaitiez qu’il ne puisse consulter ces données sensibles que lorsqu’il est au bureau et pendant les heures de travail. L’ABAC garantit que seuls les utilisateurs ayant le titre de poste et le service appropriés peuvent consulter ou modifier les rapports, et autorise les utilisateurs à consulter des informations sensibles dans le cadre de certains paramètres afin d’améliorer la sécurité de votre environnement de travail.

Les principales différences entre RBAC et ABAC

Même si le RBAC et l’ABAC gèrent tous deux les permissions et les contrôles d’accès, ils présentent des différences significatives qui déterminent la manière dont l’accès est accordé.

Le RBAC est basé sur les rôles ; l’ABAC est basé sur les attributs

La différence la plus évidente entre RBAC et ABAC réside dans leur nom : le RBAC est basé sur les rôles, tandis que l’ABAC est basé sur les attributs. Cela signifie que le RBAC accorde l’accès en fonction du rôle de l’utilisateur dans l’organisation, tandis que l’ABAC accorde l’accès en fonction des attributs de l’utilisateur. Par exemple, avec le RBAC, un membre du personnel RH peut accéder aux informations relatives à la paie des employés, mais un membre de l’équipe de vente ne le peut pas, car ces informations ne relèvent pas de son rôle. L’ABAC définit les caractéristiques et les facteurs nécessaires pour qu’un utilisateur autorisé puisse accéder à certaines ressources. Par exemple, un médecin ne peut accéder au dossier d’un patient que s’il se trouve dans son hôpital pendant les heures de travail et que le patient lui appartient.

Le RBAC a des permissions statiques ; l’ABAC permet un contrôle plus fin

Une fois que le rôle d’un employé est catégorisé avec le RBAC, ces permissions restent les mêmes jusqu’à ce qu’elles soient mises à jour par un administrateur. Si un employé fait partie de votre équipe marketing, il se verra accorder toutes les permissions liées au marketing grâce au RBAC, même s’il a également besoin d’accéder à des données de vente ou aux informations financières. Cependant, l’ABAC base ses contrôles sur des caractéristiques multiples, ce qui permet plus de contrôle et de flexibilité, car les permissions d’un utilisateur ne sont pas aussi difficiles à modifier. Supposons que le même employé de votre équipe marketing qui travaille habituellement au bureau doive soudainement passer à un environnement à distance. L’ABAC vous permettra de modifier les caractéristiques de leurs permissions en n’exigeant plus qu’ils soient au bureau pour accéder à certaines données ou ressources.

Le RBAC est moins adaptable aux modifications ; l’ABAC s’ajuste rapidement aux modifications d’attributs

Il est beaucoup plus facile de modifier ou de mettre à jour les permissions d’un employé avec l’ABAC qu’avec le RBAC. Avec le RBAC, imaginez que vous promouviez un membre de votre équipe financière à un poste de responsable, ce qui lui donne un accès plus large aux données. Pour effectuer cette mise à jour avec le RBAC, vous devez créer un nouveau rôle et réaffecter cet employé à un rôle dont l’accès est limité, mais mis à jour. Ce processus fastidieux est simplifié avec l’ABAC, qui s’adapte automatiquement au nouveau titre d’un employé en lui accordant les permissions nécessaires en fonction de son rôle et d’autres facteurs. En procédant à des ajustements rapides avec l’ABAC, vous gagnez du temps et pouvez facilement modifier les permissions plutôt que de modifier des rôles entiers et de réaffecter des employés à des titres spécifiques.

Le RBAC est difficile à mettre en œuvre avec des nombreux rôles ; l’ABAC s’adapte mieux aux attributs

Si vous travaillez dans une grande organisation, il se peut que vous ayez de nombreux services avec des titres de postes différents au sein de chacun d’eux. Au fur et à mesure que votre organisation se développe, de nouveaux rôles devront être créés. Le RBAC se heurte à une abondance de rôles, car chaque rôle nécessite un accès unique à certaines ressources et à certains matériels. Les administrateurs doivent donc surveiller et gérer ces rôles et les permissions qui leur sont accordées. En mettant en œuvre l’ABAC, une grande organisation peut accorder l’accès aux ressources sur la base de divers attributs tels que le service auquel appartient une personne, l’endroit d’où elle travaille et son titre de poste unique. L’ABAC est plus évolutif pour les grandes organisations car de nouveaux utilisateurs peuvent se voir accorder un accès sur la base de leurs attributs spécifiques sans avoir à créer des rôles et des affectations entièrement nouveaux.

Le RBAC est plus facile à mettre en place que l’ABAC

La mise en place du RBAC est beaucoup plus facile que celle de l’ABAC en raison de sa structure plus simple, ce qui le rend plus adapté aux petites entreprises. L’utilisation du RBAC signifie que chaque rôle doit être défini et assigné avec les permissions appropriées, limitant ainsi l’accès à certaines ressources ou données. Alors que la structure du RBAC est facile à gérer à petite échelle, l’ABAC est beaucoup plus difficile à mettre en place car ses attributs peuvent varier considérablement. Dans une grande entreprise, vous devrez déterminer les attributs qui confèrent certains privilèges et les ressources auxquelles les employés peuvent accéder en fonction de ces attributs. La mise en place de l’ABAC nécessite une planification approfondie et du temps pour évaluer les attributs nécessaires pour les différents types d’informations, de systèmes et de ressources.

Devriez-vous utiliser le RBAC ou l’ABAC ?

Le choix du modèle RBAC ou ABAC dépend en grande partie de la taille, du budget et des besoins de sécurité de votre organisation.

Quand utiliser le RBAC

- Vous êtes une petite ou moyenne organisation

- Votre organisation a des groupes structurés et peu de titres distincts

- Vous ne prévoyez pas d’intégrer un grand nombre de nouveaux employés

Quand utiliser l’ABAC

- Vous êtes une grande organisation qui ne cesse de croître

- Votre organisation a des employés qui travaillent dans plusieurs endroits et dans plusieurs fuseaux horaires

- Vous voulez des politiques souples et granulaires qui peuvent être modifiées en fonction de l’évolution des besoins en matière de sécurité

Renforcer les contrôles d’accès avec une solution PAM

Un moyen simple pour votre organisation de mettre en place l’un ou l’autre modèle d’autorisation consiste à utiliser une solution de gestion des accès à privilèges (PAM). La plupart des solutions PAM offrent aux administrateurs une visibilité totale sur les utilisateurs qui accèdent à votre réseau, à vos applications, à vos systèmes et à vos appareils. En contrôlant qui peut avoir accès, en particulier aux données sensibles, vous pouvez gérer et contrôler la sécurité de tous les comptes à privilèges avec une solution PAM comme KeeperPAM®.

Demandez une démo de KeeperPAM dès aujourd’hui pour mieux protéger les données de votre organisation et gérer les contrôles d’accès en toute simplicité.