Zarządzanie dostępem uprzywilejowanym dla banków

Setki instytucji finansowych polegają na rozwiązaniu Keeper, aby ściśle kontrolować i monitorować uprzywilejowany dostęp do krytycznych systemów i danych, ograniczając ryzyko naruszenia danych i nieautoryzowanych transakcji.

KeeperPAM® zapewnia najważniejsze komponenty PAM zunifikowane w ramach jednej skalowalnej i ekonomicznej platformy:

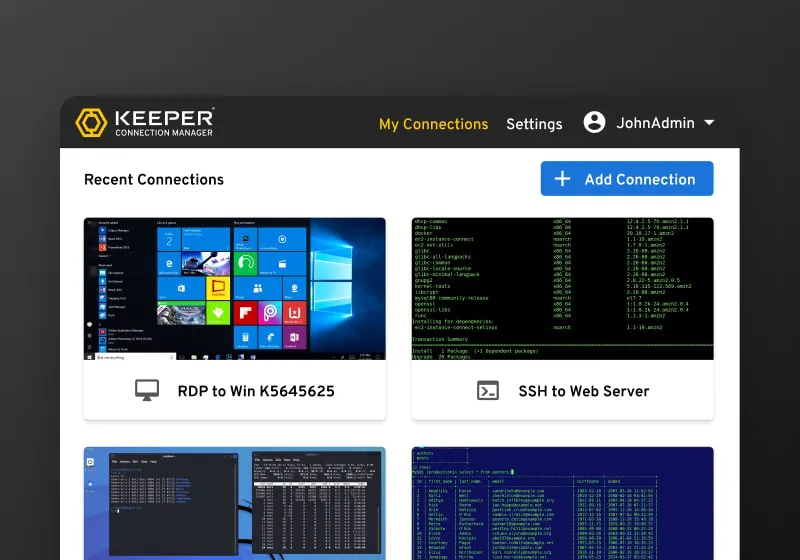

- Zarządzanie kontami i sesjami uprzywilejowanymi (PASM)

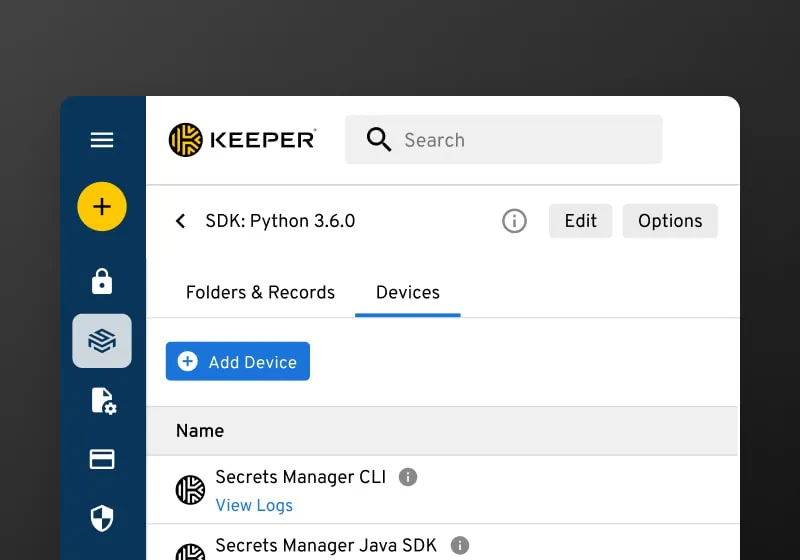

- Zarządzanie tajnymi

- Integracja pojedynczego logowania

- Zarządzanie poświadczeniami kont uprzywilejowanych

- Zapisywanie poświadczeń w sejfie i kontrola dostępu

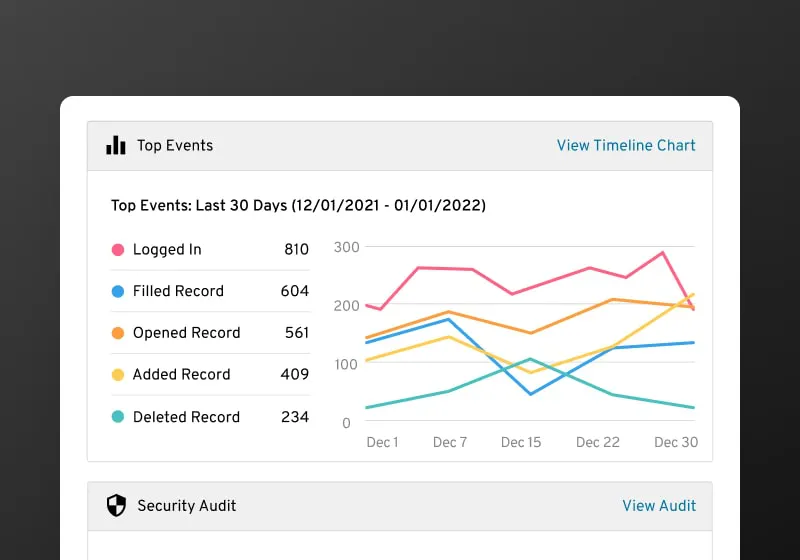

- Zarządzanie sesjami, monitorowanie i rejestrowanie

- Privileged Elevation and Delegation Management (PEDM)