Linguaggio con un senso di urgenza

I messaggi che ti esortano ad agire immediatamente sono classici segnali di attacchi di spoofing. I criminali informatici vogliono che tu vada nel panico prima di avere il tempo di riflettere, inviandoti messaggi come "Il tuo account verrà sospeso!" oppure "Verifica subito la tua password!"

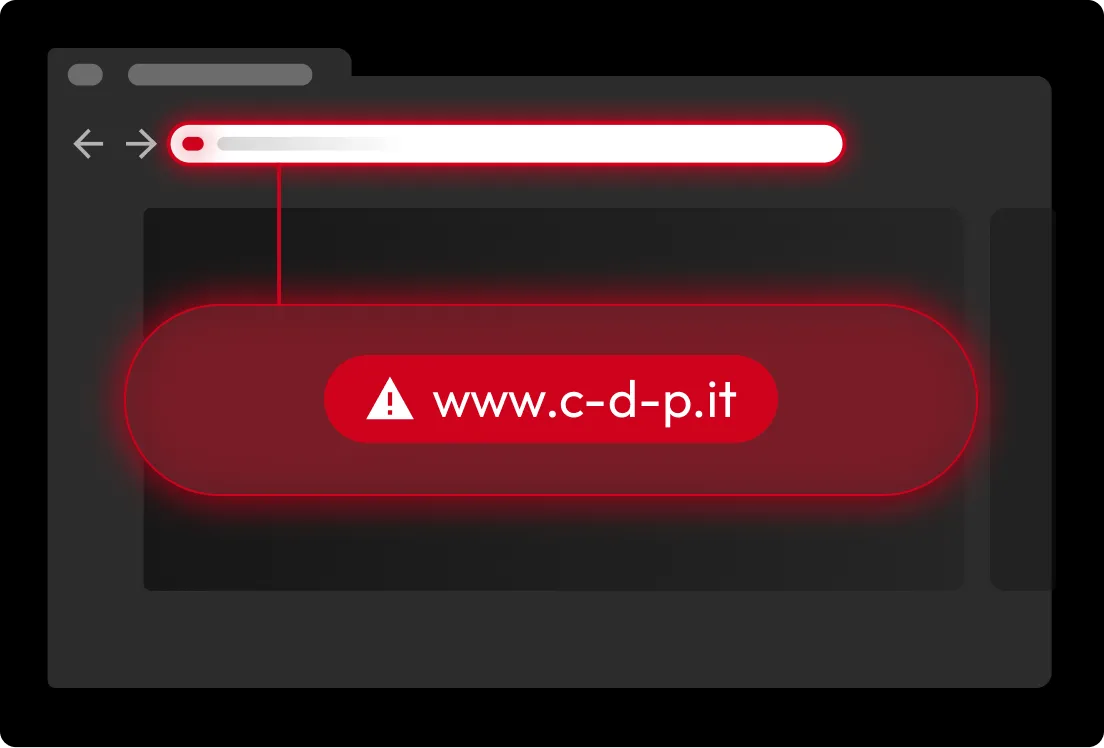

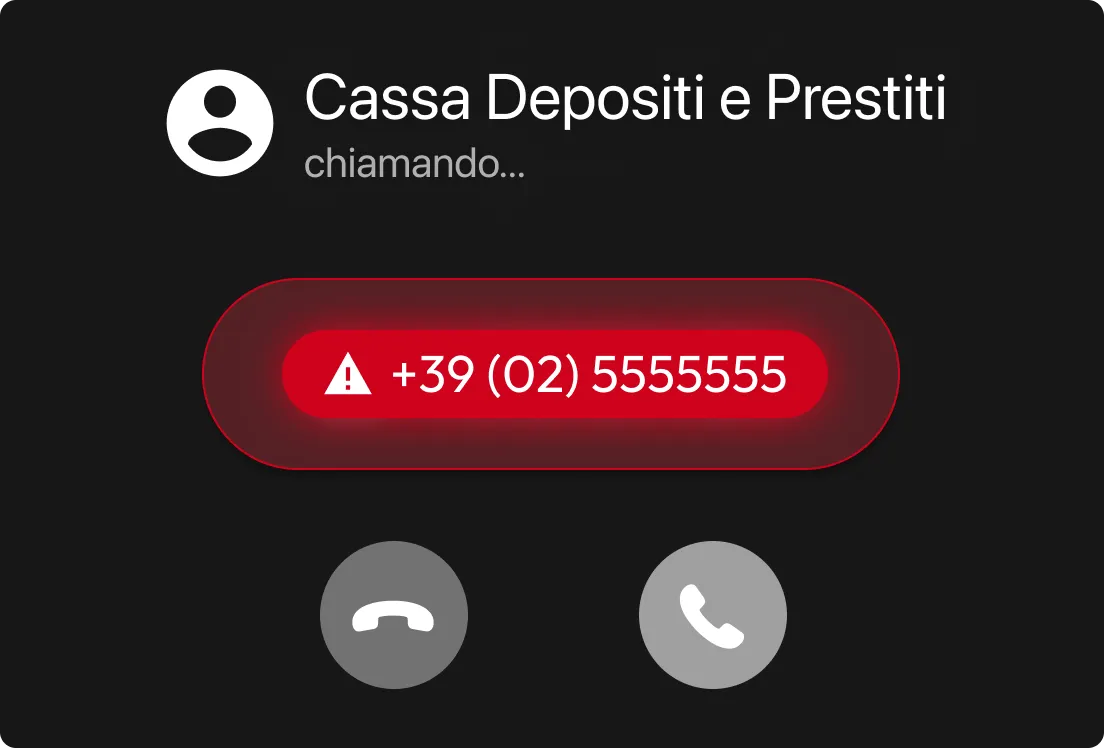

URL o dominio sospetto

I siti web falsi usano nomi di dominio leggermente modificati per ingannare le vittime ignare e indurle a inserire le proprie credenziali di accesso.

Formulazione e tono insoliti

Mentre un tempo gli errori di ortografia e grammatica erano chiari segnali di spoofing, oggi i criminali informatici usano l'intelligenza artificiale per creare messaggi credibili. Invece di concentrarti solo sugli errori grammaticali, cerca frasi o formulazioni insolite che si distaccano dal branding ufficiale dell'organizzazione.