Finanzinstitute sind für die Aufrechterhaltung ihrer betrieblichen Effizienz in hohem Maße auf Dritte wie Zahlungsabwickler, Anbieter von Bankplattformen und Fintech-Integrationen angewiesen. Laut dem Bericht zur Untersu...

Die meisten ZTNA-Lösungen (Zero-Trust-Netzwerkzugriff) behaupten, perimeterbasierte Sicherheitsrisiken zu eliminieren, aber viele führen tatsächlich neue Schwachstellen ein. Auf der DEF CON-Hacking-Konferenz im August 2025 deckten Forscher erhebliche Schwachstellen in mehreren beliebten ZTNA-Produkten auf, darunter Authentifizierungsumgehungen und das Durchsickern von Zugangsdaten. KeeperPAM® hilft beim Schließen der Sicherheitslücken, die herkömmliche ZTNA-Lösungen nicht schließen können, indem es Zero-Trust- und Zero-Knowledge-Verschlüsselung, Tresor-basierten Zugriff und ausschließlich ausgehende Konnektivität durchsetzt.

Lesen Sie weiter, um die Schwächen der meisten älteren ZTNA-Lösungen zu verstehen und wie KeeperPAM diese behebt, um sicheren Zugriff zu gewährleisten, ohne sensible Daten offenzulegen.

Die Sicherheitslücken in älteren ZTNA-Tools

Obwohl sie als sichere Alternative zu einem Virtual Private Network (VPN) dargestellt werden, weisen viele ältere ZTNA-Tools Schwachstellen auf, die genauso schädlich sein können wie die Cyberbedrohungen, die sie verhindern sollen. Die von AmberWolf auf der DEF CON 33 vorgestellten Ergebnisse haben eine Reihe von Sicherheitsproblemen bei führenden ZTNA-Produkten hervorgehoben, darunter Schwachstellen, die es Cyberkriminellen ermöglichen können, Berechtigungen auf Benutzergeräten zu eskalieren und unentdeckt auf kritische Ressourcen zuzugreifen.

Umgehung der Authentifizierung

Da viele ZTNA-Plattformen auf veralteten oder schlecht durchgesetzten Authentifizierungsmethoden basieren, können schwache SAML-Implementierungen es Cyberkriminellen ermöglichen, Token zu wiederholen und die Authentifizierung vollständig zu umgehen. In einigen Fällen werden die Geräteanmeldungen nicht ordnungsgemäß durchgesetzt, wodurch Schwachstellen entstehen, die nicht authentifizierten Geräten die Verbindung zu kritischen Systemen ermöglichen.

Offenlegung von Zugangsdaten

Eines der bedeutendsten Probleme bei älteren ZTNA-Lösungen ist der häufige falsche Umgang mit Zugangsdaten. Langlebige Geheimnisse, wie API-Schlüssel, SSH-Schlüssel oder Zugriffstoken, werden in der Regel auf Endpunkten oder im Speicher gespeichert, wo sie durch Malware-Infektionen oder lokale Kompromittierung gestohlen werden können. Sobald diese Zugangsdaten offengelegt sind, können sie wiederverwendet werden, um laterale Bewegungen durchzuführen oder Rechte innerhalb eines Netzwerks zu erweitern.

Architektonische Schwächen

Anstatt das Vertrauen einzuschränken, erweitern viele ZTNA-Lösungen es durch architektonische Schwachstellen. Beispiele umfassen die Anforderung zur Installation vertrauenswürdiger Root-Zertifikate zur Überprüfung des Datenverkehrs, die Exposition von Gateways zum Internet und die Weiterleitung des Datenverkehrs über die Infrastruktur eines Anbieters. Diese Schwachstellen erhöhen die Angriffsoberfläche im direkten Widerspruch zu den Säulen der Zero-Trust-Sicherheit.

Posture-Spoofing

Einige ZTNA-Lösungen stützen sich auf Posture-Checks, um anhand der Betriebssystemversionen oder Gerätezertifikate zu überprüfen, ob ein Gerät sicher ist. Viele dieser Prüfungen werden jedoch auf der Client-Seite durchgeführt und können leicht manipuliert werden. Wenn die Lösung zwischengespeicherte Token oder Zugangsdaten akzeptiert, ohne das Gerät ordnungsgemäß zu überprüfen, können Cyberkriminelle die Einhaltung der Sicherheitsstandards vortäuschen. Dadurch können nicht autorisierte Geräte Zugriff erhalten, indem sie dem System vortäuschen, konform zu sein, und so die Schutzmaßnahmen eines Unternehmens umgehen.

So beseitigt KeeperPAM diese Schwachstellen

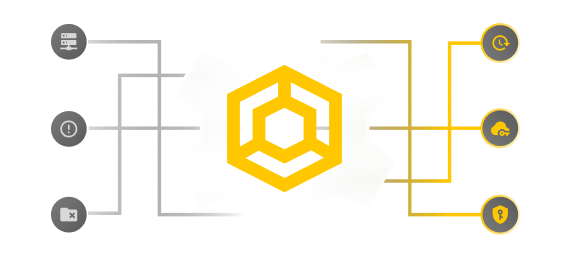

KeeperPAM wurde zur Beseitigung der gängigen Schwachstellen herkömmlicher ZTNA-Lösungen entwickelt. Durch die Kombination von Zero-Knowledge-Verschlüsselung, Just-in-Time-Zugriff (JIT) und einer Outbound-only-Architektur erzwingt KeeperPAM echtes Zero-Trust, ohne Zugangsdaten preiszugeben oder die Angriffsoberfläche zu vergrößern. Hier sind die Kernfunktionen von KeeperPAM:

- Zero-Knowledge-Architektur: Mit KeeperPAM werden Zugangsdaten niemals Benutzern offengelegt, auf Geräten gespeichert oder sind für Keeper zugänglich. Dadurch wird sichergestellt, dass Geheimnisse auf Geräte- und Datensatzebene ver- und entschlüsselt werden.

- Just-in-Time-Zugriff (JIT): KeeperPAM ermöglicht Administratoren, den Zugriff nur bei Bedarf und nur für die Dauer der Sitzung zu gewähren. Nach Beendigung einer Sitzung rotiert KeeperPAM die Zugangsdaten automatisch, um Wiederverwendung oder Diebstahl zu verhindern.

- Outbound-only-Architektur: Das Keeper Gateway etabliert Verbindungen mit End-zu-End-Verschlüsselung, ohne eingehende Firewall-Ports zu öffnen oder Endpunkt offenzulegen.

- Sitzungsüberwachung und -aufzeichnung: KeeperPAM überwacht und protokolliert alle privilegierten Sitzungen, einschließlich SSH, RDP und TLS, für Audit- und Compliance-Zwecke. KeeperAI bietet agentenbasierte KI-Bedrohungserkennung und -reaktion, sodass Sitzungen mit hohem Risiko automatisch beendet werden können.

- Native Tool-Unterstützung mit Zero-Trust-Sicherheit: Durch die Unterstützung von sicherem Tunneling und Remote-Zugriff über native Tools wie MySQL Workbench oder pgAdmin gewährleistet KeeperPAM im Hintergrund Zero-Trust-Sicherheit.

- Nahtlose Integration mit vorhandenen Identitätsanbietern (IdPs): KeeperPAM funktioniert mit vorhandenen IdPs und gewährleistet eine sichere Authentifizierung und Bereitstellung, ohne die Zero-Knowledge-Verschlüsselung zu beeinträchtigen.

KeeperPAM im Vergleich zu älteren ZTNA-Ansätzen

Die meisten ZTNA-Lösungen behaupten zwar, die Risiken zu minimieren, aber viele hängen immer noch von veralteten Architekturen ab, die gravierende Sicherheitslücken aufweisen. KeeperPAM verfolgt einen anderen Ansatz, indem es die Offenlegung von Zugangsdaten verhindert, Vertrauensannahmen reduziert und detaillierte Zugriffskontrollen durchsetzt. Im Folgenden sind die wichtigsten architektonischen und betrieblichen Unterschiede zwischen KeeperPAM und älteren ZTNA-Tools aufgeführt:

| Category | KeeperPAM | Traditional ZTNA |

|---|---|---|

| Credential storage | Credentials are encrypted in a zero-knowledge vault and never exposed to users. | Secrets are often stored on devices or in memory, leaving them vulnerable to theft. |

| Gateway exposure | Outbound-only architecture eliminates the need to open inbound firewall ports. | Requires publicly exposed gateways, which expands the attack surface. |

| Token replay risk | Vault-initiated sessions with JIT access help prevent token replay. | Reusable tokens and weak authentication methods allow for token replay. |

| Root certificate installation | Encryption remains end-to-end, making it unnecessary to install trusted root certificates. | Trusted root certificates are often required for traffic inspection, expanding trust boundaries. |

| Traffic interception | No traffic interception is needed since sessions are recorded for SSH, RDP and TLS. | Relies on traffic interception and vendor infrastructure for monitoring. |

| Access control | Just-in-Time (JIT) access with automatic credential rotation. | Broad access policies expand standing access and allow for lateral movement. |

Ihre Zugriffsstrategie mit KeeperPAM zukunftssicher machen

Da Cyberkriminelle Schwachstellen in herkömmlichen ZTNA-Tools ausnutzen, ist es nicht sicher, sich auf veraltete Zugangslösungen zu verlassen. Unternehmen benötigen eine Lösung, die Zero-Trust durchsetzt, ohne die Sicherheit zu gefährden, und genau das bietet KeeperPAM. Durch die Kombination von Zero-Knowledge-Verschlüsselung, Tresor-basiertem Zugriff und granularen Zugriffskontrollen eliminiert KeeperPAM die Offenlegung von Zugangsdaten und reduziert die Angriffsoberfläche.

Start your free trial of KeeperPAM today to close security gaps and future-proof your access strategy with a scalable and secure solution built for modern cyber threats.