Аудит соответствия требованиям не должен быть хаотичным.

Запросить демонстрациюСоответствие ИТ-требованиям является сложным и затратным делом

Эпидемия утечки данных в сочетании с требованиями клиентов усилить контроль над тем, как компании обрабатывают их персональные данные, породила постоянно расширяющуюся нормативно-правовую среду, направленную на обязательное наличие у организаций определенных средств контроля безопасности и привлечение их к ответственности за утечку данных. Вот лишь несколько нормативных и отраслевых стандартов, которым должны соответствовать организации:

- Закон о переносимости и подотчетности медицинского страхования (HIPAA) от 1996 г. — это федеральный закон, защищающий конфиденциальную информацию о здоровье пациента от раскрытия без согласия или ведома пациента.

- Стандарт безопасности данных индустрии платежных карт (PCI DSS) — это набор стандартов безопасности, обязательных для использования основными брендами кредитных карт. Любая компания, которая принимает, обрабатывает, хранит или передает информацию о кредитных картах, должна соответствовать стандарту PCI DSS.

- Закон Сарбейнса-Оксли (SOX) предписывает систему сдержек и противовесов для обеспечения точности и прозрачности раскрытия корпоративной информации, а также защиты акционеров предприятий и широкой общественности от бухгалтерских ошибок и мошенничества.

- Федеральная программа управления рисками и авторизацией (FedRAMP) представляет собой комплексный набор средств контроля безопасности, которые поставщики облачных услуг должны соблюдать в качестве предварительного условия для продажи услуг федеральным правительственным учреждениям США.

- Общий регламент защиты персональных данных (GDPR) — это закон о конфиденциальности и защите данных, который применяется ко всем компаниям, обслуживающим клиентов в Европейском Союзе, даже если компания не имеет там физического присутствия.

- Закон Калифорнии о защите персональных данных потребителей (CCPA), часто называемый «американским GDPR», представляет собой закон о конфиденциальности и защите данных, который применяется к жителям Калифорнии. CCPA побудил многие другие штаты принять аналогичное законодательство о конфиденциальности данных.

Многим компаниям приходится соблюдать несколько стандартов, что бывает сложно и обходится дорого. По данным Института конкурентного предпринимательства, крупные организации ежегодно тратят около 10 000 долларов на одного сотрудника для обеспечения соответствия требованиям.

Аудиты соответствия могут быть болезненными

Любой, кто работает в сфере GRC (управление, риски и соответствие требованиям), в курсе типичной ситуации. Несмотря на то, что организационные риски взаимозависимы, а элементы управления безопасностью являются общими для всех подразделений, планирование и управление соблюдением требований обычно осуществляется изолированно. В дополнение к увеличению риска несоблюдения требований — или, что еще хуже, нарушения — такой разрозненный подход к соблюдению требований порождает отчаянный рывок в работе, когда начинаются ежегодные аудиты соответствия. Персонал GRC тратит так много времени и энергии на поиск подтверждающей документации и гонку за соблюдением сроков, что соблюдение сроков и прохождение аудита становятся более важным делом, чем сам контроль безопасности.

Однако соблюдение требований не является разовым событием. Ожидается, что организации будут поддерживать соответствие требованиям круглый год. Кроме того, многие средства контроля, предусмотренные системами соответствия требованиям, отражают передовые методы обеспечения безопасности, которым организации должны следовать в любом случае, чтобы снизить риск утечки данных.

Например, почти во всех системах соответствия требованиям указываются риски, связанные с доступом к привилегированным системам, и предписывается внедрение сетевого доступа с нулевым доверием или принципа наименьших привилегий, либо и того, и другого. Например, требование 7 PCI DSS гласит:

«Все системы в среде данных держателей карт должны иметь достаточно настроенный контроль доступа, чтобы гарантировать, что только уполномоченные внутренние лица имеют доступ к среде, системам и конфиденциальным данным держателей карт. Любой другой доступ неуполномоченных лиц должен быть запрещен».

Большинство систем содержат дополнительные требования по части контроля, касающиеся защиты учетных данных, отказа от использования учетных данных по умолчанию, записи сеансов и т. д.

Получите видимость и контроль над учетными данными пользователей и доступом

Поскольку каждый пользователь в корпоративной сети вносит потенциальный фактор риска, защита учетных данных пользователей и реализация доступа с нулевым доверием к корпоративным сетям необходимы организациям для соблюдения требований PCI DSS, HIPAA, SOX, GDPR и других нормативных требований. Поскольку большинству организаций необходимо соблюдать несколько систем требований, очень важно автоматизировать как можно больше процессов соответствия требованиям, чтобы избежать дополнительной нагрузки на уже и так перегруженный ИТ-персонал и GRC-персонал.

Высокорейтинговая платформа управления корпоративными паролями Keeper упрощает мониторинг соответствия и отчетность, предоставляя ИТ-администраторам полную видимость и контроль над использованием паролей сотрудниками, а также сетевой доступ с нулевым доверием на основе ролей во всех средах данных. Keeper поддерживает надежный внутренний контроль посредством делегированного администрирования, политик применения, отслеживания и мониторинга событий с помощью настраиваемых журналов аудита и отчетов о событиях.

Keeper предоставляет каждому пользователю в вашей организации зашифрованное цифровое хранилище для хранения паролей и файлов. На панели мониторинга безопасности в консоли администратора предоставляется обзор ненадежных паролей, повторного использования паролей и применения многофакторной аутентификации (MFA), а также управление доступом на основе ролей (RBAC) для обеспечения соблюдения политик доступа с наименьшими привилегиями. Администрирование может быть делегировано в соответствии с подразделением или руководителем группы, а папки и записи могут безопасно предоставляться и отзываться. Если администратор или сотрудник покидает компанию, его хранилище может быть автоматически заблокировано и безопасно передано другому лицу. Журналы доступа к хранилищам Keeper могут быть проверены на предмет соответствия требованиям или для криминалистической экспертизы.

Устраните разрозненность и упростите аудиторскую отчетность

Отчеты Keeper о соответствии предоставляют GRC-специалистам, администраторам по безопасности и ИТ-администраторам полный обзор по части разрешений на доступ к учетным данным и секретам организации в среде безопасности с нулевым доверием и нулевым разглашением. Отчеты также можно направлять автоматизированным GRC-решениям и внешним аудиторам.

Отчеты Keeper о соответствии помогают вашей организации постоянно поддерживать соответствие требованиям и управлять рисками с помощью таких функций, как аудит по запросу, отчеты о доступах к платежным картам, отчеты о расследованиях финансовых услуг, мониторинг доступа к облачной инфраструктуре, выбытие пользователей, поиск на уровне записей и согласование разрешений для записей пользователей.

В дополнение к сводным аудитам безопасности Keeper также предоставляет ведение журнала событий для более чем 200 типов событий, оповещения на основе событий и интеграцию с популярными сторонними решениями SIEM. Функциональность отчетности Keeper в плане соответствии требованиям также позволяет администраторам отслеживать разрешения на доступ для привилегированных учетных записей во всей организации и сообщать о них в среде безопасности с нулевым доверием и нулевым разглашением.

Мониторинг совокупности пользователей любого размера

Keeper Security's Расширенная Отчетность и Предупреждения позволяет ИТ-администраторам отслеживать совокупность пользователей любого размера; получать целенаправленные сводные данные о тенденциях и уведомления в режиме реального времени о рискованном или необычном поведении; а также получать настраиваемые отчеты. Например, команда отчетности по аудиту предоставляет подробные отчеты на основе событий на уровне пользователя, записи или всей системы.

Модуль ARAM позволяет администраторам легко создавать настраиваемые отчеты о соответствии требованиям, которые включают подробные сведения о событиях, связанных с предоставлением информации, в том числе о том, с кому была предоставлена информация, и о любых изменениях разрешений, связанных с доступом.

Модуль ARAM разработан таким образом, чтобы быть простым в использовании и обслуживании. Нет необходимости в сценариях, регулярных выражениях или настройке системного журнала, и как только вы все зададите, все остальное будет автоматизировано.

Предоставление безопасного удаленного доступа к привилегированным системам с помощью проверенных и записанных сеансов

Предоставление удаленного доступа к наиболее важным системам необходимо, но это сопряжено с риском. Виртуальные частные сети (VPN) обычно предоставляют слишком большой доступ, особенно для подрядчиков, поставщиков и временных сотрудников.

Keeper Connection Manager позволяет администраторам предоставлять доступ к привилегированным системам без необходимости делиться учетными данными. Доступ может быть отозван в любое время, а надежный контрольный журнал определяет, когда и как использовалась система. Keeper Connection Manager поддерживает запись каждого сеанса подключения. Записи могут быть графическими видеозаписями соединения или (для определенных протоколов соединения) машинописными записями, которые записывают только текст, отправленный на клиентский компьютер. Поскольку эти записи хранятся в Keeper Connection Manager, а не на компьютерах пользователей, злоумышленники не могут изменять или удалять их.

Защита секретов ИТ-инфраструктуры и управление ими

Поскольку секреты ИТ-сети открывают доступ к системам и данным с высоким уровнем привилегий, защита секретов так же важна для предотвращения кибератак, как и защита паролей конечных пользователей. Однако расползание секретов, а также жестко запрограммированные и встроенные пароли делают управление секретами еще более сложным делом, чем управление паролями пользователей.

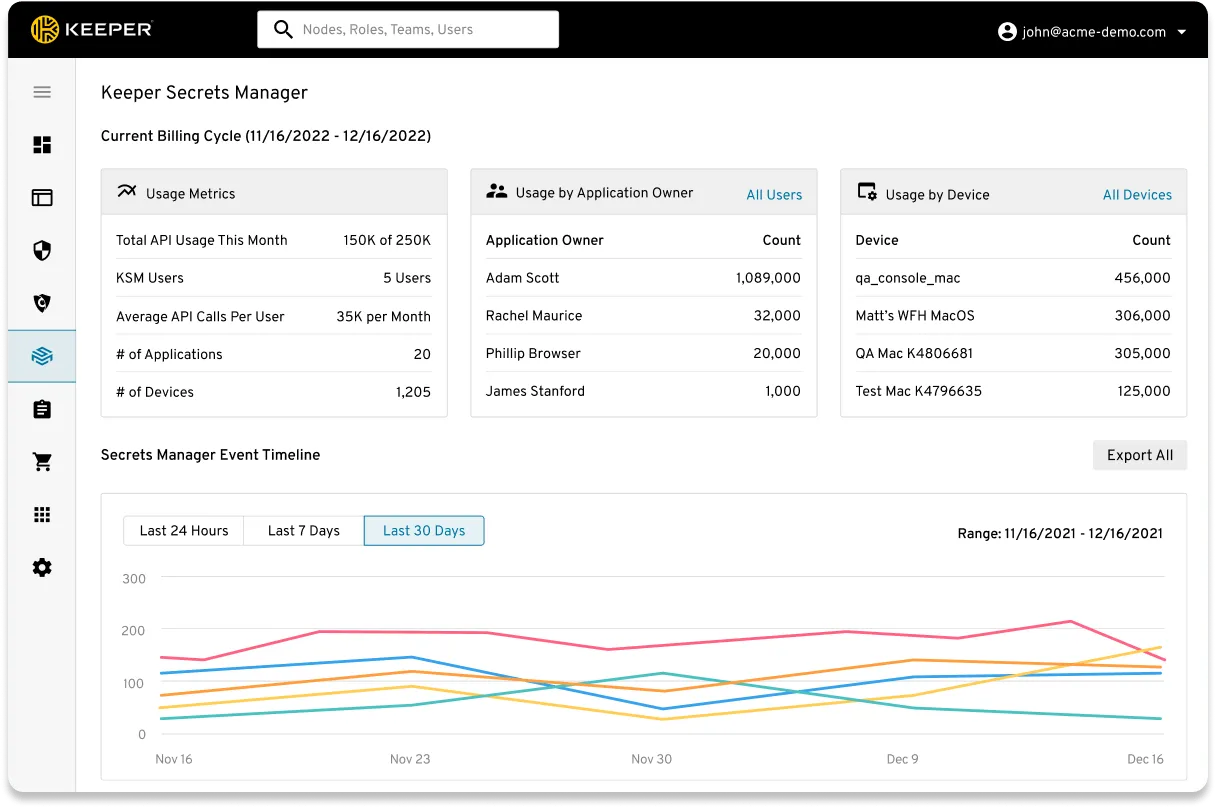

Интегрированный непосредственно в Keeper EPM, а также в Keeper Connection Manager, Keeper Secrets Manager представляет собой полностью управляемую облачную платформу с нулевым разглашением для защиты секретов инфраструктуры, таких как ключи API, пароли баз данных, ключи доступа, сертификаты и любые другие типы конфиденциальных данных.

Благодаря Keeper Secrets Manager все серверы, конвейеры CI/CD, среды разработки и исходный код извлекают секреты из защищенной конечной точки API. Каждый секрет шифруется 256-битным ключом AES, который в свою очередь шифруется другим ключом приложения AES-256. Клиентское устройство извлекает зашифрованные данные из облака Keeper, а секреты расшифровываются и используются локально на устройстве, а не на серверах Keeper.

Кроме того, все запросы к серверу дополнительно шифруются с помощью ключа передачи AES-256 поверх TLS, чтобы предотвращать атаки типа «человек посередине» (MITM) или атак повторением. Эта многоуровневая криптография прозрачно обрабатывается с помощью наших клиентских SDK, которые легко интегрируются в любую среду.

Решение Keeper Secrets Manager легко интегрируется практически в любую среду данных, не требуя дополнительного оборудования или облачной инфраструктуры. Оно предлагает готовые интеграции с широким спектром инструментов DevOps, включая GitHub Actions, Kubernetes, Ansible и другие.

Лидирующие в отрасли политики и инфраструктура безопасности

Keeper имеет самую продолжительную аттестацию SOC 2 и сертификацию ISO 27001 в отрасли. Keeper использует лучшую в своем классе платформу безопасности с нулевым доверием и архитектуру безопасности с нулевым разглашением информации, которые защищает данные клиентов с помощью нескольких уровней ключей шифрования на уровне хранилища, общей папки и записей.