市販の大半のパスワードマネージャーが パスワードボル

最終更新日:

本コンテンツは Venak Securityによって作成・公開されたものを日本語に翻訳して解説しています。

パスワードマネージャーは本当に安全?現実の脅威とのギャップを検証

ログインや認証にパスワードを使うのが当たり前になっている中、その安全管理はサイバーセキュリティの要と言えます。

パスワードマネージャーは、暗号化された保管庫、安全な自動入力、複雑なパスワードの生成など、多くの便利で安全な機能を提供します。

しかし一方で、こうしたツールに保存された情報を狙う「パスワード窃取型マルウェア」も増加しており、無防備な状態では逆にリスクになることもあります。

たとえば Windows 10 や 11 では、プロセスごとに仮想メモリ空間を分離する「メモリ分離機能」が導入されていますが、条件次第では一般ユーザー権限のプロセスから、他のユーザーモードプロセスのメモリにアクセスできてしまう場合があります。

つまり、特権を持たないマルウェアでも、ブラウザやパスワードマネージャーのメモリに残っているパスワードや認証トークンなどの機密情報を読み取れる恐れがあるのです。

Windowsの設計上、同じユーザー権限で動作しているプログラム同士は互いのメモリを読み取ることができます。これは、マルウェアがアプリケーションのメモリから機密データを抜き取るために悪用される大きなリスク要因です。

本記事では、NordPass、Proton Pass、1Password、LastPass、Bitwarden、Dashlane、Keeper といった主要パスワードマネージャーが、こうした現実のマルウェア攻撃にどれほど耐えられるのかを詳しく解説します。

Keeper Forcefieldとは?メモリ攻撃からアプリを守る新機能

Keeper Securityは、Windowsのセキュリティ上の大きな欠陥を補う新機能「Keeper Forcefield(フォースフィールド)」を2025年にリリースしました。

これは、機密性の高いアプリケーションに対する不正なメモリアクセスをブロックすることで、マルウェアによる情報漏洩を防ぎます。

Windowsでは、同一ユーザーアカウントで動作しているプロセス間でメモリの読み取りが可能であり、これをマルウェアが悪用してブラウザやパスワードマネージャーのメモリからパスワードやセッショントークンを盗み出すケースが後を絶ちません。

Keeper Forcefieldは、カーネルレベルでメモリへの不正アクセスを防止する仕組みを備えており、特権を持たないマルウェアからもアプリケーションを保護できます。しかも、ユーザーの操作性に影響を与えることはありません。

パスワードを盗むインフォスティーラーとは?

「インフォスティーラー」やスパイウェアと呼ばれる情報窃取型マルウェアは、プロセスのメモリを読み取ったり、情報を抜き取ったりして、ユーザーの認証情報を盗み出します。

パスワードスティーラーは、ブラウザやアプリに保存されたパスワードを密かに収集する悪質なプログラムで、以下のようなものが知られています。:

- RedLine Stealer(レッドライン・スティーラー)

- Raccoon Stealer(ラクーン・スティーラー)

- Vidar(ヴィダー)

- Lumma Stealer(ルンマ・スティーラー)

これらのマルウェアは、Windowsの標準API(OpenProcess / ReadProcessMemory など)を使ってプロセスのメモリを読み取ったり、プロセスにコードを注入してパスワードを抜き出したりします。

たとえば、ブラウザに入り込んでフォーム入力を傍受したり、単にメモリをスキャンしてパスワードのような文字列パターンを探したりするのです。

ポイントは、こうしたマルウェアは必ずしもソフトウェアの「脆弱性」を突く必要がないということ。

アクセスできるメモリ空間にパスワードが存在していれば、それだけで簡単に盗まれてしまう可能性があります。最近では、Webセッションのクッキーを盗んでMFA(多要素認証)を回避する「セッションハイジャック」も注目されています。

このようなマルウェアは、フィッシングメール、偽ソフトウェア、ブラウザの脆弱性などを通じて侵入し、パスワード、クッキー、認証トークン、さらには2FAコードまでも標的にします。

よくある攻撃手口

1. ブラウザでのパスワード保存

ブラウザにパスワードを保存するのは便利ですが、専用のパスワードマネージャーに比べて暗号化や保護機能が弱く、特にキーロガーやトロイの木馬の標的になりやすい傾向があります。

2. フィッシングやソーシャルエンジニアリング

どれだけ安全なパスワードマネージャーを使っていても、ユーザーが偽のログイン画面などに騙されてマスターパスワードを入力してしまえば、全ての情報が危険にさらされます。

3. マルウェアやランサムウェア

高度なマルウェアは、ブラウザに保存されたパスワードだけでなく、パスワードマネージャーの保管庫そのものも狙います。一部のランサムウェアは、デバイスのファイルを暗号化する前に、保存されている認証情報を抜き取る機能も持っています。

OS設計の落とし穴:プロセス間のメモリ分離(あるいはその不十分さ)

現代のオペレーティングシステム(OS)では、各プロセスに専用のメモリ空間が割り当てられており、他のプロセスから自由に読み書きされないよう設計されています。

しかし、Windowsでは同じユーザーアカウントで動作するプロセス同士は、特別な制限(サンドボックスなど)がない限り「信頼できる同一ドメイン」とみなされるのが現実です。

つまり、あるプロセスが対象プロセスと同じユーザーと同じ整合性レベル(integrity level)で動作していれば、特別な権限がなくてもWindowsのAPIを使って他のプロセスのメモリを開いて読み取る(OpenProcess + ReadProcessMemory)ことが可能になります。さらには、WriteProcessMemoryでコードを注入することすらできます。

要するに、同じユーザーアカウントで動いている2つのプロセス間には、デフォルトではセキュリティ境界が存在しないのです。別のユーザーアカウントや、サンドボックス(たとえばAppContainer)のような仕組みが使われていない限り、プロセス間アクセスは基本的に許可されています。

Microsoftにおける「セキュリティ境界」の定義

Microsoftは、異なるユーザーアカウントや一部のサンドボックス環境(AppContainerなど)を「セキュリティ境界」として扱います。

一方で、同一ユーザー内の通常プロセス間には、原則としてその境界が存在しないとされており、Windowsの設計としてそれが許容されています。

Microsoft Security Response Center の文書では、「不正なプロセスが他のプロセスのデータにアクセスするべきではない」とされていますが、実際の仕様では、同じユーザーとして動作している限り、それは“許可されたアクセス”と見なされてしまいます。

この仕様は設計上の意図に基づいています。つまり、一度でも攻撃者がユーザー権限でコードを実行できてしまえば、そのユーザーができることは何でも実行可能になるという前提です。

例外も存在します。たとえば、セキュリティソフトやシステムサービスが採用する「Protected Process」や、一部アプリで利用されるAppContainerのようなサンドボックス化技術です。

ただし、一般的なユーザーアプリケーション(ブラウザやパスワードマネージャーなど)は、これらの保護機構を利用していないケースが多く、同一ユーザーの他プロセスからメモリ内容を参照されるリスクがあります。

検証方法

Venak Securityでは、AI機能を強化した Lumma Stealer(ルンマ・スティーラー) を用いて、パスワードマネージャーやブラウザのメモリ内データを不正に抽出する攻撃をシミュレートしました。

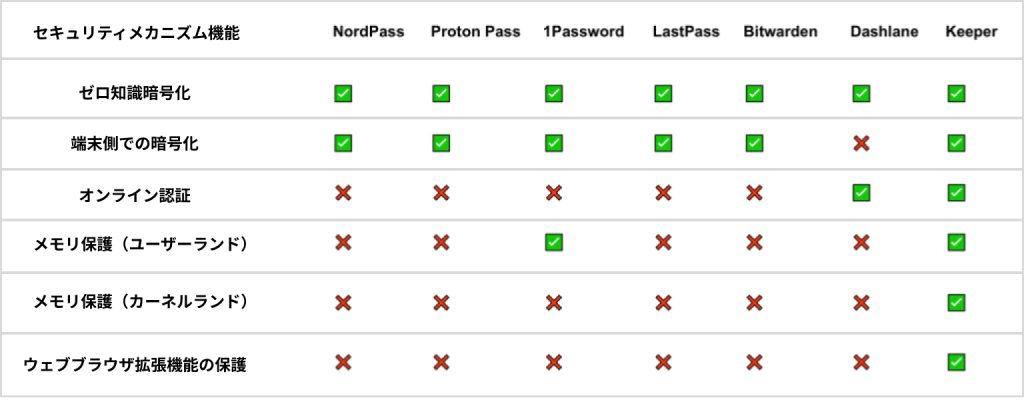

評価対象となったのは、以下のようなセキュリティ要素を持つ主要パスワードマネージャーです。

- ゼロ知識暗号化:ベンダーであっても保管データにアクセスできない構造

- クライアントサイド暗号化:送信前にデバイス側で暗号化が行われる

- オンライン認証:オンラインでの認証完了後に保管庫が開く仕組み

- ユーザーモードのメモリ保護:他のプロセスからのRAMアクセスをブロック

- カーネルモードのメモリ保護:ドライバやカーネルレベルの攻撃から守る

- ブラウザ拡張の保護:悪意あるコードによる拡張機能の乗っ取り対策

使用ツールとシナリオ

実験には、POSメモリスクレーパー(POS Memory Scraper) をベースにAIで拡張した攻撃ツールを使用しました。これは、実際のマルウェアと同様に、Windowsのメモリ空間からクレジットカード情報などを読み取る機能を持つツールです。

検証では、パスワードマネージャーの保管庫にクレジットカード情報を保存し、その情報がメモリ上でどのように扱われ、攻撃ツールによって読み取られてしまう可能性があるかを評価しました。

このように実際の攻撃シナリオに近い条件を再現することで、各パスワードマネージャーがメモリベースの脅威にどの程度対応できるかを明らかにしました。

検証結果

まとめ:テスト結果からわかったこと

すべてのパスワードマネージャーは、ゼロ知識暗号化とクライアント側での暗号化に対応しており、通信や保管中のデータは強固に守られています。

メモリ保護の違い

- Keeper(キーパー)は「Forcefield」機能により、通常のユーザー権限での攻撃だけでなく、ドライバーなどを使ったカーネルレベルの攻撃にも対応していました。

- 1Password(ワンパスワード)は、通常のユーザープロセスからの読み取りをブロックできましたが、より高度な攻撃への対策は確認できませんでした。

- それ以外の製品(NordPass、Bitwarden、LastPassなど)は、アプリ版・ブラウザ版のどちらも、メモリを読み取る攻撃に対して防御できませんでした。

ブラウザ拡張機能の保護

- Keeperだけが、ブラウザ拡張機能を狙ったメモリ読み取り攻撃を防いでいました。

- 他のすべての製品は、拡張機能が攻撃されるリスクに対する保護は確認できませんでした。

個別テスト結果

ここでは、それぞれのパスワードマネージャー個別でみたテスト結果をご紹介します。

NordPassの場合

- AIを活用したテストツール(POSメモリスクレーパー)で検証したところ、NordPassのメモリ上に保存されていたクレジットカード情報は、簡単に読み取られてしまいました。

Proton Pass(プロトンパス)

NordPassと同様にメモリ保護がなく、すべてのテストで失敗しました。

1Password(ワンパスワード)

一部のユーザーモード攻撃はブロックしました。

しかし、高度な手法による回避を使った場合、ユーザーモード・カーネルモードの両方の攻撃に対して最終的には突破されました。

LastPass(ラストパス)

NordPassやProton Passと同様、メモリ内のユーザーデータは無防備な状態でした。

Bitwarden(ビットワーデン)

ユーザーモードのメモリ読み取り攻撃は防げませんでした。

一部のデータはハッシュ化されており抽出が難しくなっていましたが、結果的にメモリ攻撃からの保護には至りませんでした。

Dashlane(ダッシュレーン)

Dashlaneは主にブラウザ拡張機能として動作するため、ユーザーデータはブラウザのメモリ上に保存されます。

一部のブラウザではサンドボックス機能がありますが、ChromeやEdgeのような一般的なブラウザではこの保護は不十分です。

Keeper + Forcefield

ユーザーモードおよびカーネルモードのすべての攻撃をブロックすることに成功しました。

ブラウザ拡張のメモリも保護され、テスト中もっとも堅牢な結果を示しました。

結論

Windows 10および11では、同じユーザーアカウントで実行されているプロセス間でメモリが自由に読み取れる設計になっており、特別な防御策がない限りマルウェアによる情報漏洩のリスクがあります。

これはCVE(共通脆弱性識別子)や各種研究ブログでも確認されており、実際にスパイウェアやインフォスティーラーによる攻撃手法として利用されています。

その中でKeeper with Forcefieldは以下のような多層的な保護により、優れた防御力を示しました。:

- メモリ全体の保護(ユーザーモード・カーネルモード両方)

- ブラウザ拡張の防御

- オンライン認証による保管庫の解錠

これらの追加レイヤーによって、最新型のパスワード窃取マルウェアによる侵害リスクを大幅に軽減します。

定期的なセキュリティテストと、信頼性の高いセキュリティツールの導入は、個人ユーザーにも企業にも欠かせない対策です。

そんなKeeperパスワードマネージャーをこの機会にまずはお試しください。

Keeperフォースフィールドの詳細は以下からご覧いただけます。

参考文献

Born’s Tech Blog – Chrome stores passwords in memory in plain text (June 2022)

CyberArk Labsの調査を要約した記事。Chromeがパスワードを平文でメモリ上に保存していることを指摘。

SpyCloud Labs – Infostealers Bypass New Chrome Security Feature (October 2024)

Chromeの新しいセキュリティ機能(App-Bound Encryption)をインフォスティーラーが回避していたことを報告。更新前は、ユーザーとして動作する任意のアプリ(マルウェア含む)がChromeのCookieデータへアクセス可能だった。

Security StackExchange – Can data be stolen from RAM in use? (2017)

同一ユーザーとして動作するプロセスは、標準的なシステムコール(OpenProcess / ReadProcessMemory)で他プロセスのメモリを読み取れるという事実を議論。

Microsoft MSRC – Windows Security Servicing Criteria (2020)

Windowsにおける「セキュリティ境界」の定義を説明。プロセス分離は原則として「異なるユーザーコンテキスト間」に適用され、同一ユーザー内では分離されない。

SecureWorks – The Growing Threat from Infostealers (2023)

RedLine、Raccoon、Vidarなどのインフォスティーラー系マルウェアが、資格情報やCookieを盗む実例を紹介。

Sysdig – KeePass CVE-2023-32784 Analysis (June 2023)

KeePassに関する脆弱性分析。プロセスメモリから平文のマスターキーが抽出可能だった事例を解説。

SonicWall – Threat intelligence: TinyPOS (May 2019)

多機能POSマルウェアファミリー「TinyPOS」が実際に拡散している状況を報告。

BleepingComputer – KeePass disputes vulnerability allowing stealthy password theft (February 2023)