Gli istituti finanziari si affidano molto a fornitori terzi come processori di pagamento, fornitori di piattaforme bancarie e integrazioni fintech per mantenere l'efficienza operativa. Infatti, secondo

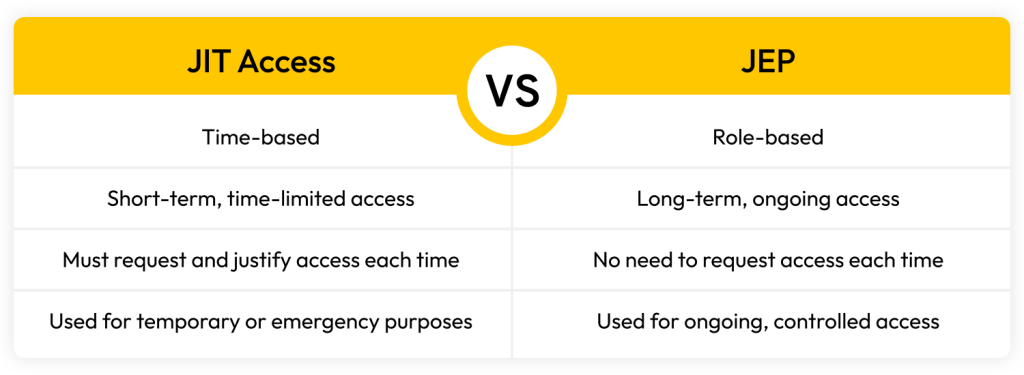

La differenza principale tra l’accesso just-in-time (JIT) e il just enough privilege (JEP) è che l’accesso JIT si concentra sulla durata degli accessi, che sono concessi solo in base alla necessità. Il JEP, invece, si concentra su quale accesso viene concesso. Sebbene entrambe le strategie riducano al minimo il rischio di privilegi permanenti, l’accesso JIT e il JEP funzionano in modi diversi e hanno priorità diverse.

Continua a leggere per scoprire di più sull’accesso JIT, il JEP, le differenze principali e come operano insieme per gestire gli accessi.

Che cos’è l’accesso Just-in-Time (JIT)?

L’accesso Just-in-Time (JIT) fa sì che sia gli utenti umani che le macchine ricevano privilegi elevati in tempo reale per un periodo di tempo specifico per eseguire una determinata attività. Con l’accesso JIT, gli utenti autorizzati possono accedere ai dati con privilegi solo quando serve, anziché avere accesso in ogni momento, noto anche come accesso permanente. Questo limita il tempo durante il quale i dipendenti possono accedere ai sistemi con privilegi, riducendo la superficie di attacco e altri rischi per la sicurezza.

Che cos’è il Just Enough Privilege (JEP)?

Il Just Enough Privilege (JEP) limita quello a cui un utente può accedere, concedendogli l’accesso sufficiente per svolgere il suo lavoro. Il JEP deriva dal principio del privilegio minimo (PoLP), che limita l’accesso consentito per ridurre al minimo i rischi di sicurezza informatica come le minacce interne.

Le differenze principali tra accesso just-in-time e just enough privilege

Sia il JIT che il JEP riducono i rischi per la sicurezza e controllano gli accessi con privilegi, pur concentrandosi su aree diverse.

L’accesso JIT è basato sul tempo, mentre il JEP è basato sui ruoli

Con l’accesso JIT, un utente riceve l’accesso solo quando necessario e per un determinato periodo di tempo. Il JEP, invece, concede agli utenti solo il livello di accesso necessario in base al loro ruolo. Ad esempio, se un amministratore di sistema ha bisogno di un accesso temporaneo per risolvere un problema del server, gli vengono concessi dei privilegi a tempo limitato. Una volta risolto il problema, questi privilegi vengono revocati.

Il JEP è basato sui ruoli e dà la priorità al tipo di accesso di cui un utente ha bisogno per il suo ruolo specifico. Ad esempio, un amministratore di sistema junior che gestisce gli account degli utenti di un sistema non ha bisogno di un accesso amministratore completo. Il JEP fa in modo che l’amministratore junior abbia privilegi limitati, consentendogli di interagire solo con gli strumenti e i dati necessari per la gestione degli account degli utenti.

L’accesso JIT si concentra sugli accessi a breve termine e a tempo limitato, mentre il JEP si concentra sugli accessi a lungo termine e continui

Mentre l’accesso JIT si concentra sulla concessione di un accesso a breve termine a tempo limitato, il JEP concede un accesso continuo e a lungo termine. L’accesso JIT fornisce un accesso privilegiato solo per un breve periodo, che scade una volta completata un’attività specifica.

Il JEP fornisce accesso con privilegi limitatamente ai permessi necessari per il proprio ruolo specifico, ma non limita la durata di tale accesso. Ad esempio, se sei un dirigente che ha bisogno di accedere frequentemente ai report riservati, riceverai un accesso continuo per poter visualizzare tali informazioni sensibili.

Con l’accesso JIT, gli utenti devono richiedere e giustificare l’accesso ogni volta che ne hanno bisogno; nel caso del JEP no

Devi richiedere permessi elevati ogni volta che devi accedere alle informazioni con privilegi con l’accesso JIT, mentre il JEP fornisce un accesso continuo a meno che il tuo ruolo non richieda un ulteriore livello di accesso. Con il JEP, non devi richiedere e giustificare l’accesso alle informazioni con privilegi ogni volta, purché il tuo ruolo rimanga non sia cambiato.

L’accesso JIT e il JEP hanno casi d’uso diversi

Anche se sia l’accesso JIT che il JEP riducono i rischi di sicurezza informatica, l’accesso JIT viene utilizzato solitamente per situazioni temporanee o di emergenza, mentre il JEP viene utilizzato per gli accessi continui e controllati. Se un amministratore deve risolvere un problema per evitare che gli account vengano compromessi, deve ottenere privilegi temporanei in caso di emergenza tramite l’accesso JIT. Una volta risolto il problema, l’accesso temporaneo come amministratore viene revocato, riducendo i rischi per la sicurezza dell’organizzazione. Al contrario, il JEP è utile quando determinati ruoli richiedono un accesso continuo ma limitato alle informazioni con privilegi.

Come JIT e JEP lavorano insieme nella gestione degli accessi

L’accesso JIT e il JEP agiscono insieme nella gestione delle identità e degli accessi (IAM) e nella gestione degli accessi privilegiati (PAM) per fornire un modo più sicuro di controllare gli accessi con privilegi. Implementando sia l’accesso JIT che il JEP, le organizzazioni possono controllare gli accessi per le attività temporanee e a tempo limitato oltre che le responsabilità continue basate sui ruoli. Ecco i vantaggi di utilizzare l’accesso JIT e il JEP insieme nella tua organizzazione:

- Maggiore sicurezza: combinando l’accesso JIT e il JEP è possibile ridurre al minimo i rischi di violazioni dei dati facendo sì che gli utenti possano accedere solo alle risorse specifiche necessarie per i loro ruoli e solo per il tempo necessario.

- Maggiore conformità: con il JIT e il JEP, le organizzazioni possono dimostrare che gli accessi con privilegi rispettano i requisiti di conformità, poiché i dati sensibili sono accessibili solo in circostanze e sotto controlli rigorosi.

- Efficienza operativa: incorporando sia l’accesso JIT che il JEP le organizzazioni possono operare in modo più efficiente e produttivo, poiché l’accesso JIT viene eseguito secondo la necessità, mentre il JEP riduce il tempo necessario per concedere l’accesso agli utenti con ruoli statici.

Migliora la sicurezza con il JIT e il JEP usando KeeperPAM®

Per gestire in modo sicuro gli accessi con privilegi all’interno della tua organizzazione, migliora la sicurezza con KeeperPAM®, garantendo una maggiore sicurezza sia con l’accesso JIT che con il JEP. Utilizzando KeeperPAM, puoi concedere l’accesso agli utenti con privilegi solo quando necessario e per un periodo di tempo limitato.

Richiedi oggi stesso una demo di KeeperPAM per migliorare la sicurezza della tua organizzazione e gestire efficacemente gli accessi con privilegi.