Financiële instellingen zijn sterk afhankelijk van externe leveranciers zoals betalingsverwerkers, aanbieders van bankplatformen en fintech-integraties om de operationele efficiëntie te waarborgen. Sterker nog, volgens h...

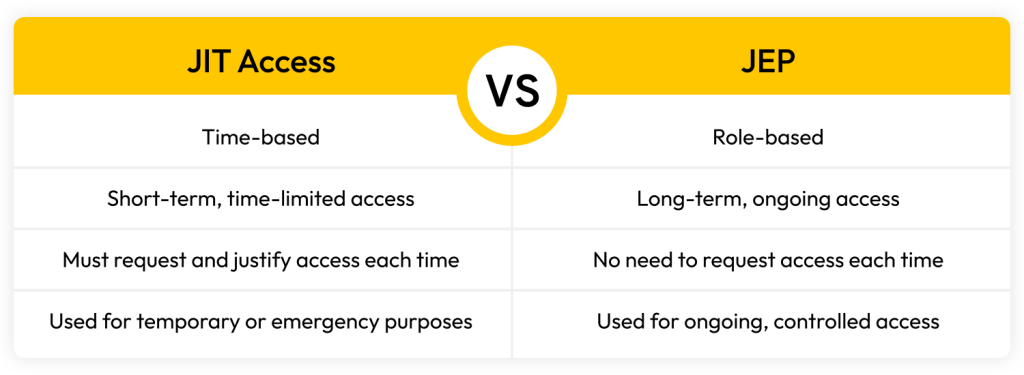

Het belangrijkste verschil tussen Just-in-Time (JIT)-toegang en Just Enough Privilege (JEP) is dat JIT-toegang zich richt op hoe lang de toegang wordt verleend. Dit is gebaseerd op toegang dat alleen wordt gegeven zolang deze nodig is. Aan de andere kant richt JEP zich op wat voor soort toegang wordt verleend. Hoewel beide strategieën het risico op permanente privileges minimaliseren, functioneren JIT-toegang en JEP op verschillende manieren en hebben ze elk verschillende prioriteiten.

Ontdek hier meer informatie over JIT-toegang en JEP, de belangrijkste verschillen tussen deze twee en op welke wijze ze samenwerken bij toegangsbeheer.

Wat is Just-in-Time (JIT)-toegang?

Just-in-Time (JIT)-toegang zorgt ervoor dat zowel menselijke gebruikers als machines gedurende een beperkte periode verhoogde privileges ontvangen om een specifieke taak uit te kunnen voeren. Met JIT-toegang hebben geautoriseerde gebruikers alleen toegang tot geprivilegieerde gegevens op het moment dat dit nodig is. Ze hebben dus geen permanente of onbeperkte toegang. Deze methode beperkt hoe lang werknemers toegang hebben tot geprivilegieerde systemen, waardoor het aanvalsoppervlak en andere beveiligingsrisico’s worden verminderd.

Wat is Just Enough Privilege (JEP)?

Just Enough Privilege (JEP) beperkt wat een gebruiker kan openen, waardoor ze alleen voldoende toegang hebben om hun werk uit te voeren. JEP is afgeleid van het ‘principe van de minste toegangsrechten’ (PoLP), dat de mate van toegang beperkt om risico’s rondom cybersecurity te minimaliseren, zoals bijvoorbeeld bedreigingen van binnenuit.

De belangrijkste verschillen tussen Just-in-Time-toegang en Just Enough Privilege

Zowel JIT als JEP minimaliseren beveiligingsrisico’s en controleren geprivilegieerde toegang, maar ze richten zich op verschillende gebieden.

JIT-toegang is op tijd gebaseerd en JEP is rolgebaseerd

Met JIT-toegang ontvangt een gebruiker alleen toegang wanneer dit nodig is en gedurende een bepaalde periode. JEP verleent gebruikers daarentegen de minste hoeveelheid toegang die nodig is op basis van hun rol. Wanneer een systeembeheerder bijvoorbeeld tijdelijke toegang vereist om een serverprobleem op te lossen, krijgen ze tijdbeperkte toegangsrechten. Zodra het probleem is opgelost, worden die toegangsrechten ingetrokken.

JEP is rolgebaseerd en geeft prioriteit aan wat de toegang van een gebruiker nodig heeft voor hun specifieke rol. Een junior systeembeheerder die gebruikersaccounts in een systeem beheert, heeft bijvoorbeeld geen volledige administratieve toegang nodig. JEP zorgt ervoor dat de junior-beheerder beperkte toegangsrechten krijgt, waardoor ze alleen kunnen de de tools en gegevens kunnen gebruiken die nodig zijn voor het beheer van gebruikersaccounts.

JIT-toegang richt zich op kortdurende, tijdbeperkte toegang, terwijl JEP zich richt op langdurige, permanente toegang

Hoewel JIT-toegang zich richt op het verlenen van tijdbeperkte toegang op de korte termijn, verleent JEP permanente toegang op de lange termijn. JIT-toegang biedt geprivilegieerde toegang voor slechts een korte periode, die verloopt zodra u een specifieke taak hebt voltooid.

JEP biedt geprivilegieerde toegang die beperkt is tot de machtigingsniveaus die nodig zijn voor uw specifieke rol; het beperkt echter niet hoe lang u die toegang krijgt. Als u bijvoorbeeld een directeur bent die regelmatig toegang nodig heeft tot vertrouwelijke rapporten, ontvangt u permanente toegang om die gevoelige gegevens te bekijken.

JIT-toegang vereist dat gebruikers toegang aanvragen en dit elke keer als ze deze toegang nodig hebben, moeten rechtvaardigen; JEP doet dit niet

Met JIT-toegang moet u telkens een verhoogd machtigingsniveau aanvragen wanneer u toegang nodig heeft tot geprivilegieerde gegevens. Daarentegen biedt JEP permanente toegang zolang uw rol geen extra toegang vereist. Zolang uw rol ongewijzigd blijft, hoeft u met JEP niet elke keer te verzoeken om toegang tot geprivilegieerde gegevens en dit steeds te rechtvaardigen.

JIT-toegang en JEP hebben verschillende use cases

Zowel JIT-toegang als JEP verminderen het risico op cybersecurity-bedreigingen. JIT-toegang wordt echter vaker gebruikt voor tijdelijke of noodsituaties, terwijl JEP vaker wordt gebruikt voor permanente, gecontroleerde toegang. Als een beheerder een probleem moet oplossen om te voorkomen dat accounts worden gecompromitteerd, kunnen ze in geval van nood tijdelijke toegangsrechten krijgen met JIT-toegang. Zodra het probleem is opgelost, wordt de tijdelijke toegang van de beheerder ingetrokken, waardoor de beveiligingsrisico’s van de organisatie worden beperkt. JEP is daarentegen gunstig wanneer sommige rollen doorlopende maar beperkte toegang tot geprivilegieerde informatie vereisen.

Zo werken JIT en JEP samen bij toegangsbeheer

JIT-toegang en JEP werken samen in Identity and Access Management (IAM), oftewel identiteits- en toegangsbeheer, en Privileged Access Management (PAM), oftewel geprivilegieerd toegangsbeheer, om een veiligere manier te bieden voor het beheren van geprivilegieerde toegang. Door zowel JIT-toegang als JEP te implementeren, kunnen organisaties de toegang beheren voor tijdelijke, tijdbeperkte taken en permanente, rolgebaseerde taken. Dit zijn de voordelen van het gebruik van JIT-toegang en JEP in uw organisatie:

- Verbeterde beveiliging: het combineren van JIT-toegang en JEP minimaliseert het risico op gegevensinbreuken door ervoor te zorgen dat gebruikers alleen toegang hebben tot de specifieke bronnen die nodig zijn voor hun rollen en alleen gedurende de tijd die nodig is om de taak uit te voeren.

- Verbeterde naleving: met JIT en JEP kunnen organisaties bewijzen dat geprivilegieerde toegang voldoet aan de nalevingsvereisten, omdat gevoelige gegevens alleen toegankelijk zijn onder strikt beheer en strikte omstandigheden.

- Operationele efficiëntie: het integreren van zowel JIT-toegang als JEP stelt organisaties in staat om efficiënter en productiever te werken, omdat JIT-toegang plaatsvindt als dat nodig is, en JEP de tijd vermindert die wordt besteed aan het verlenen van toegang aan gebruikers in statische rollen.

Verbeter de beveiliging met JIT en JEP via KeeperPAM®

Om geprivilegieerde toegang binnen uw organisatie veilig te beheren, moet u uw beveiliging verbeteren met KeeperPAM®, wat de beveiliging verbetert met zowel JIT-toegang als JEP. Met KeeperPAM kunt u geprivilegieerde gebruikers alleen toegang verlenen wanneer dit nodig is en gedurende een beperkte tijd.

Vraag vandaag nog een demo van KeeperPAM aan om de beveiliging van uw organisatie te verbeteren en geprivilegieerde toegang effectief te beheren.