行业: 大学

通过零信任特权访问管理保护大学

通过 KeeperPAM 等特权访问管理 (PAM) 解决方案加强大学的网络安全,并确保安全访问敏感的学术和管理数据。

许多大学运营分散的 IT 系统,单个部门和研究团队管理自己的基础设施,通常导致安全策略不一致和监督分散。

大学经历学生、研究人员和教师的不断流动,导致大量的用户预配和取消预配请求。 如果没有自动化流程,IT 团队可能会变得不堪重负,从而增加安全失误的风险。

教师、研究人员和学生通常需要在常规工作时间以外访问系统,这可能使安全团队难以区分合法访问和可能的威胁。

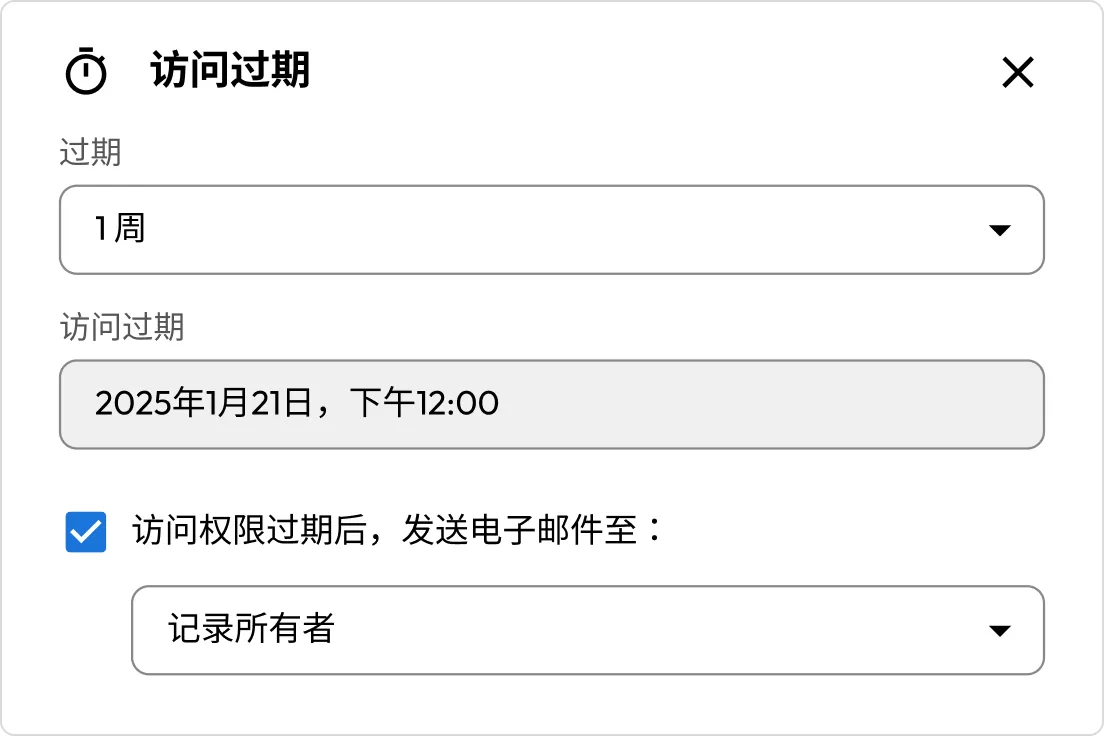

随着用户进入和离开机构或在角色和职责之间转换,维护准确和最新的访问权限就越来越复杂。如果没有有效的访问管理工具,大学可能会面临允许对敏感系统或数据的不当访问的风险,从而可能会潜在关键信息被未经授权用户接远的风险。

大学管理大量敏感数据,包括个人身份信息 (PII)、财务记录、学术记录和专有研究。 满足 FERPA、HIPAA、PCI DSS 和 NIST 800-53 等合规要求需要严格控制特权访问。

在学术研究环境中,大学、政府机构和私人组织之间的协作通常需要授予对关键系统的特权访问权限。 虽然共享资源和数据是必要的,但这增加了未经授权访问的风险,从而导致数据泄露。

KeeperPAM 实施精细访问控制,确保用户仅获得他们需要的权限,并且仅在需要时获得。基于角色的策略和基于会话的凭证防止了不必要的常设特权,同时允许教师、研究人员和员工方便访问关键系统。这种方法最大限度降低安全风险,而不会干扰学术运营或延迟重要工作。

KeeperPAM 确保记录、监控和可审计所有特权访问,从而简化合规性。 详细的审计日志和会话记录提供了谁访问哪些数据以及何时访问的完整可见性,帮助 IT 和合规团队快速响应潜在的安全事件。 可以在所有系统上实施多因素身份验证 (MFA),甚至是那些本地不支持它的系统。 此外,数据丢失预防 (DLP) 控制有助于防止未经授权的复制、下载或共享敏感学术和研究信息。 与安全信息和事件管理 (SIEM) 平台集成,允许大学自动执行合规监控,检测特权访问中的异常,并生成详细的审计报告。

KeeperPAM 实现安全、简化的访问,同时不以牺牲安全性为代价。通过基于角色的精细控制和限时访问,研究人员可以请求临时访问数据库、高性能计算 (HPC) 集群和共享计算环境,同时确保凭证永远不会暴露。KeeperPAM 还提供安全隧道,允许研究人员访问敏感研究系统,而无需虚拟专用网络 (VPN) 或暴露特权凭证。

您必须启用 Cookie 才能使用在线聊天。