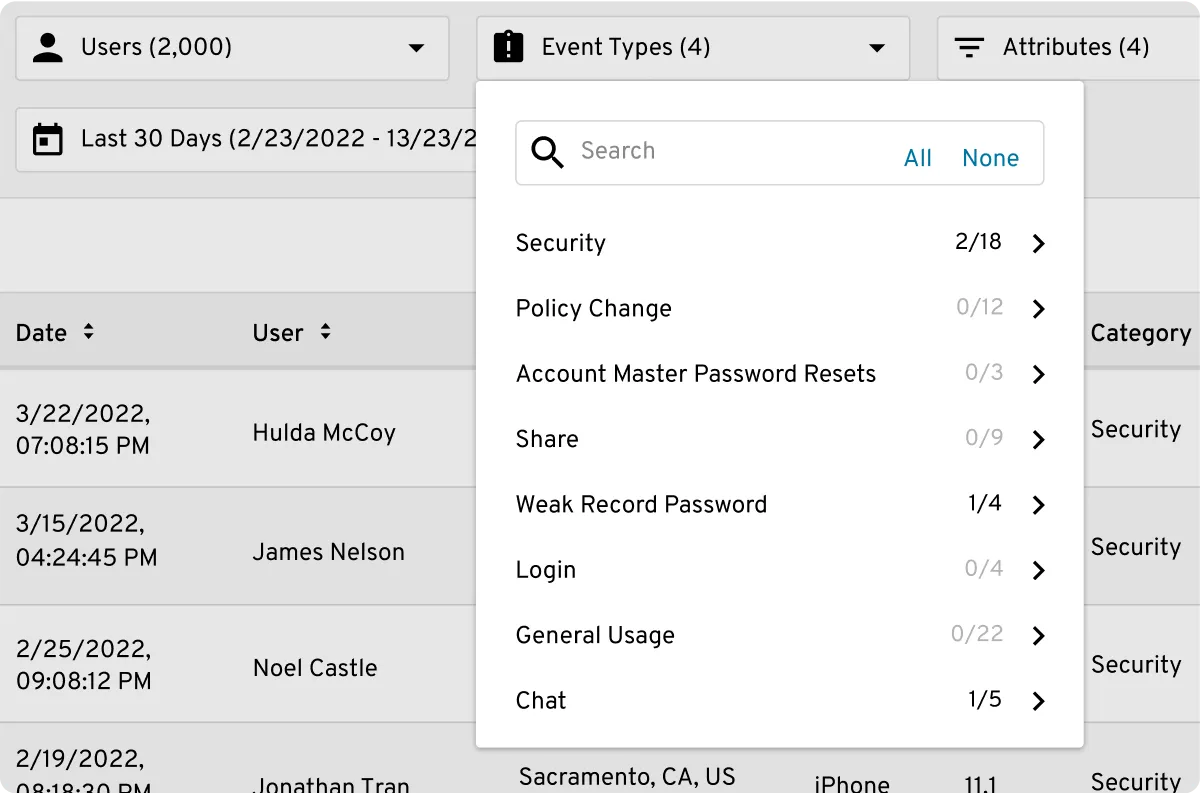

Удовлетворение нормативных требований с помощью проверенных и записанных сеансов

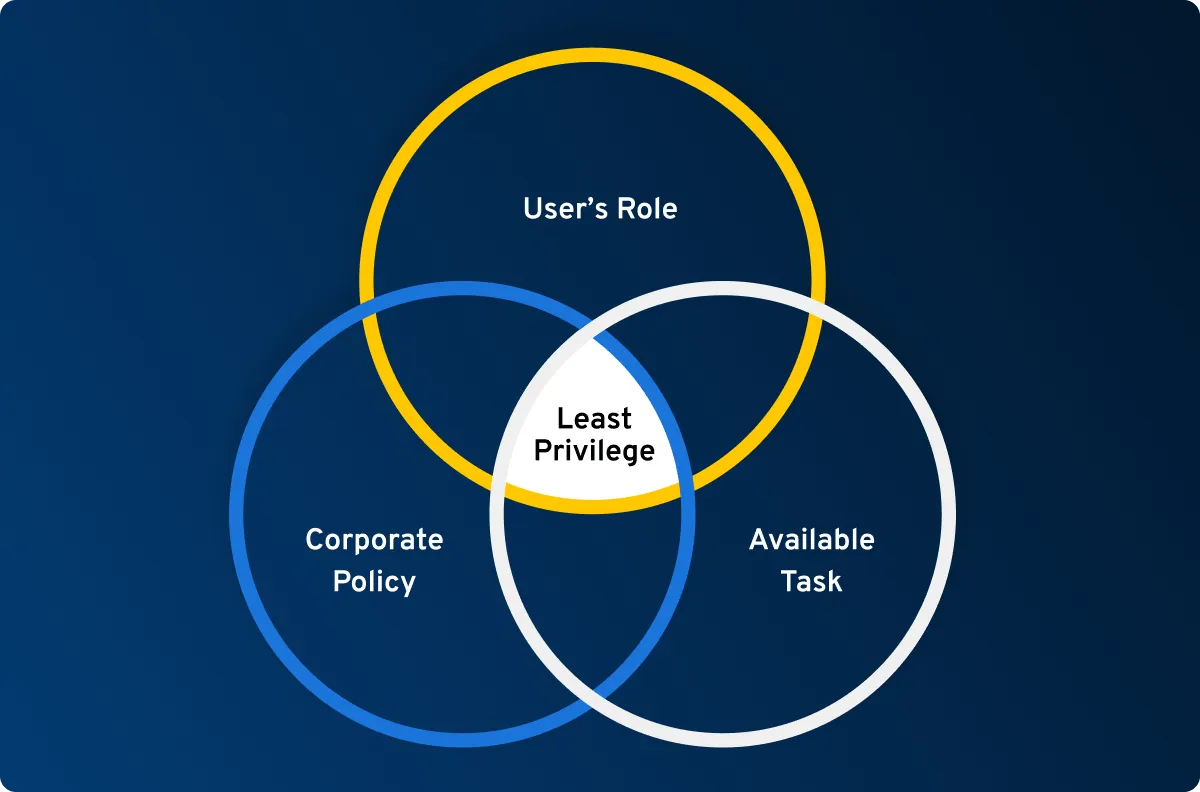

Почти все системы соответствия делают упор на риски, связанные с доступом к привилегированным системам, предписывая нулевое доверие, нулевое разглашение, доступ с минимальными привилегиями или и то, и другое. Например, вот требование 7 из PCI DSS:

Все системы в среде данных о держателях карт должны иметь достаточно настроенный контроль доступа, чтобы гарантировать, что только авторизованные внутренние лица имеют доступ к среде, системам и конфиденциальным данным о держателях карт. Любой другой доступ неавторизованных лиц должен быть запрещен.

Большинство систем содержат дополнительные элементы контроля, касающиеся защиты учетных данных, отказа от использования учетных данных по умолчанию, записи сеансов и т. д. Keeper Connection Manager помогает соответствовать требованиям SOX, HIPAA, ICS CERT, GLBA, PCI DSS, FDCC, FISM, GDPR и других нормативных актов.