Увеличение поверхности атаки

Интеграция OT-систем с ИТ-сетями и рост числа устройств Интернета вещей (IoT) в производственных компаниях увеличивают количество точек входа в сеть. Привилегированные пользователи получают доступ к критически важным OT-системам, и такие дополнительные точки доступа становятся уязвимыми для атак.

Распределенные привилегированные учетные записи

Во многих производственных компаниях привилегированные учетные записи разбросаны по разным системам — от производственного оборудования и SCADA-систем до программируемых логических контроллеров (ПЛК). Такая разрозненность усложняет контроль за доступом и увеличивает риск несанкционированных действий.

Растущее число цифровых идентификаторов

По мере роста количества цифровых идентификаторов — таких как API-ключи, сертификаты и токены доступа — компаниям становится всё сложнее отслеживать права и разрешения, связанные с этими учётными данными. Без должного управления неиспользуемые или неконтролируемые учётные данные создают уязвимости и ставят под угрозу как ИТ-, так и OT-системы.

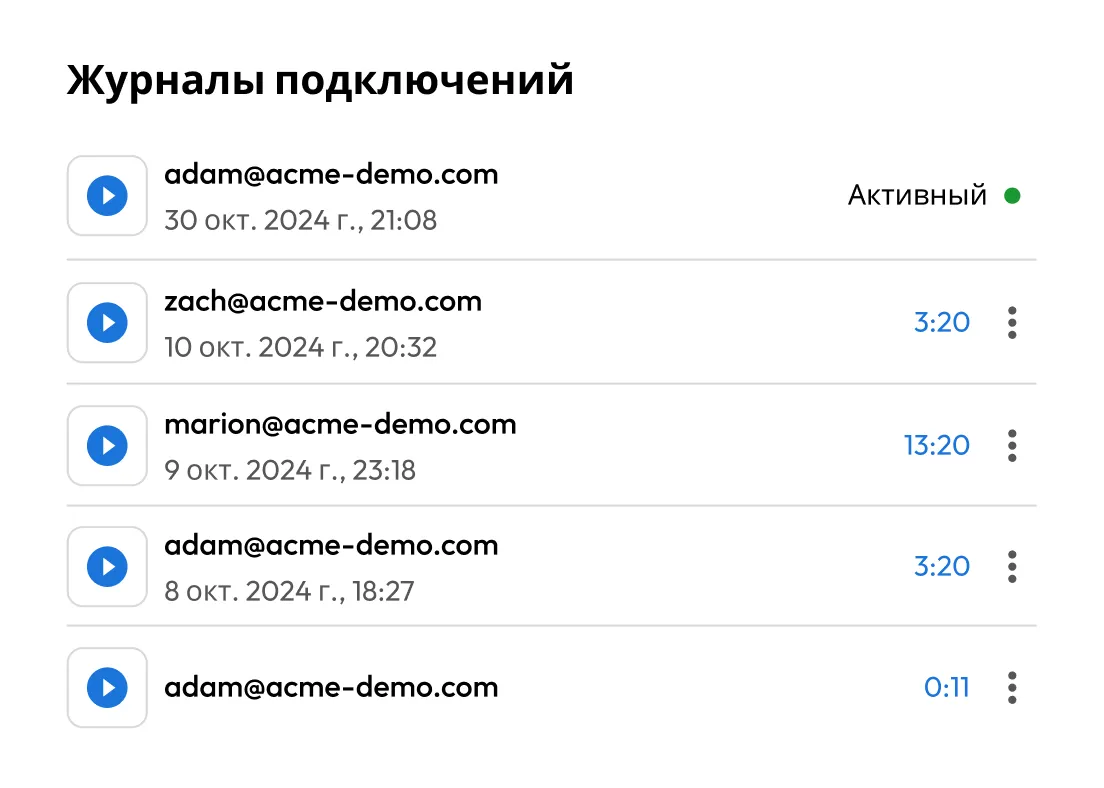

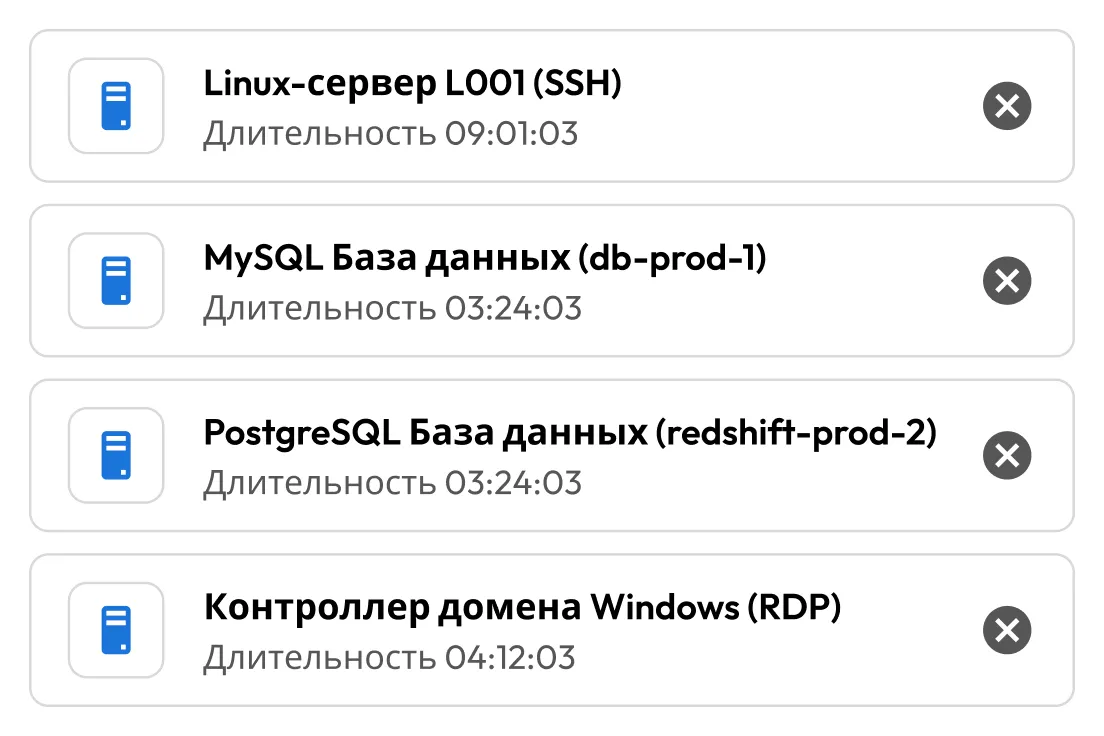

Отсутствие надзора

У многих производственных компаний может не быть необходимой инфраструктуры или ресурсов для мониторинга привилегированного доступа в реальном времени и аудита действий в системах. Без такого контроля сложно вовремя обнаружить несанкционированный доступ или возможное злоупотребление привилегиями.

Зависимость от устаревших систем

Во многих производственных компаниях используются устаревшие системы, которые изначально не были рассчитаны на современные протоколы безопасности. Часто такие решения не поддерживают расширенные возможности, например многофакторную аутентификацию (MFA), ролевое управление доступом (RBAC) или автоматизированный аудит.

Доступ сторонних поставщиков

Производственные организации часто сотрудничают со сторонними поставщиками и подрядчиками для поддержки оборудования, программного обеспечения или ИТ-инфраструктуры. Таким третьим лицам, как правило, предоставляется привилегированный доступ к критически важным системам. Без надёжного управления этим доступом их учётные данные могут оказаться под угрозой или быть использованы не по назначению.