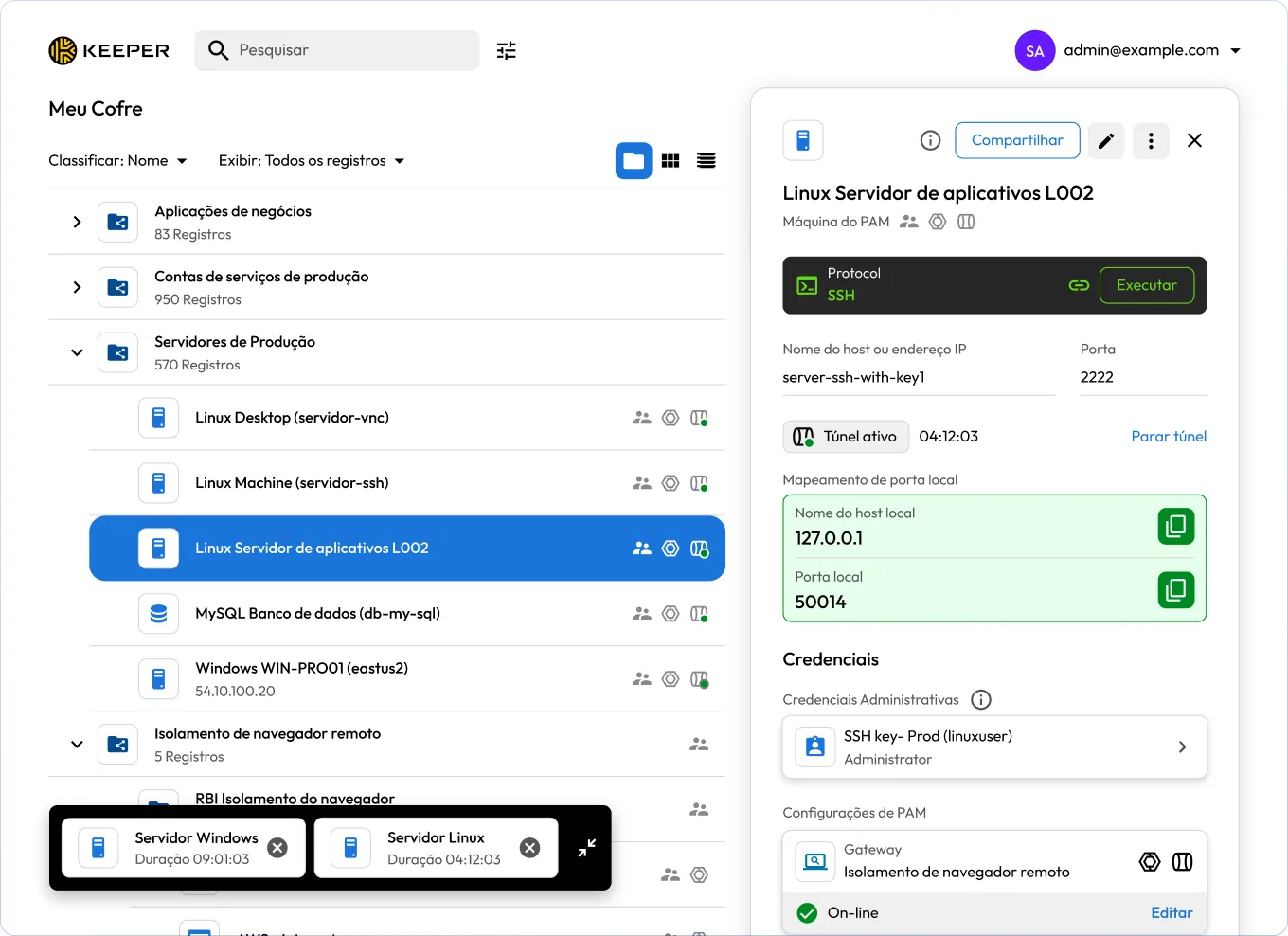

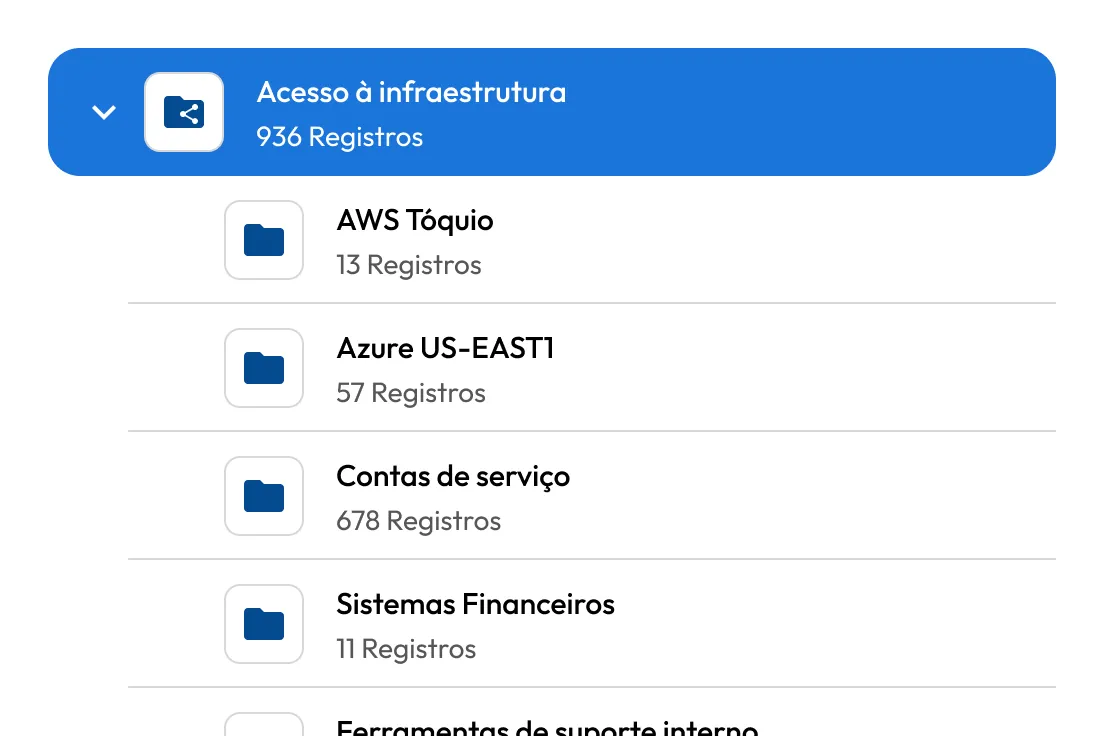

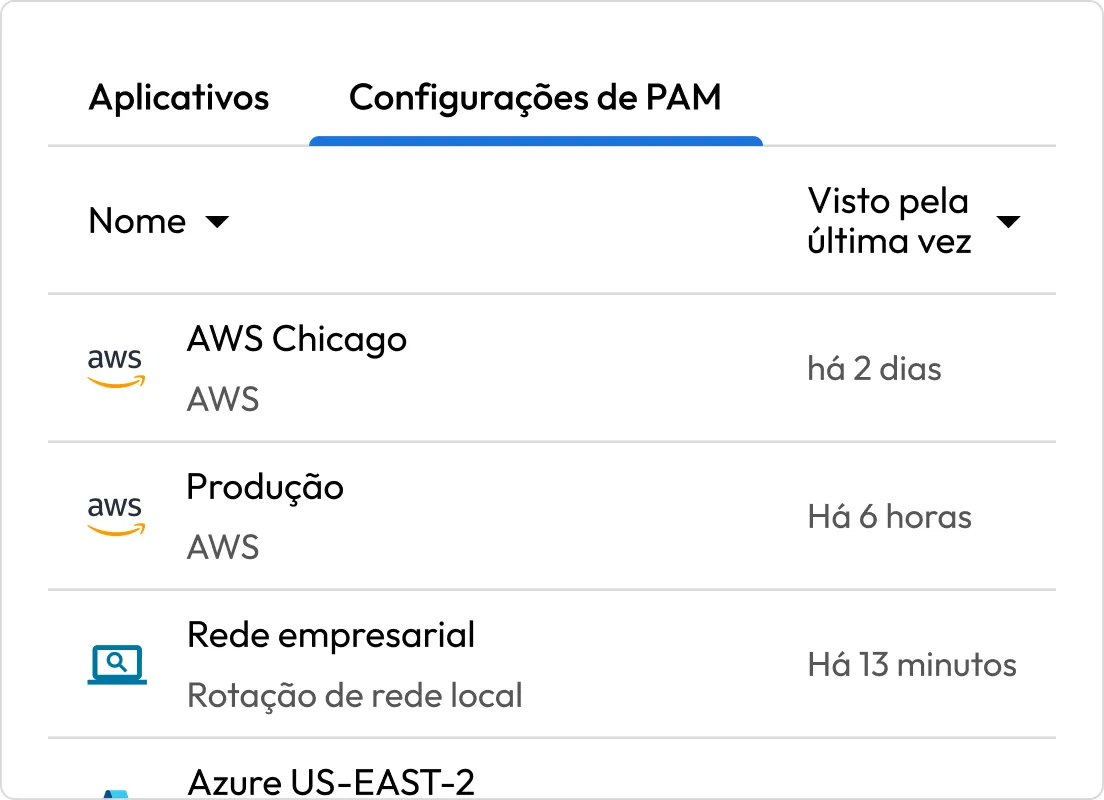

Sistemas de TI descentralizados

Muitas universidades operam sistemas de TI descentralizados, em que departamentos individuais e grupos de pesquisa gerenciam sua própria infraestrutura, o que geralmente leva a políticas de segurança inconsistentes e supervisão fragmentada.

Gerenciamento de usuários fragmentado

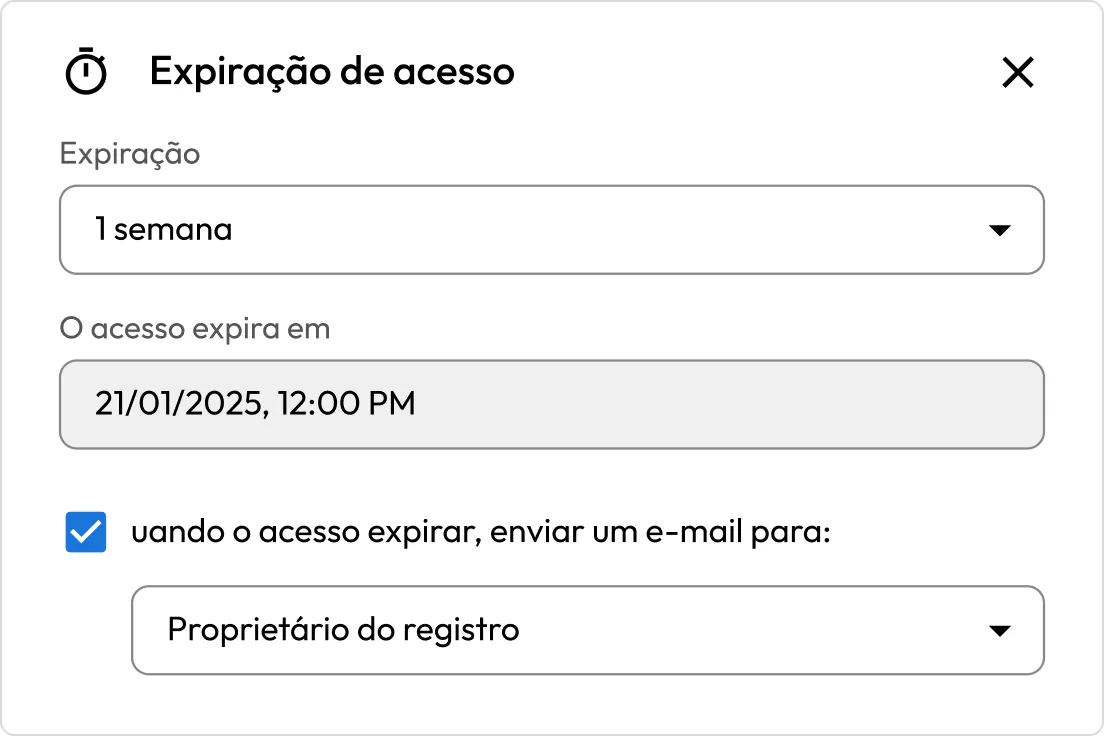

As universidades experimentam uma rotatividade constante de estudantes, pesquisadores e membros do corpo docente, levando a um alto volume de solicitações de provisionamento e desprovisionamento de usuários. Sem um processo automatizado, as equipes de TI podem ficar sobrecarregadas, o que pode aumentar o risco de lapsos de segurança.

Acesso ao sistema fora de horário comercial

Professores, pesquisadores e estudantes geralmente exigem acesso a sistemas fora do horário comercial normal, o que pode dificultar a diferenciação de acessos legítimos de possíveis ameaças.

Controles de acesso inadequados

À medida que os usuários entram e saem da instituição ou alternam entre funções e responsabilidades, a manutenção de permissões de acesso precisas e atualizadas torna-se cada vez mais complexa. Sem ferramentas de gerenciamento de acesso eficazes implementadas, as universidades correm o risco de conceder acesso inadequado a sistemas ou dados confidenciais, potencialmente expondo informações críticas a usuários não autorizados.

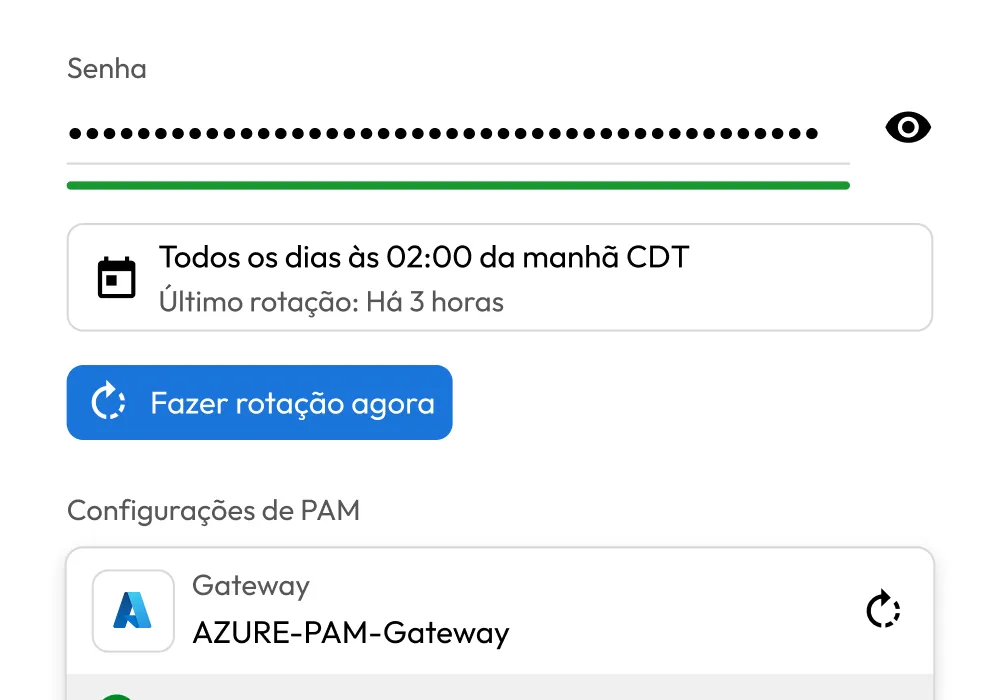

Segurança e conformidade

As universidades gerenciam grandes quantidades de dados confidenciais, incluindo informações pessoalmente identificáveis (PII), registros financeiros, registros acadêmicos e pesquisas proprietárias. Atender a requisitos de conformidade, como FERPA, HIPAA, PCI DSS e NIST 800-53 requer um controle rigoroso sobre acessos privilegiados.

Acesso para terceiros

Em configurações de pesquisa acadêmica, a colaboração entre universidades, agências governamentais e organizações privadas geralmente requer a concessão de acesso privilegiado a sistemas críticos. Embora seja necessário para compartilhar recursos e dados, isso aumenta o risco de acessos não autorizados, o que pode levar a violações de dados.