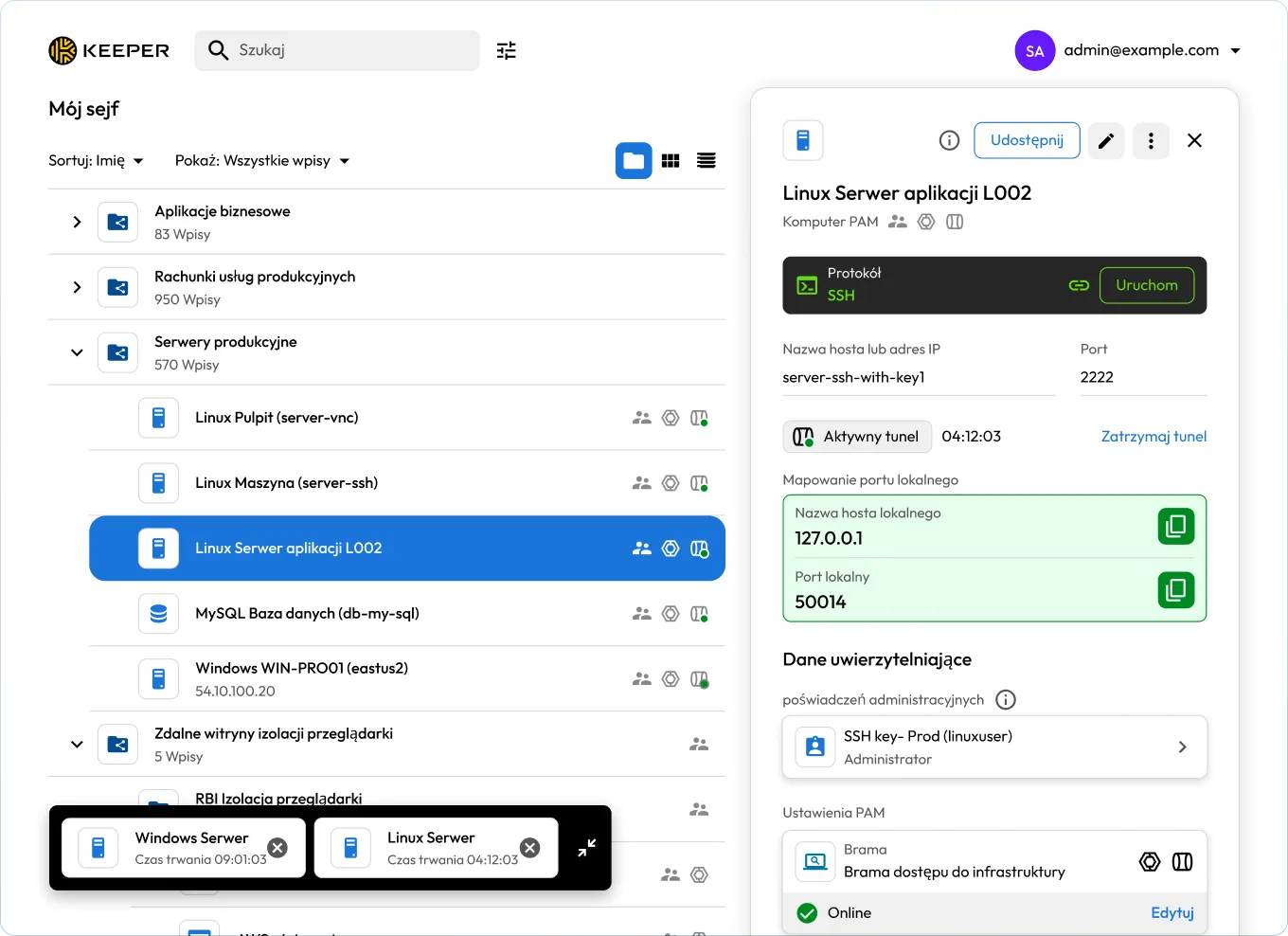

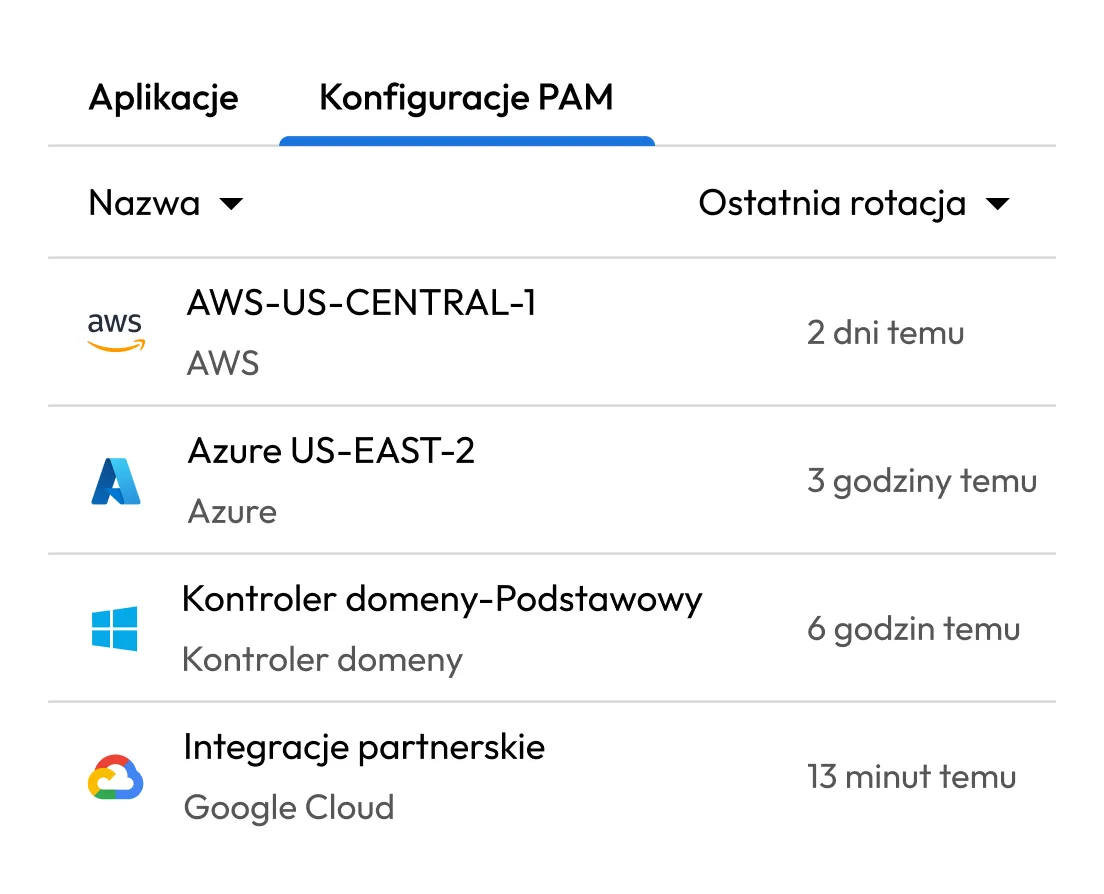

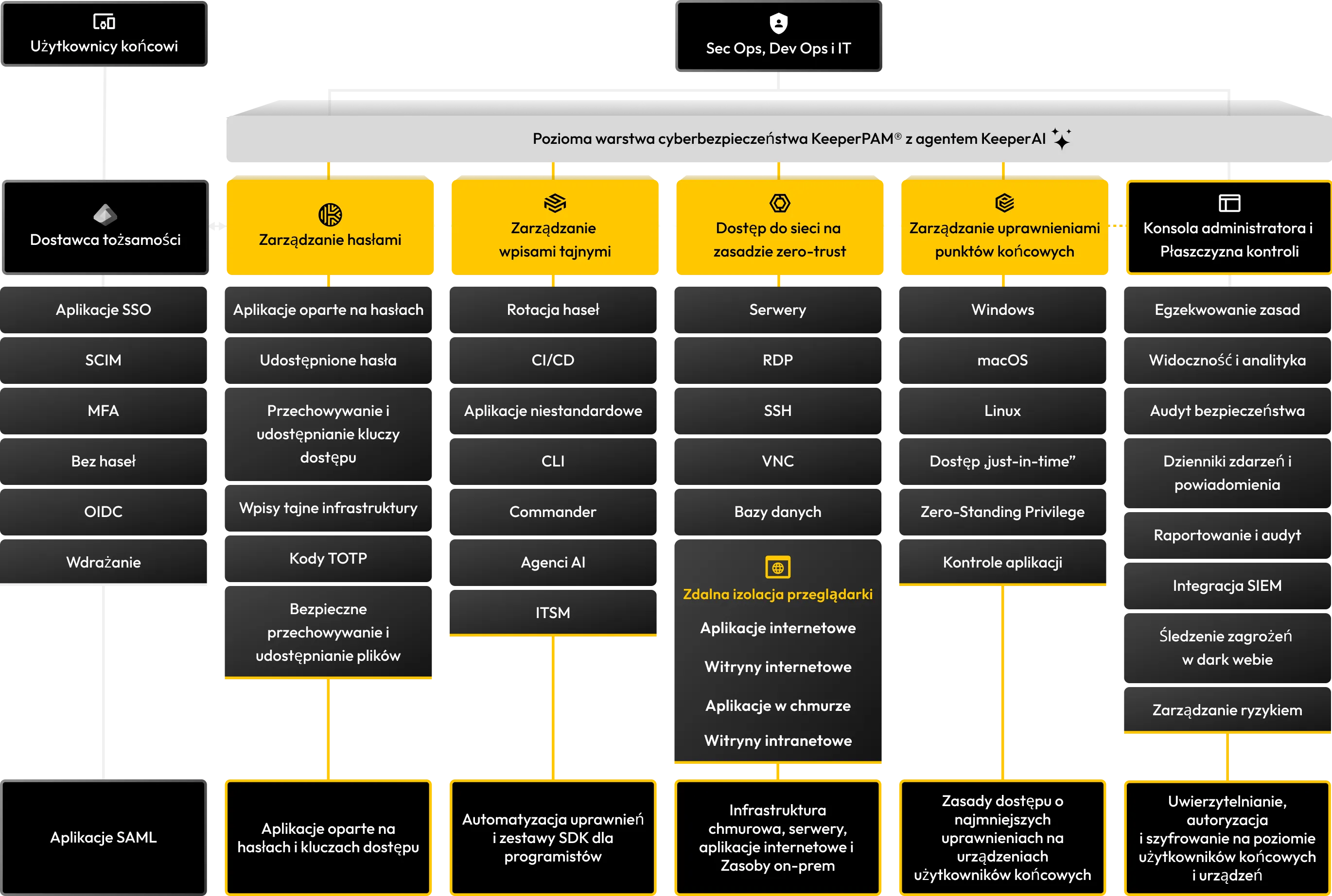

Zarządzanie dostępem uprzywilejowanym

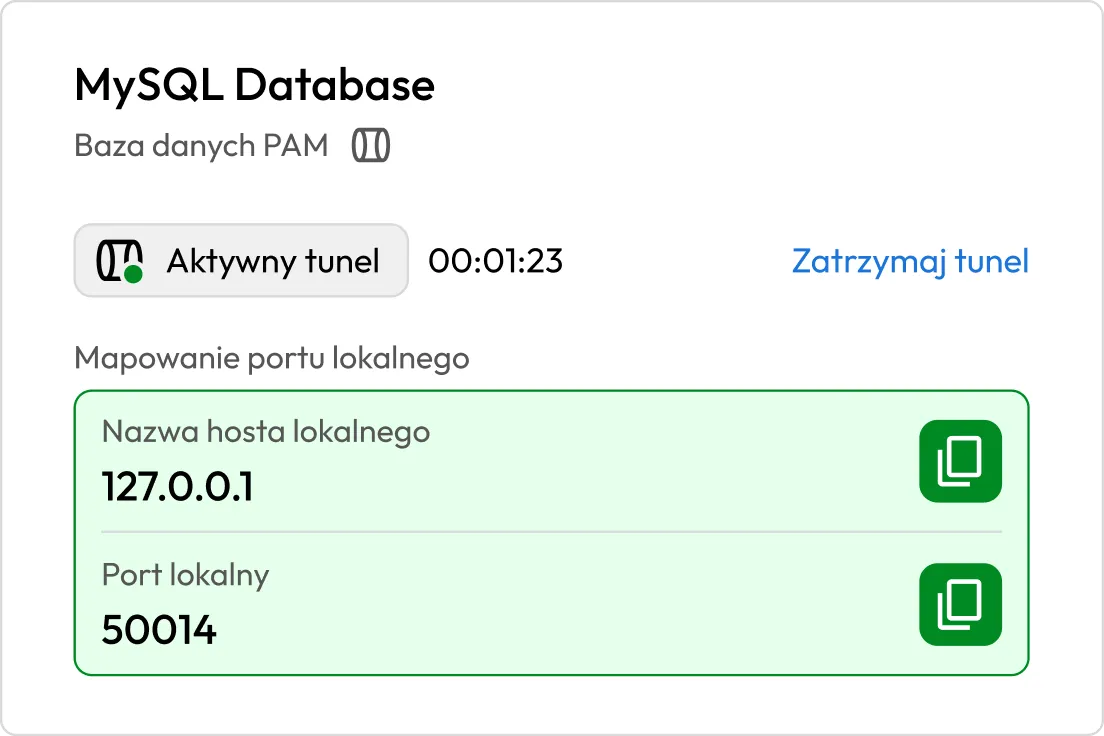

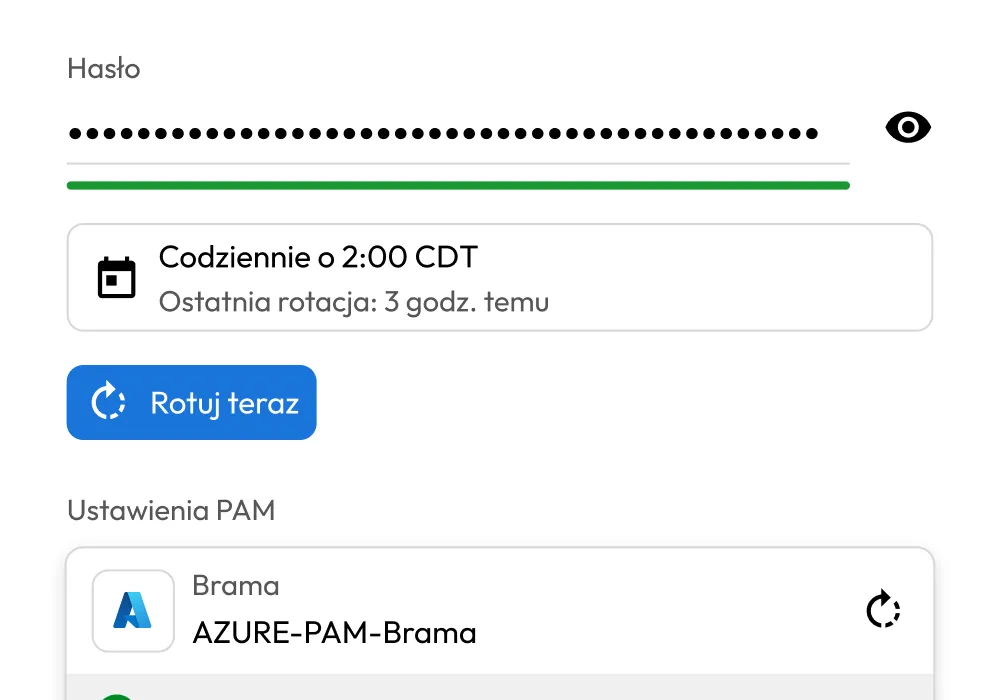

Nowoczesna platforma PAM z funkcjami sztucznej inteligencji do zabezpieczania i zarządzania dostępem do infrastruktury krytycznej i punktów końcowych

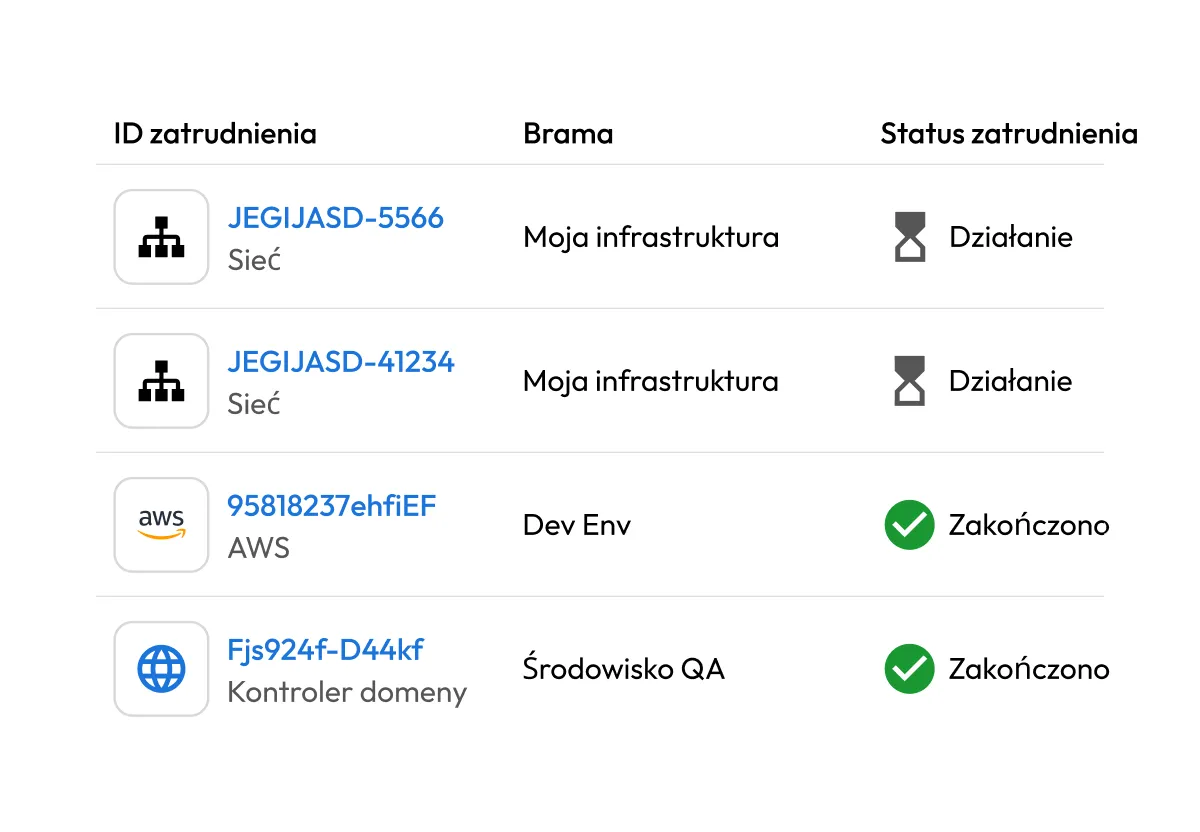

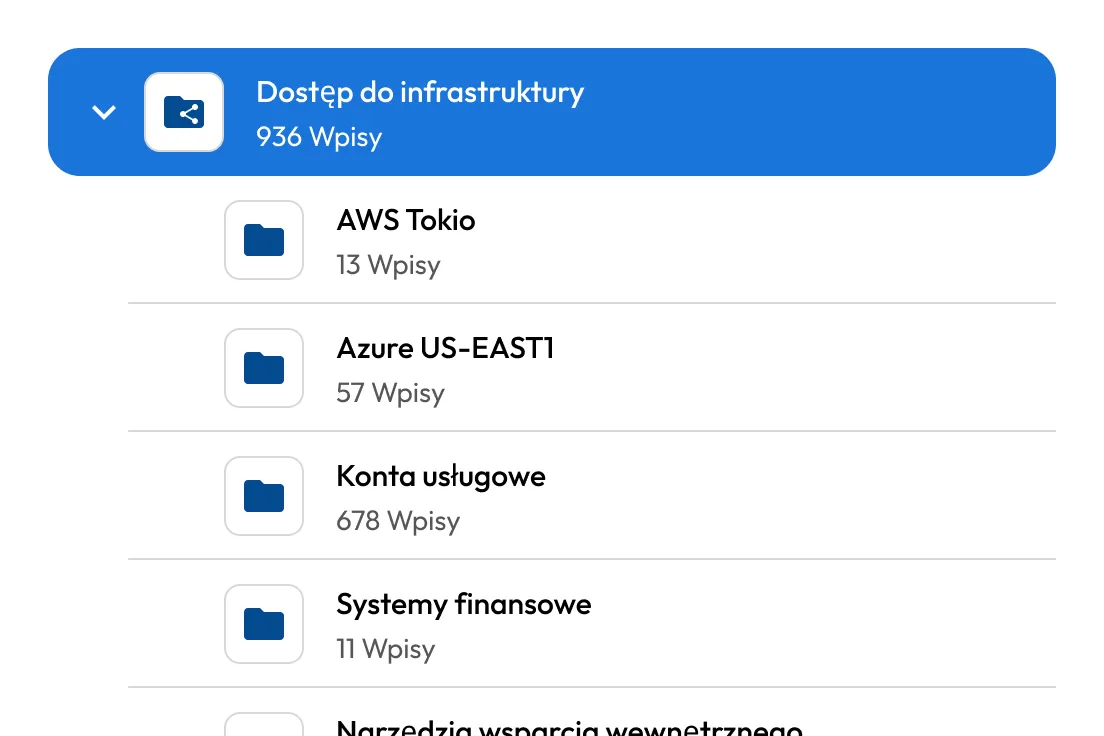

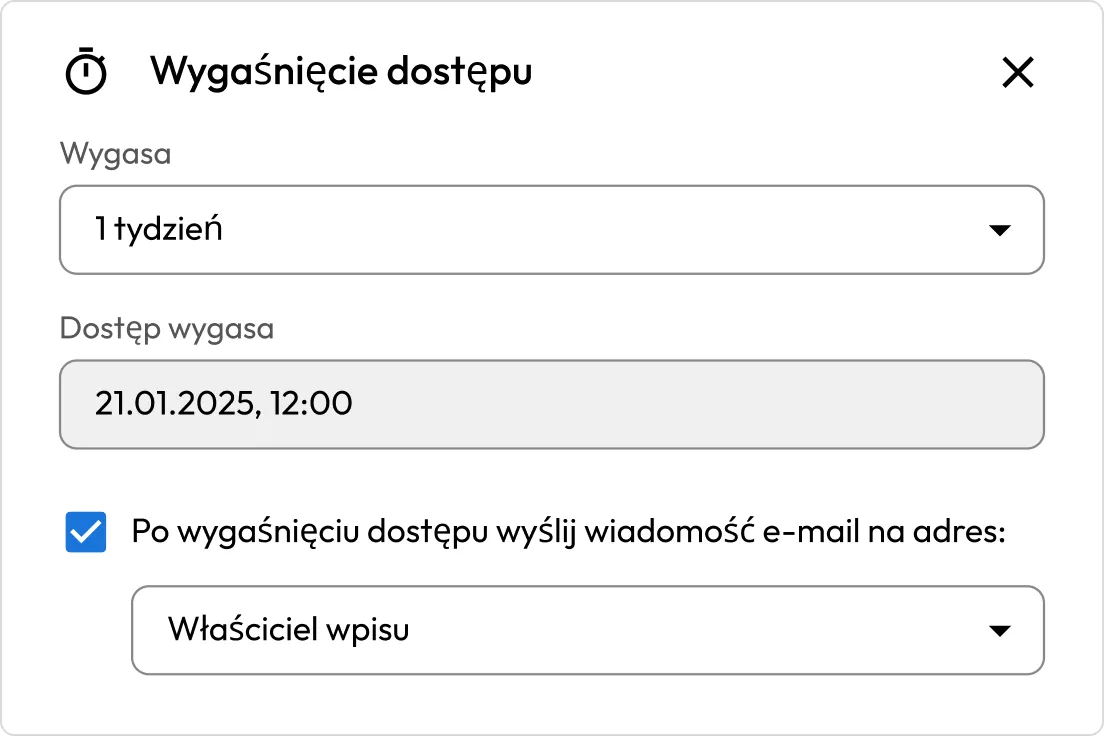

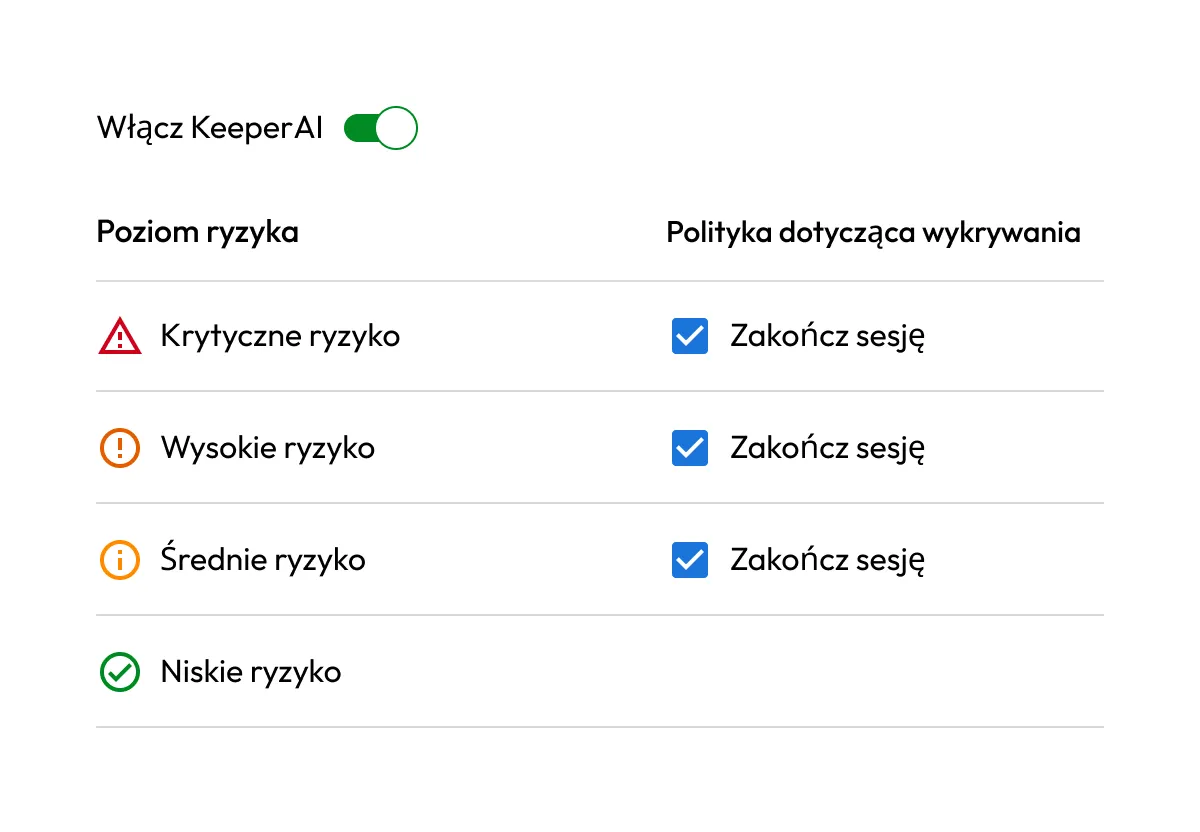

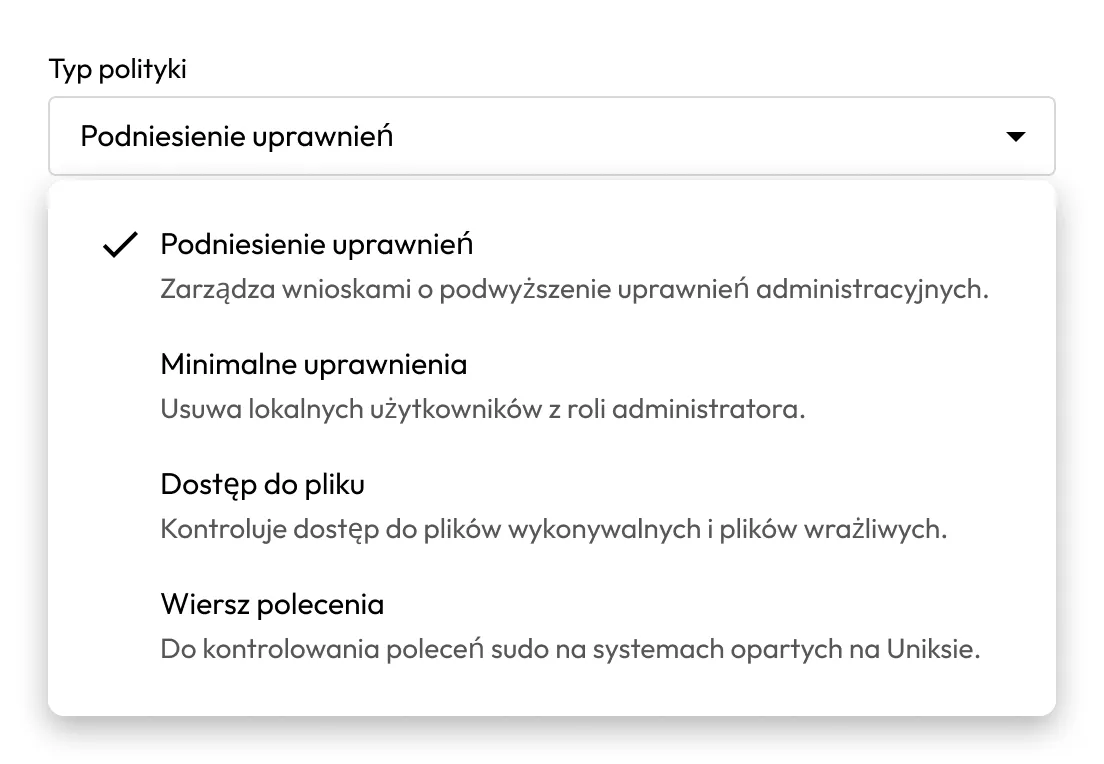

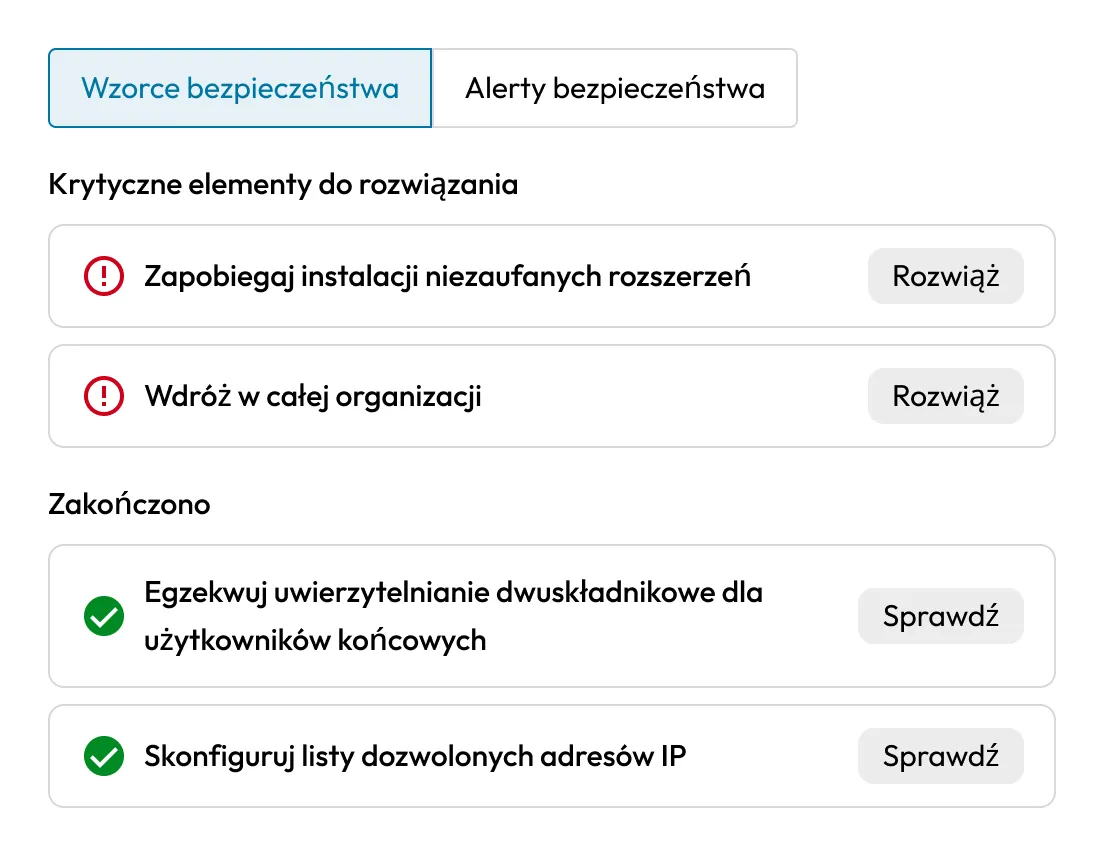

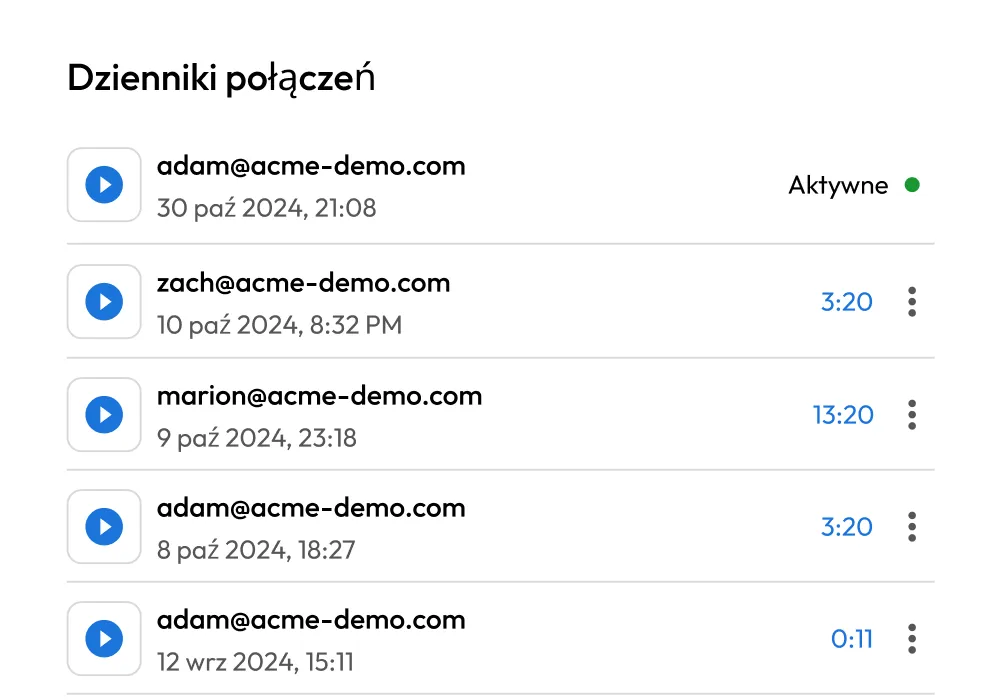

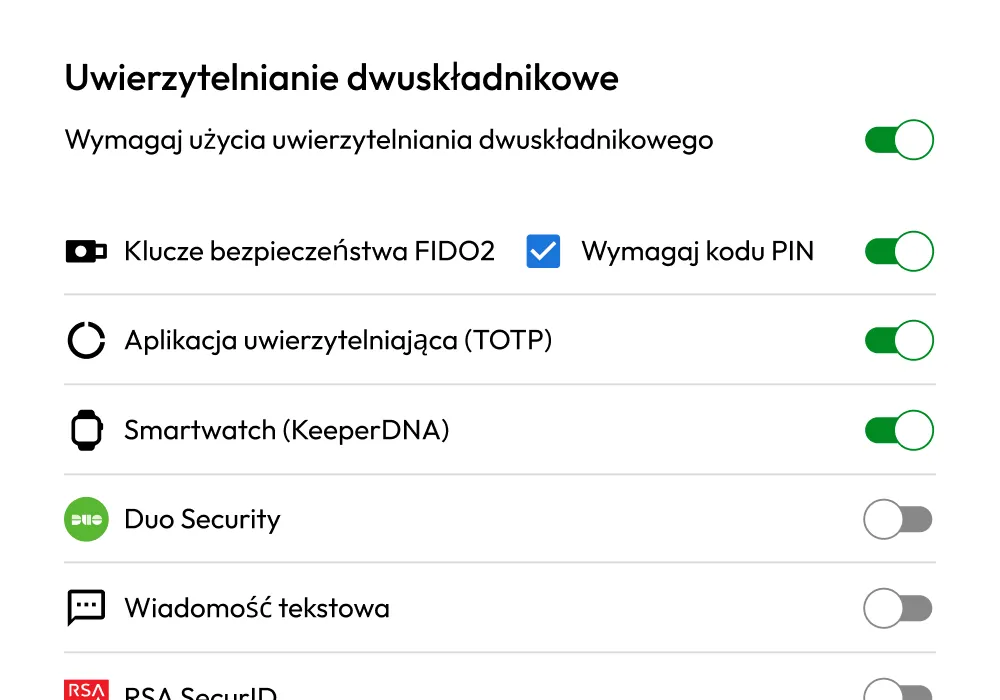

Uwierzytelnianie i autoryzacja każdego użytkownika oraz urządzenia w przedsiębiorstwie za pomocą funkcji monitorowania, śledzenia zagrożeń i raportowania.