Zwiększona powierzchnia ataku

Integracja systemów OT z sieciami IT oraz zwiększone wykorzystanie urządzeń Internetu Rzeczy (IoT) w organizacjach produkcyjnych tworzy dodatkowe punkty wejścia do sieci. Uprzywilejowani użytkownicy często mają dostęp do krytycznych systemów OT, a te rozszerzone punkty dostępu są podatne na ataki.

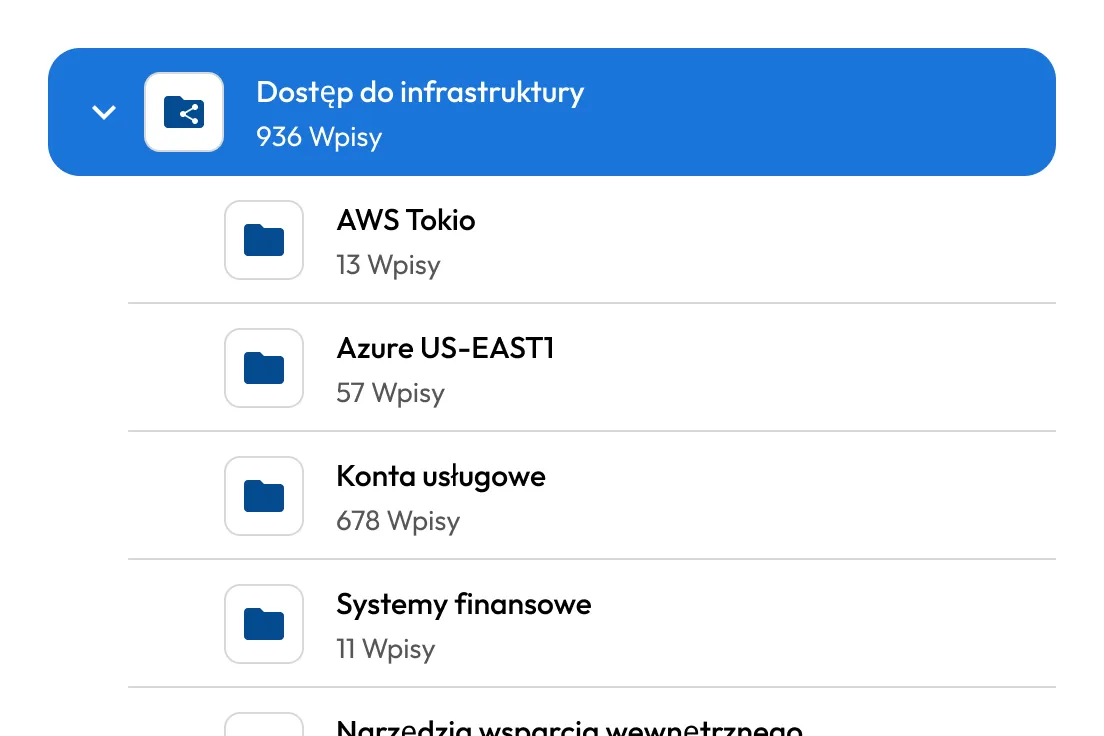

Rozproszone konta uprzywilejowane

W wielu organizacjach produkcyjnych konta uprzywilejowane są rozproszone w różnych systemach, takich jak maszyny, systemy nadzoru i akwizycji danych (SCADA) oraz programowalne sterowniki logiczne (PLC). Te rozproszone konta utrudniają śledzenie, kto ma dostęp do czego, co zwiększa ryzyko nieautoryzowanego dostępu.

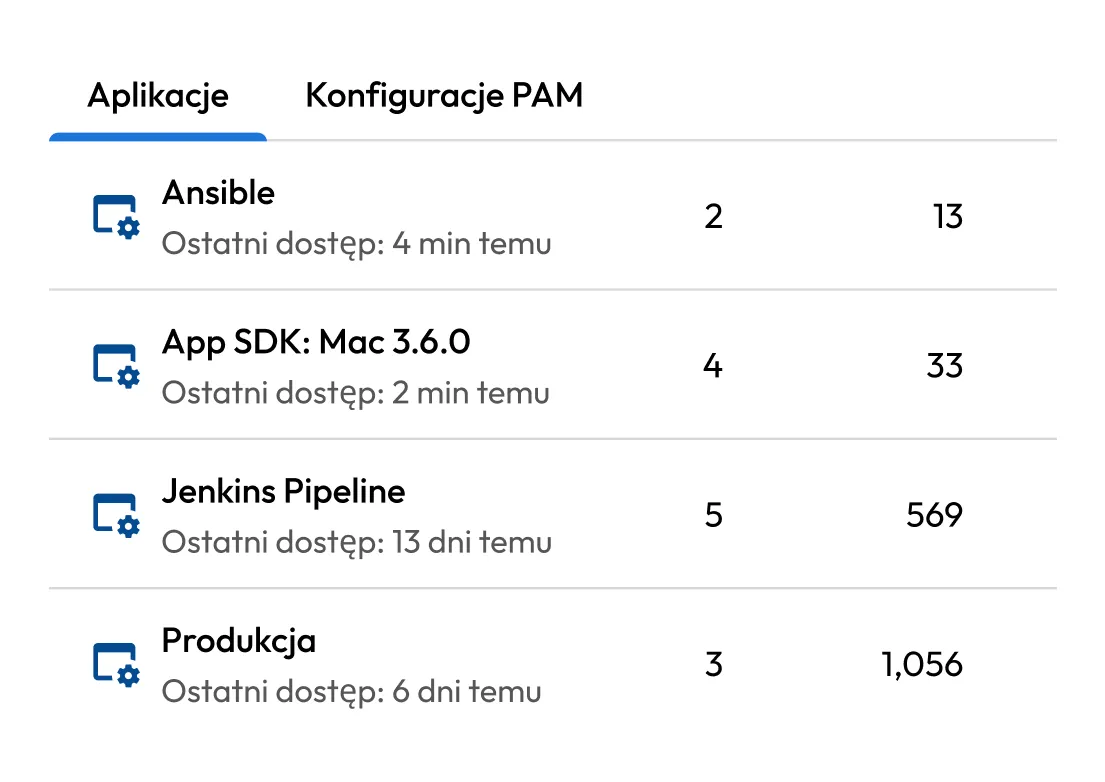

Rosnąca liczba tożsamości cyfrowych

W miarę jak rośnie liczba tożsamości cyfrowych, w tym kluczy API, certyfikatów i tokenów dostępu, organizacje mają trudności z utrzymaniem jasnej widoczności uprawnień związanych z tymi poświadczeniami. Bez odpowiedniego zarządzania, porzucone i niemonitorowane dane uwierzytelniające tworzą luki w zabezpieczeniach, narażając na ryzyko zarówno systemy IT, jak i OT.

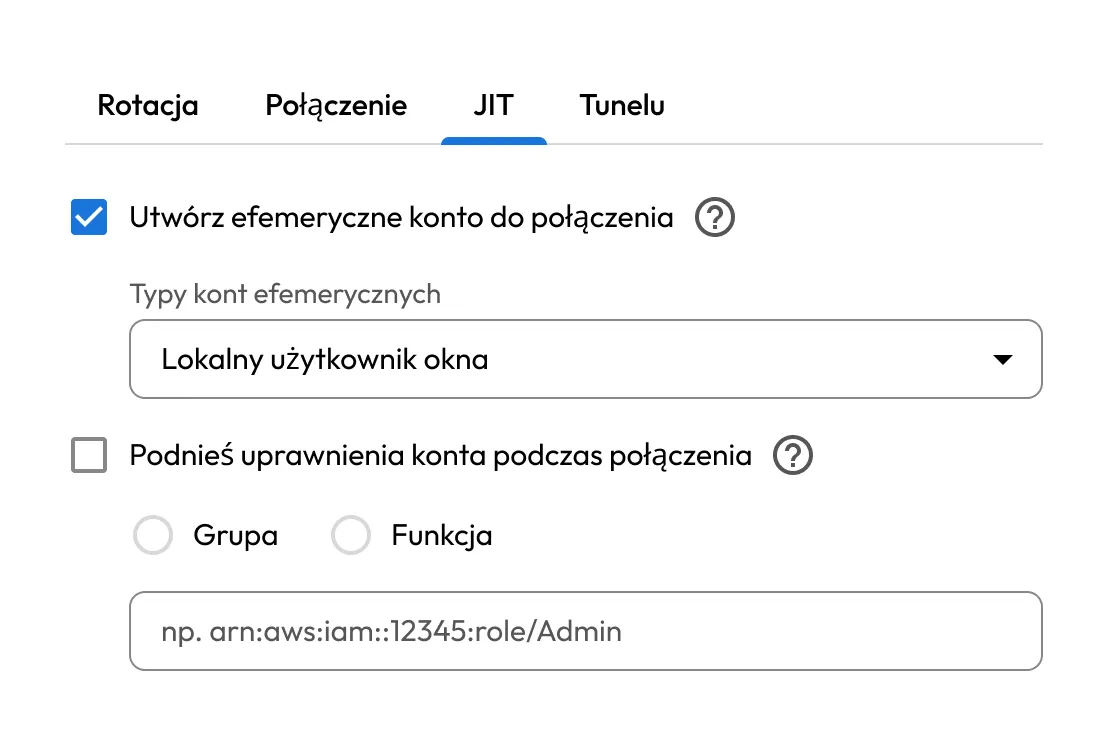

Brak nadzoru

Organizacjom produkcyjnym może brakować infrastruktury lub zasobów do monitorowania uprzywilejowanego dostępu w czasie rzeczywistym lub do przeprowadzania audytu aktywności w systemach. Bez tego nadzoru trudno jest zidentyfikować nieautoryzowany dostęp lub potencjalne nadużycie uprawnień.

Poleganie na systemach dziedzictwa

Organizacje produkcyjne często polegają na starszych systemach, które nie zostały zaprojektowane z uwzględnieniem nowoczesnych protokołów bezpieczeństwa. Wiele z tych systemów może nie obsługiwać zaawansowanych funkcji, takich jak uwierzytelnianie wieloskładnikowe (MFA), kontrole dostępu oparte na rolach (RBAC) lub automatyczny audyt.

Dostęp dostawców zewnętrznych

Producenci często polegają na zewnętrznych dostawcach lub wykonawcach do utrzymania maszyn, oprogramowania lub infrastruktury IT. Te strony trzecie zazwyczaj mają uprzywilejowany dostęp do krytycznych systemów, a bez odpowiednich kontroli dostępu ich dane uwierzytelniające mogą zostać naruszone lub niewłaściwie użyte.