Proteggi l'accesso remoto alla tua infrastruttura critica con KeeperPAM®

KeeperPAM offre un accesso remoto sicuro e zero-trust alla tua infrastruttura critica, riducendo la dipendenza dalle VPN tradizionali e semplificando la complessità della rete.

KeeperPAM offre un accesso remoto sicuro e zero-trust alla tua infrastruttura critica, riducendo la dipendenza dalle VPN tradizionali e semplificando la complessità della rete.

Team distribuiti, appaltatori e fornitori terzi necessitano tutti di accedere a sistemi critici da diverse posizioni e ambienti.

Credenziali, chiavi e token risiedono sugli endpoint e nei servizi cloud, spesso senza visibilità e controllo centralizzati.

Le VPN e i punti di accesso configurati in modo errato creano percorsi di ingresso che i criminali informatici possono utilizzare per spostarsi lateralmente all'interno della rete.

Senza visibilità e controllo, un solo errore può compromettere l'intero ambiente e consentire l'escalation dei privilegi.

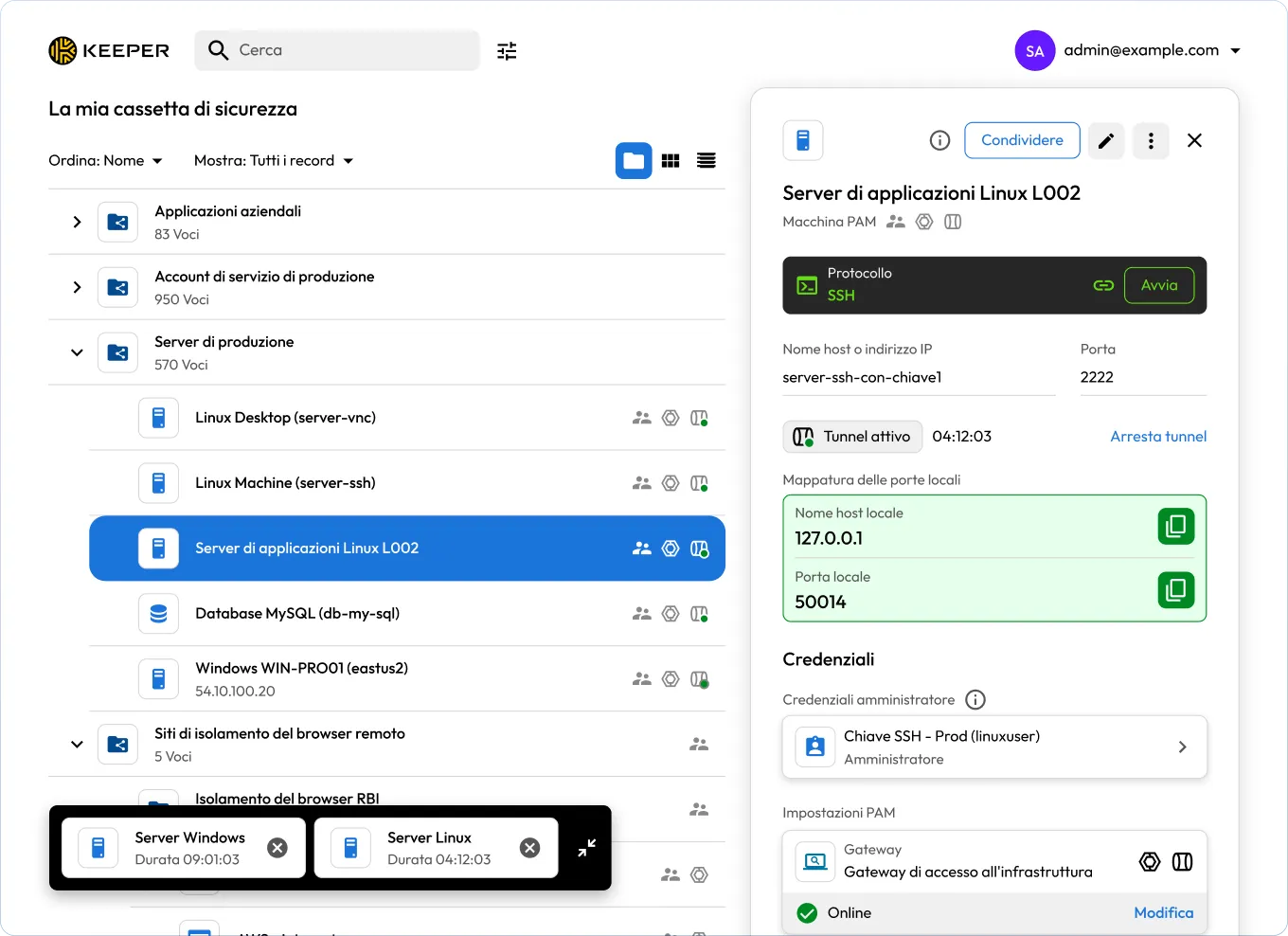

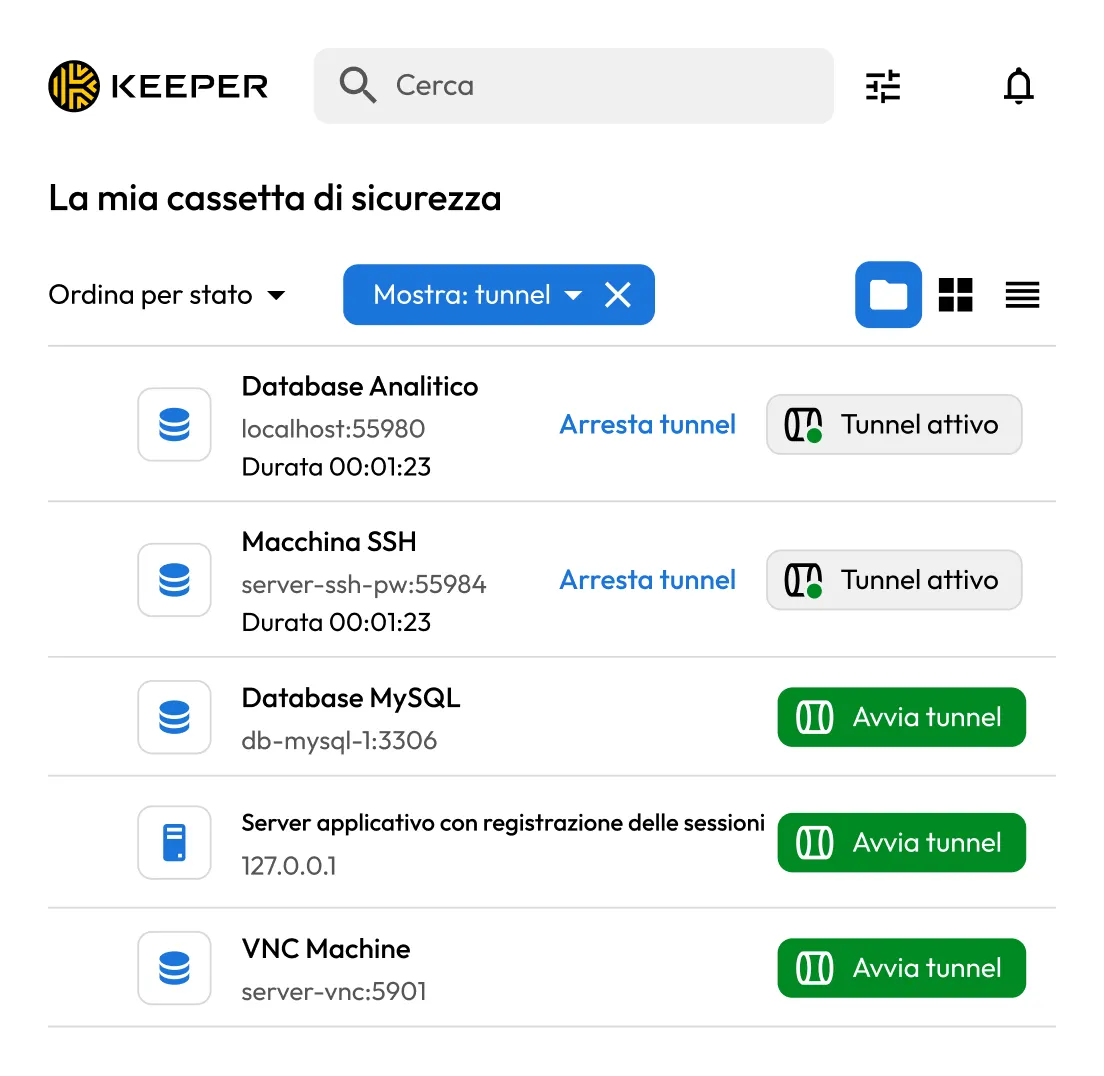

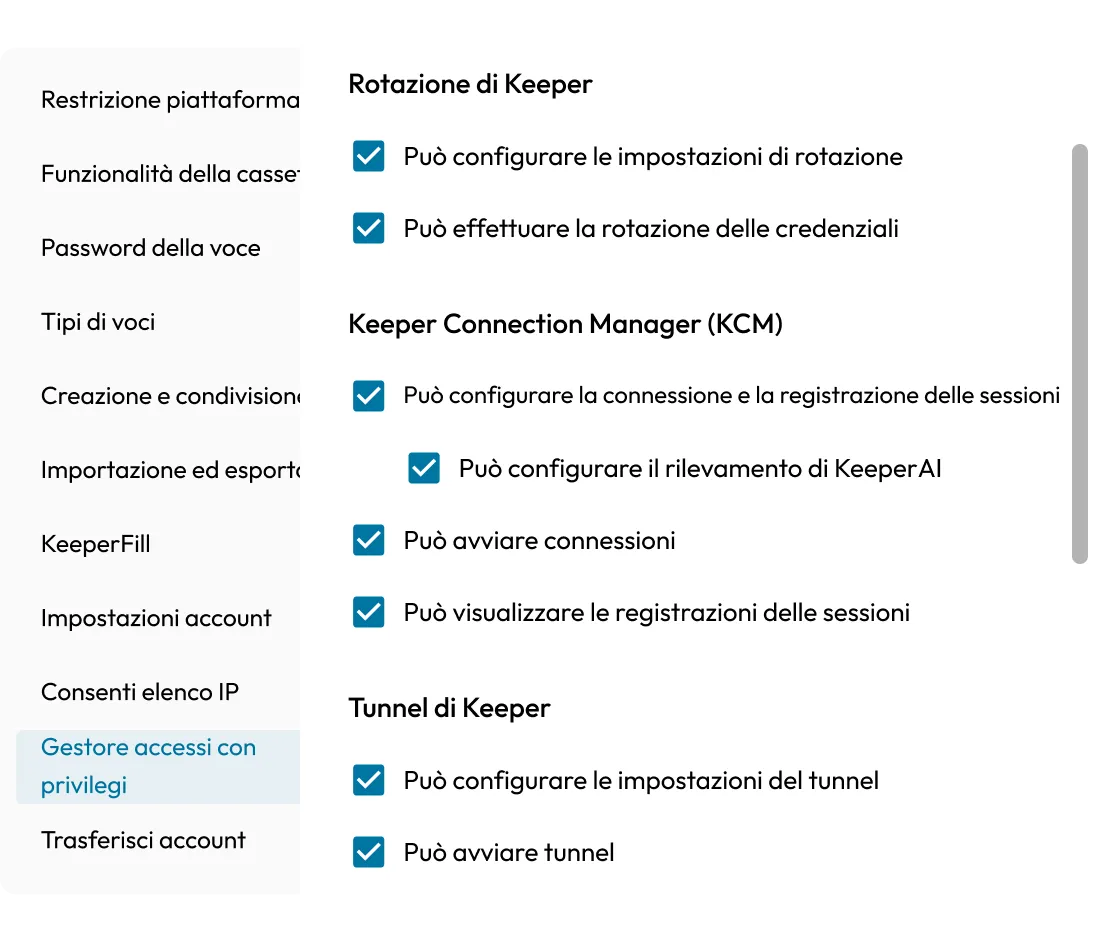

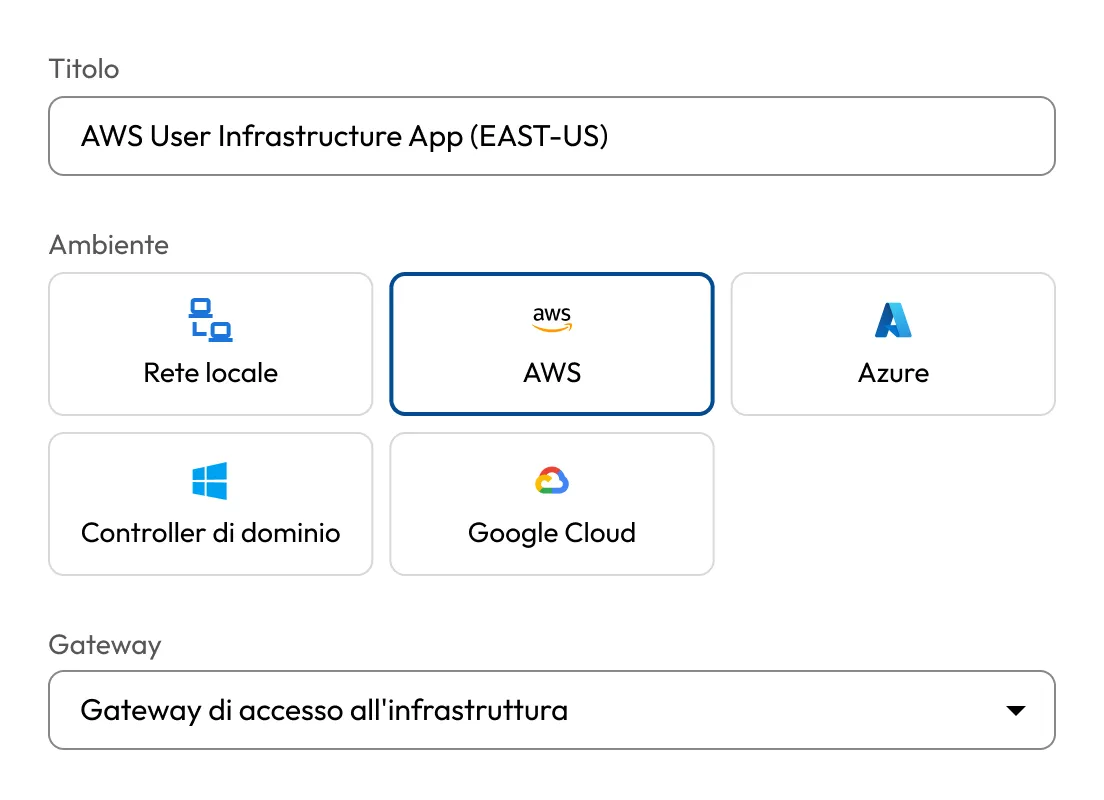

Collegati all'infrastruttura da qualsiasi luogo in base a criteri di accesso definiti. KeeperPAM crea tunnel criptati end-to-end solo in uscita tramite il Keeper Gateway, consentendo un accesso sicuro all'infrastruttura senza VPN o modifiche al firewall in entrata.

Garantisci agli utenti un accesso sicuro senza mai rivelare le credenziali. KeeperPAM offre sessioni a tempo limitato e soggette a policy tramite la Cassaforte Keeper, in modo che le credenziali rimangano nascoste e protette e vengano ruotate secondo le policy aziendali.

Accedi a SSH, RDP, VNC, SQL e HTTPS senza modificare i flussi di lavoro. KeeperPAM supporta un'ampia gamma di infrastrutture, protocolli web e database, in modo che i team possano connettersi utilizzando gli strumenti che già conoscono.

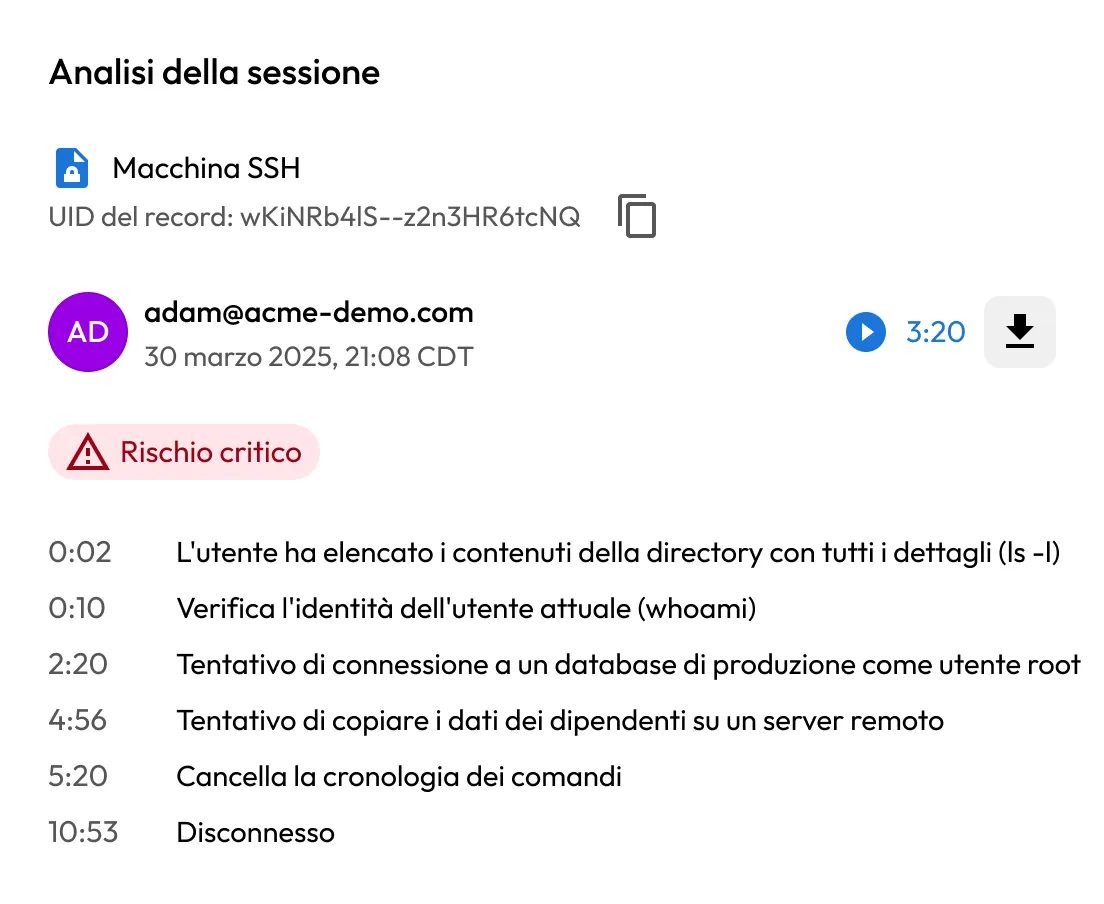

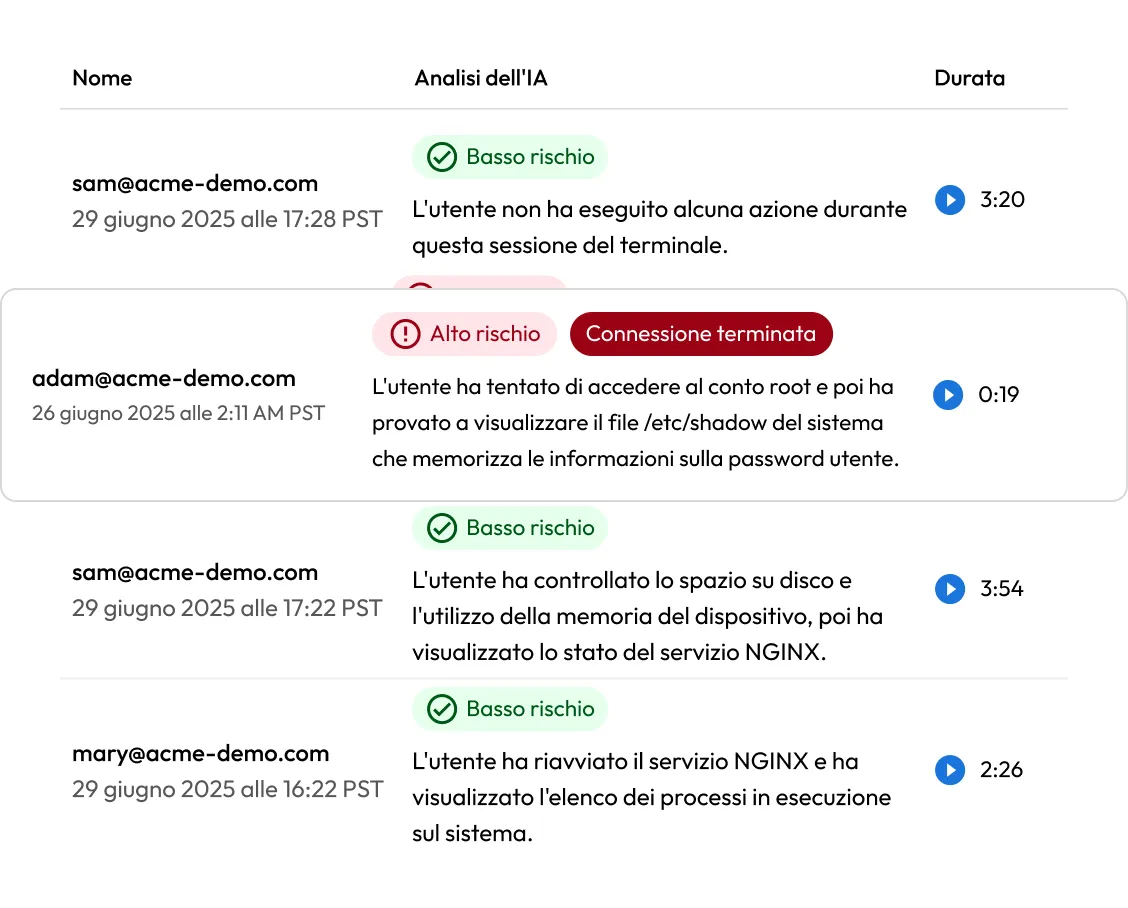

Acquisisce l'attività dello schermo e la digitazione della tastiera durante ogni sessione con privilegi. KeeperPAM garantisce che ogni azione venga registrata per finalità di audit, conformità e indagini di sicurezza.

Accesso sicuro a workload AWS, Azure, on-premise e ibridi. KeeperPAM unifica il controllo degli accessi attraverso un'unica interfaccia, consentendo ai team IT e DevOps di gestire tutto in un unico luogo.

Evita la complessità delle implementazioni PAM legacy. KeeperPAM offre un accesso immediato all'infrastruttura attraverso gateway leggeri e un modello cloud-native facile da scalare e gestire.

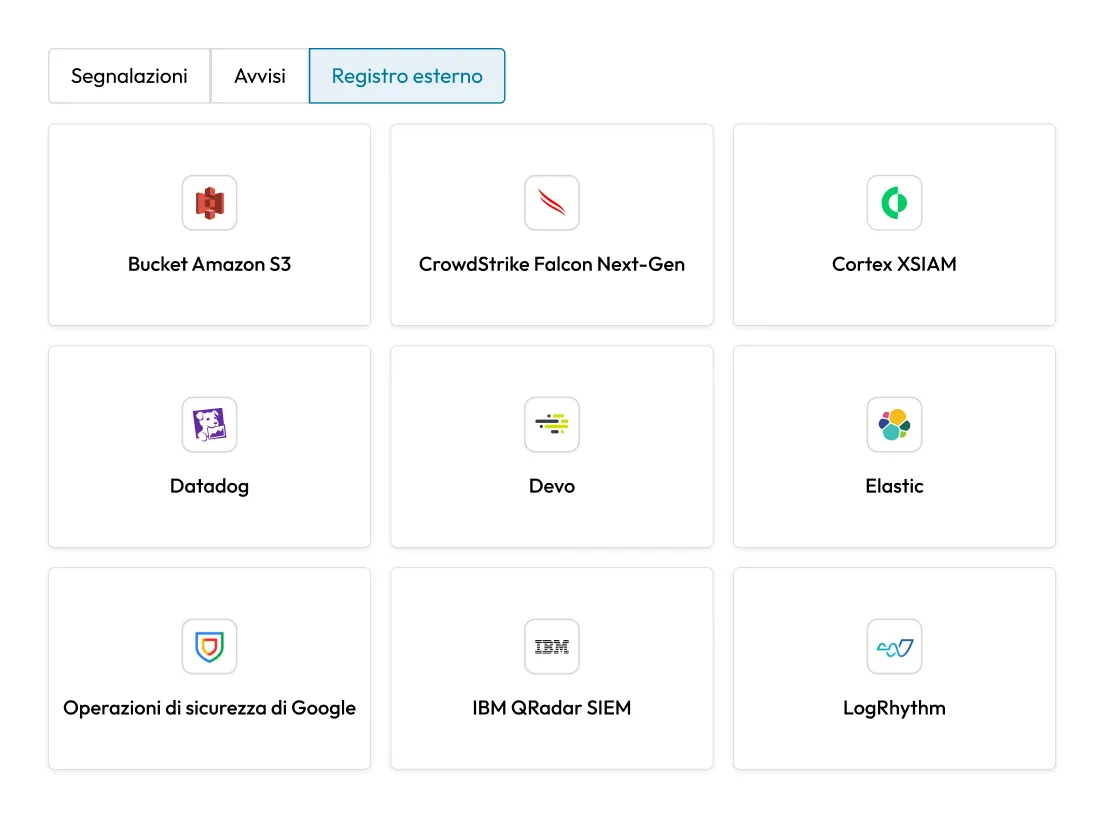

KeeperPAM funziona con gli strumenti che già usi. Dai provider di identità (IdP) come Okta ed Entra ID alle piattaforme di gestione delle informazioni e degli eventi di sicurezza (SIEM) fino alle soluzioni di autenticazione a più fattori (MFA), KeeperPAM si integra perfettamente nel tuo ecosistema di sicurezza.

KeeperAI offre il rilevamento in tempo reale delle minacce tramite IA e una risposta automatica all'interno delle sessioni privilegiate. Analizza l'attività in tempo reale, segnala comportamenti ad alto rischio e può interrompere automaticamente le sessioni quando necessario.

"[Keeper Connection Manager] si è rivelata la soluzione di accesso remoto perfetta per noi."

Bart Rousseau, Head of Training Lab Operations.

Nokia

"[Keeper Connection Manager] è estremamente intuitivo, veloce ed efficiente. L'installazione è semplice e l'interfaccia è pulita."

Darin Land, Director of Information Technology,

Lang, Richert & Patch

Proteggi l'accesso alla tua infrastruttura critica con KeeperPAM

KeeperPAM utilizza tunnel zero-trust, solo in uscita, stabiliti tramite il Keeper Gateway. A differenza delle VPN tradizionali, che possono aumentare la superficie di attacco, KeeperPAM garantisce l'accesso a tempo limitato solo ai sistemi necessari, senza esporre le credenziali.

Con KeeperPAM, gli utenti non vedono né gestiscono mai le credenziali, garantendo che rimangano criptate e nascoste. L'accesso viene fornito tramite la Cassaforte Keeper, che inserisce le credenziali nelle sessioni e supporta la rotazione automatica in base alla configurazione.

KeeperPAM supporta l'accesso remoto sicuro a server Linux e Windows, RDP, VNC, SSH, cluster Kubernetes, app web interne e database come MySQL e PostgreSQL.

Per usare la chat dal vivo è necessario abilitare i cookie.