Aumento della superficie di attacco

L'integrazione dei sistemi OT con le reti IT e l'aumento dell'uso di dispositivi Internet of Things (IoT) nelle organizzazioni manifatturiere crea ulteriori punti di ingresso nella rete. Gli utenti con privilegi spesso hanno accesso a sistemi OT critici, e questi punti di accesso ampliati sono vulnerabili agli attacchi.

Account con privilegi distribuiti

In molte organizzazioni manifatturiere, gli account con privilegi sono distribuiti su più sistemi come macchine, sistemi di controllo di supervisione e acquisizione dati (SCADA) e controllori logici programmabili (PLC). Questi account distribuiti rendono difficile monitorare chi ha accesso a cosa, il che aumenta il rischio di accessi non autorizzati.

Numero crescente di identità digitali

Poiché il numero di identità digitali, comprese le chiavi API, i certificati e i token di accesso, continua ad aumentare, le organizzazioni faticano a mantenere una chiara visibilità sulle autorizzazioni associate a queste credenziali. Senza una corretta gestione, le credenziali orfane e non monitorate creano vulnerabilità, mettendo a rischio sia i sistemi IT che OT.

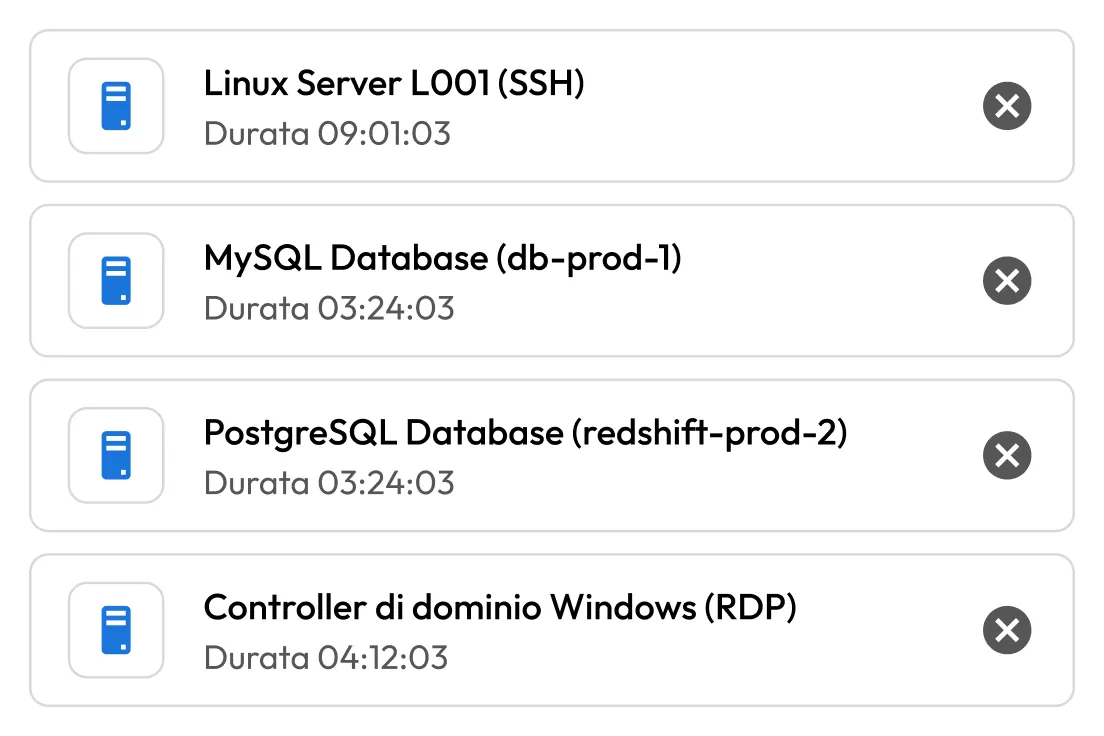

Mancanza di supervisione

Le organizzazioni manifatturiere potrebbero non avere l'infrastruttura o le risorse per monitorare gli accessi con privilegi in tempo reale o per controllare l'attività tra i sistemi. Senza questa supervisione, è difficile identificare accessi non autorizzati o potenziali abusi di privilegi.

Dipendenza dai sistemi legacy

Le organizzazioni manifatturiere spesso si affidano a sistemi legacy non progettati con in mente i moderni protocolli di sicurezza. Molti di questi sistemi potrebbero non supportare funzionalità avanzate come l'autenticazione a più fattori (MFA), i controlli degli accessi basati sui ruoli (RBAC) o l'audit automatizzato.

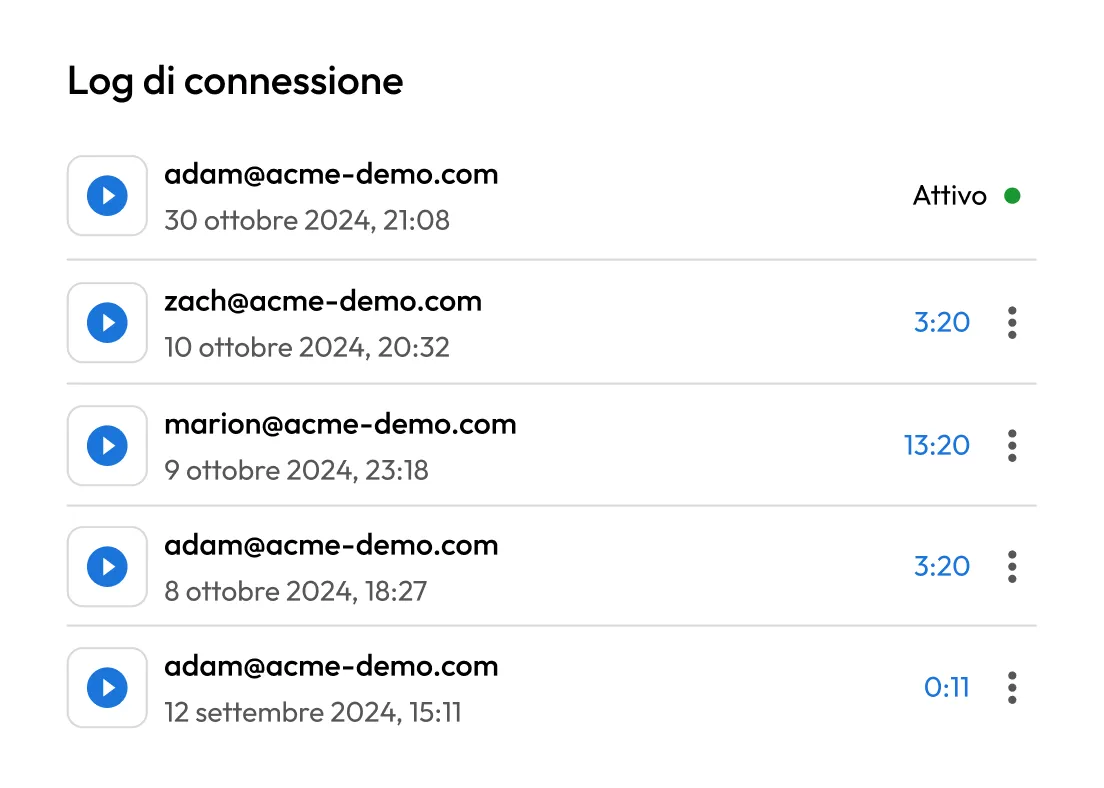

Accesso di fornitori terzi

I produttori spesso si affidano a fornitori o collaboratori di terze parti per mantenere macchinari, software o infrastrutture IT. A queste terze parti viene solitamente concesso l'accesso con privilegi ai sistemi critici e, senza controlli di accesso adeguati, le credenziali potrebbero essere compromesse o utilizzate in modo improprio.