Mayor superficie de ataque

La integración de los sistemas de TO con las redes IT y el aumento del uso de dispositivos de Internet de las cosas (IoT) en las organizaciones de fabricación crea puntos de entrada adicionales a la red. Los usuarios privilegiados a menudo tienen acceso a sistemas de TO críticos, y estos puntos de acceso extendidos son vulnerables a ataques.

Cuentas privilegiadas dispersas

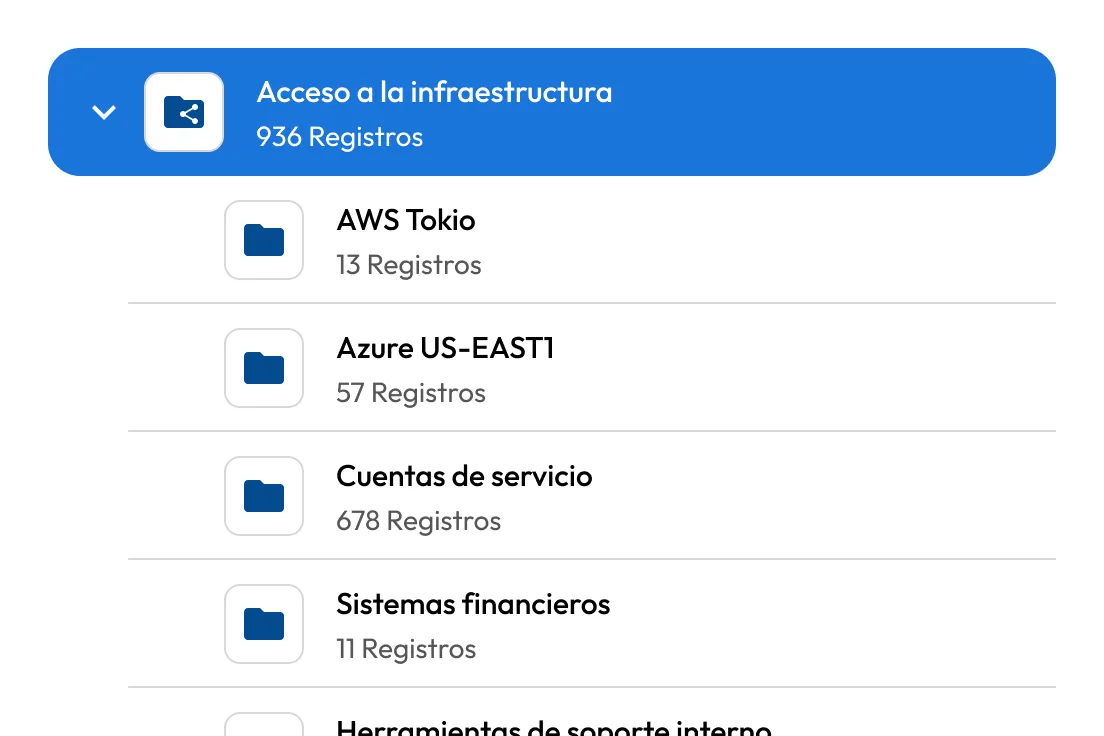

En muchas organizaciones de fabricación, las cuentas privilegiadas están dispersas en múltiples sistemas, tales como máquinas, sistemas de supervisión, control y adquisición de datos (SCADA) y controladores lógicos programables (PLC). Estas cuentas dispersas dificultan el seguimiento de quién tiene acceso a qué, lo que aumenta el riesgo de acceso no autorizado.

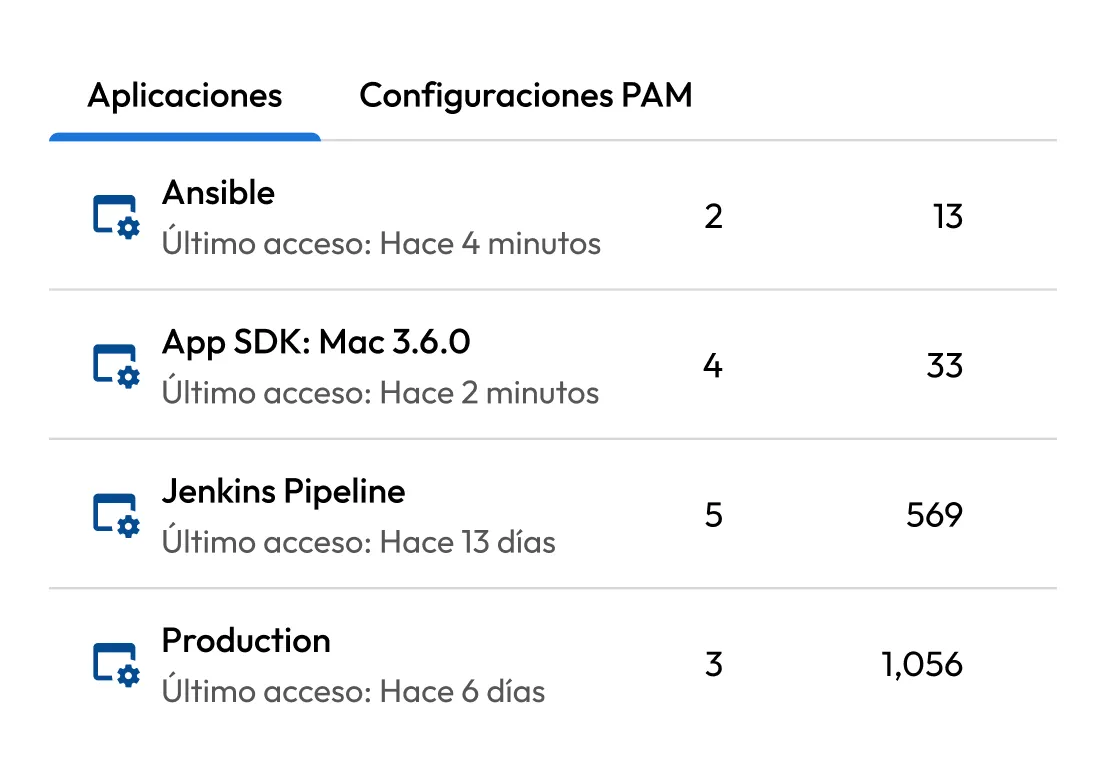

Creciente número de identidades digitales

A medida que el número de identidades digitales, incluidas las claves API, los certificados y los tokens de acceso, continúa aumentando, las organizaciones luchan por mantener una visibilidad clara sobre los permisos asociados a estas credenciales. Sin una gestión adecuada, las credenciales huérfanas y sin monitorear crean vulnerabilidades, y ponen en riesgo a tanto los sistemas de TI como a los de TO.

Falta de supervisión

Las organizaciones de fabricación pueden carecer de la infraestructura o los recursos necesarios para monitorear el acceso privilegiado en tiempo real o para auditar la actividad en todos los sistemas. Sin esta supervisión, es difícil identificar accesos no autorizados o posibles abusos de privilegios.

Dependencia de sistemas heredados

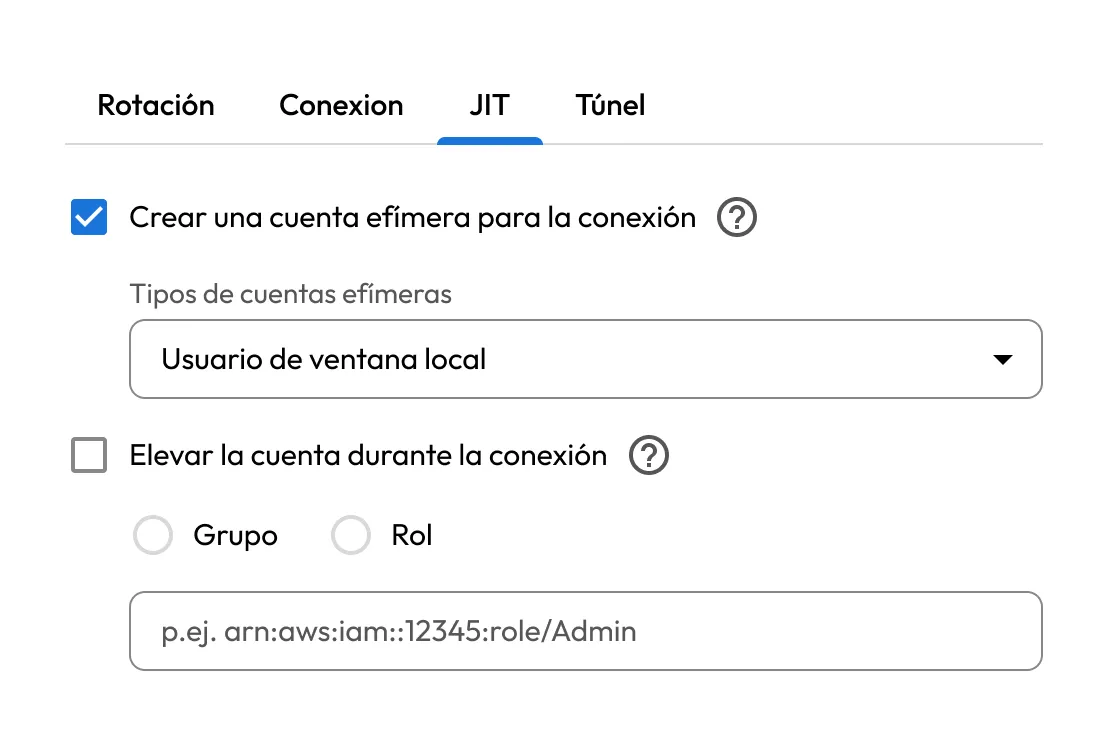

Las organizaciones de fabricación, a menudo, dependen de sistemas heredados que no fueron diseñados teniendo en cuenta los protocolos de seguridad modernos. Es posible que muchos de estos sistemas no sean compatibles con funciones avanzadas como la autenticación multifactor (MFA), los controles de acceso basados en roles (RBAC) o la auditoría automatizada.

Acceso de proveedores externos

Los fabricantes a menudo dependen de proveedores o contratistas externos para el mantenimiento de la maquinaria, el software o la infraestructura de TI. Estos terceros suelen tener acceso privilegiado a sistemas críticos, y sin los controles de acceso adecuados, sus credenciales pueden verse comprometidas o pueden ser mal utilizadas.